Hur man använder AirPods med Samsung-telefoner

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Säkerhet är en viktig del av våra moderna liv. Med det antal saker som förlitar sig på digital kommunikation är säkerheten i grunden grundläggande nu. Ta exemplet med att bara ansluta till en webbplats. Om anslutningen är säkert krypterad kan du vara säker på att data som skickas mellan dig och webbservern är oförändrad och okänd för alla andra. Om du ansluter osäkert kan alla enheter som sänder eller kan se överföringen av din anslutning se exakt vilken data som överförs. I det scenariot kan alla enheter som ingår i överföringskedjan mellan dig och servern också redigera data under överföring.

Grejen med allt detta hemlighetsmakeri är att det mesta inte alls är hemligt. Faktum är att hela krypteringsalgoritmen är offentlig. Endast en enda del av systemet behöver vara hemlig för att de krypterade meddelandena ska vara säkra. Det är krypteringsnyckeln. Modern kryptografi följer Kerckhoffs princip från 1883: "ett kryptosystem ska vara säkert, även om allt om systemet, förutom nyckeln, är allmänt känt." System på den tiden förlitade sig vanligtvis på en annan princip: säkerhet genom dunkel.

Säkerhet genom dunkel

Begreppet säkerhet genom dunkel verkar vara mer vettigt till en början. Om hela krypteringssystemet är hemligt, hur kan någon då dekryptera meddelandet? Tyvärr, även om detta är vettigt, finns det flera stora problem som det inte tar hänsyn till. Huvudproblemet är helt enkelt att du inte kan använda systemet utan att öppna det för risken att det exponeras. Om du implementerar det på en dator kan det hackas. En fysisk maskin kan stjälas. Om du bara lär betrodda människor kan de bli lurade eller tillfångatagna och torterade.

Ett klassiskt exempel på ett sådant system är Caesar shift-chifferet. Den är faktiskt uppkallad efter Julius Caesar, som använde den för känslig korrespondens. Caesar-chiffer justerar omvandlingen av en bokstav till en annan på ett cykliskt sätt. Caesar använde ett vänsterskifte på tre, vilket resulterade i att D blev A. Detta är känt från "Life of Julius Caesar" skrivet av Suetonius år 56AD. Det är oklart hur säkert chifferet var vid den tiden. Ett sådant system skulle nu i princip inte erbjuda någon säkerhet. Anledningen till detta är att systemet förlitar sig på att systemet förblir hemligt. Tekniskt sett använder den en nyckel, den nyckeln är antalet platser som flyttas i alfabetet. Antalet möjliga nycklar är dock så litet att alla möjliga alternativ lätt kan testas, även för hand. Detta lämnar bara en bristande kunskap om systemet som skyddsfaktor.

Fienden känner till systemet

Vid något tillfälle kommer fienden, vem det än är, förmodligen att kunna helt förstå ditt system som om det vore offentligt. Om ditt system bara är säkert om systemet är hemligt måste du byta ut det när systemet förstås. Detta är kostsamt och tar tid. Om ditt system istället bara förlitar sig på sekretessen för en nyckel, är det inte bara mycket lättare att hålla hemligt, utan det är också lättare att ändra.

Komplexa och dåligt dokumenterade system är ofta svåra att implementera korrekt. De är också svåra att underhålla, särskilt när de inte underhålls av skaparen. Det måste finnas tillräckligt med dokumentation så att legitima användare kan använda systemet. Denna dokumentation kan sedan förvärvas av en motståndare som sedan kan få en partiell eller fullständig förståelse av systemet.

Dessutom är korrekt kryptografi otroligt svårt att göra bra även för personer som är bekanta med begreppen. Om ett system är designat av en icke-expert finns det en god chans att det finns åtminstone mindre, om inte stora, brister i det. Ett offentligt system kan granskas av alla experter under en period av decennier. Detta ger en solid anledning att tro att ett välkänt system faktiskt är säkert.

Slutsats

Säkerhet genom dunkel är begreppet ett system som är säkert eftersom systemets mekanism inte förstås. Tyvärr är det relativt enkelt att få en förståelse för systemet och sedan svårt att utveckla ett tillräckligt nytt system. Moderna säkerhetssystem, såsom kryptografi, är vanligtvis offentliga och förlitar sig på säkerheten hos en hemlig nyckel för att skydda data den säkrar. Nyckeln kan ändras efter behag. Många olika nycklar kan användas samtidigt av olika personer utan negativ effekt. Det är mycket lättare att säkra en liten nyckel än ett helt system. Det är också mycket lättare att ändra när det äventyras.

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Att hålla dina 3D-skrivare i gott skick är mycket viktigt för att få de bästa resultaten. Här är några viktiga tips att tänka på.

Hur man aktiverar scanning på Canon Pixma MG5220 när du har slut på bläck.

Du förbereder dig för en kväll av spelande, och det kommer att bli en stor sådan – du har precis köpt "Star Wars Outlaws" på GeForce Now streamingtjänsten. Upptäck den enda kända lösningen som visar dig hur man fixar GeForce Now felkod 0xC272008F så att du kan börja spela Ubisoft-spel igen.

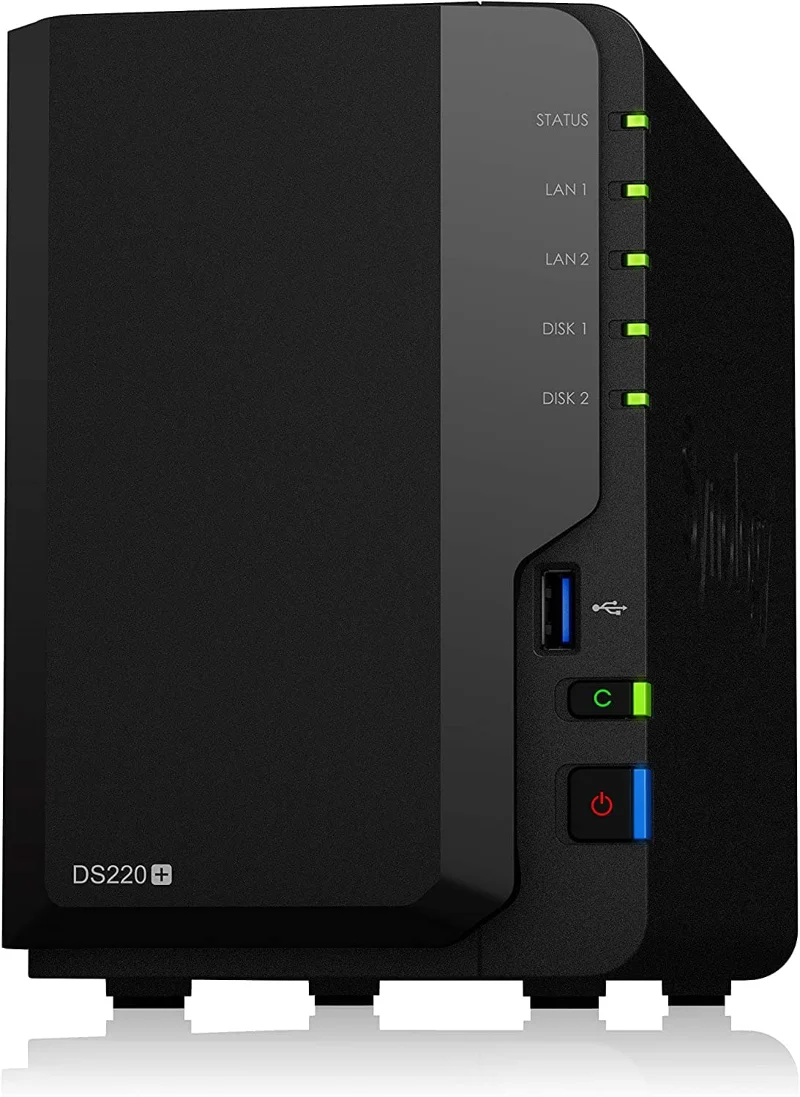

Oavsett om du letar efter en NAS för ditt hem eller kontor, kolla in denna lista över de bästa NAS-lagringsenheterna.

Ta reda på några möjliga orsaker till varför din bärbara dator överhettas, tillsammans med tips och tricks för att undvika detta problem och hålla din enhet sval.

Att hålla din utrustning i gott skick är ett måste. Här är några användbara tips för att hålla din 3D-skrivare i toppskick.

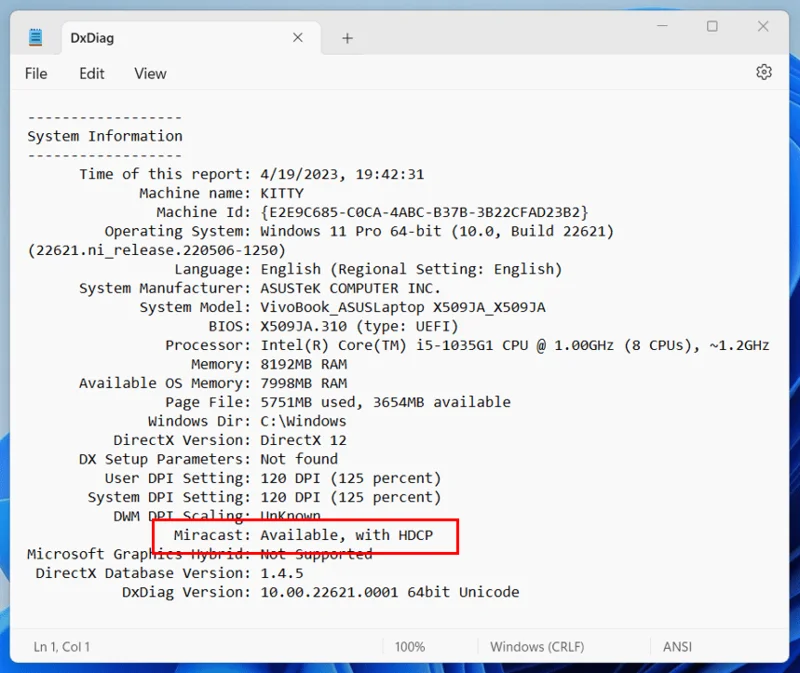

Läs denna artikel för att lära dig den enkla steg-för-steg-processen för att ansluta en laptop till en projektor eller en TV på Windows 11 och Windows 10-operativsystem.

Har du problem med att ta reda på vilken IP-adress din skrivare använder? Vi visar dig hur du hittar den.

Om dina Powerbeats Pro inte laddar, använd en annan strömkälla och rengör dina hörsnäckor. Lämna fodralet öppet medan du laddar dina hörsnäckor.