Hur man använder AirPods med Samsung-telefoner

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Det är ganska vanligt nuförtiden att höra om ett nytt dataintrång. Det finns dock många olika former av dataintrång. Det finns till och med intrång som inte alls leder till dataintrång. Kärnan i ett dataintrång är att vissa uppgifter som är avsedda att förbli privata offentliggörs.

Hur uppstår ett dataintrång?

Det finns många olika sätt som dataintrång kan hända. Standardantagandet är att en angripare på något sätt fick tillgång till ett privat system och laddade ner data. Inträde skulle vanligtvis förvärvas av hackaren som utnyttjar en viss sårbarhet. Vissa av dessa bedrifter är helt nya "nolldagars" bedrifter som offret har mycket liten chans att framgångsrikt förhindra. Många dataintrång är dock resultatet av att tidigare kända sårbarheter utnyttjas i system som inte har uppdaterats.

Tips: En "zero-day" är en exploatering som används aktivt i naturen som tidigare varit okänd. Vanligtvis är en patch för en nolldag inte omedelbart tillgänglig och måste utvecklas innan den distribueras och installeras på berörda system. I vissa fall kan till exempel begränsning vara tillgänglig för att inaktivera den sårbara komponenten. Ändå kan servrar behöva gå upp och gå offline jämfört med att inte kunna försvara sig mot en känd attack.

Eftersom sårbarheten inte är känd innan den aktivt utnyttjas, är noll dagar svåra att försvara sig mot. Försvar på djupet är vanligtvis den bästa planen. Det vill säga att ha många lager av försvar, vilket betyder att det är osannolikt att något enskilt problem leder till ett verkligt dataintrång.

Nätfiske är en annan vanlig orsak till dataintrång. Angripare försöker lura legitima användare att avslöja sina referenser för att få tillgång till systemet med offrets tillåtelse. Konton och användare med administrativa behörigheter är ofta inriktade eftersom de tenderar att ha mer utbredd tillgång till känsligare data.

Insiderhot och inkompetens

Insiderhot är en underskattad riskpunkt. En missnöjd anställd kan använda sin legitima tillgång för att orsaka stor skada. Denna attack utnyttjar det faktum att användaren känner till systemet och har rättvis tillgång till det, vilket gör dem svåra att upptäcka och förhindra.

Inkompetens kan också vara en orsak till dataintrång. Det finns flera exempel på dataintrång som beror på att ett företag offentliggör en backupdatabas utan att inse det. I det här fallet är termen intrång nästan svår att motivera eftersom företaget själva har läckt data, inte en hacker. Det är värt att notera att juridiskt sett är det ett brott att få obehörig tillgång till ett datorsystem.

Detta kan till och med räknas om uppgifterna offentliggjordes av misstag genom att tillåta öppen åtkomst till ett system. Du kunde förmodligen inte dömas för att du bara besökte en offentlig webbplats. Du skulle förmodligen bli dömd om du försökte ladda ner och sälja den informationen på ett mörkt webbforum.

Vilken typ av data kränks?

Vilken typ av data som kränks beror på vilken data den kränkta organisationen har och angriparnas motivation. Det beror också på din definition av vad som överträds. Vissa hackare är ute efter data som de kan sälja. De försöker få åtkomst till användardata, särskilt användarnamn och lösenordshashar, såväl som andra PII och betalningsdetaljer. Denna typ av attack har vanligtvis den mest betydande inverkan på människor eftersom deras data och integritet påverkas.

Vissa hackare har en orsak och riktar sig ofta mot data som beskriver missgärningar, uppfattade eller på annat sätt. Andra syftar till att stjäla proprietär eller hemlig data. Detta tenderar att vara nationalstaternas och företagsspionagets område. De flesta intrång påverkar så mycket data som kan nås utifrån teorin att den kommer att ha värde för någon eller kan släppas som bevis på legitimitet.

Andra intrång får aldrig leda till faktiska dataintrång alls. En hackare kan få tillgång till ett system och identifieras och stoppas innan de kan göra någon verklig skada. Det här skulle likna att fånga en tjuv i den verkliga världen när de håller på att bryta sig in. Tekniskt sett var det ett säkerhetsintrång, men ingen data gick förlorad eller exfiltrerades.

Den rättsliga situationen

På de flesta ställen anger lagarna som täcker datorbrott "otillåten åtkomst eller användning" av ett datorsystem som ett brott. Saker som att komma åt en dator utan tillstånd är tekniskt sett ett brott. Det betyder också att det är ett brott att komma åt ett system som du inte ska, även om du har behörighet att komma åt andra system. Detta innebär att varje överträdelse involverar viss brottslig verksamhet.

Även i de fall överträdelsen anses vara av allmänintresse kan den som läcker ut ställas inför straffansvar. I vissa fall komplicerar detta ärenden med visslare. Ofta är visselblåsare rättsligt skyddade, eftersom det ligger i allmänhetens intresse att orättvisor uppdagas. Men i vissa fall kräver insamling av bevis åtkomst till saker utan tillstånd. Det innebär också att dela data utan tillstånd. Detta kan leda till att visselblåsare försöker vara anonyma eller begär amnesti för att avslöja sin identitet.

Dessutom är det notoriskt svårt att avgöra vad som är i allmänhetens intresse. Många hacktivister skulle anse sina handlingar i allmänhetens intresse. De flesta individer vars data släpps som en del av den åtgärden skulle inte hålla med.

Slutsats

Ett intrång avser vanligtvis ett dataintrång där vissa uppgifter som var avsedda att vara privata offentliggörs. Emellertid kan termen "intrång" syfta på ett säkerhetsintrång där en incident inträffade, men ingen data stals. Inriktad data har ofta värde för hackarna. Detta kan vara personuppgifter som kan säljas, företagshemligheter eller nationella hemligheter, eller bevis på uppfattade felaktigheter. Dataintrång får vanligtvis tillgång till så mycket data som möjligt, förutsatt att all data har något värde.

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Att hålla dina 3D-skrivare i gott skick är mycket viktigt för att få de bästa resultaten. Här är några viktiga tips att tänka på.

Hur man aktiverar scanning på Canon Pixma MG5220 när du har slut på bläck.

Du förbereder dig för en kväll av spelande, och det kommer att bli en stor sådan – du har precis köpt "Star Wars Outlaws" på GeForce Now streamingtjänsten. Upptäck den enda kända lösningen som visar dig hur man fixar GeForce Now felkod 0xC272008F så att du kan börja spela Ubisoft-spel igen.

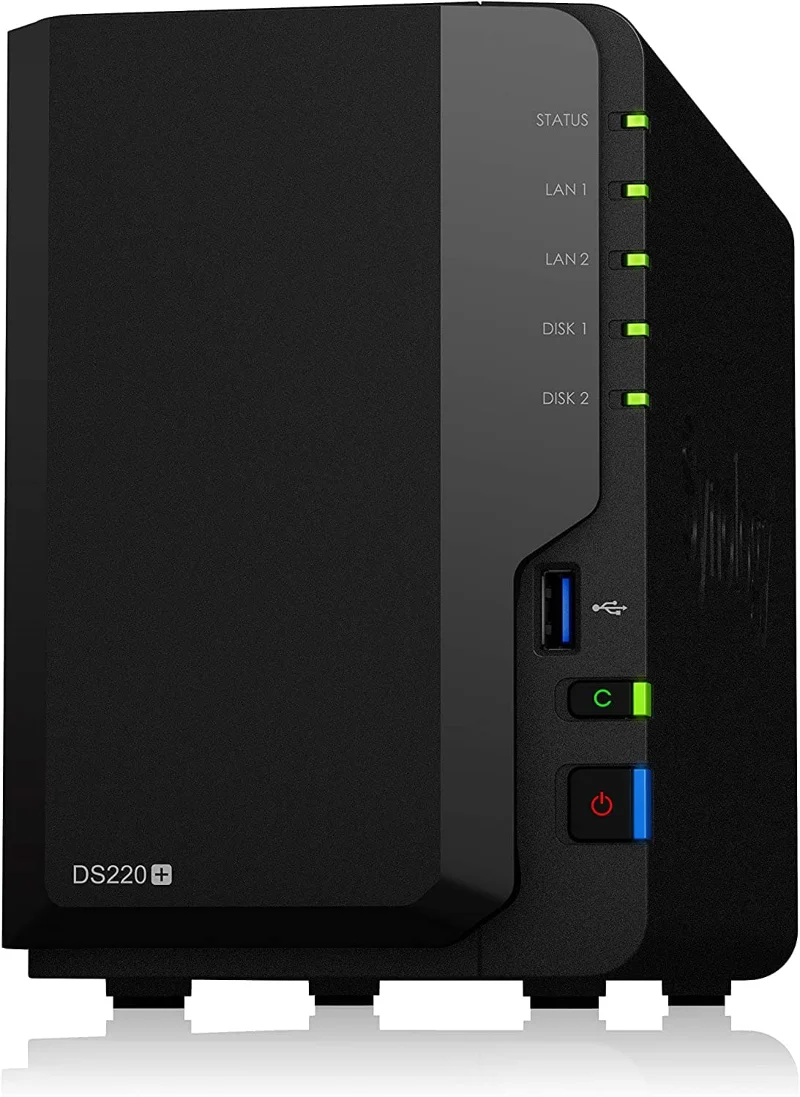

Oavsett om du letar efter en NAS för ditt hem eller kontor, kolla in denna lista över de bästa NAS-lagringsenheterna.

Ta reda på några möjliga orsaker till varför din bärbara dator överhettas, tillsammans med tips och tricks för att undvika detta problem och hålla din enhet sval.

Att hålla din utrustning i gott skick är ett måste. Här är några användbara tips för att hålla din 3D-skrivare i toppskick.

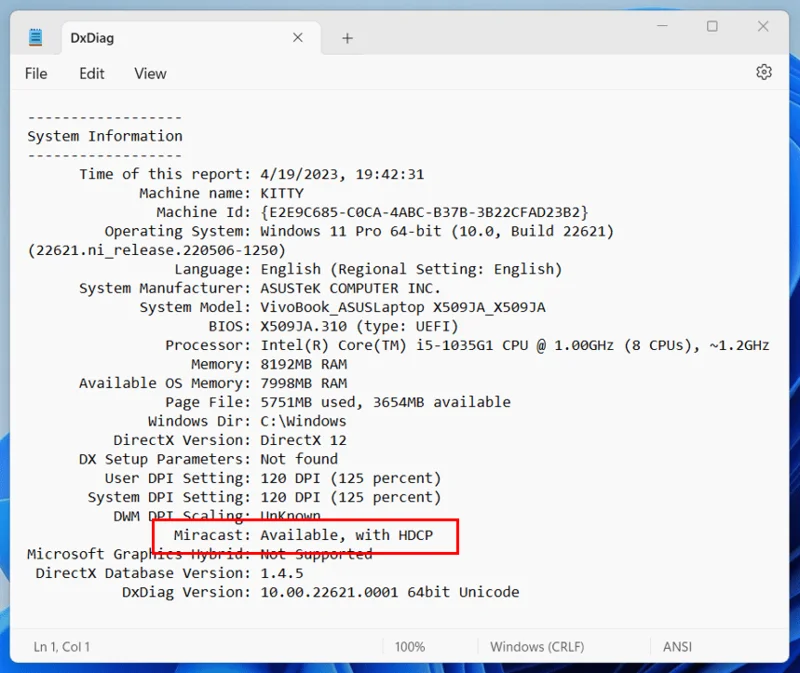

Läs denna artikel för att lära dig den enkla steg-för-steg-processen för att ansluta en laptop till en projektor eller en TV på Windows 11 och Windows 10-operativsystem.

Har du problem med att ta reda på vilken IP-adress din skrivare använder? Vi visar dig hur du hittar den.

Om dina Powerbeats Pro inte laddar, använd en annan strömkälla och rengör dina hörsnäckor. Lämna fodralet öppet medan du laddar dina hörsnäckor.