Hur man använder AirPods med Samsung-telefoner

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

För att autentisera till en webbplats måste du ange ett användarnamn och lösenord. Webbplatsen kontrollerar sedan autentiseringsdetaljerna som du har angett genom att jämföra dem med uppgifterna som den har lagrat i sin databas. Om uppgifterna stämmer överens beviljas åtkomst. Om uppgifterna inte stämmer överens nekas åtkomst.

Tyvärr är dataintrång en relativt vanlig företeelse. Dataintrång kan vara ett stort problem eftersom en av de databitar som oftast riktas mot är användardata, särskilt listan med användarnamn och lösenord. Om lösenorden bara lagras som de är, i klartext kan alla som har tillgång till databasen komma åt kontot för vilken annan användare som helst. Det är som om de fick en nyckelring med nyckel till varje dörr i ett hyreshus.

Även om det går mycket ansträngning på att förhindra dataintrång i första hand, rekommenderas en djupgående försvarsstrategi. Specifikt säger säkerhetsråden att lösenord bör hashas, med endast hash för lösenordet som någonsin lagrats. En hashfunktion är en enkelriktad funktion som alltid omvandlar samma indata till samma utdata. Även en mindre förändring av input ger dock en helt annan utdata. Kritiskt sett finns det inget sätt att vända funktionen och vända den utmatade hashen tillbaka till den ursprungliga ingången. Vad du däremot kan göra är att hasha en ny ingång och se om utdatan matchar den lagrade hashen i databasen. Om det gör det vet du att lösenordet matchade, utan att någonsin veta det faktiska lösenordet.

Detta betyder också att om en angripare gör intrång i databasen, får de inte en lista med omedelbart användbara lösenord, de får hash istället. För att kunna använda dessa hash måste de knäckas.

Knäcka lösenordshashar med smarts

Att knäcka en hash för lösenord är processen för att räkna ut vad det ursprungliga lösenordet är som hashen representerar. För det finns inget sätt att vända hashfunktionen och förvandla hashen till lösenordet. Det enda sättet att knäcka en hash är att gissa lösenordet. En metod är att använda en brute force attack. Detta innebär bokstavligen att pröva alla möjliga lösenord. Det betyder att man börjar från "a", försöker varje bokstav, i båda fallen, och varje siffra och symbol. Sedan måste angriparen prova alla kombinationer av två tecken, kombinationer av tre tecken, och så vidare. Ökningen av möjliga kombinationer av tecken är exponentiell varje gång du lägger till ett tecken. Detta gör det svårt att effektivt gissa långa lösenord även när snabba hashalgoritmer används med kraftfulla GPU-krackningsriggar.

En del ansträngning kan sparas genom att titta på lösenordskraven för webbplatsen och inte prova lösenord som skulle vara för korta för att tillåtas eller som inte har ett nummer, till exempel. Detta skulle spara lite tid och passar fortfarande i klass med en brute force attack som försöker alla tillåtna lösenord. Brute force attacker medan de är långsamma, kommer – om de lämnas tillräckligt länge med mycket processorkraft – så småningom knäcka vilket lösenord som helst eftersom alla möjliga kombinationer kommer att prövas.

Problemet med brute force-attacker är att de inte är särskilt smarta. En ordboksattack är en variant som är mycket mer riktad. Istället för att bara försöka med alla möjliga lösenord, försöker den en lista med angivna lösenord. Framgången för denna typ av attack beror på listan över lösenord och den aktuella ordboken.

Att göra kvalificerade gissningar

Lösenordsordböcker är vanligtvis byggda från tidigare knäckta lösenord från andra dataintrång. Dessa ordböcker kan innehålla tusentals eller miljontals poster. Detta bygger på konceptet att människor är dåliga på att skapa unika lösenord. Bevis från dataintrång visar att detta också är fallet, tyvärr. Folk använder fortfarande varianter av ordet "lösenord". Andra vanliga ämnen är idrottslag, namn på husdjur, ortnamn, företagsnamn, att hata ditt jobb och lösenord baserat på datum. Det här sistnämnda tenderar specifikt att hända när människor tvingas att regelbundet ändra sina lösenord.

Att använda en lösenordsordlista minskar avsevärt antalet gissningar som behöver göras jämfört med en brute-force attack. Lösenordsordböcker tenderar också att innehålla både korta och längre lösenord, vilket innebär att vissa lösenord kan prövas som inte skulle nås ens med årtal eller brute force gissningar. Tillvägagångssättet visar sig också vara framgångsrikt. Statistiken varierar beroende på dataintrånget och storleken och kvaliteten på den ordbok som används, men framgångsfrekvensen kan överstiga 70 %.

Framgångsfrekvensen kan höjas ytterligare med ordmanglingsalgoritmer. Dessa algoritmer tar varje ord i lösenordslexikonet och ändrar det sedan lite. Dessa ändringar tenderar att ersätta standardtecken och lägga till efterföljande nummer eller symboler. Till exempel är det vanligt att folk ersätter bokstaven "e" med en "3" och "s" med en "$" eller lägger till ett utropstecken i slutet. Ordmanglingsalgoritmer skapar dubbletter av varje post i lösenordsordlistan. Varje duplikat har olika varianter av dessa teckenersättningar. Detta ökar avsevärt antalet lösenord att gissa och ökar också framgångsfrekvensen, i vissa fall över 90%.

Slutsats

En ordboksattack är en riktad variant av en brute force attack. I stället för att försöka alla möjliga teckenkombinationer testas en delmängd av teckenkombinationer. Denna delmängd är en lista över lösenord som tidigare har hittats och om nödvändigt knäckts i tidigare dataintrång. Detta minskar avsevärt antalet gissningar som ska göras samtidigt som det täcker lösenord som har använts tidigare och i vissa fall ofta setts. En ordboksattack har inte lika hög framgångsfrekvens som en brute force-attack. Det förutsätter dock att du har obegränsad tid och processorkraft. En ordboksattack tenderar att få en anständigt hög framgångsfrekvens mycket snabbare än en brute force-attack kan. Detta beror på att det inte slösar tid på extremt osannolika kombinationer av karaktärer.

En av de viktigaste sakerna du bör göra när du kommer med ett lösenord är att se till att det inte skulle visas på en ordlista. Ett sätt att göra det är att skapa ett komplext lösenord, ett annat är att göra ett långt lösenord. I allmänhet är det bästa alternativet att skapa ett långt lösenord som består av några få ord. Det är bara viktigt att de orden inte blir en verklig fras eftersom man kan gissa det. De borde vara helt orelaterade. Det rekommenderas att du väljer ett lösenord över 10 tecken med 8 som det absoluta minimum.

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Att hålla dina 3D-skrivare i gott skick är mycket viktigt för att få de bästa resultaten. Här är några viktiga tips att tänka på.

Hur man aktiverar scanning på Canon Pixma MG5220 när du har slut på bläck.

Du förbereder dig för en kväll av spelande, och det kommer att bli en stor sådan – du har precis köpt "Star Wars Outlaws" på GeForce Now streamingtjänsten. Upptäck den enda kända lösningen som visar dig hur man fixar GeForce Now felkod 0xC272008F så att du kan börja spela Ubisoft-spel igen.

Oavsett om du letar efter en NAS för ditt hem eller kontor, kolla in denna lista över de bästa NAS-lagringsenheterna.

Ta reda på några möjliga orsaker till varför din bärbara dator överhettas, tillsammans med tips och tricks för att undvika detta problem och hålla din enhet sval.

Att hålla din utrustning i gott skick är ett måste. Här är några användbara tips för att hålla din 3D-skrivare i toppskick.

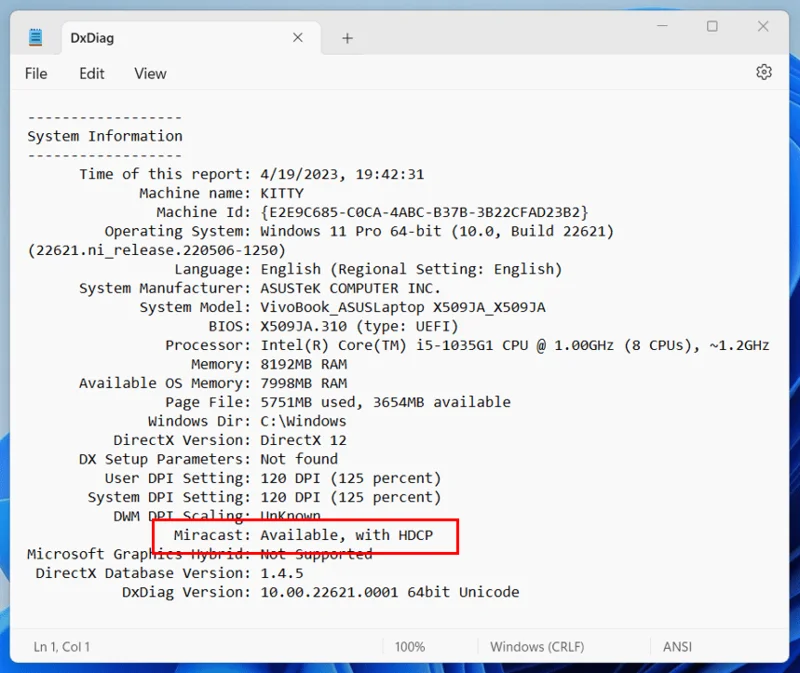

Läs denna artikel för att lära dig den enkla steg-för-steg-processen för att ansluta en laptop till en projektor eller en TV på Windows 11 och Windows 10-operativsystem.

Har du problem med att ta reda på vilken IP-adress din skrivare använder? Vi visar dig hur du hittar den.

Om dina Powerbeats Pro inte laddar, använd en annan strömkälla och rengör dina hörsnäckor. Lämna fodralet öppet medan du laddar dina hörsnäckor.