Hur man använder AirPods med Samsung-telefoner

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Inom kryptografi är det viktigt att saker som ska vara hemliga förblir hemliga. En fråga som står inför är precomputation. Det är här en angripare kan spendera avsevärd processorkraft för att avgöra vilka utdata en kombination av indata i förebyggande syfte ger. Med tillräckligt med processorkraft och tid kan du testa vilken utdata du får med ett urval av specificerade ingångar och ett gäng olika krypteringsnycklar.

Du kan sedan kontrollera stora delar av krypterade överföringar för att se om någon av dina kända utgångar någonsin dykt upp och veta vilket meddelande och nyckel som används. Tyvärr finns det inget riktigt sätt att förhindra detta scenario helt. Det går dock att göra det mycket svårare.

Det är redan svårt att gissa det exakta innehållet i ett meddelande och krypteringsnyckeln som används för att kryptera det. Även om enstaka teckens skillnader i meddelandet skulle göra hela ansträngningen värdelös, är det egentligen bara möjligt för korta och enkla meddelanden. Annars finns det alldeles för många möjliga varianter av fraser och formuleringar, och till och med risk för stavfel och slang. Men även denna risk för förmågan att gissa saker är för hög. För att göra saker ännu svårare kräver de flesta kryptografischeman ett tredje värde som kallas en "initialiseringsvektor", eller förkortat IV.

IV

IV är ett annat värde som matas in i krypterings- och dekrypteringsalgoritmen. Det är en tredje variabel för ekvationen, som genom sin närvaro avsevärt ökar svårigheten att korrekt gissa de indata som behövs för att generera en specifik utdata. Lustigt nog behöver IV inte ens vara hemlig. Vad det behöver vara är unikt.

Hela problemet med att undvika förberäkningsattacker är att göra det ännu mer omöjligt att gissa innehållet i meddelanden. För detta ändamål kan du inte bara välja en IV och hålla fast vid den; du måste ändra det. Att använda en annan IV varje gång gör dessutom krypteringsanalys av de resulterande chiffertexterna svårare. För att ha ett tillförlitligt unikt värde vill du använda en "nonce", specifikt en kryptografisk nonce.

En kryptografisk nonce är ett värde som genereras av en kryptografiskt säker PRNG eller Pseudo Random Number Generator avsedd att användas exakt en gång. Vanligtvis uppnås detta genom att inkludera någon form av tidsstämpel i värdet.

Tips: Särskilt när man har att göra med en brittisk engelska som modersmål, är det viktigt att specifikt använda frasen "kryptografisk nonce" snarare än bara ordet "en gång." I Storbritannien är "en gång" ett slangord för en pedofil. I allmänhet, för att undvika förvirring, är det bäst att använda termen kryptografisk nonce specifikt.

Andra användningsområden

Även om de flesta potentiella användningsfall för unika värden inte nödvändigtvis behöver ett kryptografiskt säkert slumptal, uppfyller en kryptografisk nonce kraven. Till exempel är en omspelsattack en webbaserad attack där en angripare upprepade gånger skickar samma trafikbit och spelar upp den ofta. Låt oss säga att denna begäran säger åt servern att lägga tid på att generera en rapport. Angriparen kan multiplicera mängden arbete som behövs genom att upprepa begäran flera gånger.

Ofta kan angriparen också ändra förfrågan något på ett automatiserat sätt. Till exempel, om en onlinebutik använder sekventiella produktnummer i sidans URL, kan angriparen automatisera processen att begära alla.

För att komma runt detta kan servern förse webbläsaren med en engångstoken med varje begäran den gör. Servern håller reda på de använda tokens och släpper automatiskt trafik som inte innehåller en giltig, oanvänd token. I det här scenariot måste token vara unik och bör inte återanvändas. Således passar en kryptografisk nonce räkningen.

Slutsats

En kryptografisk nonce är ett kryptografiskt säkert slumptal som bara ska användas en gång. Att göra det omöjliggör förberäkningsattacker samtidigt som det inte kräver att själva kryptografiska nonce förblir hemliga. Dess primära användning är som initialiseringsvektor i krypteringsscheman.

Termen påstås ofta betyda "nummer som används EN gång"; dock är detta en falsk etymologi. Ordet kommer från mellanengelska för att betyda något som används en gång eller tillfälligt. Icke desto mindre hjälper konceptet "antal använt en gång" att förklara vad en kryptografisk nonce är avsedd för. För att hjälpa till med detta syfte innehåller den ofta någon form av en tidsstämpel.

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Att hålla dina 3D-skrivare i gott skick är mycket viktigt för att få de bästa resultaten. Här är några viktiga tips att tänka på.

Hur man aktiverar scanning på Canon Pixma MG5220 när du har slut på bläck.

Du förbereder dig för en kväll av spelande, och det kommer att bli en stor sådan – du har precis köpt "Star Wars Outlaws" på GeForce Now streamingtjänsten. Upptäck den enda kända lösningen som visar dig hur man fixar GeForce Now felkod 0xC272008F så att du kan börja spela Ubisoft-spel igen.

Oavsett om du letar efter en NAS för ditt hem eller kontor, kolla in denna lista över de bästa NAS-lagringsenheterna.

Ta reda på några möjliga orsaker till varför din bärbara dator överhettas, tillsammans med tips och tricks för att undvika detta problem och hålla din enhet sval.

Att hålla din utrustning i gott skick är ett måste. Här är några användbara tips för att hålla din 3D-skrivare i toppskick.

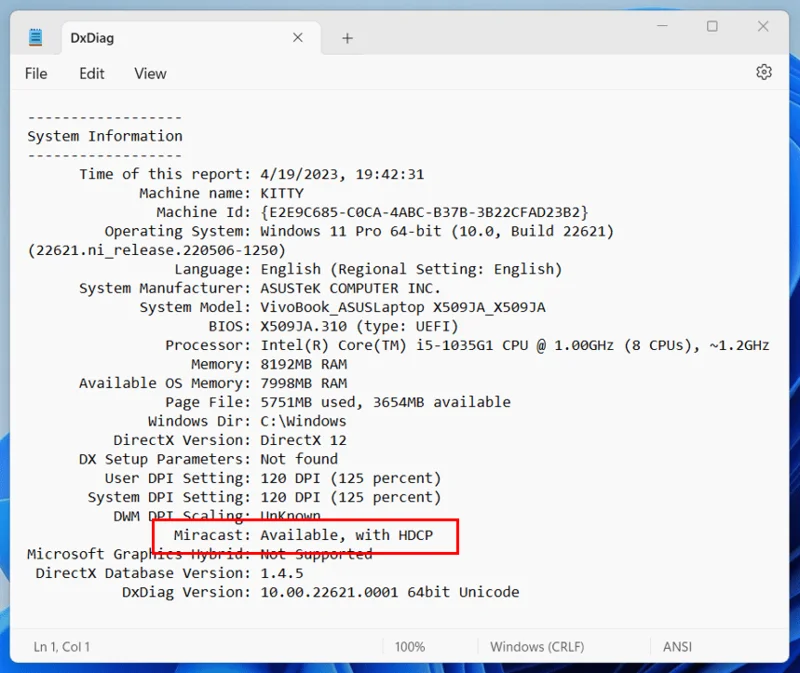

Läs denna artikel för att lära dig den enkla steg-för-steg-processen för att ansluta en laptop till en projektor eller en TV på Windows 11 och Windows 10-operativsystem.

Har du problem med att ta reda på vilken IP-adress din skrivare använder? Vi visar dig hur du hittar den.

Om dina Powerbeats Pro inte laddar, använd en annan strömkälla och rengör dina hörsnäckor. Lämna fodralet öppet medan du laddar dina hörsnäckor.