Hur man använder AirPods med Samsung-telefoner

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Om du ansluter en dator till det öppna Internet utan någon form av filter för inkommande trafik, kommer den vanligtvis att börja ta emot attacktrafik inom några minuter. Sådan är omfattningen av automatiserade attacker och skanning som ständigt sker på Internet. Den stora majoriteten av denna typ av trafik är helt automatiserad. Det är bara bots som skannar internet och kanske provar några slumpmässiga nyttolaster för att se om de gör något intressant.

Om du kör en webbserver eller någon annan form av server behöver du naturligtvis din server ansluten till Internet. Beroende på ditt användningsfall kanske du kan använda något som ett VPN för att endast tillåta åtkomst till behöriga användare. Om du vill att din server ska vara allmänt tillgänglig måste du dock vara ansluten till Internet. Som sådan kommer din server att möta attacker.

Det kan tyckas som att du i princip bara måste acceptera detta som par för kursen. Tack och lov finns det några saker du kan göra.

Implementera en honungskruka

En honungskruka är ett verktyg som är designat för att locka in angripare. Det lovar saftig information eller sårbarheter som kan leda till information men som bara är en fälla. En honungskruka är medvetet inställd för att beta en angripare i. Det finns några olika varianter beroende på vad du vill göra.

En honungskruka med hög interaktion är avancerad. Det är mycket komplext och erbjuder massor av saker för att hålla angriparen sysselsatt. Dessa används mest för säkerhetsforskning. De låter ägaren se hur en angripare agerar i realtid. Detta kan användas för att informera nuvarande eller till och med framtida försvar. Målet med en honeypot med hög interaktion är att h��lla angriparen sysselsatt så länge som möjligt och att inte ge bort spelet. För detta ändamål är de komplicerade att sätta upp och underhålla.

En honungskruka med låg interaktion är i grunden en plats-och-glöm-fälla. De är vanligtvis enkla och inte utformade för att användas för djupgående forskning eller analys. Istället är honungskrukor med låg interaktion menade att upptäcka att någon försöker göra något som de inte borde och sedan bara blockera dem helt. Den här typen av honungskruka är lätt att ställa in och implementera men kan vara mer benägna att få falska positiva resultat om den inte planeras noggrant.

Ett exempel på en honungskruka med låg interaktion

Om du driver en webbplats är en funktionalitet du kanske känner till robots.txt. Robots.txt är en textfil som du kan placera i rotkatalogen på en webbserver. Som standard vet bots, särskilt sökrobotar för sökmotorer, att kontrollera den här filen. Du kan konfigurera den med en lista över sidor eller kataloger som du gör eller inte vill att en bot ska genomsöka och indexera. Legitima bots, till exempel en sökmotor, kommer att respektera instruktionerna i den här filen.

Formatet är vanligtvis i stil med "du kan titta på dessa sidor, men genomsök inte något annat". Men ibland har webbplatser många sidor att tillåta och endast ett fåtal vill de förhindra genomsökning. Därför tar de en genväg och säger "titta inte på det här, men du kan genomsöka allt annat". De flesta hackare och bots kommer att se "titta inte här" och gör sedan precis tvärtom. Så istället för att förhindra att din administratörsinloggningssida genomsöks av Google, har du hänvisat angripare direkt till den.

Med tanke på att detta är känt beteende är det ganska lätt att manipulera. Om du ställer in en honeypot med ett känsligt namn och sedan konfigurerar din robots.txt-fil så att den säger "titta inte här" kommer många bots och hackare att göra precis det. Det är då ganska enkelt att logga alla IP-adresser som interagerar med honeypot på något sätt och bara blockera dem alla.

Att undvika falska positiva resultat

I ett stort antal fall kan denna typ av dolda honeypot automatiskt blockera trafik från IP-adresser som skulle utlösa ytterligare attacker. Försiktighet måste vidtas för att se till att legitima användare av sajten aldrig går till honeypot. Ett automatiserat system som detta kan inte skilja på en angripare och en legitim användare. Som sådan måste du se till att inga legitima resurser länkar till honeypot alls.

Du kan inkludera en kommentar i robots.txt-filen som anger att honeypot-posten är en honeypot. Detta bör avskräcka legitima användare från att försöka stilla sin nyfikenhet. Det skulle också avskräcka hackare som manuellt undersöker din webbplats och potentiellt reta upp dem. Vissa bots kan också ha system på plats för att försöka upptäcka den här typen av saker.

En annan metod för att minska antalet falska positiva är att kräva mer djupgående interaktion med honungskrukan. Istället för att blockera alla som till och med laddar honeypot-sidan kan du blockera vem som helst som sedan interagerar med den ytterligare. Återigen är tanken att få det att se legitimt ut, medan det faktiskt inte leder någonstans. Att ha din honeypot vara ett inloggningsformulär på /admin är en bra idé, bara så länge den faktiskt inte kan logga in dig på någonting alls. Att sedan logga in på det som ser ut som ett legitimt system men som i själva verket bara ligger djupare in i honungskrukan skulle vara mer av en honungskruka med hög interaktion.

Slutsats

En honungskruka är en fälla. Den är utformad för att se ut som om den kan vara till nytta för en hackare, samtidigt som den faktiskt är värdelös. Grundläggande system blockerar bara IP-adressen för alla som interagerar med honeypot. Mer avancerade tekniker kan användas för att leda hackaren vidare, potentiellt under en lång tid. Den förra används vanligtvis som ett säkerhetsverktyg. Det senare är mer ett säkerhetsforskningsverktyg eftersom det kan ge insikter i angriparens tekniker. Försiktighet måste iakttas för att förhindra legitima användare från att interagera med honungskrukan. Sådana åtgärder skulle antingen leda till att den legitima användaren blockeras eller att datainsamlingen blir smutsig. Honungskrukan bör alltså inte vara relaterad till faktisk funktionalitet utan bör kunna lokaliseras med viss grundläggande ansträngning.

En honungskruka kan också vara en enhet som används i ett nätverk. I det här scenariot är det skilt från all legitim funktionalitet. Återigen, det skulle vara utformat för att se ut som om det har intressanta eller känsliga data för någon som skannar nätverket, men ingen legitim användare ska någonsin stöta på det. Därför är alla som interagerar med honeypot värda att granskas.

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Att hålla dina 3D-skrivare i gott skick är mycket viktigt för att få de bästa resultaten. Här är några viktiga tips att tänka på.

Hur man aktiverar scanning på Canon Pixma MG5220 när du har slut på bläck.

Du förbereder dig för en kväll av spelande, och det kommer att bli en stor sådan – du har precis köpt "Star Wars Outlaws" på GeForce Now streamingtjänsten. Upptäck den enda kända lösningen som visar dig hur man fixar GeForce Now felkod 0xC272008F så att du kan börja spela Ubisoft-spel igen.

Oavsett om du letar efter en NAS för ditt hem eller kontor, kolla in denna lista över de bästa NAS-lagringsenheterna.

Ta reda på några möjliga orsaker till varför din bärbara dator överhettas, tillsammans med tips och tricks för att undvika detta problem och hålla din enhet sval.

Att hålla din utrustning i gott skick är ett måste. Här är några användbara tips för att hålla din 3D-skrivare i toppskick.

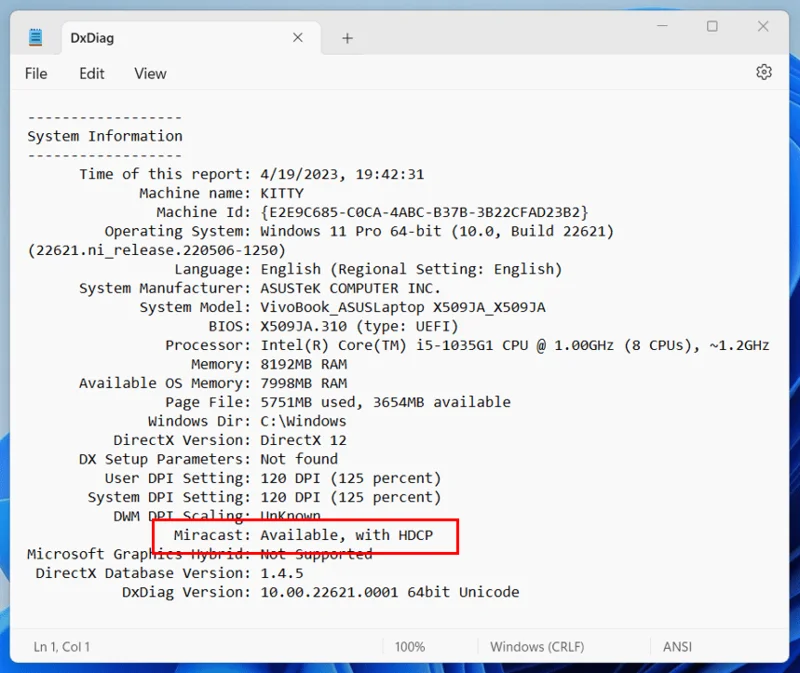

Läs denna artikel för att lära dig den enkla steg-för-steg-processen för att ansluta en laptop till en projektor eller en TV på Windows 11 och Windows 10-operativsystem.

Har du problem med att ta reda på vilken IP-adress din skrivare använder? Vi visar dig hur du hittar den.

Om dina Powerbeats Pro inte laddar, använd en annan strömkälla och rengör dina hörsnäckor. Lämna fodralet öppet medan du laddar dina hörsnäckor.