Zatiaľ čo sa pripravujeme na boj proti hrozbám zero-day, populárnym exploitom, smrteľnému vírusu COVID-19 . Hackeri vyvíjajú nové techniky na prenos malwaru na vaše počítače. Koncept predstavený v roku 1499, ktorý však existoval už od staroveku, je novou zbraňou. Nazýva sa to „steganografia, táto nová technika sa používa na odosielanie údajov v skrytom formáte, takže ich nemožno prečítať. Nebezpečným novým trendom sa stáva kombinácia gréckeho slova (steganos), čo znamená skrytý, skrytý, a „grafika“, čo znamená písanie.

Dnes v tomto príspevku budeme diskutovať o tejto novej hranici a o tom, ako sa pred ňou chrániť.

Čo je steganografia?

Ako už bolo spomenuté, ide o novú metódu používanú počítačovými zločincami na vytváranie malvéru a nástrojov kybernetickej špionáže.

Na rozdiel od kryptografie, ktorá zakrýva obsah tajnej správy, steganografia skrýva skutočnosť, že sa správa prenáša alebo že sa vnútri obrazu nachádza škodlivý náklad, aby sa vyhli bezpečnostným riešeniam.

Existujú príbehy, že táto metóda sa používala v Rímskej ríši na tajné odovzdanie správy. Zvykli si vybrať otroka, aby odovzdal posolstvo, a dali mu oholiť pokožku hlavy. Potom bola správa vytetovaná na kožu a keď vlasy dorástli, otrok bol poslaný, aby správu odovzdal. Prijímač potom použil rovnaký postup na oholenie hlavy a prečítanie správy.

Táto hrozba je taká nebezpečná, že sa bezpečnostní experti museli zhromaždiť na mieste, aby sa naučili spôsoby, ako proti nej bojovať a deaktivovať ukrývanie informácií.

Ako funguje steganografia?

Teraz je jasné, prečo počítačoví zločinci používajú túto metódu. Ale ako to funguje?

Steganografia je päťnásobný proces – prví útočníci vykonajú úplný prieskum svojho cieľa, potom ho naskenujú, získajú prístup, zostanú skryté, zakryjú svoje stopy.

publications.computer.org

Po spustení malvéru na napadnutom počítači sa stiahne škodlivý meme, obrázok alebo video. Potom sa daný príkaz extrahuje. V prípade, že je v kóde skrytý príkaz „print“, vytvorí sa snímka obrazovky infikovaného počítača. Po zhromaždení všetkých informácií sa odošlú hackerovi prostredníctvom konkrétnej adresy URL.

Nedávny príklad toho pochádza z udalosti CTF Hacktober.org v roku 2018, kde bol TerrifingKity pripojený k obrázku. Okrem toho sa objavili aj Sundown Exploit Kit, nové rodiny malvéru Vawtrack a Stegoloader.

Ako sa steganografia líši od kryptografie?

Steganografia aj kryptografia majú v zásade rovnaký cieľ, tj skrytie správ a ich odovzdanie tretím stranám. Ale mechanizmus, ktorý používajú, je iný.

Kryptografia mení informácie na šifrovaný text, ktorý nemožno pochopiť bez dešifrovania. Hoci steganografia nemení formát, skryje informácie spôsobom, o ktorom nikto nevie, že sú tam skryté údaje.

| |

STEGANOGRAFIA |

KRYPTOGRAFIA |

| Definícia |

Technika na ukrytie informácií v obraze, videu, meme atď |

Technika na konverziu údajov na šifrovaný text |

| Účel |

Pošlite malvér ďalej bez toho, aby ste ho sledovali |

Ochrana dát |

| Viditeľnosť údajov |

Žiadna šanca |

určite |

| Dátová štruktúra |

Žiadna zmena štruktúry údajov |

Mení celú štruktúru |

| kľúč |

Voliteľné |

Nevyhnutné |

| Neúspech |

Po objavení tajnej správy k nej má prístup ktokoľvek |

Pomocou dešifrovacieho kľúča je možné prečítať šifrový text |

Jednoducho povedané, steganografia je silnejšia a zložitejšia. Môže ľahko obísť DPI systémy atď., To všetko z neho robí prvú voľbu hackerov.

V závislosti od povahy možno steganografiu rozdeliť do piatich typov:

- Textová steganografia – Informácie skryté v textových súboroch vo forme zmenených znakov, náhodných znakov, bezkontextových gramatik sú textovou steganografiou.

- Steganografia obrázka – Skrytie údajov vo vnútri obrázka je známe ako steganografia obrázka.

- Video steganografia – Skrytie údajov do formátu digitálneho videa je video steganografia.

- Zvuková steganografia – Tajná správa vložená do zvukového signálu, ktorý mení binárnu sekvenciu, je zvuková steganografia.

- Sieťová steganografia – ako už názov napovedá, technika vkladania informácií do protokolov riadenia siete je sieťová steganografia.

Kde zločinci skrývajú informácie

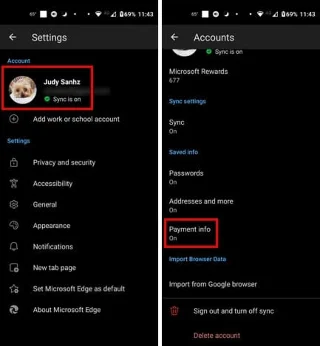

- Digitálne súbory – Rozsiahle útoky súvisiace s platformami elektronického obchodu odhalili použitie steganografie. Keď je platforma infikovaná, malvér zhromažďuje podrobnosti o platbe a skrýva ich v obraze, aby odhalil informácie súvisiace s infikovanou stránkou. Vydávanie sa za legitímne programy – Malvér napodobňuje prehrávač pornografie bez správneho oklamania funkčnosti, ktorý sa používa na inštaláciu infikovanej aplikácie.

- Vnútri ransomvéru – Jedným z najpopulárnejších identifikovaných malvérov je ransomvér Cerber. Cerber používa dokument na šírenie škodlivého softvéru.

- Vo vnútri exploit kit – Stegano je prvým príkladom exploit kit. Tento škodlivý kód je vložený do bannera.

Existuje spôsob, ako určiť steganografiu? Áno, existuje niekoľko spôsobov, ako identifikovať tento vizuálny útok.

Spôsoby detekcie steganografických útokov

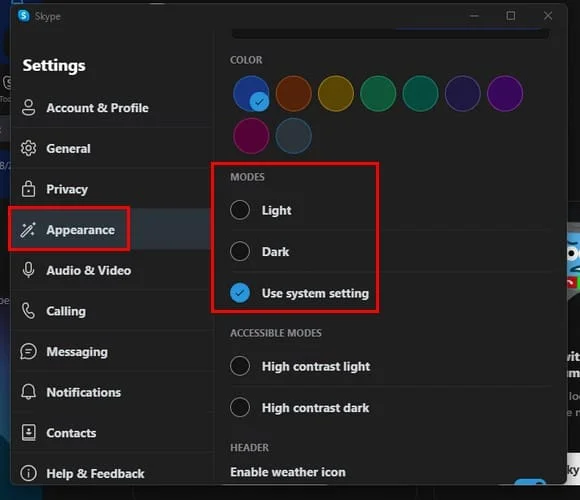

Metóda histogramu – Táto metóda je známa aj ako metóda chí-kvadrát. Pomocou tejto metódy sa analyzuje celý obrazový raster. Načíta sa počet pixelov, ktoré majú dve susediace farby.

securelist.com

Obr A: Prázdny nosič Obr. B: Naplnený nosič

Metóda RS – Ide o ďalšiu štatistickú metódu, ktorá sa používa na zisťovanie nosičov užitočného zaťaženia. Obrázok je rozdelený do množiny skupín pixelov a používa sa špeciálny postup vyplnenia. Na základe hodnôt sa údaje analyzujú a identifikuje sa obraz so steganografiou

To všetko jasne ukazuje, ako šikovne kyberzločinci používajú steganografiu na šírenie malvéru. A to sa nezastaví, pretože je to veľmi lukratívne. Nielen to, ale steganografia sa používa aj na šírenie terorizmu, explicitného obsahu, špionáže atď.