Všetko o iOS 26

Spoločnosť Apple predstavila systém iOS 26 – významnú aktualizáciu s úplne novým dizajnom z matného skla, inteligentnejšími funkciami a vylepšeniami známych aplikácií.

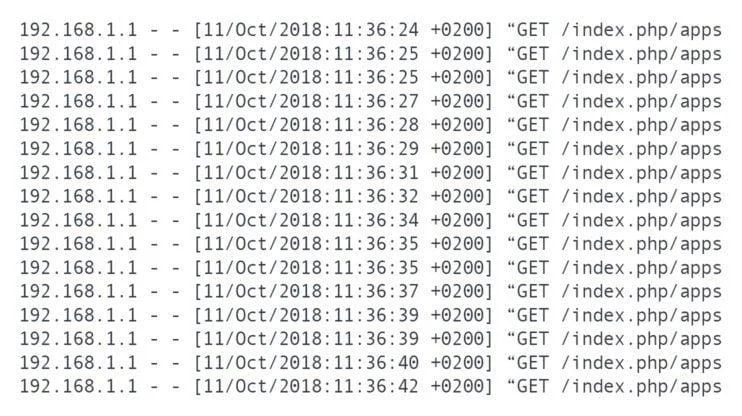

Protokol prístupu je protokolový súbor, ktorý sleduje, kedy sa pristupovalo k jednej alebo viacerým veciam. Prístupové denníky sú nevyhnutnou súčasťou bezpečnosti a analýzy v oblasti výpočtovej techniky. Prístupové protokoly sú tiež dôležitým nástrojom zabezpečenia a bezpečnosti vo fyzickom svete.

Denník prístupu sleduje dátum a čas, kedy sa k niečomu pristupovalo alebo sa oň pokúšalo. Všeobecne kým, ako aj to je známe. Prístupové denníky často obsahujú aj sekundárne informácie. Tieto sekundárne informácie môžu poskytnúť kontext alebo ďalšie analyticky užitočné údaje.

Prístupové protokoly a digitálna bezpečnosť

Denníky prístupu môžu sledovať, keď sa niekto pokúsi o prístup k privilegovanému systému. Alebo súbor a môže byť celkom jednoduché. Môže sledovať dátové body, ako napríklad „bol prístup úspešný?“, „kto sa pokúsil o prístup k súboru?“, „Kedy sa tento pokus vyskytol?“. V niektorých prípadoch môže denník prístupu dokonca sledovať všetky vykonané zmeny. Zvyčajne by sa to zaznamenávalo samostatne.

Prístup odmietnutý je stav, ktorý by sa mal zaprotokolovať. To poskytuje priamy prehľad o tom, kedy sa niekto pokúša získať prístup k niečomu, čo by nemal. Samozrejme, existujú na to potenciálne legitímne dôvody. Používateľ možno urobil preklep vo svojom hesle. Alebo možno používateľ nedostal prístup, aký by mal mať.

Alternatívou je, že neoprávnený používateľ sa pokúša získať prístup. V prípade webového servera to môže byť neoverený hacker, ktorý sa pokúša získať prístup k citlivému súboru. Môže to byť aj legitímny používateľský účet, ktorý sa pokúša získať prístup k súboru, na ktorý nemá povolenie. Za predpokladu, že legitímny používateľ by nemal mať prístup, účet mohol byť napadnutý alebo sa používateľ stal nečestným.

Užitočné je aj sledovanie úspešného prístupu. Problémom nemusí byť samotný prístup, ale akcie po ňom môžu byť. Napríklad sledovanie toho, ktoré účty pristupujú k backendu webovej stránky, môže umožniť následné forenzné sledovanie, ak je stránka znehodnotená. Jednoduché prihlásenie používateľského mena nemusí v tomto prípade stačiť. V kombinácii s IP adresou by bolo možné zistiť, či legitímny používateľ znehodnotil stránku alebo či ich účet použil hacker. Dá sa to určiť, pretože zdrojové adresy IP by sa zhodovali alebo nezhodovali s historicky zaznamenanými údajmi.

Prístup k denníkom a službe Analytics

Prístupové protokoly pre verejné údaje môžu umožniť analýzu všeobecných trendov. Napríklad protokolovanie prístupu ku každej stránke na webovej lokalite vám umožní zistiť, ktoré stránky sú najobľúbenejšie a ktoré najmenej. Ďalšie informácie, ako je IP adresa návštevníka, vám umožňujú analyzovať pohybové správanie návštevníkov vašej webovej stránky. Môžete vidieť, ktorá stránka ich priniesla a aký obsah ich udržal.

Zaznamenávanie ďalších informácií, ako je hlavička sprostredkovania, vás môže informovať o tom, z ktorých stránok prichádzajú vaši návštevníci a prípadne aj o úspešnosti konkrétnych reklamných kampaní. Vedenie denníka reťazca používateľského agenta vám umožní zistiť, ktoré prehliadače preferuje vaša používateľská základňa a pre ktoré prehliadače by ste mali uprednostniť optimalizáciu a kompatibilitu.

Protokolovanie, keď konkrétni používatelia vykonávajú konkrétne akcie, vám tiež umožňuje vytvoriť profil legitímnych vzorcov aktivít. Potom môže byť užitočné vedieť, kedy sú tieto vzory porušené, pretože to môže naznačovať bezpečnostný incident. Samozrejme, existuje mnoho ďalších legitímnych vysvetlení pre zmenu vzorcov a správania, takže by to nemalo byť hneď dôvodom na veľké obavy.

Webové protokolové súbory obsahujú prinajmenšom zoznam súborov, ku ktorým sa pristupovalo, IP, ktorá k nim pristupovala, a kedy sa prístup uskutočnil.

Prístupové protokoly a fyzické zabezpečenie

Mnoho spoločností praktizuje fyzickú bezpečnosť vo svojich kanceláriách a dátových centrách. Protokolovanie prístupu tu môže byť nenáročné na technológie, napríklad pomocou prihlasovacej knihy. Môžu sa použiť aj high-tech možnosti, ako sú dverové karty RFID. Protokolovanie fyzického prístupu je vynikajúcou prvou líniou fyzickej obrany. Zatiaľ čo zlodej alebo hacker môže byť ochotný len tak prísť a pozrieť sa, čo dokáže, veci komplikuje prihlásenie, poskytnutie mena toho, koho tam chcete vidieť a prečo ste tam.

Prístupové karty v podstate zamykajú všetky alebo veľký počet dverí. To značne sťažuje spoľahlivý pohyb po budove pre hackerov či zlodejov. Keďže nemajú legitímnu prístupovú kartu, spoliehajú sa na to, že čestní zamestnanci otvoria dvere a ignorujú školenia týkajúce sa umožnenia ľuďom vychádzať zo zadných dverí.

Samozrejme, existuje mnoho spôsobov, ako čeliť týmto opatreniam fyzickej bezpečnosti. Aj keď nie sú zavedené žiadne iné opatrenia, môžu byť primeraným odstrašujúcim prostriedkom. Potenciálni zlodeji a hackeri musia byť oveľa viac informovaní, kým sa o niečo pokúsia. Spoliehali by sa na schopnosti sociálneho inžinierstva a aspoň trochu šťastia.

Prístupové denníky a fyzická bezpečnosť

Vykonávanie protokolovania fyzického prístupu do budovy má potenciálne životnú výhodu. V prípade núdzovej evakuácie, kvôli požiaru alebo z nejakého iného dôvodu, môže byť možné presne vedieť, koľko ľudí bolo v budove. Tieto informácie sa potom môžu skombinovať s počtom osôb, aby sa zistilo, či je niekto uväznený vo vnútri a potrebuje, aby sa ho hasiči pokúsili nájsť a zachrániť. Prípadne môže informovať hasičov o tom, že nehrozí žiadne ohrozenie života, čo im umožní podstúpiť menšie osobné riziko pri uhasení požiaru.

Protokoly prístupu môžu byť v niektorých scenároch, ako je tento, požehnaním aj prekliatím. Napríklad pri papierovom prihlasovacom hárku nemusí nutne existovať odhlasovací hárok, čo znemožňuje zistiť, koho treba účtovať. Digitálne systémy sú ešte náchylnejšie na trochu súvisiaci problém. V mnohých prípadoch, ak niekto sleduje kolegu cez dvere, nemusí sa obťažovať skenovaním ich preukazu, namiesto toho si „vráta“ cestu.

Okrem toho digitálne systémy zvyčajne podávajú správy interným počítačom. Tieto interné počítače by boli umiestnené vo vnútri teraz evakuovanej budovy, čo by sťažovalo kontrolu, koľko ľudí treba zaúčtovať.

Navyše, iné ľudské faktory môžu zmariť najlepšie stanovené plány. V prípade požiaru majú všetci ísť na miesto mimoriadneho stretnutia. Niektorí ľudia však môžu ísť iným východom a čakať na nesprávnom mieste. Iní môžu využiť príležitosť oddýchnuť si, aby si zafajčili alebo zájsť do obchodov. Fyzickú bezpečnosť je ťažké takto zabezpečiť a vyžaduje, aby každý skutočne dodržiaval postupy, čo sa nie vždy stáva.

Záver

Protokol prístupu je súbor alebo dokument, ktorý sleduje prístup alebo pokus o prístup do systému. Môžu byť použité pre fyzické systémy, ako sú budovy a dátové centrá alebo počítačové systémy, ako sú webové stránky alebo citlivé dokumenty. Protokoly poskytujú pomoc pri zabezpečení sledovania a so správnymi údajovými bodmi umožňujú užitočnú analýzu.

Spoločnosť Apple predstavila systém iOS 26 – významnú aktualizáciu s úplne novým dizajnom z matného skla, inteligentnejšími funkciami a vylepšeniami známych aplikácií.

Študenti potrebujú na štúdium špecifický typ notebooku. Mal by byť nielen dostatočne výkonný na to, aby dobre podával výkony v zvolenom odbore, ale aj dostatočne kompaktný a ľahký na to, aby ho bolo možné nosiť so sebou celý deň.

V tomto článku vám ukážeme, ako znovu získať prístup k pevnému disku, keď zlyhá. Poďme na to!

Na prvý pohľad vyzerajú AirPods ako akékoľvek iné bezdrôtové slúchadlá do uší. To všetko sa však zmenilo, keď sa objavilo niekoľko málo známych funkcií.

Pridanie tlačiarne do systému Windows 10 je jednoduché, hoci proces pre káblové zariadenia sa bude líšiť od procesu pre bezdrôtové zariadenia.

Ako viete, RAM je veľmi dôležitá hardvérová súčasť počítača, ktorá slúži ako pamäť na spracovanie údajov a je faktorom, ktorý určuje rýchlosť notebooku alebo počítača. V článku nižšie vám WebTech360 predstaví niekoľko spôsobov, ako skontrolovať chyby RAM pomocou softvéru v systéme Windows.

Ako povoliť skenovanie na Canon Pixma MG5220, keď vám došiel atrament.

Chystáte sa na večer hrania hier a bude to veľké – práve ste si zakúpili “Star Wars Outlaws” na streamovacej službe GeForce Now. Objavte jediné známe riešenie, ktoré vám ukáže, ako opraviť chybu GeForce Now s kódom 0xC272008F, aby ste mohli opäť začať hrať hry od Ubisoftu.

Ak sa vaše Powerbeats Pro nenabíjajú, použite iný zdroj energie a vyčistite svoje slúchadlá. Nechajte puzdro otvorené počas nabíjania slúchadiel.

Udržiavanie vašich zariadení v dobrom stave je nevyhnutné. Tu sú niektoré užitočné tipy, ako váš 3D tlačiar udržiavať v top stave.