Vse o iOS-u 26

Apple je predstavil iOS 26 – veliko posodobitev s povsem novo zasnovo iz matiranega stekla, pametnejšimi izkušnjami in izboljšavami znanih aplikacij.

Zavrnitev storitve ali DoS je izraz, ki se uporablja za opis digitalnega napada na stroj ali omrežje, katerega namen je narediti neuporabnega. V mnogih primerih to pomeni preplavitev prejemnika s toliko zahtevami ali toliko prometa, da povzroči okvaro. Včasih lahko pomeni tudi pošiljanje manjše količine specifičnih, škodljivih informacij, ki na primer sprožijo zrušitev.

Če želite podrobneje razložiti postopek – stroj, povezan z omrežjem, lahko obravnava ( to pomeni pošiljanje in prejemanje ) določeno količino prometa in še vedno deluje. Količina prometa je odvisna od več dejavnikov, kot sta velikost vloženih zahtev in prenesenih informacij. Pa tudi kakovost in moč omrežne povezljivosti.

Ko je vloženih preveč zahtev, bo omrežje težko sledilo. V nekaterih primerih bodo zahteve zavržene ali pa bodo ostale brez odgovora. Če je presežek previsok, ima lahko omrežje ali sprejemni stroj težave, vključno z napakami in zaustavitvami.

Vrste napadov

Obstaja veliko različnih vrst napadov DoS z različnimi cilji in metodologijami napadov. Nekateri izmed najbolj priljubljenih so:

SYN Poplava

Poplava SYN ( izgovarja se "greh" ) je napad, pri katerem napadalec pošilja hitre, ponavljajoče se zahteve za povezavo, ne da bi jih dokončal. To prisili prejemno stran, da uporabi svoje vire za odpiranje in zadrževanje novih povezav ter čaka, da se razrešijo. To se ne zgodi. To porablja vire in bodisi upočasni ali naredi prizadeti sistem popolnoma neuporaben.

Pomislite na to kot na odgovarjanje na DM – če prodajalec prejme sto povpraševanj o avtomobilu, ki ga želi prodati. Za odgovor na vse morajo porabiti čas in trud. Če jih 99 od prodajalca zapusti branje, en sam pravi kupec morda ne bo prejel odgovora ali pa ga bo prejel veliko prepozno.

Napad SYN flood je dobil ime po paketu, uporabljenem v napadu. SYN je ime paketa, ki se uporablja za vzpostavitev povezave prek protokola za nadzor prenosa ali TCP, ki je osnova večine internetnega prometa.

Napad prekoračitve medpomnilnika

Do prekoračitve medpomnilnika pride, ko program, ki uporablja pomnilnik, ki ga ima sistem na voljo, preseže svojo dodelitev pomnilnika. Torej, če je preplavljen s toliko informacijami, dodeljeni pomnilnik ni dovolj za obdelavo. Zato prepiše tudi sosednje pomnilniške lokacije.

Obstajajo različne vrste napadov prekoračitve medpomnilnika. Na primer pošiljanje majhnega koščka informacije, da bi sistem pretentali, da ustvari majhen medpomnilnik, preden ga preplavi z večjim bitjem informacij. Ali tiste, ki pošiljajo napačno oblikovano vrsto vnosa. Vsaka oblika lahko povzroči napake, zaustavitve in nepravilne rezultate v katerem koli programu, na katerega vpliva.

Ping smrti

Razmeroma šaljivo poimenovan napad PoD pošlje napačno oblikovan ali zlonameren ping računalniku, da povzroči okvaro. Običajni paketi ping so približno 56-84 bajtov največ. Vendar to ni omejitev. Lahko so veliki do 65k bajtov.

Nekateri sistemi in stroji niso zasnovani tako, da bi se lahko spopadli s tovrstnimi paketi, kar vodi do tako imenovane prepolnitve medpomnilnika, ki običajno povzroči sesutje sistema. Uporablja se lahko tudi kot orodje za vbrizgavanje zlonamerne kode, v nekaterih primerih, ko zaustavitev ni cilj.

Porazdeljeni napadi DoS

Napadi DDoS so naprednejša oblika napada DoS – sestavljajo jih več sistemov, ki sodelujejo pri izvedbi usklajenega napada DoS na eno tarčo. Namesto napada 1 proti 1 je to situacija Več proti 1.

Na splošno je večja verjetnost, da bodo napadi DDoS uspešni, saj lahko ustvarijo več prometa, težje se jim je izogniti in preprečiti ter jih je mogoče zlahka prikriti kot "običajen" promet. Napadi DDoS se lahko izvedejo celo prek posrednika. Recimo, da tretji osebi uspe okužiti 'nedolžni' uporabniški stroj z zlonamerno programsko opremo. V tem primeru lahko uporabijo stroj tega uporabnika, da prispevajo k svojemu napadu.

Obramba pred (D)DoS napadi

Napadi DoS in DDoS so relativno preproste metode. Ne zahtevajo izjemno visoke stopnje tehničnega znanja ali spretnosti na strani napadalca. Ko so uspešni, lahko močno vplivajo na pomembna mesta in sisteme. Vendar pa so se na ta način znašla tudi vladna spletna mesta.

Obstaja več različnih načinov obrambe pred napadi DoS. Večina jih deluje nekako podobno in zahteva spremljanje dohodnega prometa. Napade SYN je mogoče blokirati tako, da preprečite obdelavo določene kombinacije paketov, ki se ne pojavljajo v tej kombinaciji v običajnem prometu. Ko je identificiran kot DoS ali DDoS, se blackholing uporablja za zaščito sistema. Na žalost je ves dohodni promet ( vključno s pristnimi zahtevami ) preusmerjen in zavržen, da se ohrani celovitost sistema.

Usmerjevalnike in požarne zidove lahko konfigurirate tako, da filtrirajo znane protokole in problematične naslove IP, uporabljene v prejšnjih napadih. Ne bodo pomagali proti bolj sofisticiranim in dobro porazdeljenim napadom. Vendar so še vedno bistvena orodja za zaustavitev preprostih napadov.

Čeprav tehnično ni obramba, je lahko zagotovitev, da je v sistemu veliko proste pasovne širine in redundantnih omrežnih naprav, prav tako učinkovito pri preprečevanju uspeha napadov DoS. Zanašajo se na preobremenitev omrežja. Močnejše omrežje je težje preobremeniti. 8-pasovna avtocesta zahteva več avtomobilov za blokiranje kot 2-pasovna avtocesta, nekaj takega.

Velik del napadov DoS je mogoče preprečiti z uporabo popravkov za programsko opremo, vključno z operacijskimi sistemi. Številne izkoriščene težave so napake v programski opremi, ki jih razvijalci popravijo ali vsaj ponudijo ublažitve. Nekaterih vrst napadov, kot je DDoS, pa ni mogoče popraviti s popravki.

Zaključek

Dejansko bo vsako omrežje, ki se uspešno brani pred napadi DoS in DDoS, to storilo s kombiniranjem nabora različnih preventivnih in protiukrepov, ki dobro delujejo skupaj. Ko se napadi in napadalci razvijajo in postajajo bolj izpopolnjeni, se razvijajo tudi obrambni mehanizmi.

Pravilno nastavljen, konfiguriran in vzdrževan lahko relativno dobro zaščiti sistem. Toda tudi najboljši sistem bo verjetno izpustil nekaj zakonitega prometa in prepustil nekaj nelegitimnih zahtev, saj popolne rešitve ni.

Apple je predstavil iOS 26 – veliko posodobitev s povsem novo zasnovo iz matiranega stekla, pametnejšimi izkušnjami in izboljšavami znanih aplikacij.

Študenti za študij potrebujejo določeno vrsto prenosnika. Ta ne sme biti le dovolj zmogljiv za dobro delo pri izbranem študijskem programu, temveč tudi dovolj kompakten in lahek, da ga lahko nosijo s seboj ves dan.

V tem članku vam bomo pokazali, kako ponovno pridobiti dostop do trdega diska, če ta odpove. Pa sledimo!

Na prvi pogled so AirPods videti kot vse druge prave brezžične slušalke. Vse pa se je spremenilo, ko so odkrili nekaj manj znanih funkcij.

Dodajanje tiskalnika v sistem Windows 10 je preprosto, čeprav se postopek za žične naprave razlikuje od postopka za brezžične naprave.

Kot veste, je RAM zelo pomemben del strojne opreme v računalniku, ki deluje kot pomnilnik za obdelavo podatkov in je dejavnik, ki določa hitrost prenosnika ali osebnega računalnika. V spodnjem članku vam bo WebTech360 predstavil nekaj načinov za preverjanje napak RAM-a s programsko opremo v sistemu Windows.

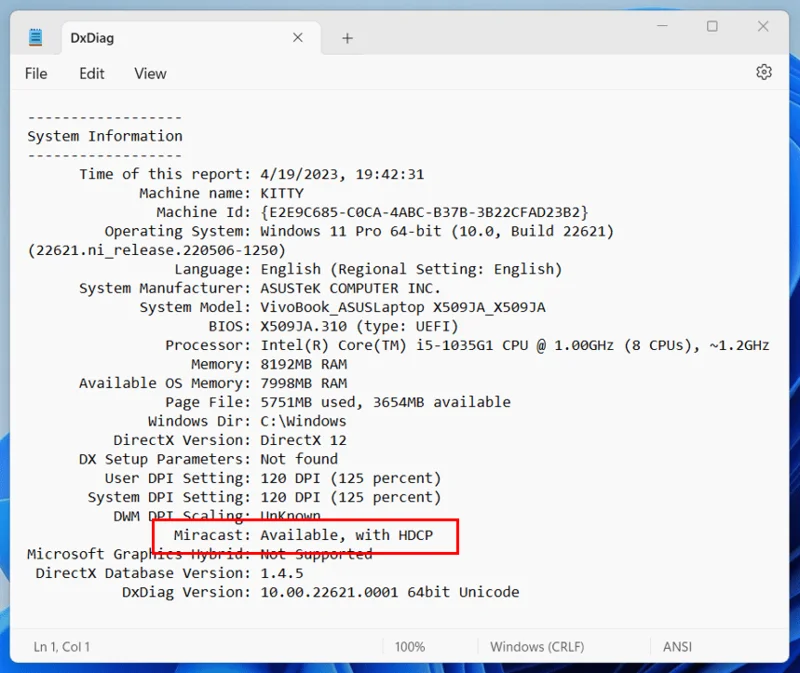

Preberite ta članek, da se naučite preprostega postopka povezovanja prenosnega računalnika s projektorjem ali TV na operacijskih sistemih Windows 11 in Windows 10.

Imate težave pri iskanju IP naslova vašega tiskalnika? Pokažemo vam, kako ga najti.

Pripravljate se na večer igranja in to bo velika noč – ravno ste prevzeli "Star Wars Outlaws" na pretočni storitvi GeForce Now. Odkrijte edino znano rešitev, ki vam pokaže, kako odpraviti napako GeForce Now s kodo 0xC272008F, da se lahko spet igralite Ubisoftove igre.

Ohranjanje vaših 3D tiskalnikov je zelo pomembno za dosego najboljših rezultatov. Tukaj je nekaj pomembnih nasvetov, ki jih je treba upoštevati.