Vse o iOS-u 26

Apple je predstavil iOS 26 – veliko posodobitev s povsem novo zasnovo iz matiranega stekla, pametnejšimi izkušnjami in izboljšavami znanih aplikacij.

Osnove šifrirnih algoritmov je dokaj enostavno razumeti. Vnos ali golo besedilo se vzame skupaj s ključem in ga obdela algoritem. Izhod je šifriran in znan kot šifrirano besedilo. Kritični del šifrirnega algoritma pa je, da lahko postopek obrnete. Če imate šifrirano besedilo in ključ za dešifriranje, lahko znova zaženete algoritem in dobite odprto besedilo nazaj. Nekatere vrste šifrirnih algoritmov zahtevajo uporabo istega ključa za šifriranje in dešifriranje podatkov. Drugi zahtevajo par ključev, enega za šifriranje in drugega za dešifriranje.

Koncept algoritma zgoščevanja je soroden, vendar ima nekaj kritičnih razlik. Najpomembnejša razlika je dejstvo, da je algoritem zgoščevanja enosmerna funkcija. Vstavite golo besedilo v zgoščevalno funkcijo in dobite izvleček zgoščene vrednosti, vendar tega zgoščenega izvlečka ni mogoče spremeniti nazaj v izvirno golo besedilo.

Opomba: izhod zgoščene funkcije je znan kot izvleček zgoščene vrednosti in ne šifrirano besedilo. Izraz zgoščen povzetek se prav tako pogosto skrajša na "hash", čeprav uporaba tega včasih ni jasna. Na primer, v procesu preverjanja pristnosti ustvarite zgoščeno vrednost in jo primerjate z zgoščeno vrednostjo, shranjeno v bazi podatkov.

Druga ključna značilnost zgoščevalne funkcije je, da je izvleček zgoščene vrednosti vedno enak, če posredujete isti vnos v navadnem besedilu. Poleg tega, če naredite celo majhno spremembo v navadnem besedilu, je rezultat zgoščenega povzetka popolnoma drugačen. Zaradi kombinacije teh dveh funkcij so algoritmi zgoščevanja uporabni v kriptografiji. Pogosta uporaba je z gesli.

Algoritmi zgoščevanja gesel

Ko se prijavite na spletno mesto, mu posredujete svoje uporabniško ime in geslo. Na površinski ravni spletno mesto nato preveri, ali se podrobnosti, ki ste jih vnesli, ujemajo s podatki, ki jih ima v datoteki. Postopek pa ni tako preprost.

Vdori podatkov so razmeroma pogosti, zelo verjetno je, da ste bili že prizadeti. Podatki o strankah so ena od velikih tarč pri kršitvi podatkov. S seznami uporabniških imen in gesel je mogoče trgovati in jih prodajati. Da bi hekerjem otežili celoten postopek, spletna mesta običajno izvajajo vsako geslo prek algoritma zgoščevanja in shranijo samo zgoščeno vrednost gesla in ne dejanskega gesla.

To deluje, ker ko se uporabnik poskuša avtentikirati, lahko spletno mesto tudi zgosti poslano geslo in ga primerja s shranjeno zgoščeno vrednostjo. Če se ujemata, potem ve, da je bilo predloženo isto geslo, tudi če ne ve, kakšno je bilo dejansko geslo. Poleg tega, če hekerji vdrejo v zbirko podatkov s shranjenimi zgoščenimi vrednostmi gesel, ne morejo takoj videti, kakšna so dejanska gesla.

Močni hashi

Če ima heker dostop do zgoščencev gesel, z njimi ne more storiti veliko takoj. Ni povratne funkcije za dešifriranje zgoščenih vrednosti in ogled izvirnih gesel. Namesto tega morajo poskusiti razbiti hash. To v bistvu vključuje postopek nasilne uporabe številnih ugibanj gesel in preverjanje, ali se katera koli zgoščena vrednost ujema s tistimi, shranjenimi v bazi podatkov.

Ko gre za moč zgoščene vrednosti, obstajata dve težavi. Moč same funkcije zgoščevanja in moč gesla, ki je bilo zgoščeno. Ob predpostavki, da sta uporabljena močno geslo in algoritem zgoščevanja, bi moral heker preizkusiti dovolj gesel, da izračuna 50 % celotnega izhodnega prostora zgoščevanja, da bi imel 50/50 možnosti, da razbije katero koli posamezno zgoščevanje.

Količina obdelave se lahko dramatično zmanjša, če ima algoritem zgoščevanja slabosti, zaradi katerih bodisi uhajajo podatki ali obstaja večja možnost, da slučajno pride do istega zgoščevanja, kar je znano kot trk.

Napadi s surovo silo so lahko počasni, saj obstaja ogromno možnih gesel, ki jih je treba preizkusiti. Na žalost so ljudje precej predvidljivi, ko si izmislijo gesla. To pomeni, da je mogoče narediti utemeljena ugibanja z uporabo seznamov pogosto uporabljenih gesel. Če izberete šibko geslo, ga bo mogoče uganiti bistveno prej, kot bi predlagalo 50 % poti skozi izhodni prostor zgoščene vrednosti.

Zato je pomembno, da uporabljate močna gesla. Če je zgoščevanje vašega gesla vpleteno v podatkovno kršitev, ni pomembno, ali je spletno mesto uporabilo najboljši možni, najvarnejši algoritem zgoščevanja, ki je na voljo; če je vaše geslo »password1«, bo še vedno uganjeno skoraj v trenutku.

Zaključek

Algoritem zgoščevanja je enosmerna funkcija. Vedno ustvari enak izhod, če ima isti vhod. Tudi manjše razlike v vnosu bistveno spremenijo izhod, kar pomeni, da ne morete ugotoviti, ali ste bili blizu pravemu vnosu. Zgoščevalnih funkcij ni mogoče razveljaviti. Ni načina, da bi ugotovili, kateri vhod je bil uporabljen za ustvarjanje katerega koli danega izhoda, ne da bi samo ugibali. Kriptografska zgoščevalna funkcija je kriptografsko varna in primerna za uporabo, ki potrebuje takšno varnost. Pogost primer uporabe je zgoščevanje gesel. Drugi primeri uporabe vključujejo zgoščevanje datotek kot preverjanje celovitosti.

Apple je predstavil iOS 26 – veliko posodobitev s povsem novo zasnovo iz matiranega stekla, pametnejšimi izkušnjami in izboljšavami znanih aplikacij.

Študenti za študij potrebujejo določeno vrsto prenosnika. Ta ne sme biti le dovolj zmogljiv za dobro delo pri izbranem študijskem programu, temveč tudi dovolj kompakten in lahek, da ga lahko nosijo s seboj ves dan.

V tem članku vam bomo pokazali, kako ponovno pridobiti dostop do trdega diska, če ta odpove. Pa sledimo!

Na prvi pogled so AirPods videti kot vse druge prave brezžične slušalke. Vse pa se je spremenilo, ko so odkrili nekaj manj znanih funkcij.

Dodajanje tiskalnika v sistem Windows 10 je preprosto, čeprav se postopek za žične naprave razlikuje od postopka za brezžične naprave.

Kot veste, je RAM zelo pomemben del strojne opreme v računalniku, ki deluje kot pomnilnik za obdelavo podatkov in je dejavnik, ki določa hitrost prenosnika ali osebnega računalnika. V spodnjem članku vam bo WebTech360 predstavil nekaj načinov za preverjanje napak RAM-a s programsko opremo v sistemu Windows.

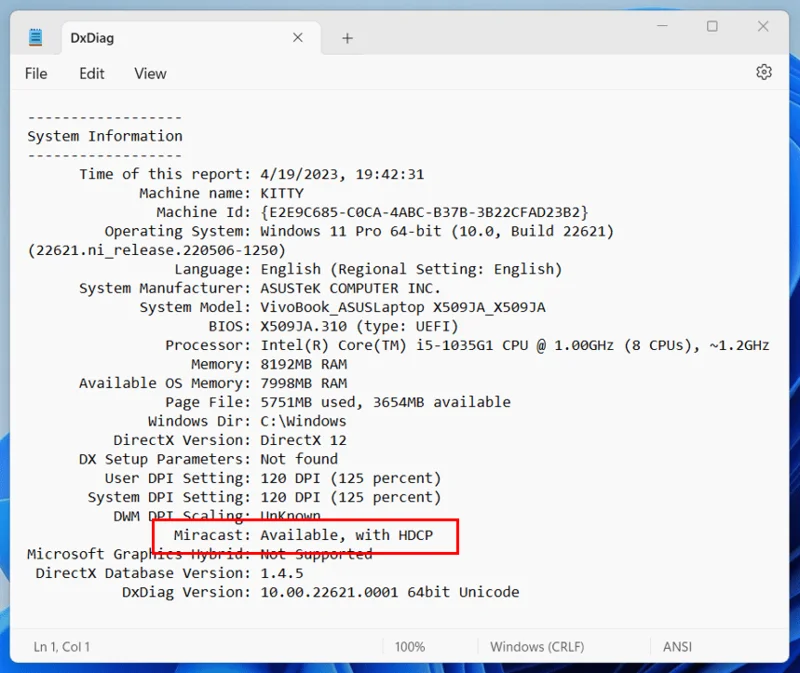

Preberite ta članek, da se naučite preprostega postopka povezovanja prenosnega računalnika s projektorjem ali TV na operacijskih sistemih Windows 11 in Windows 10.

Imate težave pri iskanju IP naslova vašega tiskalnika? Pokažemo vam, kako ga najti.

Pripravljate se na večer igranja in to bo velika noč – ravno ste prevzeli "Star Wars Outlaws" na pretočni storitvi GeForce Now. Odkrijte edino znano rešitev, ki vam pokaže, kako odpraviti napako GeForce Now s kodo 0xC272008F, da se lahko spet igralite Ubisoftove igre.

Ohranjanje vaših 3D tiskalnikov je zelo pomembno za dosego najboljših rezultatov. Tukaj je nekaj pomembnih nasvetov, ki jih je treba upoštevati.