Vzpon strojev: aplikacije AI v resničnem svetu

Umetna inteligenca ni v prihodnosti, tukaj je prav v sedanjosti. V tem blogu preberite, kako so aplikacije umetne inteligence vplivale na različne sektorje.

TLS 1.3 je različica protokola Transport Layer Security (TLS), ki je bil objavljen leta 2018 kot predlagani standard v RFC 8446 . Ponuja izboljšave varnosti in zmogljivosti v primerjavi s svojimi predhodniki.

Ta priročnik bo pokazal, kako omogočiti TLS 1.3 s spletnim strežnikom Nginx na Ubuntu 18.04 LTS.

1.13.0ali novejša .1.1.1ali novejša.A/ AAAA/ CNAMEzapisi DNS za vašo domeno.Preverite različico Ubuntuja.

lsb_release -ds

# Ubuntu 18.04.1 LTS

Ustvarite nov non-rootuporabniški račun z sudodostopom in preklopite nanj.

adduser johndoe --gecos "John Doe"

usermod -aG sudo johndoe

su - johndoe

OPOMBA: Zamenjajte johndoez vašim uporabniškim imenom.

Nastavite časovni pas.

sudo dpkg-reconfigure tzdata

Prepričajte se, da je vaš sistem posodobljen.

sudo apt update && sudo apt upgrade -y

Namestiti build-essential, socatin gitpaketov.

sudo apt install -y build-essential socat git

Prenesite in namestite Acme.sh .

sudo mkdir /etc/letsencrypt

git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com

cd ~

source ~/.bashrc

Preverite različico.

acme.sh --version

# v2.8.0

Pridobite certifikata RSA in ECDSA za svojo domeno.

# RSA 2048

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength 2048

# ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength ec-256

OPOMBA: Zamenjajte example.comv ukazih z imenom vaše domene.

Po zagonu prejšnjih ukazov bodo vaši certifikati in ključi dostopni na:

/etc/letsencrypt/example.comimenik./etc/letsencrypt/example.com_eccimenik.Nginx je dodal podporo za TLS 1.3 v različici 1.13.0. V večini distribucij Linuxa, vključno z Ubuntu 18.04, je Nginx zgrajen s starejšo različico OpenSSL, ki ne podpira TLS 1.3. Posledično potrebujemo lastno gradnjo Nginxa po meri, povezano z izdajo OpenSSL 1.1.1, ki vključuje podporo za TLS 1.3.

Prenesite najnovejšo glavno različico izvorne kode Nginx in jo ekstrahirajte.

wget https://nginx.org/download/nginx-1.15.5.tar.gz && tar zxvf nginx-1.15.5.tar.gz

Prenesite izvorno kodo OpenSSL 1.1.1 in jo ekstrahirajte.

# OpenSSL version 1.1.1

wget https://www.openssl.org/source/openssl-1.1.1.tar.gz && tar xzvf openssl-1.1.1.tar.gz

Izbrišite vse .tar.gzdatoteke, saj ne bodo več potrebne.

rm -rf *.tar.gz

Vnesite izvorni imenik Nginx.

cd ~/nginx-1.15.5

Konfigurirajte, prevedite in namestite Nginx. Zaradi poenostavitve bomo zbrali samo bistvene module, ki so potrebni za delovanje TLS 1.3. Če potrebujete celotno gradnjo Nginxa , lahko preberete ta vodnik Vultr o kompilaciji Nginxa .

./configure --prefix=/etc/nginx \

--sbin-path=/usr/sbin/nginx \

--modules-path=/usr/lib/nginx/modules \

--conf-path=/etc/nginx/nginx.conf \

--error-log-path=/var/log/nginx/error.log \

--pid-path=/var/run/nginx.pid \

--lock-path=/var/run/nginx.lock \

--user=nginx \

--group=nginx \

--build=Ubuntu \

--builddir=nginx-1.15.5 \

--http-log-path=/var/log/nginx/access.log \

--http-client-body-temp-path=/var/cache/nginx/client_temp \

--http-proxy-temp-path=/var/cache/nginx/proxy_temp \

--http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp \

--http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp \

--http-scgi-temp-path=/var/cache/nginx/scgi_temp \

--with-compat \

--with-http_ssl_module \

--with-http_v2_module \

--with-openssl=../openssl-1.1.1 \

--with-openssl-opt=no-nextprotoneg \

--without-http_rewrite_module \

--without-http_gzip_module

make

sudo make install

Ustvarite sistemsko skupino in uporabnika Nginx.

sudo adduser --system --home /nonexistent --shell /bin/false --no-create-home --disabled-login --disabled-password --gecos "nginx user" --group nginx

Simbolna povezava /usr/lib/nginx/modulesdo /etc/nginx/modulesimenika. etc/nginx/modulesje standardno mesto za module Nginx.

sudo ln -s /usr/lib/nginx/modules /etc/nginx/modules

Ustvarite imenike predpomnilnika Nginx in nastavite ustrezna dovoljenja.

sudo mkdir -p /var/cache/nginx/client_temp /var/cache/nginx/fastcgi_temp /var/cache/nginx/proxy_temp /var/cache/nginx/scgi_temp /var/cache/nginx/uwsgi_temp

sudo chmod 700 /var/cache/nginx/*

sudo chown nginx:root /var/cache/nginx/*

Preverite različico Nginxa.

sudo nginx -V

# nginx version: nginx/1.15.5 (Ubuntu)

# built by gcc 7.3.0 (Ubuntu 7.3.0-27ubuntu1~18.04)

# built with OpenSSL 1.1.1 11 Sep 2018

# TLS SNI support enabled

# configure arguments: --prefix=/etc/nginx --sbin-path=/usr/sbin/nginx . . .

# . . .

Ustvarite datoteko enote Nginx systemd.

sudo vim /etc/systemd/system/nginx.service

Zapolnite datoteko z naslednjo konfiguracijo.

[Unit]

Description=nginx - high performance web server

Documentation=https://nginx.org/en/docs/

After=network-online.target remote-fs.target nss-lookup.target

Wants=network-online.target

[Service]

Type=forking

PIDFile=/var/run/nginx.pid

ExecStartPre=/usr/sbin/nginx -t -c /etc/nginx/nginx.conf

ExecStart=/usr/sbin/nginx -c /etc/nginx/nginx.conf

ExecReload=/bin/kill -s HUP $MAINPID

ExecStop=/bin/kill -s TERM $MAINPID

[Install]

WantedBy=multi-user.target

Zaženite in omogočite Nginx.

sudo systemctl start nginx.service

sudo systemctl enable nginx.service

Ustvarjanje conf.d, sites-availablein sites-enabledimenikov v /etc/nginximeniku.

sudo mkdir /etc/nginx/{conf.d,sites-available,sites-enabled}

Zaženite sudo vim /etc/nginx/nginx.confin dodajte naslednji dve direktivi na konec datoteke, tik pred zapiranjem }.

. . .

. . .

include /etc/nginx/conf.d/*.conf;

include /etc/nginx/sites-enabled/*.conf;

}

Shranite datoteko in zapustite s :+ W+ Q.

Zdaj, ko smo uspešno zgradili Nginx, smo pripravljeni, da ga konfiguriramo tako, da začne uporabljati TLS 1.3 na našem strežniku.

Zaženite sudo vim /etc/nginx/conf.d/example.com.confin napolnite datoteko z naslednjo konfiguracijo.

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

# RSA

ssl_certificate /etc/letsencrypt/example.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/example.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/example.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_prefer_server_ciphers on;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

}

Shranite datoteko in zapustite s :+ W+ Q.

Upoštevajte nov TLSv1.3parameter ssl_protocolsdirektive. Ta parameter je potreben za omogočanje TLS 1.3.

Preverite konfiguracijo.

sudo nginx -t

Ponovno naložite Nginx.

sudo systemctl reload nginx.service

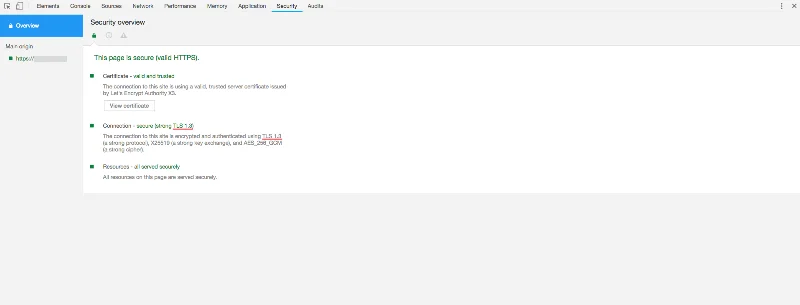

Za preverjanje TLS 1.3 lahko uporabite orodja za razvijalce brskalnika ali storitev SSL Labs. Spodnji posnetki zaslona prikazujejo Chromov varnostni zavihek, ki kaže, da TLS 1.3 deluje.

Čestitam! Uspešno ste omogočili TLS 1.3 na svojem spletnem strežniku Ubuntu 18.04.

Umetna inteligenca ni v prihodnosti, tukaj je prav v sedanjosti. V tem blogu preberite, kako so aplikacije umetne inteligence vplivale na različne sektorje.

Ste tudi vi žrtev DDOS napadov in ste zmedeni glede načinov preprečevanja? Preberite ta članek, če želite rešiti svoja vprašanja.

Morda ste že slišali, da hekerji zaslužijo veliko denarja, a ste se kdaj vprašali, kako zaslužijo takšen denar? razpravljajmo.

Ali želite videti revolucionarne izume Googla in kako so ti izumi danes spremenili življenje vsakega človeka? Nato preberite v blogu in si oglejte Googlove izume.

Koncept samovozečih avtomobilov, ki zapeljejo na ceste s pomočjo umetne inteligence, so sanje, ki jih imamo že nekaj časa. A kljub številnim obljubam jih ni nikjer. Preberite ta blog, če želite izvedeti več…

Ker se znanost hitro razvija in prevzame veliko naših prizadevanj, se povečuje tudi tveganje, da se podvržemo nerazložljivi singularnosti. Preberite, kaj bi za nas lahko pomenila singularnost.

Preberite blog, če želite na najpreprostejši način spoznati različne plasti v arhitekturi velikih podatkov in njihove funkcionalnosti.

Metode shranjevanja podatkov so se lahko razvijale od rojstva podatkov. Ta blog pokriva razvoj shranjevanja podatkov na podlagi infografike.

V tem digitalno vodenem svetu so pametne naprave za dom postale ključni del življenja. Tukaj je nekaj neverjetnih prednosti pametnih naprav za dom o tem, kako naredijo naše življenje vredno življenja in poenostavijo.

Pred kratkim je Apple izdal macOS Catalina 10.15.4 dopolnilno posodobitev za odpravo težav, vendar se zdi, da posodobitev povzroča več težav, ki vodijo do opečenja računalnikov Mac. Preberite ta članek, če želite izvedeti več