Alt om iOS 26

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Det er lett å ha den enkle oppfatningen at alle hackere er skurker som er ute etter å forårsake datainnbrudd og å distribuere løsepengeprogramvare. Dette er imidlertid ikke sant. Det er mange slemme hackere der ute. Noen hackere bruker sine ferdigheter etisk og lovlig. En "etisk hacker" er en hacker som hacker innenfor rammen av en juridisk avtale med den legitime systemeieren.

Tips: Som det motsatte av en black hat hacker , kalles en etisk hacker ofte en white hat hacker.

Kjernen i dette er en forståelse av hva som gjør hacking ulovlig. Selv om det er variasjoner rundt om i verden, koker de fleste hackinglover ned til "det er ulovlig å få tilgang til et system hvis du ikke har tillatelse til det." Konseptet er enkelt. Selve hackinghandlingene er ikke ulovlige; det er bare å gjøre det uten tillatelse. Men det betyr at det kan gis tillatelse til å la deg gjøre noe som ellers ville vært ulovlig.

Denne tillatelsen kan ikke bare komme fra en tilfeldig person på gaten eller online. Det kan ikke engang komme fra myndighetene ( selv om etterretningsbyråer opererer under litt andre regler ). Tillatelse må gis av den legitime systemeieren.

Tips: For å være tydelig, refererer ikke "legitim systemeier" nødvendigvis til personen som kjøpte systemet. Det refererer til noen som legitimt har det juridiske ansvaret for å si; dette er ok for deg. Vanligvis vil dette være CISO, administrerende direktør eller styret, men muligheten til å gi tillatelse kan også delegeres lenger ned i kjeden.

Selv om tillatelse ganske enkelt kan gis muntlig, blir dette aldri gjort. Siden personen eller selskapet som utfører testen vil være juridisk ansvarlig for å teste det de ikke skal, kreves det en skriftlig kontrakt.

Betydningen av kontrakten kan ikke overvurderes. Det er det eneste som gir hackerhandlingene til den etiske hackeren lovlighet. Kontraktsbevilgningen gir erstatning for de angitte handlingene og mot de angitte målene. Som sådan er det viktig å forstå kontrakten og hva den dekker, ettersom å gå ut av kontraktens omfang betyr å gå utenfor rammen av den juridiske erstatningen og bryte loven.

Hvis en etisk hacker kommer utenfor kontraktens omfang, kjører de på en juridisk streng. Alt de gjør er teknisk ulovlig. I mange tilfeller vil et slikt trinn være tilfeldig og raskt fanget selv. Når det håndteres på riktig måte, kan dette ikke nødvendigvis være et problem, men avhengig av situasjonen kan det sikkert være det.

Kontrakten som tilbys trenger ikke nødvendigvis å være spesielt skreddersydd. Noen selskaper tilbyr en bug-premieordning. Dette innebærer å publisere en åpen kontrakt, slik at alle kan prøve å hacke systemet sitt etisk, så lenge de følger de spesifiserte reglene og rapporterer ethvert problem de identifiserer. Rapporteringsproblemer, i dette tilfellet, belønnes vanligvis økonomisk.

Standardformen for etisk hacking er "penetrasjonstesten" eller pentest. Det er her en eller flere etiske hackere blir engasjert for å prøve å trenge gjennom sikkerhetsforsvaret til et system. Når engasjementet er fullført, rapporterer de etiske hackerne, kalt pentesters i denne rollen, funnene sine til klienten. Klienten kan bruke detaljene i rapporten for å fikse de identifiserte sårbarhetene. Mens individuelt arbeid og kontraktsarbeid kan utføres, er mange pentestere interne ressurser i selskapet, eller spesialiserte pentestingfirmaer ansettes.

Tips: Det er «pentesting» ikke «pennetesting». En penetrasjonstester tester ikke penner.

I noen tilfeller er det ikke nok å teste om én eller flere applikasjoner eller nettverk er sikre. I dette tilfellet kan det utføres mer dyptgående tester. Et rødt team involverer vanligvis testing av et mye bredere spekter av sikkerhetstiltak. Handlinger kan omfatte å utføre phishing-øvelser mot ansatte, prøve å sosialingeniør deg inn i en bygning, eller til og med fysisk bryte seg inn. Selv om hver øvelse i det røde laget varierer, er konseptet vanligvis mye mer av en "so what if"-test i verste fall. . I tråd med "denne nettapplikasjonen er sikker, men hva om noen bare går inn i serverrommet og tar harddisken med alle dataene på den."

Stort sett ethvert sikkerhetsproblem som kan brukes til å skade et selskap eller system er teoretisk åpent for etisk hacking. Dette forutsetter imidlertid at systemeieren gir tillatelse, og at de er klare til å betale for det.

Etiske hackere skriver, bruker og deler hackingverktøy for å gjøre livet enklere. Det er rimelig å stille spørsmål ved etikken i dette, siden svarte hatter kan bruke disse verktøyene for å skape mer kaos. Realistisk sett er det imidlertid helt rimelig å anta at angriperne allerede har disse verktøyene, eller i det minste noe lignende, når de prøver å gjøre livet enklere. Å ikke ha verktøy og prøve å gjøre det vanskeligere for svarte hatter er å stole på sikkerhet gjennom uklarhet. Dette konseptet er dypt sett på i kryptografi og det meste av sikkerhetsverdenen generelt.

En etisk hacker kan noen ganger snuble over en sårbarhet når han surfer på et nettsted eller bruker et produkt. I dette tilfellet prøver de vanligvis å rapportere det ansvarlig til den legitime systemeieren. Det viktigste etter det er hvordan situasjonen håndteres. Den etiske tingen å gjøre er å avsløre det privat til den legitime systemeieren for å tillate dem å fikse problemet og distribuere en programvareoppdatering.

Selvfølgelig er enhver etisk hacker også ansvarlig for å informere brukere som er berørt av en slik sårbarhet, slik at de kan velge å ta sine egne sikkerhetsbevisste beslutninger. Vanligvis blir en tidsramme på 90 dager fra privat offentliggjøring sett på som en passende tid for å utvikle og publisere en rettelse. Selv om forlengelser kan gis hvis det trengs litt mer tid, er dette ikke nødvendigvis gjort.

Selv om en løsning ikke er tilgjengelig, kan det være etisk å detaljere problemet offentlig. Dette forutsetter imidlertid at den etiske hackeren har forsøkt å avsløre problemet på en ansvarlig måte, og generelt sett at de prøver å informere vanlige brukere slik at de kan beskytte seg selv. Selv om noen sårbarheter kan være detaljert med fungerende proof of concept-utnyttelse, blir dette ofte ikke gjort hvis en løsning ikke er tilgjengelig ennå.

Selv om dette kanskje ikke høres helt etisk ut, kommer det til syvende og sist brukeren til gode. I ett scenario er selskapet under nok press til å levere en rettidig løsning. Brukere kan oppdatere til en fast versjon eller i det minste implementere en løsning. Alternativet er at selskapet ikke kan distribuere en løsning for et alvorlig sikkerhetsproblem umiddelbart. I dette tilfellet kan brukeren ta en informert beslutning om å fortsette å bruke produktet.

En etisk hacker er en hacker som handler innenfor lovens begrensning. Vanligvis er de kontrahert eller på annen måte gitt tillatelse av den legitime systemeieren til å hacke et system. Dette gjøres med forbehold om at den etiske hackeren vil rapportere problemene som er identifisert ansvarlig til den legitime systemeieren slik at de kan fikses. Etisk hacking er bygget på "sett en tyv til å fange en tyv." Ved å bruke kunnskapen til etiske hackere kan du løse problemene som black hat-hackere kunne ha utnyttet. Etiske hackere blir også referert til som white hat hackere. Andre termer kan også brukes under visse omstendigheter, for eksempel "pentestere" for å ansette fagfolk.

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Studenter trenger en spesifikk type bærbar PC til studiene sine. Den bør ikke bare være kraftig nok til å prestere bra i det valgte fagområdet, men også kompakt og lett nok til å bæres rundt hele dagen.

I denne artikkelen vil vi veilede deg i hvordan du får tilbake tilgang til harddisken din når den svikter. La oss følge med!

Ved første øyekast ser AirPods ut som alle andre ekte trådløse ørepropper. Men alt dette endret seg da noen få lite kjente funksjoner ble oppdaget.

Det er enkelt å legge til en skriver i Windows 10, selv om prosessen for kablede enheter vil være annerledes enn for trådløse enheter.

Som du vet, er RAM en svært viktig maskinvaredel i en datamaskin. Den fungerer som minne for å behandle data, og er faktoren som bestemmer hastigheten til en bærbar PC eller PC. I artikkelen nedenfor vil WebTech360 introdusere deg for noen måter å sjekke RAM-feil på ved hjelp av programvare på Windows.

Har du nettopp kjøpt en SSD og håper å oppgradere den interne lagringen på PC-en din, men vet ikke hvordan du installerer SSD? Les denne artikkelen nå!

Å holde utstyret ditt i god stand er et must. Her er noen nyttige tips for å holde 3D-printeren din i topp stand.

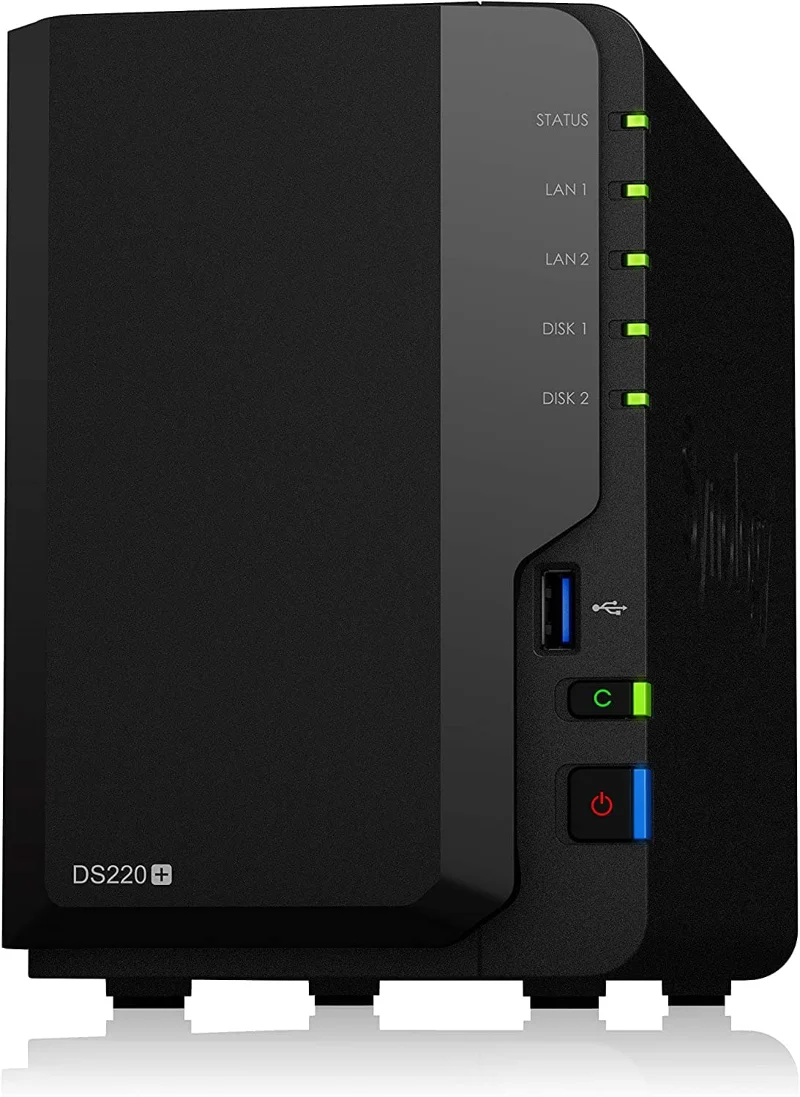

Enten du leter etter en NAS for hjemmet eller kontoret, sjekk ut denne listen over de beste NAS-lagringsenhetene.

Har du problemer med å finne ut hvilken IP-adresse skrivere bruker? Vi viser deg hvordan du finner den.