Google skjöl: Hvernig á að búa til efnisyfirlit

Lærðu hvernig á að búa til efnisyfirlit í Google skjölum á auðveldan hátt.

Einn algengasti flokkurinn af varnarleysi á vefsíðum er kallaður „Cross-Site Scripting“ eða „XSS“. XSS veikleikar eru þar sem það er mögulegt fyrir notanda að valda því að JavaScript sé keyrt. Það eru til nokkur mismunandi afbrigði af XSS varnarleysi, með mismunandi alvarleika.

Vandamálið við að árásarmaður geti keyrt JavaScript í fundum annarra notenda er að það er þá mögulegt fyrir árásarmanninn að gera hvað sem er við vefsíðuna sem fórnarlömbin sjá. Þetta felur í sér að beina fórnarlömbum á ytri vefsíður, stela auðkenningartáknum og fylgjast með greiðsluupplýsingum.

Alvarlegasta tegund XSS varnarleysis er „geymd“ eða „viðvarandi“ forskriftarritun á milli vefsvæða, þetta er þar sem árásarmaður getur búið til XSS-hleðslu og senda það síðan, svo það er vistað í gagnagrunninum. Með XSS hagnýtingu vistuð í gagnagrunninum er það síðan mögulegt fyrir það að hafa áhrif á aðra notendur yfir breitt tímabil.

Önnur tegund Cross-Site Scripting er „Reflected“, þessi tegund er ekki vistuð á neinum tímapunkti, heldur er farmurinn innifalinn í vafranum. Venjulega er þessi tegund af XSS hluti af vefveiðarárásum, þar sem árásarmaður reynir að plata fórnarlamb til að smella á skaðlegan hlekk.

Almennt séð hafa flestar XSS árásir farmið sent á netþjóninn á einhverjum tímapunkti, en sumar árásir eru eingöngu viðskiptavinarhliðar, eru aldrei sendar á netþjóninn og hafa í staðinn aðeins áhrif á JavaScript viðskiptavinarhlið. Þetta er kallað DOM-undirstaða XSS þar sem það er áfram í JavaScript Document Object Model, eða DOM. Þessa tegund af varnarleysi er sérstaklega erfitt að bera kennsl á og leysa þar sem hetjudáðirnar sjást aldrei af þjóninum og því er ekki hægt að skrá hana.

Sögulega er forvarnartæknin gegn XSS varnarleysi að sía öll gögn sem notandi hefur sent inn, með því að nota blokkunarlista til að hafna öllum skilaboðum með þýðingarmiklum stöfum eða orðum í JavaScript. Þetta hafði tilhneigingu til að leiða til vígbúnaðarkapphlaups um að finna framhjáleiðir fyrir síuna á sama tíma og það kom í veg fyrir nokkrar lögmætar notendasendingar. Rétta lausnin er að nota HTML einingar til að umrita gögn sem notandi hefur sent inn. með HTML einingum virkar, stafir eru sjálfkrafa kóðaðir í snið þar sem vafrinn veit að sýna þá sem rétt tákn en ekki að meðhöndla þá sem kóða.

Lærðu hvernig á að búa til efnisyfirlit í Google skjölum á auðveldan hátt.

Við sýnum þér nákvæmar skref um hvernig á að breyta Facebook lykilorðinu þínu.

Reddit breytti hönnun sinni enn og aftur í janúar 2024. Endurhönnunin er hægt að sjá af notendum skjáborðsvafra og þrengir að aðalstraumnum á sama tíma og tenglar eru til staðar.

Chrome, sjálfgefið, sýnir þér ekki alla vefslóðina. Þér er kannski sama um þessi smáatriði, en ef þú þarft af einhverjum ástæðum að birta alla vefslóðina, nákvæmar leiðbeiningar um hvernig á að láta Google Chrome birta alla vefslóðina á veffangastikunni.

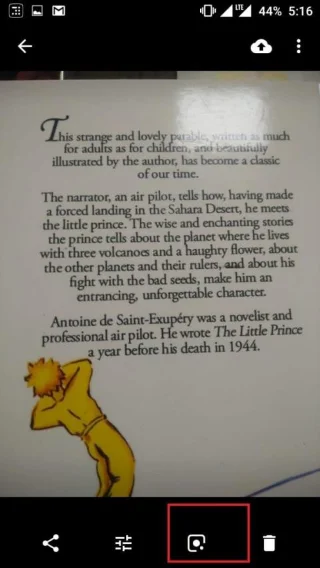

Að slá uppáhalds tilvitnunina þína úr bókinni þinni á Facebook er tímafrekt og fullt af villum. Lærðu hvernig á að nota Google Lens til að afrita texta úr bókum yfir í tækin þín.

Áminningar hafa alltaf verið aðal hápunktur Google Home. Þeir gera líf okkar örugglega auðveldara. Við skulum fara í stutta skoðunarferð um hvernig á að búa til áminningar á Google Home svo að þú missir aldrei af því að sinna mikilvægum erindum.

Stundum, þegar þú ert að vinna í Chrome, geturðu ekki fengið aðgang að ákveðnum vefsíðum og færð upp villuna „Laga DNS vistfang netþjóns fannst ekki í Chrome“. Hér er hvernig þú getur leyst málið.

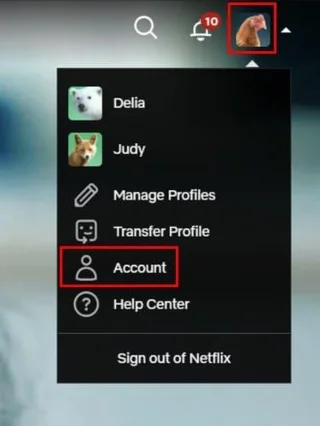

Hvernig á að breyta lykilorðinu þínu á Netflix streymisvídeóþjónustunni með því að nota valinn vafra eða Android app.

Ef þú vilt losna við endurheimta síður skilaboðin á Microsoft Edge skaltu einfaldlega loka vafranum eða ýta á Escape takkann.

Djúptenging er vinsæl tilvísunartækni notenda. Lærðu um djúptengingar hér til að nota þær til að auka umferð á vefsíðuna þína eða app.