Google skjöl: Hvernig á að búa til efnisyfirlit

Lærðu hvernig á að búa til efnisyfirlit í Google skjölum á auðveldan hátt.

Nánast hvert heimili hefur Wi-Fi net. Þó að mörg þessara neta hafi kannski ekkert lykilorð, hafa flestir varið heimanetið sitt með lykilorði. Það sem þú veist kannski ekki er að lykilorðið er ekki bara notað til að takmarka aðgang að Wi-Fi internetinu þínu. Það er einnig notað sem dulkóðunarlykill til að dulkóða gögnin sem eru send á milli tækjanna þinna og heimabeins. Þessi dulkóðun verndar þig fyrir tölvuþrjótum sem gætu reynt að „hlusta“ á Wi-Fi sendingar og nota það til að brjótast inn á netið þitt eða fylgjast með internetvirkni þinni.

Að minnsta kosti, dulkóðunin á að vernda þig gegn tölvuþrjótum. Því miður er ekki öll dulkóðun eins sterk og hún ætti að vera. WEP, stutt fyrir Wired Equivalent Privacy er eitt af þessum dæmum. Rannsóknir hafa verið sýndar og verkfæri eru aðgengileg almenningi sem geta brotist inn á hvaða Wi-Fi net sem er sem notar WEP á allt að einni mínútu.

WEP var eini dulkóðunarvalkosturinn sem studdur var í fyrstu útgáfu Wi-Fi samskiptareglunnar árið 1997. Samskiptareglurnar eru tiltölulega einfaldar þegar þær eru sundurliðaðar. 40-bita dulkóðunarlykill er sameinaður 24-bita frumstillingarvektor (IV) af handahófi til að búa til 64-bita „fræ“. Fræið er notað til að gefa RC4 dulkóðun dulkóðunar upphafspunkt, þaðan sem það býr til tvöfaldan lykilstraum. Lyklastraumurinn er síðan XOR-daður með gögnunum sem á að dulkóða, þekktur sem „venjulegur texti“ til að búa til „dulkóðatextann“.

Ábending: XOR er rökrétt samanburðarferli sem ber saman tvö tvíundargildi. XOR stendur fyrir „einkarétt eða“, sem slíkt er það satt ef aðeins annað af tveimur gildum er satt (tvíundir 1).

Til að afkóða og sækja textann þarftu bara að XOR dulmálstextann með lykilstraumnum aftur. Lyklastrauminn er hægt að endurskapa vegna þess að móttakandinn þekkir dulkóðunarlykilinn og er sendur IV í venjulegum texta. Þegar dulkóðunin er gefin sama fræ, mun það framleiða sömu framleiðslu.

Þetta var það sterkasta sem reikniritið gat verið þegar það var skrifað árið 1997. Á þeim tíma var dulkóðun löglega flokkuð sem skotfæri og var því háð ströngu útflutningseftirliti í Bandaríkjunum.

Því miður þýddi lögfestur veikleiki dulkóðunarlykilsins að það var tiltölulega auðvelt að brjóta WEP. Árið 2001 birtu þrír öryggisrannsakendur upplýsingar um óvirka árás á WEP sem hægt er að nota til að endurheimta dulkóðunarlykilinn með því einfaldlega að hlera Wi-Fi umferðina.

Þegar þú notar straumdulmál eins og RC4 er mikilvægt að tryggja að sami lykilstraumurinn sé aldrei notaður tvisvar. Þetta er ástæðan fyrir því að tilviljunarkenndur IV er notaður, hann breytist fyrir hvern netpakka sem sendur er, sem kemur í veg fyrir að lykilstraumurinn sé eins í hvert skipti og hann væri ef bara dulkóðunarlykillinn væri notaður. Því miður er 24-bita IV einfaldlega ekki nógu langur til að tryggja nógu margar mögulegar samsetningar. Eftir 5000 netpakka eru 50% líkur á að sama IV verði notað aftur.

Vandamálið við að nota sama IV, er að það þýðir að sami lykilstraumur er notaður. Í þessu tilviki er hægt að framkvæma dulritunargreiningu (greining á dulkóðunargögnum) sem getur ákvarðað upprunalega dulkóðunarlykilinn.

Í mikið notaðu neti er hægt að senda meira en 5000 pakka á einni mínútu. Jafnvel þó að netið sé ekki mikið notað er mögulegt fyrir árásarmanninn að plata tæki til að senda fleiri pakka. Hugbúnaður er nú ókeypis fáanlegur sem getur framkvæmt allt ferlið á nokkrum mínútum.

Þegar slakað var á bandarískum dulkóðunarútflutningstakmörkunum var WEP samskiptareglan uppfærð til að styðja stærri dulkóðunarlykla, hins vegar var upptakan ekki sérstaklega útbreidd og samskiptareglan var enn fyrir ýmsum veikleikum. Eitt slíkt mál er notkun RC4 reikniritsins, sem nú er almennt talið of veikt til að teljast öruggt.

Árið 2003 var WPA (stutt fyrir Wi-Fi Protected Access) gefin út í neyðartilvikum fyrir greinilega veika og viðkvæma WEP reikniritið. Ári síðar, árið 2004, var WPA2 samskiptareglan í heild sinni gefin út og varð Wi-Fi dulkóðunarstaðallinn og WEP var formlega úrelt.

Ábending: Afskrift er ferlið við að hætta störfum við staðal. Það gefur til kynna að ekki ætti lengur að nota úrelta staðalinn.

Þar sem það er tiltækt ætti að nota WPA3 samskiptareglur, þar sem WPA2 er varastaða. Í ljósi þess að WPA2 kom út árið 2004 mun aðeins takmarkað magn af jafnvel eldri vélbúnaði ekki styðja WPA2. Í þeim aðstæðum eru WPA og WEP enn betri en engin dulkóðun, samt ættir þú að vera meðvitaður um að allir sem vildu fá aðgang að Wi-Fi netinu þínu gætu gert það tiltölulega auðveldlega ef um WEP eða WPA er að ræða.

Lærðu hvernig á að búa til efnisyfirlit í Google skjölum á auðveldan hátt.

Við sýnum þér nákvæmar skref um hvernig á að breyta Facebook lykilorðinu þínu.

Reddit breytti hönnun sinni enn og aftur í janúar 2024. Endurhönnunin er hægt að sjá af notendum skjáborðsvafra og þrengir að aðalstraumnum á sama tíma og tenglar eru til staðar.

Chrome, sjálfgefið, sýnir þér ekki alla vefslóðina. Þér er kannski sama um þessi smáatriði, en ef þú þarft af einhverjum ástæðum að birta alla vefslóðina, nákvæmar leiðbeiningar um hvernig á að láta Google Chrome birta alla vefslóðina á veffangastikunni.

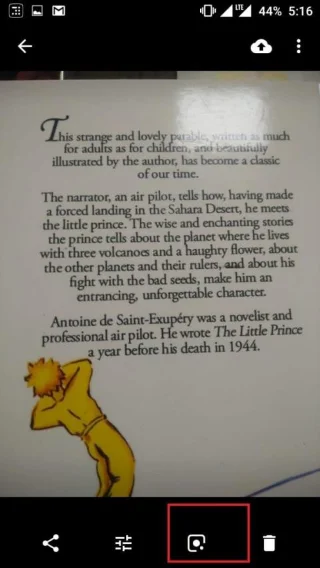

Að slá uppáhalds tilvitnunina þína úr bókinni þinni á Facebook er tímafrekt og fullt af villum. Lærðu hvernig á að nota Google Lens til að afrita texta úr bókum yfir í tækin þín.

Áminningar hafa alltaf verið aðal hápunktur Google Home. Þeir gera líf okkar örugglega auðveldara. Við skulum fara í stutta skoðunarferð um hvernig á að búa til áminningar á Google Home svo að þú missir aldrei af því að sinna mikilvægum erindum.

Stundum, þegar þú ert að vinna í Chrome, geturðu ekki fengið aðgang að ákveðnum vefsíðum og færð upp villuna „Laga DNS vistfang netþjóns fannst ekki í Chrome“. Hér er hvernig þú getur leyst málið.

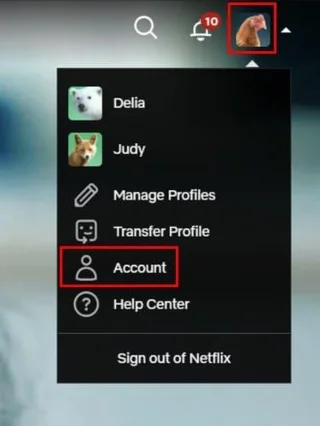

Hvernig á að breyta lykilorðinu þínu á Netflix streymisvídeóþjónustunni með því að nota valinn vafra eða Android app.

Ef þú vilt losna við endurheimta síður skilaboðin á Microsoft Edge skaltu einfaldlega loka vafranum eða ýta á Escape takkann.

Djúptenging er vinsæl tilvísunartækni notenda. Lærðu um djúptengingar hér til að nota þær til að auka umferð á vefsíðuna þína eða app.