Uvod

Preduvjeti

Kreirajte i modificirajte korisnika

Generirajte i konfigurirajte SSH ključ

Postavite osnovni vatrozid

Uvod

Kroz ovaj vodič naučit ćete kako konfigurirati osnovnu razinu sigurnosti na potpuno novom Vultr VC2 virtualnom stroju koji radi na Ubuntu 18.04.

Preduvjeti

Kreirajte i modificirajte korisnika

Prva stvar koju ćemo napraviti je stvoriti našeg novog korisnika kojeg ćemo koristiti za prijavu na VM:

adduser porthorian

Napomena: Preporuča se korištenje jedinstvenog korisničkog imena koje će biti teško pogoditi. Većina botova će zadano pokušati root, admin, moderator, i slično.

Ovdje će se od vas tražiti lozinka. To je snažno preporučuje da koristite jake alfa numeričku lozinku. Nakon toga slijedite upute na zaslonu i kada vas pita jesu li informacije točne samo pritisnite Y.

Nakon što se taj novi korisnik doda, morat ćemo tom korisniku dati sudo dopuštenja kako bismo mogli izvršavati naredbe od korisnika u ime korijenskog korisnika:

usermod -aG sudo porthorian

Nakon što svom korisniku date sudo dopuštenja, prebacite se na novog korisnika:

su - porthorian

Da biste generirali SSH ključ, slijedite ovaj dokument .

Nakon što generirate svoj novi SSH ključ, kopirajte svoj javni ključ. Trebalo bi izgledati ovako:

ssh-rsa AAAAB3NzaC1yc2EAAAABJQAAAQEAmB3uRWxAAELNJ8oGBCBmZx7S11vnAp0RG8rdKf6CLdvT7NMbKF55F8Wf0hFPewEryplaH54ibdmaTuheJVKy1lUhHnVi0AcBpkhJiiOQdEtvbYKT/eIkQl/Qm92Gz6aL3lJ0UknO4gO0LzgqI2vYX0b9LHMF+ZvApEDahLCna6RKo3/lffnANUKfExE+dVwOcJwATL3Ld5IkSatm7zBqbJAim0wj/JQ5ejzkL+aYd3YawpW3qf+WsY3HGbK2TIJt3LsiZJ3M7giZo/fVIZCJqsIOyO9NUOEx5/+KE8IniGb7gdRYgquAEJr89poDCNz/8CBODi9z3ukiE1+UnVlhfQ== rsa-key-20190408

Konfigurirajte svoj korisnički imenik

Idite na početni imenik korisnika ako već niste u njemu:

cd $HOME

$HOMEje varijabla okruženja za početni direktorij vaših korisnika. To se automatski postavlja kada se kreira novi korisnik.

Dok smo u našem početnom imeniku, u njega ćemo postaviti još jedan direktorij. Ovaj direktorij bit će skriven od drugih korisnika na računalu, osim roota i korisnika koji je vlasnik direktorija. Stvorite novi direktorij i ograničite njegova dopuštenja sljedećim naredbama:

mkdir ~/.ssh

chmod 700 ~/.ssh

Sada ćemo otvoriti datoteku u .sshpod nazivom authorized_keys. Ovo je univerzalna datoteka koju OpenSSH traži. Možete promijeniti naziv unutar OpenSSH konfiguracije /etc/ssh/sshd_config, ako se ukaže potreba.

Koristite svoj omiljeni uređivač za stvaranje datoteke. Ovaj vodič će koristiti nano:

nano ~/.ssh/authorized_keys

Kopirajte i zalijepite svoj ssh ključ u authorized_keysdatoteku koju smo otvorili. Nakon što je javni ključ unutra, možete spremiti datoteku pritiskom na CTRL+ O.

Provjerite prikazuje li se odgovarajući put datoteke:

/home/porthorian/.ssh/authorized_keys

Ako je to ispravan put datoteke, samo pritisnite ENTER, u suprotnom izvršite potrebne promjene kako bi odgovarale gornjem primjeru. Zatim izađite iz datoteke pomoću CTRL+ X.

Sada ćemo ograničiti pristup datoteci:

chmod 600 ~/.ssh/authorized_keys

Izađite iz našeg kreiranog korisnika i vratite se na root korisnika:

exit

Onemogućavanje provjere autentičnosti lozinkom

Sada možemo onemogućiti provjeru autentičnosti lozinkom na poslužitelju, na taj će način prijava zahtijevati ssh ključ. Važno je napomenuti da ako onemogućite provjeru autentičnosti lozinkom, a javni ključ nije ispravno instaliran, zaključat ćete se s poslužitelja. Preporuča se da prvo testirate ključ prije nego se uopće odjavite s vašeg root korisnika.

Trenutno smo prijavljeni na našeg root korisnika, pa ćemo urediti sshd_config:

nano /etc/ssh/sshd_config

Tražit ćemo 3 vrijednosti kako bismo bili sigurni da je OpenSSH ispravno konfiguriran.

PasswordAuthenticationPubkeyAuthenticationChallengeResponseAuthentication

Ove vrijednosti možemo pronaći pritiskom na CTRL+ W.

Vrijednosti bi trebale biti postavljene na sljedeće:

PasswordAuthentication no

ChallengeResponseAuthentication no

PubkeyAuthentication yes

Ako su vrijednosti komentirane, uklonite znak #na početku retka i provjerite jesu li vrijednosti tih varijabli kao što je prikazano iznad. Nakon što ste promijenili one varijable, spremanje i izlaz iz uređivača s CTRL+ O, ENTERi na kraju CTRL+ X.

Sada ćemo ponovno učitati sshdsljedeću naredbu:

systemctl reload sshd

Sada možemo testirati prijavu. Provjerite jeste li se još odjavili iz svoje root sesije i otvorite novi ssh prozor i povežite se sa svojim ssh ključem povezanim s vezom.

U PuTTY-ju ovo je pod Connection-> SSH-> Auth.

Pregledajte da biste pronašli svoj privatni ključ za autentifikaciju, jer ste ga trebali spremiti prilikom izrade ssh ključa.

Povežite se sa svojim poslužiteljem s privatnim ključem kao provjerom autentičnosti. Sada ćete biti prijavljeni na svoj Vultr VC2 virtualni stroj.

Napomena: Ako ste dodali šifru tijekom generiranja ssh ključa, od vas će se tražiti da je unesete. Ovo je potpuno drugačije od vaše stvarne korisničke lozinke na virtualnom stroju.

Postavite osnovni vatrozid

Konfigurirajte UFW

Prvo ćemo započeti s instalacijom UFW-a ako već nije na virtualnom stroju. Dobar način za provjeru je sljedeća naredba:

sudo ufw status

Ako je UFW instaliran, ispisat će Status:inactive. Ako nije instaliran, dobit ćete upute da to učinite.

Možemo ga instalirati ovom naredbom:

sudo apt-get install ufw -y

Sada ćemo dopustiti SSH port 22u našem vatrozidu:

sudo ufw allow 22

Alternativno, možete dopustiti OpenSSH:

sudo ufw allow OpenSSH

Bilo koja od gornjih naredbi će raditi.

Sada kada smo dopustili port kroz naš vatrozid, možemo omogućiti UFW:

sudo ufw enable

Bit ćete upitani jeste li sigurni da želite izvesti ovu operaciju. Upisivanje ynakon čega slijedi ENTERomogućit će vatrozid:

porthorian@MEANStack:~$ sudo ufw enable

Command may disrupt existing ssh connections. Proceed with operation? y

Napomena: Ako niste dopustili OpenSSH ili Port 22, zaključat ćete se iz svog virtualnog stroja. Provjerite je li jedno od ovih dopušteno prije nego što omogućite UFW.

Nakon što je vatrozid omogućen, i dalje ćete biti povezani sa svojom instancom. Sada ćemo još jednom provjeriti naš vatrozid istom naredbom kao i prije:

sudo ufw status

Vidjet ćete nešto slično sljedećem izlazu:

porthorian@MEANStack:~$ sudo ufw status

Status: active

To Action From

-- ------ ----

22 ALLOW Anywhere

22 (v6) ALLOW Anywhere (v6)

Konfiguriranje Vultr vatrozida

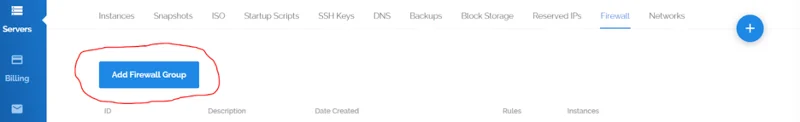

Kako bismo dodatno osigurali naš poslužitelj, koristit ćemo naš Vultr Firewall. Prijavite se na svoj račun . Nakon što ste prijavljeni, ići ćete na karticu vatrozida koja se nalazi pri vrhu vašeg zaslona:

Sada ćemo dodati novu grupu vatrozida. To će nam omogućiti da odredimo koji portovi čak mogu dosegnuti naš UFW vatrozid, pružajući nam dvostruki sloj sigurnosti:

![Početna konfiguracija sigurnog poslužitelja za Ubuntu 18.04 Početna konfiguracija sigurnog poslužitelja za Ubuntu 18.04]()

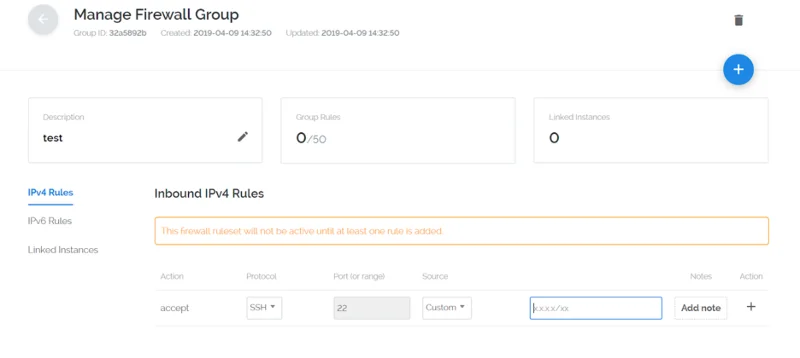

Vultr će vas sada pitati kako ćete imenovati svoj vatrozid koristeći polje "Opis". Obavezno opišite što će poslužitelji pod ovom grupom vatrozida raditi, za lakšu buduću administraciju. Radi ovog tutoriala dat ćemo mu ime test. Uvijek možete kasnije promijeniti opis ako želite.

Prvo ćemo morati dobiti našu IP adresu. Razlog zašto to radimo izravno je taj što ako vaša IP adresa nije statična i stalno se mijenja, možete se jednostavno prijaviti na svoj Vultr račun i promijeniti IP adresu.

To je također razlog zašto nismo zahtijevali IP adresu na UFW firewall-u. Osim toga, ograničava korištenje vatrozida vašeg virtualnog stroja od filtriranja svih ostalih portova i samo dopušta Vultr vatrozidu da to upravlja. To ograničava opterećenje cjelokupnog filtriranja prometa na vašoj instanci.

Koristite Vultrovo mrežno ogledalo da pronađete svoju IP adresu.

Dakle, sada kada imamo našu IP adresu, dodaćemo IPV4 pravilo našem novostvorenom vatrozidu:

![Početna konfiguracija sigurnog poslužitelja za Ubuntu 18.04 Početna konfiguracija sigurnog poslužitelja za Ubuntu 18.04]()

Nakon što ste unijeli IP adresu, kliknite +simbol da biste svoju IP adresu dodali vatrozidu.

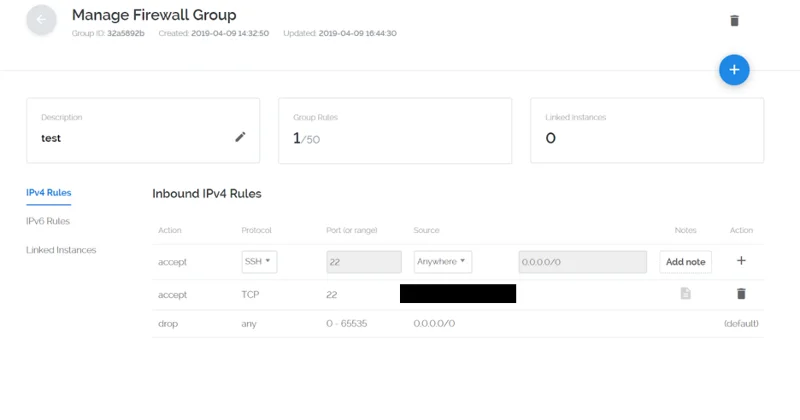

Vaša grupa vatrozida će izgledati ovako:

![Početna konfiguracija sigurnog poslužitelja za Ubuntu 18.04 Početna konfiguracija sigurnog poslužitelja za Ubuntu 18.04]()

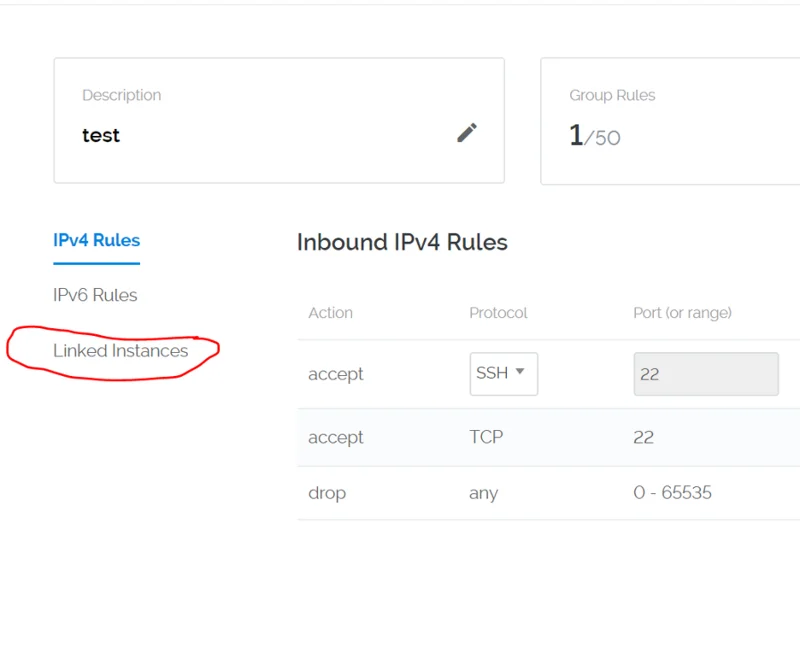

Sada kada imamo svoj IP ispravno vezan u grupi Firewall, moramo povezati našu Vultr instancu. Na lijevoj strani vidjet ćete karticu koja kaže "Povezane instance":

![Početna konfiguracija sigurnog poslužitelja za Ubuntu 18.04 Početna konfiguracija sigurnog poslužitelja za Ubuntu 18.04]()

Jednom na stranici vidjet ćete padajući izbornik s popisom instanci vašeg poslužitelja:

![Početna konfiguracija sigurnog poslužitelja za Ubuntu 18.04 Početna konfiguracija sigurnog poslužitelja za Ubuntu 18.04]()

Kliknite padajući izbornik i odaberite svoju instancu. Zatim, kada ste spremni za dodavanje instance u grupu vatrozida, kliknite +simbol.

Čestitamo, uspješno ste osigurali svoj Vultr VC2 virtualni stroj. To vam daje dobru osnovu za vrlo osnovni sigurnosni sloj bez brige da će netko pokušati grubo nametnuti vašu instancu.