Preduvjeti

Instalirajte Apache i PHP

Instalirajte i konfigurirajte PostgreSQL

Instalirajte Zabbix

Postavite Zabbix agenta na poslužitelju

Postavite agenta na udaljene Linux strojeve

Instalirajte Zabbix Host

Zaključak

Zabbix je besplatni softver otvorenog koda za poduzeća spreman za praćenje dostupnosti sustava i mrežnih komponenti. Zabbix može pratiti tisuće poslužitelja, virtualnih strojeva ili mrežnih komponenti istovremeno. Zabbix može pratiti gotovo sve što je povezano sa sustavom kao što su CPU, memorija, prostor na disku i IO, procesi, mreža, baze podataka, virtualni strojevi i web usluge. Ako je Zabbixu omogućen IPMI pristup, on također može pratiti hardver kao što su temperatura, napon i tako dalje.

Preduvjeti

- Instanca poslužitelja Vultr CentOS 7.

- Korisnik sudoa .

Za ovaj vodič koristit ćemo 192.0.2.1kao javnu IP adresu Zabbix poslužitelja i 192.0.2.2kao javnu IP adresu Zabbix hosta koju ćemo nadgledati daljinski. Svakako zamijenite sva pojavljivanja primjera IP adrese svojim stvarnim javnim IP adresama.

Ažurirajte svoj osnovni sustav pomoću vodiča Kako ažurirati CentOS 7 . Nakon što se vaš sustav ažurira, nastavite s instalacijom ovisnosti.

Instalirajte Apache i PHP

Nakon instalacije Zabbix weba, automatski stvara konfiguraciju za Apache.

Instalirajte Apache da služi Zabbix front-end ili web korisničko sučelje.

sudo yum -y install httpd

Pokrenite Apache i omogućite mu automatsko pokretanje pri pokretanju.

sudo systemctl start httpd

sudo systemctl enable httpd

Dodajte i omogućite Remispremište, jer zadano YUMspremište sadrži stariju verziju PHP-a.

sudo rpm -Uvh http://rpms.remirepo.net/enterprise/remi-release-7.rpm

sudo yum -y install yum-utils

sudo yum-config-manager --enable remi-php71

Instalirajte najnoviju verziju PHP-a zajedno s modulima koje zahtijeva Zabbix.

sudo yum -y install php php-cli php-gd php-bcmath php-ctype php-xml php-xmlreader php-xmlwriter php-session php-sockets php-mbstring php-gettext php-ldap php-pgsql php-pear-Net-Socket

Instalirajte i konfigurirajte PostgreSQL

PostgreSQL je objektno-relacijski sustav baze podataka. Morat ćete dodati PostgreSQL repozitorij u svoj sustav, jer zadano YUM spremište sadrži stariju verziju PostgreSQL-a.

sudo rpm -Uvh https://download.postgresql.org/pub/repos/yum/9.6/redhat/rhel-7-x86_64/pgdg-centos96-9.6-3.noarch.rpm

Instalirajte PostgreSQL poslužitelj baze podataka.

sudo yum -y install postgresql96-server postgresql96-contrib

Inicijalizirajte bazu podataka.

sudo /usr/pgsql-9.6/bin/postgresql96-setup initdb

initdb stvara novi klaster baze podataka, koji je skupina baza podataka kojima upravlja jedan poslužitelj.

Uredite da pg_hba.confbiste omogućili provjeru autentičnosti temeljenu na MD5.

sudo nano /var/lib/pgsql/9.6/data/pg_hba.conf

Pronađite sljedeće retke i promijenite peeru trusti idnetu md5.

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all all peer

# IPv4 local connections:

host all all 127.0.0.1/32 idnet

# IPv6 local connections:

host all all ::1/128 idnet

Nakon ažuriranja, konfiguracija bi trebala izgledati kao što je prikazano u nastavku.

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all all trust

# IPv4 local connections:

host all all 127.0.0.1/32 md5

# IPv6 local connections:

host all all ::1/128 md5

Pokrenite PostgreSQL poslužitelj i omogućite mu automatsko pokretanje pri pokretanju.

sudo systemctl start postgresql-9.6

sudo systemctl enable postgresql-9.6

Promijenite passwordza zadanog korisnika PostgreSQL.

sudo passwd postgres

Prijavite se kao korisnik PostgreSQL.

sudo su - postgres

Stvorite novog PostgreSQL korisnika za Zabbix.

createuser zabbix

Prijeđite na ljusku PostgreSQL.

psql

Postavite lozinku za novostvorenog korisnika baze podataka za Zabbix bazu podataka.

ALTER USER zabbix WITH ENCRYPTED password 'StrongPassword';

Napravite novu bazu podataka za Zabbix.

CREATE DATABASE zabbix OWNER zabbix;

Izađite iz psqlljuske.

\q

Prebacite se na sudokorisnika s trenutnog postgreskorisnika.

exit

Instalirajte Zabbix

Zabbix nudi binarne datoteke za CentOS, koje se mogu instalirati izravno iz Zabbix spremišta. Dodajte Zabbix spremište u svoj sustav.

sudo rpm -ivh http://repo.zabbix.com/zabbix/3.4/rhel/7/x86_64/zabbix-release-3.4-1.el7.centos.noarch.rpm

Instalirajte Zabbix serveri Zabbix web.

sudo yum -y install zabbix-server-pgsql zabbix-web-pgsql

Uvezite PostgreSQL bazu podataka.

zcat /usr/share/doc/zabbix-server-pgsql-3.4.*/create.sql.gz | psql -U zabbix zabbix

Trebali biste vidjeti nešto slično sljedećem na kraju izlaza.

...

INSERT 0 1

INSERT 0 1

COMMIT

Otvorite Zabbix konfiguracijsku datoteku da ažurirate pojedinosti baze podataka.

sudo nano /etc/zabbix/zabbix_server.conf

Pronađite sljedeće retke i ažurirajte vrijednosti prema konfiguraciji baze podataka. Morat ćete Ukloni komentar na DBHostte DBPortlinije.

DBHost=localhost

DBName=zabbix

DBUser=zabbix

DBPassword=StrongPassword

DBPort=5432

Zabbix automatski instalira virtualnu host datoteku za Apache. Morat ćemo konfigurirati virtualni host za ažuriranje vremenske zone i verzije PHP-a.

sudo nano /etc/httpd/conf.d/zabbix.conf

Pronađite sljedeće retke.

<IfModule mod_php5.c>

...

#php_value date.timezone Europe/Riga

Budući da koristimo PHP verziju 7, također ćete morati ažurirati mod_phpverziju. Ažurirajte linije prema svojoj vremenskoj zoni kao što je prikazano u nastavku.

<IfModule mod_php7.c>

...

php_value date.timezone Asia/Kolkata

Sada ponovno pokrenite Apache kako biste primijenili ove promjene u konfiguraciji.

sudo systemctl restart httpd

Pokrenite Zabbix poslužitelj i omogućite mu automatsko pokretanje pri pokretanju.

sudo systemctl start zabbix-server

sudo systemctl enable zabbix-server

Sada biste trebali pokrenuti Zabbix poslužitelj. Možete provjeriti status procesa pokretanjem ovog.

sudo systemctl status zabbix-server

Izmijenite vatrozid kako biste omogućili standard HTTPi HTTPSport. Također ćete morati dopustiti port 10051kroz vatrozid, koji će Zabbix koristiti za dobivanje događaja od Zabbix agenta koji se izvodi na udaljenim strojevima.

sudo firewall-cmd --zone=public --permanent --add-service=http

sudo firewall-cmd --zone=public --permanent --add-service=https

sudo firewall-cmd --zone=public --permanent --add-port=10051/tcp

sudo firewall-cmd --reload

To access the administration dashboard, you can open http://192.0.2.1/zabbix using your favorite browser. You will see a welcome message. You should have all the prerequisites satisfied on the next interface. Follow the instructions on the installer page to install the software. Once the software has been installed, login using the username Admin and password zabbix. Zabbix is now installed and ready to collect the data from the Zabbix agent.

Setup a Zabbix Agent on the Server

To monitor the server on which Zabbix is installed, you can set up the agent on the server. The Zabbix agent will gather the event data from the Linux server to send it to the Zabbix server. By default, port 10050 is used to send the events and data to the server.

Install the Zabbix agent.

sudo yum -y install zabbix-agent

Start the agent and enable it to automatically start at boot.

sudo systemctl start zabbix-agent

sudo systemctl enable zabbix-agent

The communication between the Zabbix agent and the Zabbix server is done locally, thus there is no need to set up any encryption.

Before the Zabbix server can receive any data, you need to enable the host. Login to the web administration dashboard of the Zabbix server and go to Configuration >> Host. You will see a disabled entry of the Zabbix server host. Select the entry and click on the "Enable" button to enable the monitoring of the Zabbix server application and the base CentOS system on which the Zabbix server is installed.

Setup the Agent on Remote Linux Machines

There are three methods by which a remote Zabbix agent can send events to the Zabbix server. The first method is to use an unencrypted connection, and the second is using a secured pre-shared key. The third and most secure way is to encrypt the transmission using RSA certificates.

Before we proceed to install and configure the Zabbix agent on the remote machine, we need to generate the certificates on the Zabbix server system. We will use self-signed certificates.

Run the following commands on the Zabbix server as a sudo user.

Create a new directory to store Zabbix keys and generate the private key for the CA.

mkdir ~/zabbix-keys && cd ~/zabbix-keys

openssl genrsa -aes256 -out zabbix-ca.key 4096

It will ask you for a passphrase to protect the private key. Once the private key has been generated, proceed to generate the certificate for the CA.

openssl req -x509 -new -key zabbix-ca.key -sha256 -days 3560 -out zabbix-ca.crt

Navedite šifru privatnog ključa. Tražit će od vas nekoliko detalja o vašoj zemlji, državi, organizaciji. U skladu s tim navedite pojedinosti.

[user@vultr zabbix-keys]$ openssl req -x509 -new -key zabbix-ca.key -sha256 -days 3560 -out zabbix-ca.crt

Enter passphrase for `zabbix-ca.key`:

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [XX]:IN

State or Province Name (full name) []:My State

Locality Name (eg, city) [Default City]:My City

Organization Name (eg, company) [Default Company Ltd]:My Organization

Organizational Unit Name (eg, section) []:My Unit

Common Name (eg, your name or your server's hostname) []:Zabbix CA

Email Address []:mail@example.com

Uspješno smo generirali CA certifikat. Generirajte privatni ključ i CSR za Zabbix poslužitelj.

openssl genrsa -out zabbix-server.key 2048

openssl req -new -key zabbix-server.key -out zabbix-server.csr

Nemojte davati šifru za šifriranje privatnog ključa kada izvodite gornju naredbu. Koristeći CSR, generirajte certifikat za Zabbix poslužitelj.

openssl x509 -req -in zabbix-server.csr -CA zabbix-ca.crt -CAkey zabbix-ca.key -CAcreateserial -out zabbix-server.crt -days 1825 -sha256

Slično, generirajte privatni ključ i CSR za Zabbix host ili agenta.

openssl genrsa -out zabbix-host1.key 2048

openssl req -new -key zabbix-host1.key -out zabbix-host1.csr

Sada generirajte certifikat.

openssl x509 -req -in zabbix-host1.csr -CA zabbix-ca.crt -CAkey zabbix-ca.key -CAcreateserial -out zabbix-host1.crt -days 1460 -sha256

Kopirajte certifikate u Zabbix konfiguracijski direktorij.

sudo mkdir /etc/zabbix/keys

sudo cp zabbix-ca.* zabbix-server.* /etc/zabbix/keys

Omogućite korisniku vlasništvo nad certifikatima Zabbix.

sudo chown -R zabbix: /etc/zabbix/keys

Otvorite konfiguracijsku datoteku Zabbix poslužitelja da ažurirate put certifikata.

sudo nano /etc/zabbix/zabbix_server.conf

Pronađite ove retke u konfiguracijskoj datoteci i promijenite ih kao što je prikazano.

TLSCAFile=/etc/zabbix/keys/zabbix-ca.crt

TLSCertFile=/etc/zabbix/keys/zabbix-server.crt

TLSKeyFile=/etc/zabbix/keys/zabbix-server.key

Spremite datoteku i izađite iz uređivača. Ponovno pokrenite Zabbix poslužitelj kako bi promjena konfiguracije mogla stupiti na snagu.

sudo systemctl restart zabbix-server

Kopirajte certifikate pomoću scpnaredbe na glavno računalo koje želite nadzirati.

cd ~/zabbix-keys

scp zabbix-ca.crt zabbix-host1.* user@192.0.2.2:~

Provjerite jeste li zamijenili 192.0.2.2stvarnom IP adresom udaljenog hosta na koji želite instalirati Zabbix agent.

Instalirajte Zabbix Host

Sada kada smo kopirali certifikate u glavni sustav, spremni smo za instaliranje Zabbix agenta.

Od sada se sve naredbe moraju izvršavati na hostu koji želite nadzirati .

Dodajte Zabbix spremište u sustav.

sudo rpm -ivh http://repo.zabbix.com/zabbix/3.4/rhel/7/x86_64/zabbix-release-3.4-1.el7.centos.noarch.rpm

Instalirajte Zabbix agent u sustav.

sudo yum -y install zabbix-agent

Premjestite ključ i certifikate u Zabbix konfiguracijski direktorij.

sudo mkdir /etc/zabbix/keys

sudo mv ~/zabbix-ca.crt ~/zabbix-host1.* /etc/zabbix/keys/

Omogućite vlasništvo nad certifikatima korisniku Zabbixa.

sudo chown -R zabbix: /etc/zabbix/keys

Otvorite konfiguracijsku datoteku Zabbix agenta da ažurirate IP adresu poslužitelja i put do ključa i certifikata.

sudo nano /etc/zabbix/zabbix_agentd.conf

Pronađite sljedeći redak i izvršite potrebne promjene kako bi izgledale kao što je prikazano u nastavku.

Server=192.0.2.1 # Replace with actual Zabbix server IP

ServerActive=192.0.2.1 # Replace with actual Zabbix server IP

Hostname=Zabbix host1 # Provide a appropriate name or hostname

Ime hosta mora biti jedinstveni niz koji nije naveden ni za jedan drugi host sustav. Molimo, zabilježite ime hosta jer ćemo morati postaviti točan naziv hosta na Zabbix poslužitelju.

Nadalje, ažurirajte vrijednosti ovih parametara.

TLSConnect=cert

TLSAccept=cert

TLSCAFile=/etc/zabbix/keys/zabbix-ca.crt

TLSCertFile=/etc/zabbix/keys/zabbix-host1.crt

TLSKeyFile=/etc/zabbix/keys/zabbix-host1.key

Sada ponovno pokrenite Zabbix agent i omogućite mu automatsko pokretanje pri pokretanju.

sudo systemctl restart zabbix-agent

sudo systemctl enable zabbix-agent

Uspješno ste konfigurirali Zabbix agenta na glavnom sustavu. Pregledajte nadzornu ploču Zabbix administracije na https://192.0.2.1/zabbixda biste dodali novo konfigurirani host.

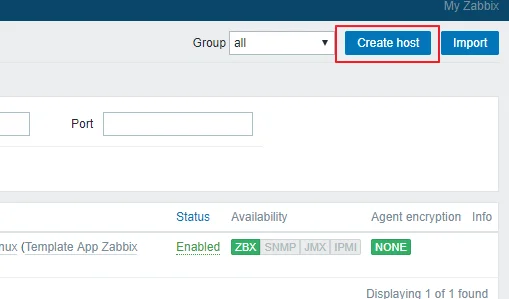

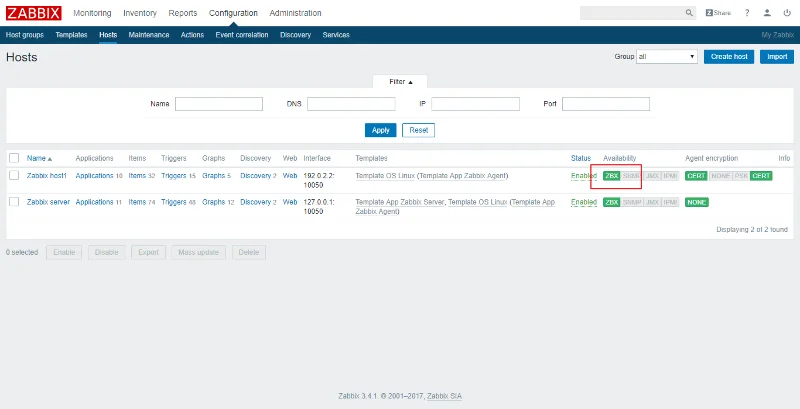

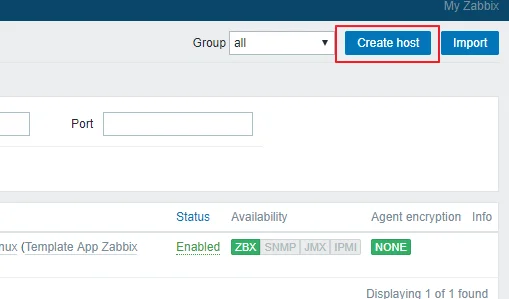

Idite na Configuration >> Hostsi kliknite na Create Hostgumb u gornjem desnom kutu.

Na create hostsučelju navedite ime hosta, koje mora biti točno slično imenu hosta konfiguriranom u konfiguracijskoj datoteci Zabbix agenta host sustava. Za naziv za prikaz možete slobodno odabrati sve što želite.

![Kako sigurno nadzirati udaljene poslužitelje pomoću Zabbixa na CentOS 7 Kako sigurno nadzirati udaljene poslužitelje pomoću Zabbixa na CentOS 7]()

Odaberite grupu u koju želite dodati sustav. Budući da pokrećemo Zabbix agent za praćenje osnovnog Linux poslužitelja, možemo odabrati grupu Linux poslužitelja. Također vam je dopušteno stvoriti novu grupu ako želite.

Navedite IP adresu hosta na kojem je pokrenut Zabbix agent. Možete dati izborni opis domaćina.

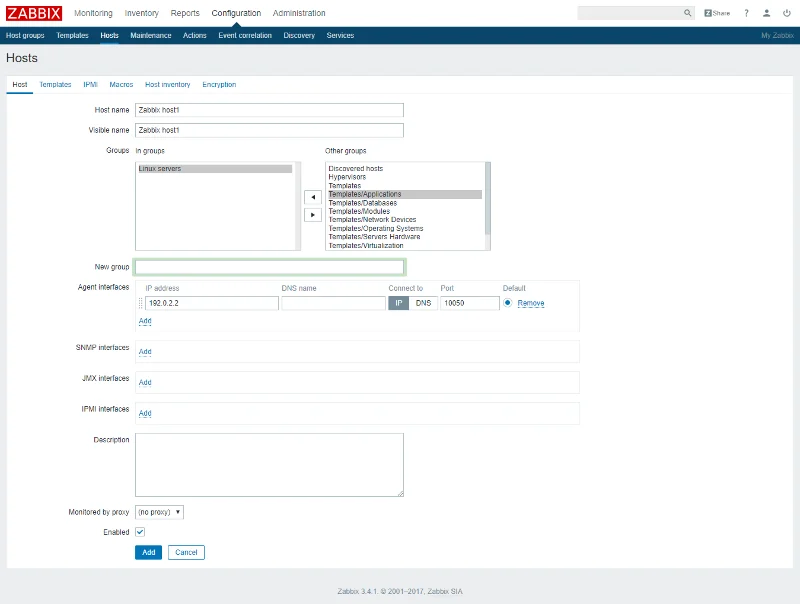

Sada idite na Templatekarticu novog sučelja glavnog računala i potražite predložak prema aplikaciji. U našem slučaju, moramo pronaći Template OS Linux. Kliknite na Addvezu da dodijelite predložak hostu.

![Kako sigurno nadzirati udaljene poslužitelje pomoću Zabbixa na CentOS 7 Kako sigurno nadzirati udaljene poslužitelje pomoću Zabbixa na CentOS 7]()

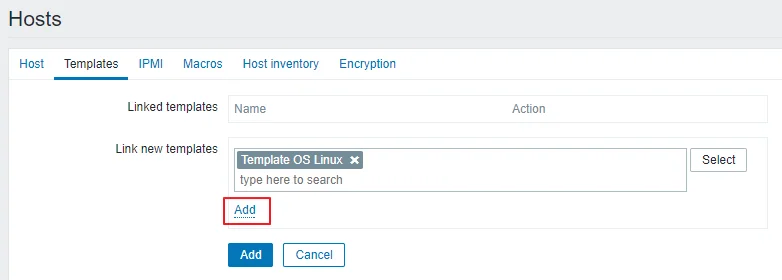

Konačno, idite na Encryptionkarticu i odaberite i Certificateza veze s hostom i za veze s hosta. Na taj način će komunikacija s obje strane biti šifrirana pomoću RSA certifikata. IssuerI Subjectpolja su opcionalna.

![Kako sigurno nadzirati udaljene poslužitelje pomoću Zabbixa na CentOS 7 Kako sigurno nadzirati udaljene poslužitelje pomoću Zabbixa na CentOS 7]()

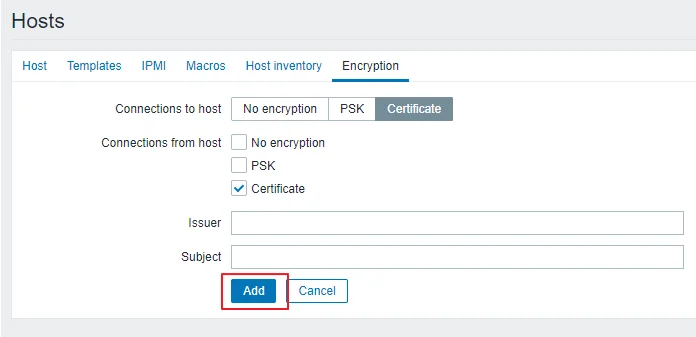

Kada završite, možete kliknuti na Addgumb za dodavanje novog hosta na Zabbix poslužitelj. Nakon nekoliko minuta, ZBXdostupnost će postati zelena. To znači da je host dostupan pomoću Zabbix agenta i da aktivno šalje događaje s glavnog računala na Zabbix poslužitelj.

![Kako sigurno nadzirati udaljene poslužitelje pomoću Zabbixa na CentOS 7 Kako sigurno nadzirati udaljene poslužitelje pomoću Zabbixa na CentOS 7]()

Ako ZBXdostupnost postane redu boji umjesto zelenoj, to znači da je došlo do greške i da host ne može poslati podatke poslužitelju. U tom slučaju potražite pogrešku u datotekama dnevnika i u skladu s tim otklonite pogrešku. Put do zapisnika Zabbix poslužitelja i zapisnika Zabbix agenta je /var/log/zabbix/zabbix_server.log, i/var/log/zabbix/zabbix_agentd.log .

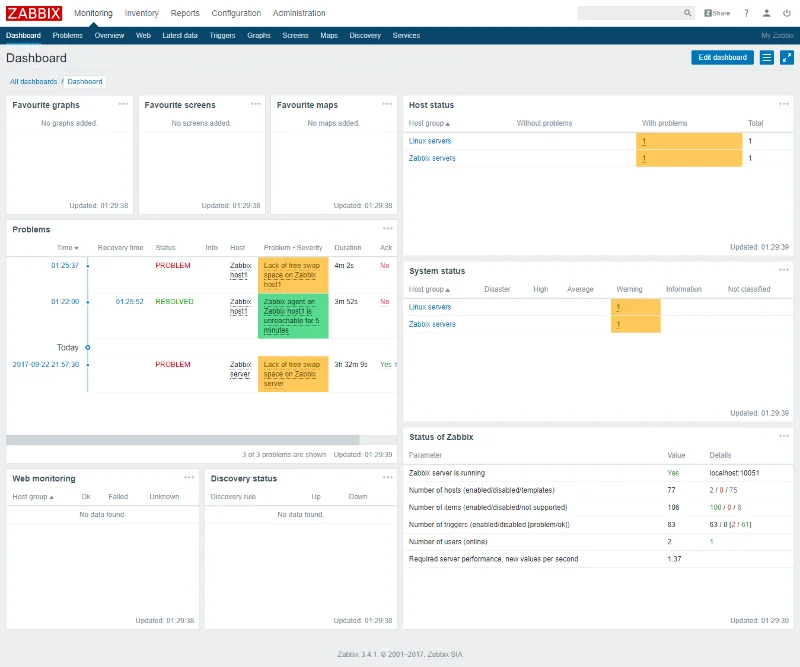

Sada možete pratiti host tako da odete na monitoringkarticu. Na stranicama za praćenje možete vidjeti probleme, primljene događaje, grafikone uživo i još mnogo više informacija.

![Kako sigurno nadzirati udaljene poslužitelje pomoću Zabbixa na CentOS 7 Kako sigurno nadzirati udaljene poslužitelje pomoću Zabbixa na CentOS 7]()

Zaključak

Čestitamo, uspješno ste postavili instancu Zabbix poslužitelja i omogućili nadzor na udaljenom hostu.

Možete pratiti cijelu infrastrukturu svoje male ili srednje tvrtke pomoću jedne Zabbix instance.