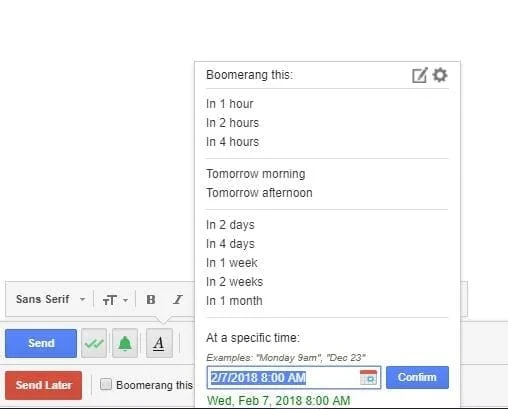

7 Chrome-laajennusta, jotka tekevät Gmailista tuottavampaa

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

Samalla kun valmistaudumme taistelemaan nollapäivän uhkia, suosittuja hyväksikäyttöjä ja tappavaa COVID-19-virusta vastaan . Hakkerit kehittävät uusia tekniikoita haittaohjelmien välittämiseksi koneellesi. Uusi ase on vuonna 1499 käyttöön otettu, mutta muinaisista ajoista lähtien ollut käsite. Sitä kutsutaan "steganografiaksi. Tätä uutta tekniikkaa käytetään tietojen lähettämiseen piilotetussa muodossa, jotta niitä ei voi lukea. Yhdistelmä kreikkalaisesta sanasta (steganos), joka tarkoittaa piilotettua, piilotettua ja "grafiaa", joka tarkoittaa kirjoittamista, on tulossa vaaralliseksi uusi suuntaus.

Tänään tässä viestissä keskustelemme tästä uudesta rajasta ja kuinka pysyä suojassa siltä.

Mitä steganografia on?

Kuten jo mainittiin, se on uusi menetelmä, jota kyberrikolliset käyttävät haittaohjelmien ja verkkovakoilutyökalujen luomiseen.

Toisin kuin salaus, joka naamioi salaisen viestin sisällön, steganografia piilottaa sen tosiasian, että viestiä lähetetään tai kuvan sisällä on haitallinen hyötykuorma väistääkseen tietoturvaratkaisuja.

On tarinoita, että tätä menetelmää käytettiin Rooman valtakunnassa viestin välittämiseen salaa. Heillä oli tapana valita orja välittämään viestin ja ajeltu hänen päänahansa puhtaaksi. Tämän jälkeen viesti tatuoitiin iholle ja kun hiukset kasvoivat takaisin, orja lähetettiin välittämään viesti. Vastaanotin käytti sitten samaa prosessia ajellakseen päänsä ja lukeakseen viestin.

Tämä uhka on niin vaarallinen, että turvallisuusasiantuntijoiden piti kerätä paikkaan oppiakseen tapoja torjua sitä ja estää tietojen salailu.

Miten steganografia toimii?

Tähän mennessä on selvää, miksi kyberrikolliset käyttävät tätä menetelmää. Mutta miten tämä toimii?

Steganografia on viisiosainen prosessi – nyrkkihyökkääjät tekevät kohteensa täydellisen tutkimuksen, jonka jälkeen he skannaavat sen, pääsevät käsiksi, pysyvät piilossa, peittävät jälkensä.

Publications.computer.org

Kun haittaohjelma on suoritettu vaarantuneessa koneessa, haitallinen meemi, kuva tai video ladataan. Tämän jälkeen annettu komento puretaan. Jos "print"-komento on piilotettu koodissa, saastuneesta koneesta otetaan kuvakaappaus. Kun kaikki tiedot on kerätty, ne lähetetään hakkereille tietyn URL-osoitteen kautta.

Tuore esimerkki tästä on vuoden 2018 Hacktober.org CTF -tapahtumasta, jossa TerrifyingKity liitettiin kuvaan. Tämän lisäksi syntyi myös Sundown Exploit Kit, uudet Vawtrack- ja Stegoloader-haittaohjelmaperheet.

Miten steganografia eroaa kryptografiasta?

Periaatteessa sekä steganografialla että kryptografialla on sama tavoite eli viestien piilottaminen ja välittäminen kolmansille osapuolille. Mutta niiden käyttämä mekanismi on erilainen.

Salaus muuttaa tiedon salatekstiksi, jota ei voida ymmärtää ilman salauksen purkamista. Vaikka Steganography ei muuta muotoa, se piilottaa tiedot tavalla, jota kukaan ei tiedä, että dataa on piilotettu.

| STEGANOGRAFIA | KRYPTOGRAFIA | |

| Määritelmä | Tekniikka tietojen piilottamiseen kuvissa, videoissa, meemissä jne | Tekniikka tietojen muuntamiseksi salatekstiksi |

| Tarkoitus | Välitä haittaohjelma ilman seurantaa | Datan suojelu |

| Tietojen näkyvyys | Ei mahdollisuutta | Varmasti |

| Tietorakenne | Ei muutoksia tietorakenteeseen | Muuttaa koko rakennetta |

| Avain | Valinnainen | Välttämätön |

| Epäonnistuminen | Kun salainen viesti on löydetty, kuka tahansa voi käyttää sitä | Salauksen purkuavainta käyttämällä voidaan lukea salateksti |

Yksinkertaisesti sanottuna steganografia on vahvempi ja monimutkaisempi. Se voi helposti ohittaa DPI-järjestelmät jne. Kaikki tämä tekee siitä hakkereiden ensimmäisen valinnan.

Steganografia voidaan jakaa viiteen tyyppiin luonteesta riippuen:

Missä rikolliset piilottavat tietoja

Onko olemassa tapaa määrittää steganografia? Kyllä, on olemassa useita tapoja tunnistaa tämä visuaalinen hyökkäys.

Tapoja havaita steganografiahyökkäykset

Histogrammimenetelmä – Tämä menetelmä tunnetaan myös khin-neliömenetelmänä. Tällä menetelmällä koko kuvarasteri analysoidaan. Kaksi vierekkäistä väriä omaavien pikselien lukumäärä luetaan.

securelist.com

Kuva A: Tyhjä kannatin Kuva B: Täytetty kantolaatikko

RS-menetelmä – Tämä on toinen tilastollinen menetelmä, jota käytetään hyötykuorman kantajien havaitsemiseen. Kuva jaetaan pikseliryhmiin ja käytetään erityistä täyttömenettelyä. Arvojen perusteella aineisto analysoidaan ja identifioidaan kuva steganografialla

Kaikki tämä osoittaa selvästi, kuinka taitavasti kyberrikolliset käyttävät steganografiaa haittaohjelmien välittämiseen. Ja tämä ei lopu, koska se on erittäin tuottoisaa. Ei vain tätä, vaan steganografiaa käytetään myös terrorismin, avoimen sisällön, vakoilun jne. levittämiseen.

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

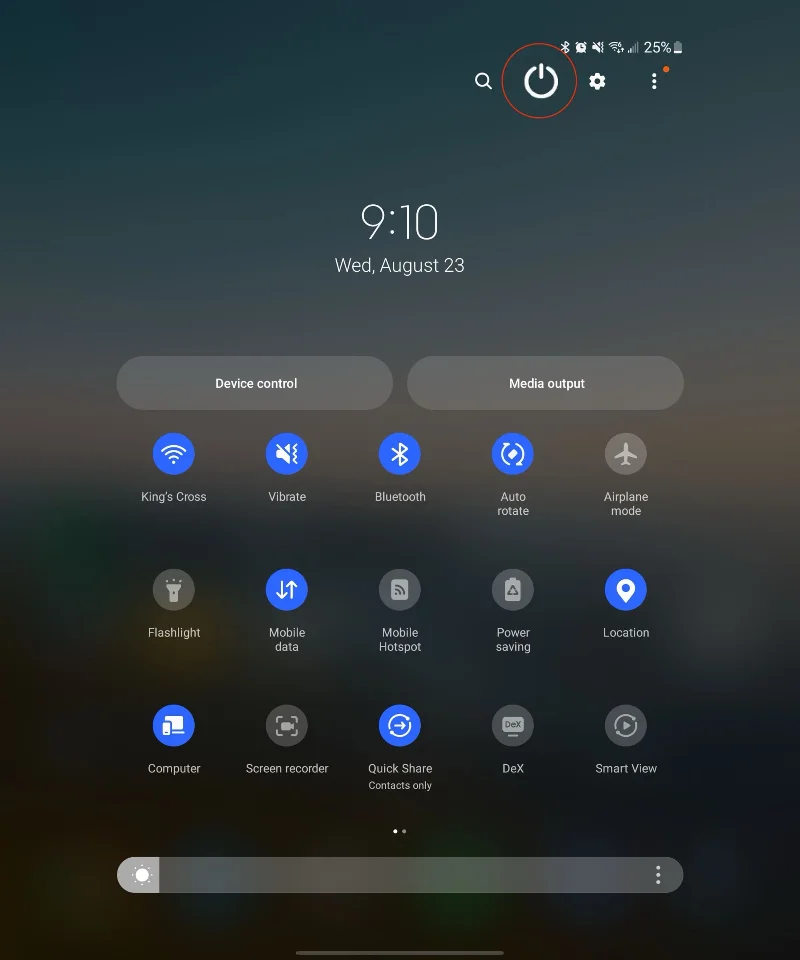

Aseta Chrome tyhjentämään evästeet poistuttaessa parantaaksesi tietoturvaa poistamalla evästeet heti, kun suljet kaikki selainikkunat. Tässä on kuinka se tehdään.

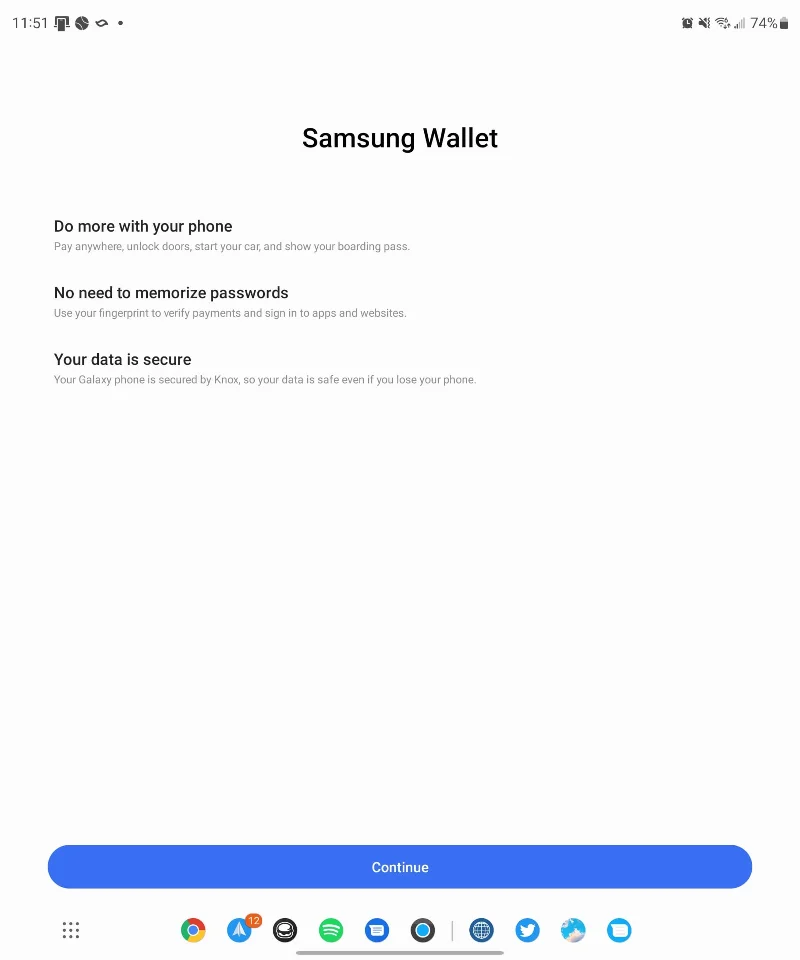

Oikean maksukortin etsiminen taskustasi tai lompakostasi voi olla todellinen vaiva. Viime vuosina useat yritykset ovat kehittäneet ja lanseeranneet lähimaksuratkaisuja.

Muuta minkä tahansa videon nopeutta Android-laitteellasi ilmaisella hyödyllisellä sovelluksella. Lisää sekä hidastustoiminto että nopeasti eteenpäin -efekti samaan videoon.

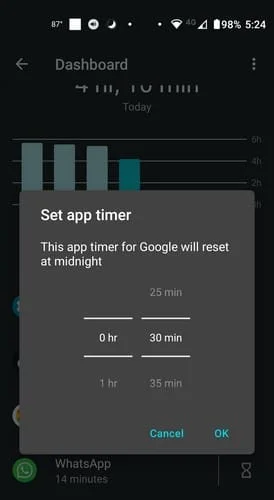

Aseta ajastimia Android-sovelluksiin ja pidä käytön hallinta erityisesti silloin, kun sinulla on tärkeitä töitä tehtävänä.

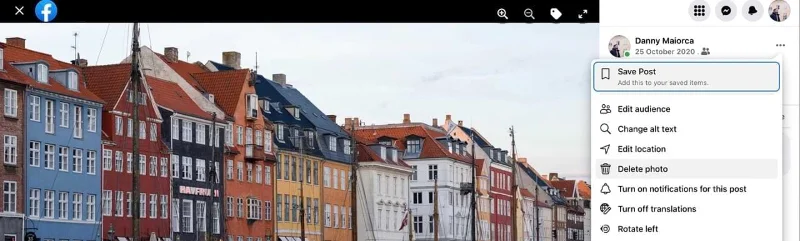

Facebook-kaverisi voivat nähdä kaikki kommentit, joita kirjoitat julkisille julkaisuilla. Facebookin kommentit eivät sisällä yksittäisiä yksityisyysasetuksia.

Kun kuulet sanan evästeet, saatat ajatella suklaahippuevästeitä. Mutta on myös evästeitä, joita löydät selaimista, jotka auttavat sinua saamaan sujuvan selailukokemuksen. Tässä artikkelissa kerrotaan, kuinka voit konfiguroida evästeasetuksia Opera-selaimessa Androidille.

Tyhjennä sovelluksen lataushistoria Google Playssa saadaksesi uuden alun. Tässä ovat aloittelijaystävälliset vaiheet, joita seurata.

Jos USB-äänet ilmenevät ilman syytä, on olemassa muutamia menetelmiä, joilla voit päästä eroon tästä kummallisesta laitteiden katkaisuääneistä.

Katso, mitä vaiheita sinun tulee seurata poistaaksesi Google Assistant käytöstä nopeasti rauhoittuaksesi. Tunne itsesi vähemmän vakoilluksi ja poista Google Assistant käytöstä.