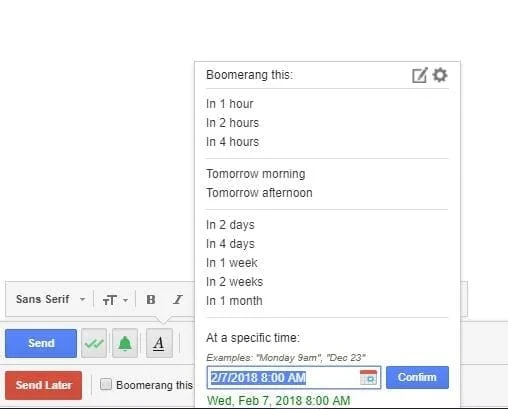

7 Chrome-laajennusta, jotka tekevät Gmailista tuottavampaa

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

Nykyään ihmiset ovat täynnä ideoita oman yrityksen perustamiseen toivoen, että heistä tulisi vakavimpia yrittäjiä. IoT:n sekä tarjottavien sovellusten ja palveluiden lisääntyvän käytön vuoksi jokainen pieni, keskikokoinen tai iso yritys pyrkii käyttämään näitä työkaluja stressin lievittämiseen operatiivisessa työssään. Tämä sisältää hallinnon, tietojen valvonnan ja tallennuksen, liiketoiminnan ja tilit. Kaikkea sitä hallitaan ja ohjataan helposti ja paremmin saavutettaviksi ohjelmisto- ja tietokoneverkkojen kautta. Mitä isompi yritys on, sitä haettavampi ja tavoitettavampi on sen läsnäolo Internetissä. Suurin kysymys, joka yrityksen omistajan tulee kysyä itseltään, on "Kuinka turvallinen yritykseni on?". Ei, kyse ei ole toimistotilojesi turvallisuudesta, vaan yrityksesi läsnäolon turvallisuudesta verkossa. Maailmassa,ransomware palvelimellasi. Yksi rikkomus ja koko elämäsi työ on vääristymisen partaalla. Mennään asiaan ja katsotaan, kuinka turvallinen yrityksesi tai yritysyrityksesi on?

Mikä on Ransomware?

Kuva: PixelPrivacy

Ransomware, kuten etuliite ehdottaa, on hyökkäys verkkopalvelimellesi mahdollisen kysynnän vuoksi

"Lunnnat". Se on aivan kuin sieppaajat vaativat rahaa vastineeksi panttivangin hengestä. Tässä skenaariossa panttivanki on yrityksesi tiedot, jotka koskevat liiketoimintapäätöksiä, taloutta, tilejä, meneillään olevia projekteja, aikaisempia saavutuksia ja kuluttajatietoja. Toisaalta kidnappaaja on haitallinen koodi tai virus, jonka tuntematon hyökkääjä on levittänyt järjestelmääsi. Joten nyt vastineeksi tiedostoistasi, liittyvistä tiedoistasi, luottamuksellisista tileistäsi ja päästäksesi takaisin yritysverkkoosi, sinun on maksettava hyökkääjälle mojova summa hänen vaatimallaan maksutavalla. Sinulla ei olisi henkilöllisyyttä hyökkääjästä, joka ei todennäköisesti ole henkilökohtaisen ja laillisen ulottuvillasi, eikä sinulla ole nyt muuta vaihtoehtoa kuin maksaa. Näin ransomware toimii.

Ransomware-hyökkäykset ja uhat yrityksille

Sana "Ransomware" ei ole uusi, mutta se nousi raskaasti otsikoihin vuonna 2017, kun WannaCry-niminen tietokonemato tartutti tuhansia yrityksiä ja niiden tietokonejärjestelmiä maailmanlaajuisesti vaatien lukuisia lunnaita vastineeksi pääsystä ja tietojen palauttamisesta. hakkeroitu tiedosto.

Kuva: Comodo Enterprise

On olemassa useita uhkia, joita kiristysohjelmahyökkäys aiheuttaa yrityksellesi:

Kuva: ThreatPost

Kiristysohjelmien uhka kohdistuu äärimmäisenä yrityksiin, joiden koko liiketoimintamalli perustuu tietokoneverkkoihin ja online-yhdyskäytäviin, kuten verkkokauppaan, verkkokauppiaisiin, ohjelmistokehittäjiin ja IT-tukipalveluihin. Tällaisissa organisaatioissa lunnasohjelmat aiheuttaisivat vakavia taloudellisia vahinkoja vain rajoitetun sähkökatkon vuoksi.

Lue myös:-

Suurimmat koskaan tapahtuneet kiristysohjelmahyökkäykset 2017 tunnetaan nimellä The Ransomware Year, ja vakavia hyökkäyksiä on havaittu kaikkialla maailmassa. Ei ole merkkejä...

Myytti Ransomwaren vähenemisestä

Kuva: Hiilenmusta

WannaCry-hyökkäyksen jälkeen on ollut verrattain vähemmän raportteja sellaisista palvelinmurroista ja lunnaista, jotka ovat lopulta saaneet ihmiset uskomaan, että "lunnasohjelmat ovat menneet lopullisesti". Näin EI todellakaan ole. Kun vuoden 2017 WannaCry-hakkerointi tapahtui, syy niin laajaan medianäkyvyyteen johtui siitä, että useat valtion omistamat tahot joutuivat saman hyökkäyksen kohteeksi, ja heidän vastuullaan on luovuttaa tiedot yleisölle. Entä jos joku omistaa kaupallisen yrityksen ja hänen yritykseensä hakkeroidaan kiristysohjelmakoodin avulla? Tällaisella yrityksellä ei ole velvollisuutta tehdä julkista ilmoitusta. Miksi? Pitämään vihaiset kuluttajat ja pitämään tilanteen seinien sisällä. Merkitys, nolla tiedotusvälineissä, ei julkista tietoa, ja lopulta perusteellisen myytin vakiinnuttaminen siitä, että kiristysohjelmat ovat vain vanhaa puhetta. Mutta kiristysohjelma elää ja on nykyinen uhka yrityksellesi.

Tapoja, joilla Ransomware voi iskeä yritykseesi

1. RDP

Kuva: Naked Security

RDP tulee sanoista Remote Desktop Control. Sen avulla voit käyttää tietokonettasi eri järjestelmässä palvelimen kautta, johon pääsee suojakoodilla. Periaatteessa voit kirjautua sisään toimistotietokoneellesi henkilökohtaisella kannettavallasi istuen kotona. Useimmilla yrityksillä on tällaisia käytäntöjä, jotka mahdollistavat henkilöstön välittömän pääsyn ja hätätilanteen hillitsemisen viipymättä helpon ja kannettavan järjestelmän käytön avulla. Kyllä, heillä on salasanasuojaus, mutta hyökkääjällä on kaikki työkalut ylittääkseen sen, ja hän yrittää edelleen satoja yhdistelmiä murtaakseen muurin. Itse asiassa WannaCry-hyökkääjät yrittivät jopa 40 000 yritystä käyttää yritysten RDP-käyttöä ennen tietojen salaamista.

2. Sähköposti

Sähköposti, kätevin ja laajimmin käytetty väline yritystietojen, tiedostojen ja tietojen välittämiseen jäsenten välillä usein. Toisaalta se on myös helpoin tapa lähettää lunnasohjelmien haitallinen koodi järjestelmässä. Kiristysohjelma asennetaan, kun joko ohjaat linkin liitteenä olevaan sähköpostiin tai lataat siihen liitetyn tiedoston. Nyt kun se on tehty, koko järjestelmäsi sekä muut kyseiseen sähköpostiin rekisteröidyt sovellukset tai työkalut hakkeroidaan samanaikaisesti ja sinut suljetaan pois verkkostasi.

3. Toimitusketju

Kuva: ThreatPost

Toimitusketju on yrityksen johtamisen ja budjetin hallinnan tärkein osa. Toimitusketjun tehokkuudesta riippuu koko yrityksen toiminnan perusta. Toimitusketju määrittelee pohjimmiltaan kaikki prosessit ensimmäisestä naarmuuntumisesta lopputuotteen toimitukseen eksklusiivisessa järjestyksessä. Nämä prosessoivat yritystiedot eri tasoilla, joita käytetään sitten varastotarpeiden, budjetin jaon, tarvittavan työvoiman, markkinoiden tarpeiden, toiminnan sisäisten muutosten ja kuluttajien reaktioiden ennustamiseen. Nyt jokainen pieni tai suuri yritys tarvitsee verkkotukea tällaisten tietojen tallentamiseen ja keräämiseen sekä sen jakamiseen kaikilla yritystasoilla. Kiristysohjelmahyökkäykset kohdistuvat näitä tietoprosesseja suorittaviin ohjelmistoihin ja varastavat tai salaavat ne. Nyt kun koko perustasi yrityspäätöksillesi on poissa,

Lue myös:-

Erilaisia tapoja suojata tietokonettasi kiristyshaittaohjelmilta Haittaohjelmatartuntojen riski voi olla väistämätön – mutta se ei tarkoita, että et voi suojata Windows-tietokoneitasi hyökkäyksiltä. Seuraa...

4. Drive-By Factor

Näin tapahtuu, jos tuntemattomalle verkkosivustolle päästään kenen tahansa järjestelmän kautta. Nämä sivustot on upotettu "hyödyntämispakkauksella", viruskoodilla, joka turmelee järjestelmääsi, kun linkki verkkosivustolle on ladattu. Tällaiselle verkkosivustolle voidaan ohjata sähköpostien ja uudelleenohjauslinkkien kautta. Vanhentuneet selaimet ja käyttöjärjestelmät tai haittaohjelmien torjuntatoimenpiteiden puute johtavat usein järjestelmän haavoittuvuuteen tällaisia hyökkäyksiä vastaan.

5. Pilvi

Kuva: CNBC

Pilvi, taivaallinen tila yrityksesi valtavalle määrälle ja kokoiselle datalle. Pilvipalveluntarjoajat johtavat usein yrityksiä harhaan, että verkkotietojen tallennus on "täysin turvallista". Se ei kuitenkaan ole, jos asianmukaisia toimenpiteitä ei ryhdytä. Ransomware-hyökkäykset voivat helposti ylittää pilviseinät raa'an voiman hyökkäyksellä, jossa salasana arvataan yhä uudelleen, kunnes oikea yhdistelmä tulee paikalleen. Joten jos yrityksesi käyttää ilmaista tai halpaa pilvipalvelua ilman ulkoista suojausta, sinun kannattaa tarkistaa tietoturvatietosi riittävän pian.

Suojaus Ransomwarea vastaan

1. Moni- tai kaksivaiheinen todennus

Käytä vähintään kaksivaiheista todennusta päästäksesi sähköpostiin, palvelinjärjestelmiin, pilvitallennustilaan ja muihin yrityksen ohjelmistotiedostoihin. Varmista, että todennus ei ole tekstiviestipohjaista, vaan vaatii kovan sarjan turvakysymyksiä.

2. Virtual Private Network (VPN)

Kuva: Keskikokoinen

Nämä estäisivät RDP-hyökkäykset. Varmista, että järjestelmää käytetään etätietokoneelta reititetyllä VPN:llä eikä avoimella palvelimella. Hyökkääjien olisi vaikea tunkeutua tämäntyyppiseen verkkoon.

3. Verkon segmentointi

Vaikea ja kallis, mutta erittäin luotettava tekniikka, verkon segmentointi mahdollistaisi periaatteessa yrityksen eri toimintojen ja tiedostojen jakamisen useisiin verkkoihin. Tällä tavalla, jos jokin verkoistasi on hyökkäyksen kohteena, voit hillitä ja rajoittaa vahinkoa estämällä sen leviämisen.

4. Palomuurit

Yksinkertaisin tapa suojata verkkosi haittaohjelmien torjuntatoimien avulla. Tällaiset toimenpiteet havaitsivat haitalliset tiedostot, estävät tuntemattomat lähteet ja sivustot ja estäisivät tuntemattomien tiedostomuotojen lataukset Internetin kautta. Se tavallaan tarjoaa yrityksellesi täydellisen valvontapaketin.

5. Valvonta ja korjaus

Säännöllinen seuranta yritysverkoston turvallisuuden varmistamiseksi on välttämätöntä. Kaikki tarkkailun aikana löydetyt porsaanreiät tulee korjata tai korjata, ennen kuin ne aiheuttavat vahinkoa hakkeroinnilla ja kybervarkauksilla. Paikkaukseen kuuluu myös VPN-verkkojen, käyttöjärjestelmien, palomuurin suojaustyökalujen, selainten ja muiden yrityksessä käytössä olevien sovellusten ja ohjelmistojen versioiden säännöllinen päivittäminen ja päivittäminen.

6. Varmuuskopiointi

Kuva: Trilogy Technologies

Se vaatii kuitenkin valtavasti tallennustilaa ja myös offline-tilassa. Tärkeitä tietoja voidaan kuitenkin tallentaa vain offline-tilassa, joten täydellisen kaatumisen sattuessa kaikkea ei tarvitse rakentaa tyhjästä.

Lue myös:-

Tekniikat Macin suojaamiseksi kiristyshaittaohjelmilta Haittaohjelmat ovat löytäneet tiensä Maciin, joten käyttäjät varokaa! Lue tämä artikkeli saadaksesi tietää, kuinka voit suojata...

Käytännön tarkistus: Kuinka vastata kiristysohjelmiin

Yritykset tarvitsevat käytäntöjä varmistaakseen, että jokainen yrityksensä portaali pysyy turvassa pienimmiltäkin ransomware-vahingoilta.

Kuva: Phoenix Nap

Vaatimuksiin suostuminen ei ole ratkaisu!

Kuva: GFI Techtalk

Hyökkääjien maksaminen ei ole toteuttamiskelpoinen ratkaisu yrityksensä pelastamiseksi katastrofaaliselta taloudelliselta epäonnistumiselta. Entä jos hyökkääjä ei koskaan aikonut antaa käyttöoikeutta takaisin. Monissa tapauksissa edes hyökkääjällä ei ole keinoja saada tietojasi takaisin. Joten, kuten useimmat viranomaiset ehdottavat, ÄLÄ anna periksi hyökkääjän vaatimuksille. Tällä tavalla et vain riskeeraisi rahojasi tietojen takia, vaan edistäisit rikollista toimintaa ja antaisit hyökkääjälle etulyöntiaseman sinua vastaan uhkaamaan sinua uudelleen tulevaisuudessa.

Seuraava askel

Kuva: Axiom Cyber Solutions

Haittakoodit, haittaohjelmat ja vanhentunut tekniikka ovat lisänneet yritysten verkkonäkyvyyden haavoittuvuutta. Nyt on erittäin tärkeää olla tietoinen lunnasohjelmista ja niiden uhista. Joka päivä ilmaantuu uusi kyberuhka, jonka tavoitteena on vä��ristää yritysten talouksia ja alentaa yritysten omistajia. Valtion rahoittamat hyökkäykset ovat lisänneet tällaisten hyökkäysten riskejä, sillä kansojen välinen sota on nyt muuttunut taloudelliseksi. Joten on välttämätöntä varmistaa, että kaikki laitteet, järjestelmät, tunnukset, talousportaalit ja pilvitallennus on suojattu palomuureilla ja korjauksilla säännöllisesti, jotta lunnasohjelmariskit hillitään ja yrityksiä autetaan toimimaan riskittömällä internet-alueella.

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

Aseta Chrome tyhjentämään evästeet poistuttaessa parantaaksesi tietoturvaa poistamalla evästeet heti, kun suljet kaikki selainikkunat. Tässä on kuinka se tehdään.

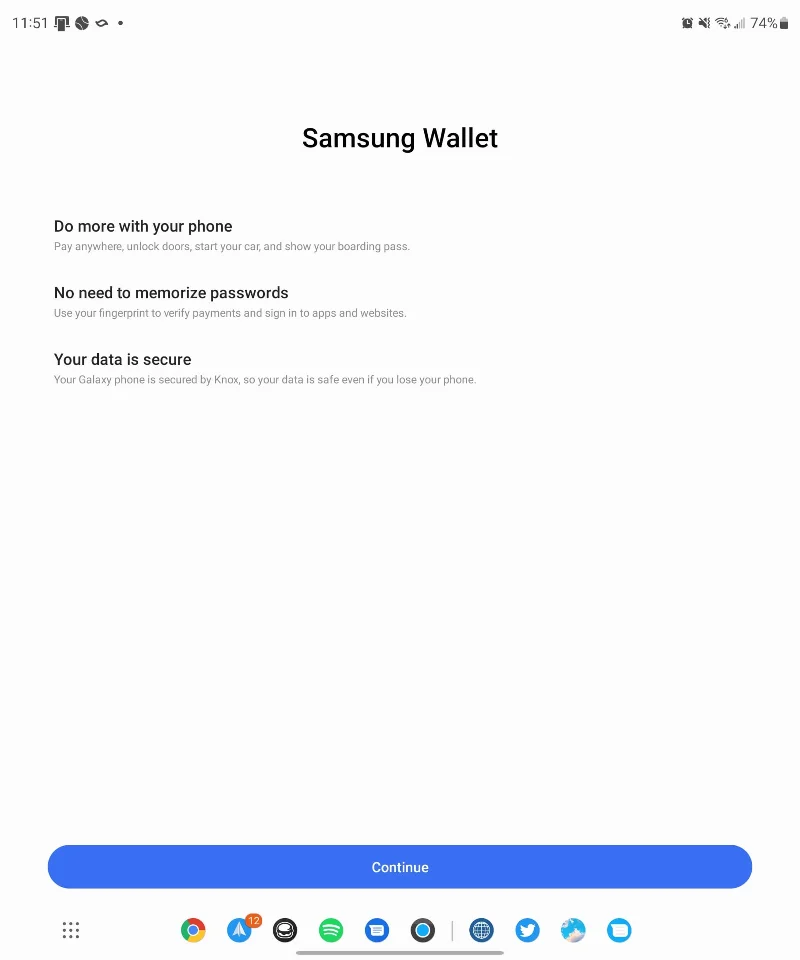

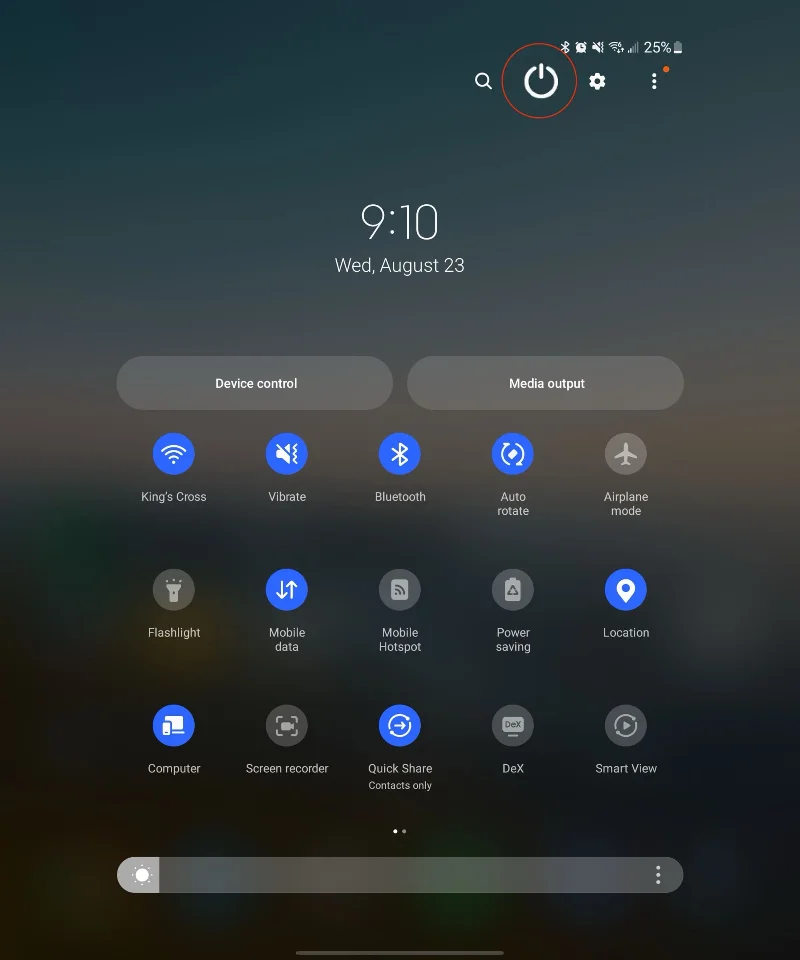

Oikean maksukortin etsiminen taskustasi tai lompakostasi voi olla todellinen vaiva. Viime vuosina useat yritykset ovat kehittäneet ja lanseeranneet lähimaksuratkaisuja.

Muuta minkä tahansa videon nopeutta Android-laitteellasi ilmaisella hyödyllisellä sovelluksella. Lisää sekä hidastustoiminto että nopeasti eteenpäin -efekti samaan videoon.

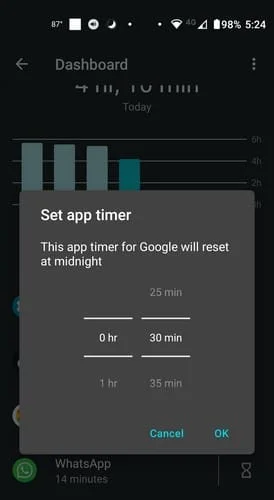

Aseta ajastimia Android-sovelluksiin ja pidä käytön hallinta erityisesti silloin, kun sinulla on tärkeitä töitä tehtävänä.

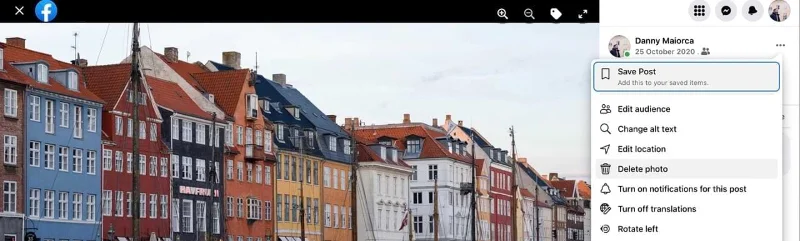

Facebook-kaverisi voivat nähdä kaikki kommentit, joita kirjoitat julkisille julkaisuilla. Facebookin kommentit eivät sisällä yksittäisiä yksityisyysasetuksia.

Kun kuulet sanan evästeet, saatat ajatella suklaahippuevästeitä. Mutta on myös evästeitä, joita löydät selaimista, jotka auttavat sinua saamaan sujuvan selailukokemuksen. Tässä artikkelissa kerrotaan, kuinka voit konfiguroida evästeasetuksia Opera-selaimessa Androidille.

Tyhjennä sovelluksen lataushistoria Google Playssa saadaksesi uuden alun. Tässä ovat aloittelijaystävälliset vaiheet, joita seurata.

Jos USB-äänet ilmenevät ilman syytä, on olemassa muutamia menetelmiä, joilla voit päästä eroon tästä kummallisesta laitteiden katkaisuääneistä.

Katso, mitä vaiheita sinun tulee seurata poistaaksesi Google Assistant käytöstä nopeasti rauhoittuaksesi. Tunne itsesi vähemmän vakoilluksi ja poista Google Assistant käytöstä.