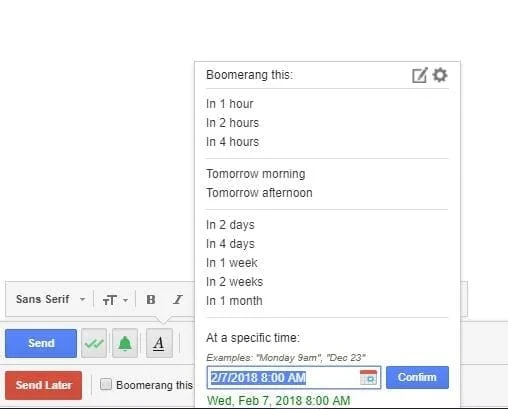

7 Chrome-laajennusta, jotka tekevät Gmailista tuottavampaa

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

"EternalBlue" on nimi vuotaneelle NSA:n kehittämälle SMBv1:n haavoittuvuuden hyväksikäytölle, joka oli kaikissa Windows-käyttöjärjestelmissä Windows 95:n ja Windows 10:n välillä. Server Message Block -versio 1 eli SMBv1 on tiedonsiirtoprotokolla, jota käytetään pääsyn jakamiseen. tiedostoihin, tulostimiin ja sarjaportteihin verkon kautta.

Vinkki: NSA tunnistettiin aiemmin "yhtälöryhmän" uhkatoimijaksi ennen kuin tämä ja muut hyväksikäytöt ja toiminta sidottiin niihin.

NSA tunnisti SMB-protokollan haavoittuvuuden ainakin jo vuonna 2011. Haavoittuvuuksien varastointistrategiansa mukaisesti omaan käyttöönsä päätti olla paljastamatta sitä Microsoftille, jotta ongelma voitaisiin korjata. NSA kehitti sitten ongelmaan hyväksikäytön, jota he kutsuivat EternalBlueksi. EternalBlue pystyy antamaan täydellisen hallinnan haavoittuvassa tietokoneessa, koska se sallii järjestelmänvalvojatason mielivaltaisen koodin suorittamisen ilman käyttäjän toimia.

Jossain vaiheessa, ennen elokuuta 2016, NSA hakkeroi ryhmä, joka kutsui itseään nimellä "The Shadow Brokers", jonka uskotaan olevan Venäjän valtion tukema hakkerointiryhmä. Shadow Brokers pääsi käsiksi suureen joukkoon tietoja ja hakkerointityökaluja. Aluksi he yrittivät huutokaupata niitä ja myydä ne rahalla, mutta he saivat vain vähän kiinnostusta.

Vinkki: "Valtion tukema hakkerointiryhmä" tarkoittaa yhtä tai useampaa hakkeria, joka toimii joko hallituksen nimenomaisella suostumuksella, tuella ja ohjauksella tai virallisia valtion hyökkääviä kyberryhmiä varten. Kumpikin vaihtoehto osoittaa, että ryhmät ovat erittäin päteviä, kohdennettuja ja harkittuja toimissaan.

Ymmärtettyään, että heidän työkalunsa olivat vaarantuneet, NSA ilmoitti Microsoftille haavoittuvuuksien yksityiskohdat, jotta korjaustiedosto voitaisiin kehittää. Alun perin helmikuussa 2017 julkaistava korjaustiedosto siirrettiin maaliskuulle varmistaakseen, että ongelmat korjattiin oikein. Microsoft julkaisi 14. maaliskuuta 2017 päivitykset, joissa EternalBlue-haavoittuvuus on kuvattu tietoturvatiedotteessa MS17-010, Windows Vista, 7, 8.1, 10, Server 2008, Server 2012 ja Server 2016.

Kuukautta myöhemmin, 14. huhtikuuta, The Shadow Brokers julkaisi hyväksikäytön sekä kymmeniä muita hyökkäyksiä ja yksityiskohtia. Valitettavasti vaikka korjaustiedostot olivat saatavilla kuukauden ennen hyväksikäyttöjen julkaisua, monet järjestelmät eivät asentaneet korjaustiedostoja ja pysyivät haavoittuvina.

Hieman vajaan kuukauden kuluttua rikosten julkaisemisesta, 12. toukokuuta 2017 "Wannacry" ransomware-mato julkaistiin käyttämällä EternalBlue-hyötyä levittääkseen itsensä mahdollisimman moneen järjestelmään. Microsoft julkaisi seuraavana päivänä hätätietoturvakorjaukset ei-tuetuille Windows-versioille: XP, 8 ja Server 2003.

Vinkki: "Ransomware" on haittaohjelmaluokka, joka salaa tartunnan saaneet laitteet ja säilyttää sitten lunnaiden salauksen purkuavaimen, tyypillisesti Bitcoinille tai muille kryptovaluutoille. "Mato" on haittaohjelmien luokka, joka leviää automaattisesti muihin tietokoneisiin sen sijaan, että se vaatisi tietokoneiden saattamista yksittäin.

Mukaan IBM X-Force ”Wannacry” ransomware mato oli vastuussa yli US $ 8 miljardia vahingonkorvauksia ympäri 150 maassa, vaikka Exploit ainoa luotettavasti työskennellyt Windows 7 ja Server 2008 helmikuussa 2018 tietoturva-asiantuntijat menestyksekkäästi muutettu hyödynnettävä pystyä toimimaan luotettavasti kaikissa Windows-versioissa Windows 2000:sta lähtien.

Toukokuussa 2019 Yhdysvaltain kaupunki Baltimore joutui kyberhyökkäykseen, jossa hyödynnettiin EternalBlue-hyötyä. Useat kyberturvallisuusasiantuntijat huomauttivat, että tämä tilanne oli täysin estettävissä, koska korjaustiedostoja oli ollut saatavilla tuolloin yli kaksi vuotta, ja ajanjakson aikana, jonka aikana ainakin "kriittiset tietoturvakorjaukset" ja "julkinen hyväksikäyttö" olisi pitänyt asentaa.

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

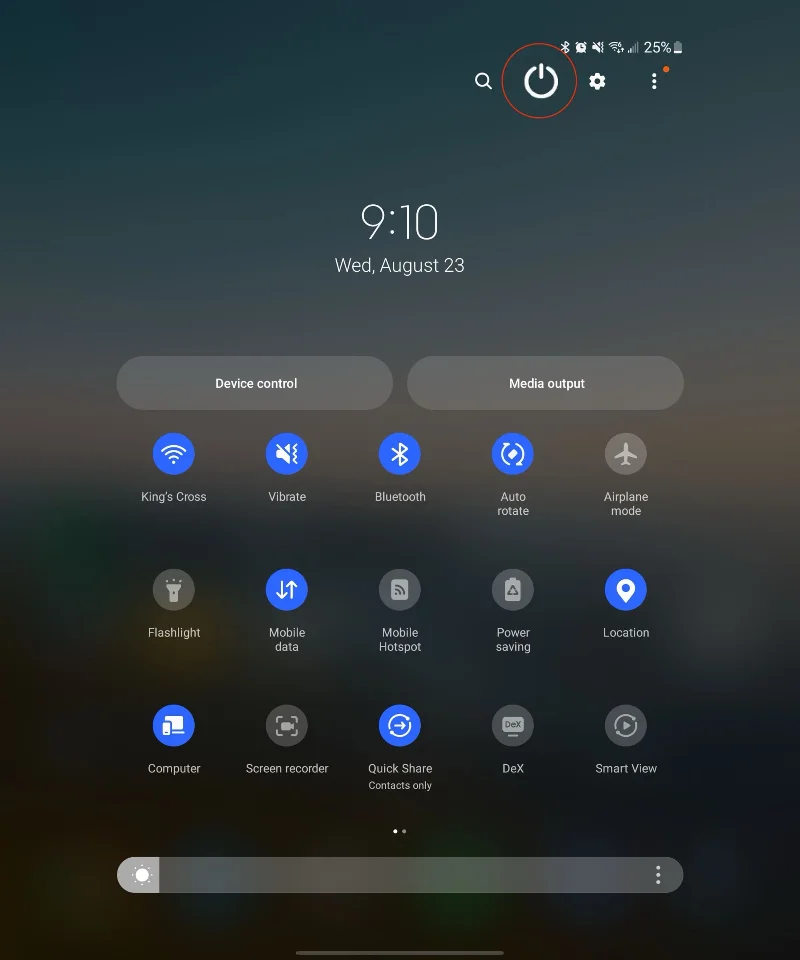

Aseta Chrome tyhjentämään evästeet poistuttaessa parantaaksesi tietoturvaa poistamalla evästeet heti, kun suljet kaikki selainikkunat. Tässä on kuinka se tehdään.

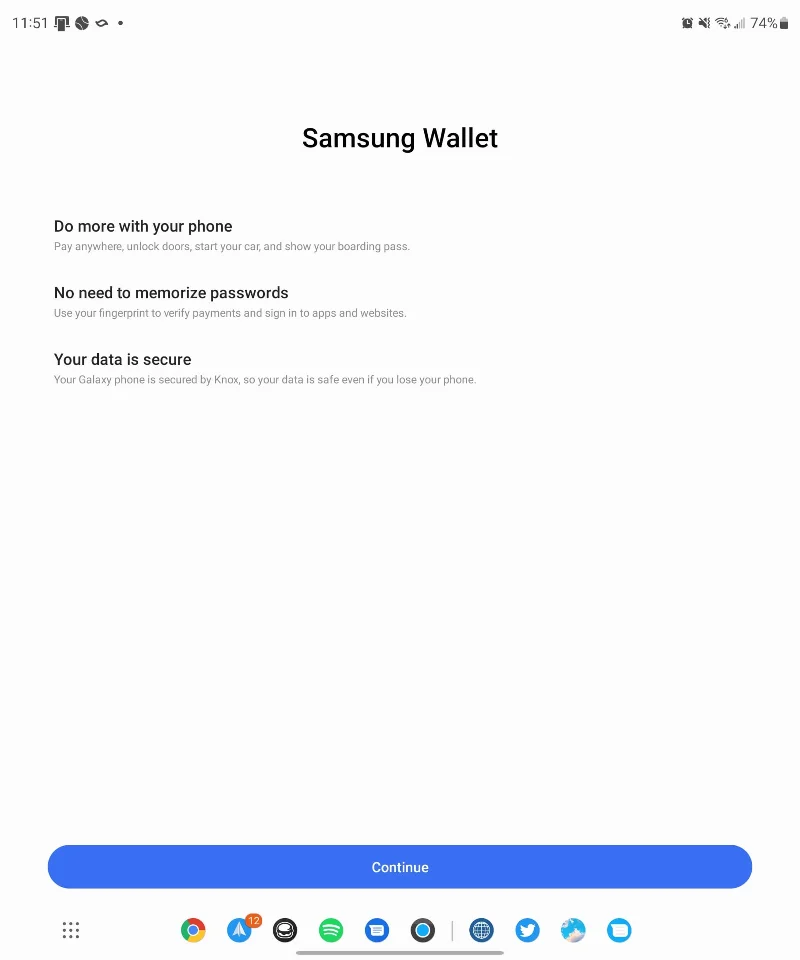

Oikean maksukortin etsiminen taskustasi tai lompakostasi voi olla todellinen vaiva. Viime vuosina useat yritykset ovat kehittäneet ja lanseeranneet lähimaksuratkaisuja.

Muuta minkä tahansa videon nopeutta Android-laitteellasi ilmaisella hyödyllisellä sovelluksella. Lisää sekä hidastustoiminto että nopeasti eteenpäin -efekti samaan videoon.

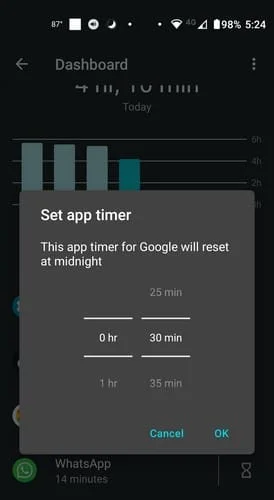

Aseta ajastimia Android-sovelluksiin ja pidä käytön hallinta erityisesti silloin, kun sinulla on tärkeitä töitä tehtävänä.

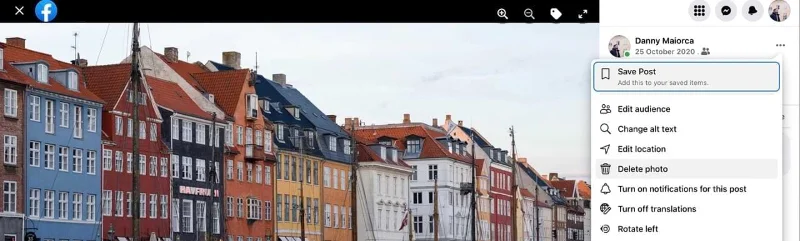

Facebook-kaverisi voivat nähdä kaikki kommentit, joita kirjoitat julkisille julkaisuilla. Facebookin kommentit eivät sisällä yksittäisiä yksityisyysasetuksia.

Kun kuulet sanan evästeet, saatat ajatella suklaahippuevästeitä. Mutta on myös evästeitä, joita löydät selaimista, jotka auttavat sinua saamaan sujuvan selailukokemuksen. Tässä artikkelissa kerrotaan, kuinka voit konfiguroida evästeasetuksia Opera-selaimessa Androidille.

Tyhjennä sovelluksen lataushistoria Google Playssa saadaksesi uuden alun. Tässä ovat aloittelijaystävälliset vaiheet, joita seurata.

Jos USB-äänet ilmenevät ilman syytä, on olemassa muutamia menetelmiä, joilla voit päästä eroon tästä kummallisesta laitteiden katkaisuääneistä.

Katso, mitä vaiheita sinun tulee seurata poistaaksesi Google Assistant käytöstä nopeasti rauhoittuaksesi. Tunne itsesi vähemmän vakoilluksi ja poista Google Assistant käytöstä.