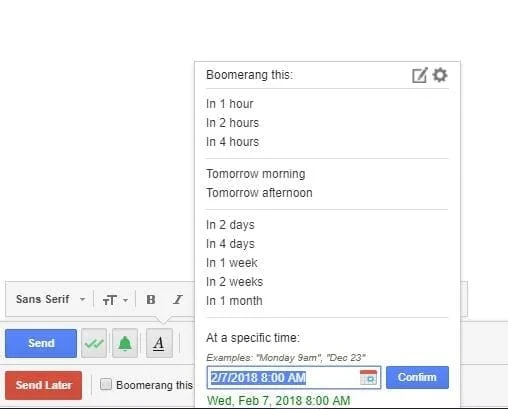

7 Chrome-laajennusta, jotka tekevät Gmailista tuottavampaa

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

Vaikka usein väitetään, että suurin työpaikan tai henkilötietojen tietoturvauhka on nörtti, stereotyyppinen tietokonehakkeri, joka murtautuu haitallisesti suojattuun verkkoon ladatakseen ikäviä viruksia tai suorittaakseen vuosisadan rikoksen. Tämä ei todellakaan pidä paikkaansa ollenkaan. Suurimmat tietoturvan uhat ja huolenaiheet johtuvat useimmissa tilanteissa erilaisista kyberturvallisuuden sisäpiiriuhkista.

Lähde – infosecurityeurope

Kun puhutaan työpaikoista, niiden toiminnalliset rajat kasvavat edelleen mobiili-, kämmentietokone- ja langattoman teknologian lisääntyneen käyttöönoton myötä. Myös sisäisistä lähteistä tulevat kyberturvallisuusuhat kasvavat, kun nämä laitteet liikkuvat ovesta sisään ja ulos ilman asianmukaisia valvonta- ja valvontamekanismeja. Näitä sisäisiä lähteitä voivat olla työntekijät, kumppanit, jälleenmyyjät ja Cadburyn valikoima muita käyttäjiä, joilla voi olla joko valtuutettu tai luvaton pääsy organisaation verkkoon ja tallennustilaan.

Jos näitä kyberturvallisuuden sisäpiiriuhkia ei tunnisteta, käsitellä ja hallita, se saattaa vaarantaa itse tiedot ja tiedot, jotka ovat organisaation arvokkain omaisuus, vaan myös jättää yrityksen avoimeksi oikeudenkäynneille, huonolle julkisuudelle, tuottavuuden heikkenemiselle, taloudelle. tuotemerkin, maineen ja liikearvon menetykset ja vahingot, joita ei voida helposti palauttaa.

Tässä artikkelissa käsitellään kymmentä mahdollista sisäisen tietoturvaloukkauksen aluetta, jotka tulisi asettaa etusijalle ja harkita.

1. Kannettavat tallennuslaitteet

Kannettavat laitteet, kuten puolijohdemediat ja ulkoiset kiintolevyt, joita käyttää joko työntekijä tai vierailija, jolla on pääsy työasemaan tai palvelimeen, voidaan liittää helposti USB-, Firewire- tai eSATA-portin kautta. Useimmissa tapauksissa näitä laitteita ei ole dokumentoitu tai rekisteröity osaksi sisäistä infrastruktuuria, joten niitä ei tueta ja ne eivät ole suojattuja. Tämän seurauksena on olemassa vaara, että tietoja ladataan ei-toivottuina suojaamattomiin sisäisiin verkkoihin ja työasemiin. Tämän lisäksi riskinä on arkaluonteisten tietojen poimiminen, kuljettaminen ja levittäminen organisaation ulkopuolelle.

Lue myös:-

Järjestelmän tietoturva-aukkojen havaitseminen Järjestelmässä havaitut tietoturvahaavoittuvuudet ovat hyökkäyksen ja sen menestyksen perimmäinen syy, joten yritysten on...

2. Muualla käytetyt laitteet

Kannettavat tietokoneet, kämmentietokoneet ja matkapuhelimet pääsevät sisäverkkoon suoraan tai etäyhteyksien kautta. Jos nämä yhteydet on määritetty ja tuettu oikein, ne voivat olla erittäin turvallisia. Suurin osa tämäntyyppisten laitteiden käyttäjistä ei kuitenkaan aina ole tietoturvatietoisia ja käyttää harvoin laitteen mukana tulevaa kulunvalvontaa helpottaakseen tai nopeampaa pääsyä. Joten vaikka laite on oikean käyttäjän hallussa, riski on minimaalinen, mutta jos laite joutuisi vääriin käsiin, luvattomalla käyttäjällä on nyt sama pääsy kuin aiotulle käyttäjälle.

3. Riittämätön tai vanhentunut virustorjunta-/turvaohjelmisto

Lähde - Blogtyrant

Suurin osa virustentorjuntatoimittajista tarjoaa viruspäivityksiä ja ohjelmistokorjauksia käyttäjilleen Internetin kautta päivittäin. Jos niitä ei pidetä ajan tasalla, tietosi voivat vaarantua tietämättään viruksen tai muun haittaohjelman kautta joko Internetistä, sähköpostista tai ulkopuolisista medioista.

4. Ohjelmistokorjaukset ja -päivitykset

Ladattavat korjaustiedostot ja muut ohjelmistopäivitykset on testattava erillisessä testiympäristössä ennen sisäistä käyttöönottoa. Nämä voivat muodostaa uhan kahdella eri tavalla, joista ensimmäinen olisi epävakaus tai yhteensopivuus nykyisen järjestelmän kanssa, mikä voi aiheuttaa olemassa olevien tietojen ja järjestelmien käyttökelvottomuuden tai korruption. Toinen on näiden kanavien käyttö haitallisille käyttäjille virusten ja muiden haittaohjelmien levittämiseen luotettavien lähteiden kautta.

Lähde – internationalairportreview

Lue myös:-

Tärkeitä turvallisuusvinkkejä iPhone-käyttäjille iPhonen väitetään olevan maailman turvallisin älypuhelin, mutta sitä ei voi käyttää huolimattomasti ja kaatua...

5. Langaton yhteys

Nyt on trendi lisätä langattomien hotspottien saatavuutta julkisilla alueilla, kuten hotelleissa, lentokentillä, supermarketeissa, pikaruokaravintoloissa ja kahviloissa. Tämä sallii käyttäjille avoimen pääsyn Internetiin avoimien tai hallitsemattomien langattomien yhteyksien kautta. Jos sitä ei hallita oikein, pahantahtoiset ulkopuoliset käyttäjät voivat hyödyntää samaa helppoutta pääsyä ulkomaailmaan kannettavan tietokoneen tai PDA:n kautta.

6. Sähköpostin liitteet

Useimmat käyttäjät saavat joukon sähköposteja, jotka eivät liity työhön. Monet niistä sisältävät liitteitä ja ovat organisaation ulkopuolelta. Vaikka useimmat ovat vaarattomia, on suuri määrä käyttäjien lähettämiä ilkeitä tarkoituksia. Kun liitteitä ladataan tai niitä käytetään, suoritettavat tiedostot voivat vaarantaa minkä tahansa yhden työaseman ja koko verkon. Tämä voi olla ulkoisesti tuhoavan viruksen tai erillisen vakoiluohjelman muodossa. Sisäisissä käytännöissä tulee hahmotella selkeästi hyväksyttävän käytön parametrit sekä toteutussuodattimet ja virustentorjunta.

7. Vertaistiedostojen jakaminen

Peer-to-peer-tiedostojen jakamiseen sisältyy viestintäporttien avaaminen, mikä helpottaa streamien lataamista ja lähettämistä yhteen työasemaan. Nämä avoimet portit ovat haavoittuvuuksia, joita IT-henkilöstö ei suojaa tai valvo. Tämä voi puolestaan avata oven ulkopuolisille luvattomille käyttäjille pääsyn sisäisiin verkkoihin tai kaistanleveyden poistamiseen.

8. Tyytymättömät työntekijät

Lähde – vtechsoln

Riippumatta siitä, onko kyseessä pahantahtoisuus, kosto tai varastaminen oman hyödyn saamiseksi, organisaatiosi tietovarallisuuden turvallisuuteen kohdistuva riski voi olla äärimmäisen huolestuttava, kun tyytymättömän tai rikollisen agendan tai aikeen omaavan työntekijän viha pääsee valloilleen. Tyytymättömillä tai lähtevillä työntekijöillä on pääsy sisäisiin järjestelmiin, ja käyttöoikeustasosta ja oikeuksistaan riippuen käyttäjä, jonka pääsyä ei ole rajoitettu ajoissa, voi muodostaa valtavan uhan mille tahansa organisaatiolle. Tämä voi olla luottamuksellisten tietojen vuotamista tai varkautta, tietojen korruptoitumista tai poistamista tai haittaohjelmien lataamista sisäisiin verkkoihin.

Lue myös:-

Sähköpostin suojaus: Sähköpostiviestinnän ja tietojen suojaaminen Ihmiset katsovat asioita, mitä heidän on tarkoitus nähdä, mutta tällä kertaa he tarkastelevat tärkeimpiä asioita....

9. Järjestelmänvalvojat ja IT-henkilöstö

Henkilöt, jotka ovat vastuussa tietoturvatoimenpiteiden ja -käytäntöjen toteuttamisesta ja ylläpidosta, ovat myös suuri riski. Järjestelmävastaavat ja IT-henkilöstö pystyvät luomaan kyberturvallisuuteen sisäpiiriuhkia tahattomasti tiedon puutteen tai kokemattomuuden vuoksi. Toisaalta heidän intiimi tietonsa järjestelmästä antaa heille mahdollisuuden luoda kyberturvauhkia haitallisesta tai luvattomasta toiminnasta.

10. Pikaviestit

Lähde – techcrunch

Pikaviestisovelluksilla on taipumus ohittaa yrityksen tietoturvasisällön tarkastussuodattimet tai arkaluonteisten tietojen suojauksen. Myöskään pikaviesti-istunnon sisällöstä ei ole kirjaa. Tämä voi johtaa useisiin riskeihin, jotka liittyvät arkaluonteisten tietojen haitalliseen paljastamiseen, manipulointiin ja vainoamiseen.

Nämä ovat kymmenen pelottavinta sisäpiiriuhkaa tai sisäistä kyberturvallisuusongelmaa, jotka voivat tehdä tiedoistasi haavoittuvampia kuin koskaan. Haluatko lisää kiehtovia artikkeleita kyberturvallisuudesta? Tilaa uutiskirjeemme saadaksesi päivittäiset päivitykset samasta asiasta. Pysy turvassa!

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

Aseta Chrome tyhjentämään evästeet poistuttaessa parantaaksesi tietoturvaa poistamalla evästeet heti, kun suljet kaikki selainikkunat. Tässä on kuinka se tehdään.

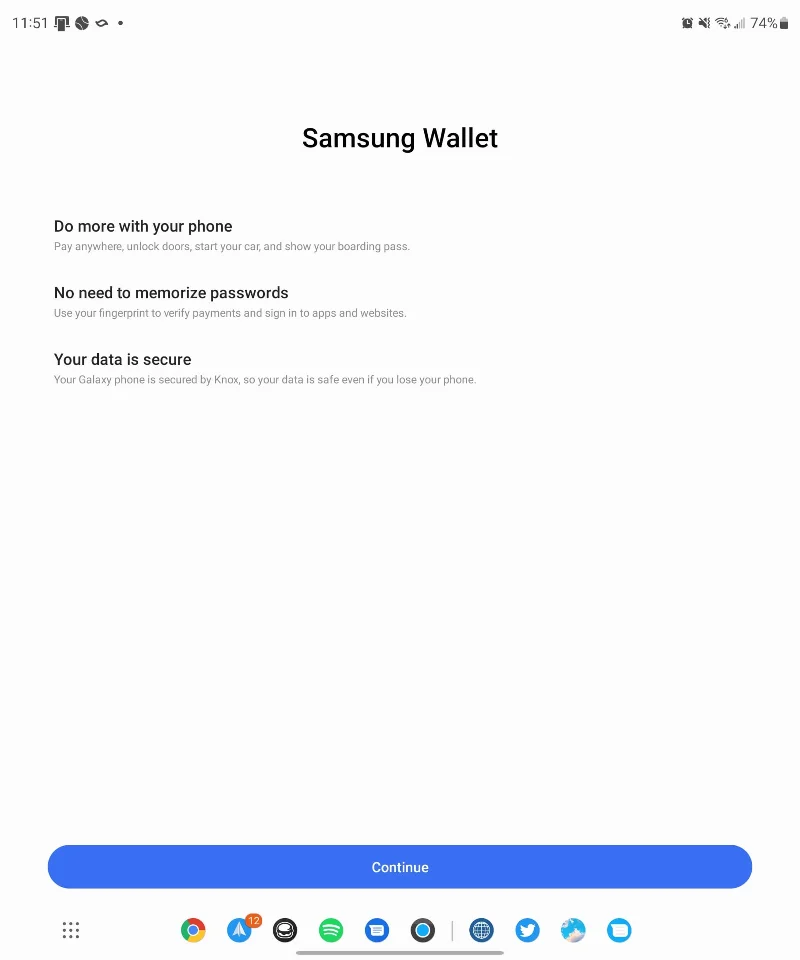

Oikean maksukortin etsiminen taskustasi tai lompakostasi voi olla todellinen vaiva. Viime vuosina useat yritykset ovat kehittäneet ja lanseeranneet lähimaksuratkaisuja.

Muuta minkä tahansa videon nopeutta Android-laitteellasi ilmaisella hyödyllisellä sovelluksella. Lisää sekä hidastustoiminto että nopeasti eteenpäin -efekti samaan videoon.

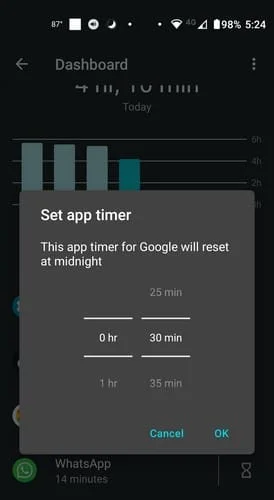

Aseta ajastimia Android-sovelluksiin ja pidä käytön hallinta erityisesti silloin, kun sinulla on tärkeitä töitä tehtävänä.

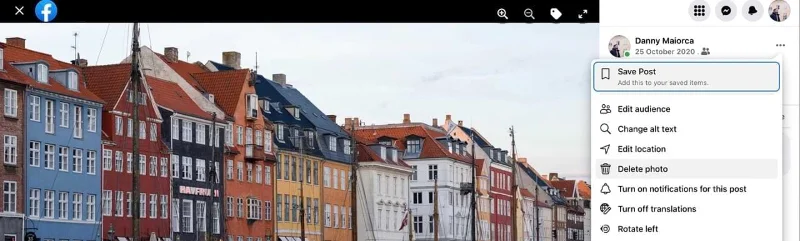

Facebook-kaverisi voivat nähdä kaikki kommentit, joita kirjoitat julkisille julkaisuilla. Facebookin kommentit eivät sisällä yksittäisiä yksityisyysasetuksia.

Kun kuulet sanan evästeet, saatat ajatella suklaahippuevästeitä. Mutta on myös evästeitä, joita löydät selaimista, jotka auttavat sinua saamaan sujuvan selailukokemuksen. Tässä artikkelissa kerrotaan, kuinka voit konfiguroida evästeasetuksia Opera-selaimessa Androidille.

Tyhjennä sovelluksen lataushistoria Google Playssa saadaksesi uuden alun. Tässä ovat aloittelijaystävälliset vaiheet, joita seurata.

Jos USB-äänet ilmenevät ilman syytä, on olemassa muutamia menetelmiä, joilla voit päästä eroon tästä kummallisesta laitteiden katkaisuääneistä.

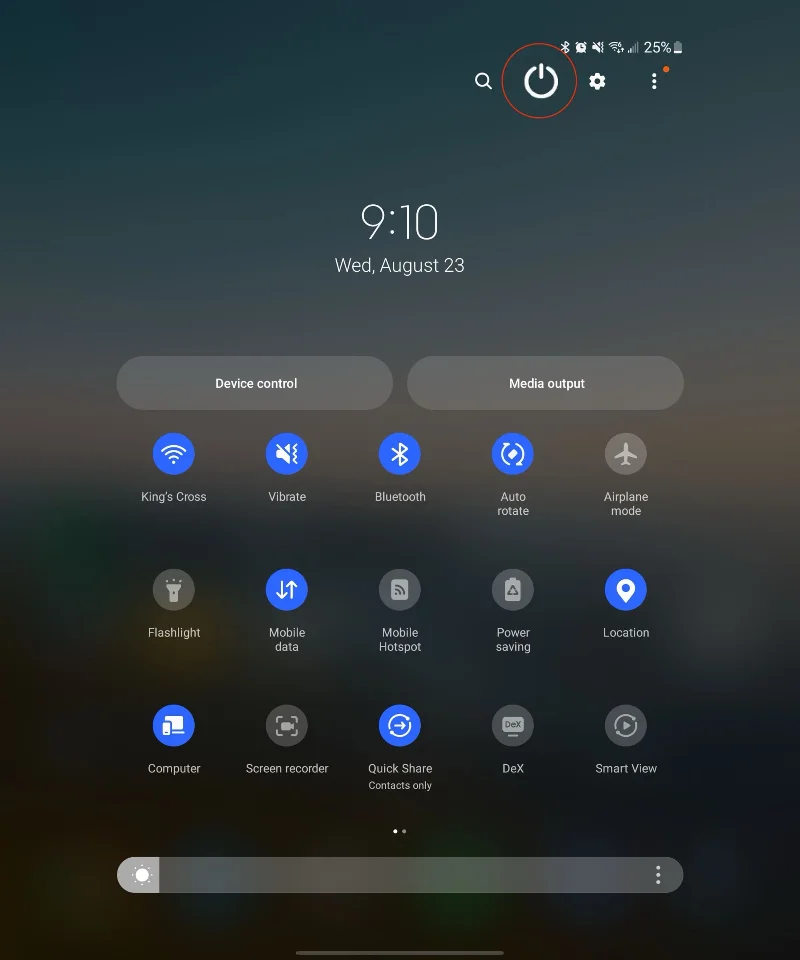

Katso, mitä vaiheita sinun tulee seurata poistaaksesi Google Assistant käytöstä nopeasti rauhoittuaksesi. Tunne itsesi vähemmän vakoilluksi ja poista Google Assistant käytöstä.