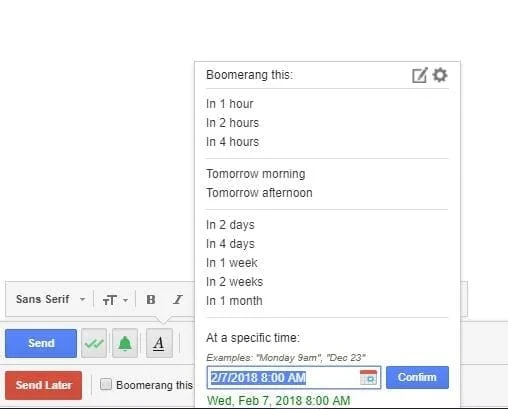

7 Chrome-laajennusta, jotka tekevät Gmailista tuottavampaa

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

Loukussa? Onko tietosi vaarantunut, vaikka olet asentanut lukuisia virus- ja haittaohjelmien torjuntaohjelmia? Vastasivatko he tunkeilijaa? Entä jos tietoturvaohjelmistosi ei pysty edes havaitsemaan syyllistä? Kyllä, se on mahdollista, koska on olemassa muita uhkia, paljon kieroutuneempia ja manipuloivampia kuin virukset ja haittaohjelmat . Niitä kutsutaan rootkitiksi .

Rootkitit ovat tietokoneohjelmia, jotka naamioituvat käyttöjärjestelmän olennaisiksi ohjelmiksi ja tarjoavat hyökkääjille järjestelmänvalvojan tason käyttöoikeudet. Termi "juuri" on johdettu UNIXin etuoikeutetuista tileistä ja "kit" viittaa joukkoon työkaluja. Rootkit-ohjelmat piilottavat myös muut haitalliset tiedostot suojaamalla niitä virustorjuntaohjelmistolta.

Kuvan lähde: pondurance.com

Kuinka rootkitit piilottavat läsnäolonsa?

Rootkit piilottaa läsnäolonsa missä tahansa koneessa käyttämällä erilaisia menetelmiä, kuten hyödyntämällä joitain käyttöjärjestelmän peruskerroksia, kuten sovellusliittymää (API), toimintojen uudelleenohjausta tai dokumentoimattomia toimintoja. Se voi myös käyttäytyä laillisena sovelluksena käyttöjärjestelmässä, samalla kun se tarjoaa hyökkääjille täyden pääsyn järjestelmääsi. Saatuaan pääsyn hyökkääjä voi suorittaa suoritettavia tiedostoja ja muokata järjestelmän asetuksia isäntätietokoneessa.

Kuvan lähde: spywareinfoforum.com

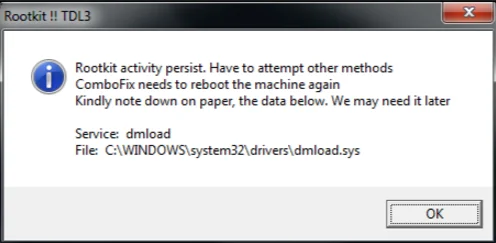

Rootkittien tunnistus:

Rootkittien etsiminen manuaalisesti tietokoneelta on kuin neulan etsimistä heinäsuovasta. Naamiointiominaisuuksiensa vuoksi useimmat virus- ja haittaohjelmat eivät pysty havaitsemaan tai asettamaan karanteeniin rootkittejä. On kuitenkin myös havaittu, että jotkin korkean tason ja standardoiduista haittaohjelmista eivät pysty havaitsemaan ja neutraloimaan niitä. Muut kuin nämä ohjelmat, voisi myös tietää, onko heidän tietokoneensa saastunut käyttäytymisensä kautta. Epätavalliset muutokset Windows-asetuksissa, indeksoinnin Internet-nopeus, toistuvat viiveet ja järjestelmän kaatumiset voivat olla osoitus rootkit-toiminnasta järjestelmässäsi.

Kuvan lähde: newpctricks.net

Rootkitillä on paremmat mahdollisuudet diagnosoida, kun ne ovat käyttäjätilassa. Mutta kun ne pääsevät käyttöjärjestelmän ytimeen, havaitsemismahdollisuudet heikkenevät. OS Kernel on perusalusta, joka käyttää käyttöjärjestelmää ja virustorjuntaa. Siksi, kun haittaohjelma pääsee ydintilaan, sinun on entistä vaikeampaa palauttaa mitään.

Käyttöjärjestelmästä ei tule enää luotettavampaa, kun rootkit lähestyy ydintilaa. Täällä rootkit saa järjestelmänvalvojan oikeudet ja voi hallita pääkäynnistystietueita ja asettaa itsensä käynnistymään järjestelmän käynnistyksen yhteydessä. Kun rootkit saavuttaa "Bootkit"-vaiheen, edes kiintolevyn alustaminen ei auta.

Ratkaisu:

Mitä tulee rootkiteihin, ennaltaehkäisy on parempi kuin hoito. Useimmat tietoturvaohjelmistot eivät tunnista edes rootkit-pakettia, joten niitä ei kannata ostaa. Paras tapa suojautua on analysoida uudelleen selaus- ja lataustottumuksesi. Kuitenkin rootkit-kehittäjät tekevät leipää ja voita analysoimalla ja ohjelmoimalla haittaohjelmia selaustottumustesi perusteella. Siksi Internetiä käytettäessä on oltava erittäin varovainen.

Katso myös: 10 parasta haittaohjelmien torjuntaohjelmistoa vuonna 2017

Kaiken kaikkiaan rootkitit ovat pahin infektiotyyppi, jonka tietokoneesi voi saada. Suojaamisen paras käytäntö olisi välttää vierailemasta turvattomilla verkkosivustoilla ja lataamasta sisältöä epäilyttävistä lähteistä. Varmista, että suojaat tietokoneesi luotetulla haittaohjelmien ja virustentorjuntaohjelmalla tällaisten uhkien torjumiseksi.

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

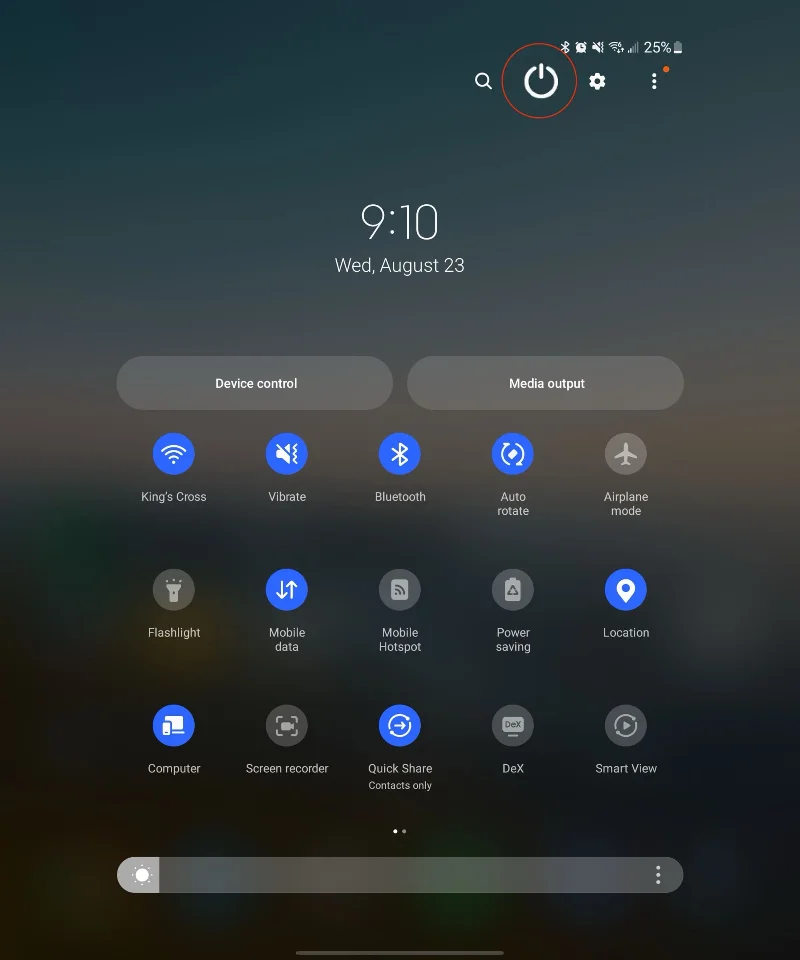

Aseta Chrome tyhjentämään evästeet poistuttaessa parantaaksesi tietoturvaa poistamalla evästeet heti, kun suljet kaikki selainikkunat. Tässä on kuinka se tehdään.

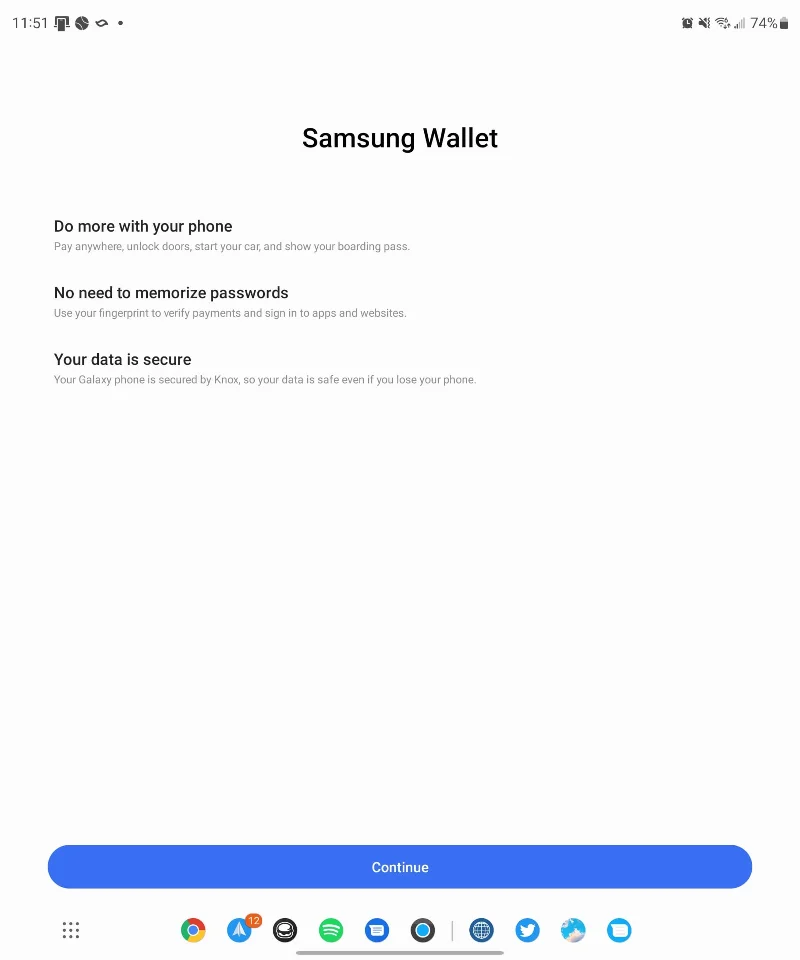

Oikean maksukortin etsiminen taskustasi tai lompakostasi voi olla todellinen vaiva. Viime vuosina useat yritykset ovat kehittäneet ja lanseeranneet lähimaksuratkaisuja.

Muuta minkä tahansa videon nopeutta Android-laitteellasi ilmaisella hyödyllisellä sovelluksella. Lisää sekä hidastustoiminto että nopeasti eteenpäin -efekti samaan videoon.

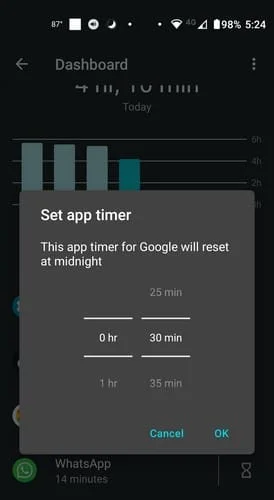

Aseta ajastimia Android-sovelluksiin ja pidä käytön hallinta erityisesti silloin, kun sinulla on tärkeitä töitä tehtävänä.

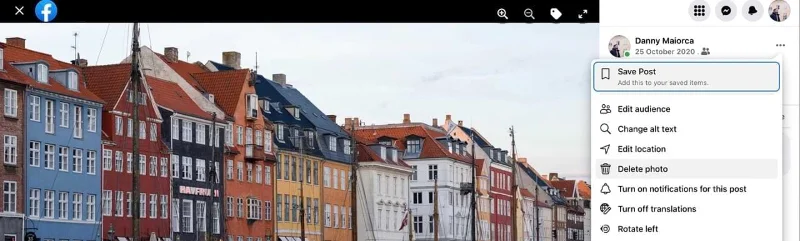

Facebook-kaverisi voivat nähdä kaikki kommentit, joita kirjoitat julkisille julkaisuilla. Facebookin kommentit eivät sisällä yksittäisiä yksityisyysasetuksia.

Kun kuulet sanan evästeet, saatat ajatella suklaahippuevästeitä. Mutta on myös evästeitä, joita löydät selaimista, jotka auttavat sinua saamaan sujuvan selailukokemuksen. Tässä artikkelissa kerrotaan, kuinka voit konfiguroida evästeasetuksia Opera-selaimessa Androidille.

Tyhjennä sovelluksen lataushistoria Google Playssa saadaksesi uuden alun. Tässä ovat aloittelijaystävälliset vaiheet, joita seurata.

Jos USB-äänet ilmenevät ilman syytä, on olemassa muutamia menetelmiä, joilla voit päästä eroon tästä kummallisesta laitteiden katkaisuääneistä.

Katso, mitä vaiheita sinun tulee seurata poistaaksesi Google Assistant käytöstä nopeasti rauhoittuaksesi. Tunne itsesi vähemmän vakoilluksi ja poista Google Assistant käytöstä.