7 Chrome-laajennusta, jotka tekevät Gmailista tuottavampaa

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

Nykyään sekä pienet että suuret yritykset ovat alttiina hyökkäyksille. Heidän tietojärjestelmänsä ja tiedot ovat vaarassa koko ajan. Siksi, jotta voit pysyä suojassa näiltä uhilta, sinun on ymmärrettävä kyberturvallisuuden perusvaiheet.

Kyberturvallisuus on olennainen riskien arvioinnissa, se auttaa organisaatioita tietämään, mitä toimia uhkien ja muiden haitallisten hyökkäysten torjumiseksi tulisi tehdä.

Mikä on kyberturvallisuus?

Se on tekniikka, joka takaa tietojen eheyden, yksityisyyden ja saatavuuden. Kyberturvallisuus suojaa tietokoneita, verkkoja, ohjelmia ja tietoja luvattomalta käytöltä, uhilta ja auttaa toipumaan odottamattomista onnettomuuksista, kuten kiintolevyhäiriöistä, sähkökatkoksista ja muista kehittyneistä pysyvistä uhista (APT).

Turvallisuuden pitäisi olla yrityksille äärimmäisen tärkeää, ja ylimmälle johdolle sen tulisi olla tehtävä. Tiedämme kaikki, että maailma, jossa elämme tänään, on tietoturvan kannalta hauras, joten kyberturvallisuus on pakollinen, hetken tarve.

Ylimmän johdon on otettava turvallisuuden taakka harteillaan, heidän on varmistettava, että kaikissa järjestelmissä on sisäänrakennettu turvallisuus ja tiettyjä asetettuja standardeja noudatetaan. Tämän lisäksi työntekijöille olisi annettava asianmukaista koulutusta inhimillisten virheiden mahdollisuuden vähentämiseksi. Mikään ei ole idioottivarmaa, joten meidän on oltava varovaisia. Sovelluskehittäjien tulee olla erityisen varovaisia, koska he ovat ihmisiä ja voivat tehdä virheitä. Yksi virhe ja kaikki tietomme voivat olla vaarassa.

Lue myös: Tietosuoja ja miten se vaikuttaa sinuun

Turvallisuuskoulutuksen tarve

Ihmiset eivät ole jumala, heillä on taipumus tehdä virheitä, ja siksi he ovat heikoin lenkki kaikissa tietoturvaohjelmissa. Siksi kyberturvallisuuden vahvistamiseksi työntekijöiden, kehittäjien ja ylimmän johdon tulee olla tietoisia siitä ja sen tärkeydestä.

Kaikki yritykset joutuvat ennemmin tai myöhemmin kyberhyökkäyksen kohteeksi nollapäivän hyväksikäytön vuoksi. Vaikka heillä olisikin vahvin turvajärjestelmä, on mahdollista, että virhe antaa hyökkääjille mahdollisuuden hyödyntää sitä omaksi hyödykseen.

Perustehtävillä, kuten käsien pesulla ennen ruokailua, saavutetaan ”henkilökohtainen hyeniini”, samoin kyberturvallisuuden perustehtävällä ”kyberhygienia” voidaan saavuttaa. Yritysten tulee ylläpitää vahvaa sertifikaattia ja välttää arkaluontoisten tietojen tallentamista julkisille palvelimille tai paikkaan, jossa ne ovat helposti kaikkien saatavilla.

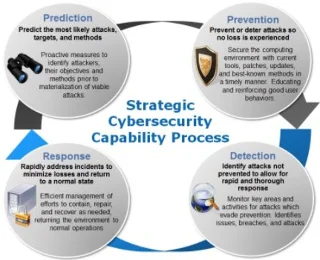

Hyvän kyberturvallisuuden strategia

Perusturvajärjestelmä voi suojata vain lähtötason uhilta, kun taas hyvä kyberturvallisuusstrategia auttaa ylittämään perusasiat. Kehittyneet ja edistyneet hakkerit voivat helposti ohittaa peruspuolustusjärjestelmän eri tavoin – hyödyntämällä kytkettyjä laitteita (autot, voimalaitokset, lääketieteelliset laitteet). Myös uusien järjestelmien, kuten IoT-laitteiden, pilvipalvelun, myötä riski on kasvanut. Siksi meidän on otettava kyberturvallisuus vakavasti.

Viime aikoina Euroopan unionin yleinen tietosuoja-asetus (GDPR ) on vahvistanut sääntöjä yksilön yksityisyyden turvaamiseksi, minkä vuoksi kyberturvallisuuden kysyntä on kasvanut. Organisaatiot palkkaavat tietoturva-ammattilaisia hoitamaan kyberturvallisuutta hyökkäysriskin kasvaessa.

Alueet, joilla kyberturvallisuus on pakollista

Kyberturvallisuuden laajuus on laaja, mutta tietyt alueet on turvattava, sillä ilman niiden toimivuutta emme voi suorittaa mitään tehtäviä.

Lue myös: Paraneeko vai paheneeko kyberturvallisuus?

Infrastruktuuri

Tärkeä infrastruktuuri sisältää järjestelmät, kuten sähkön, veden, liikennevalot ja sairaalat. Jos näille järjestelmille tapahtuu jotain, elämästämme tulee hallitsematonta. Nykyään, kun kaikki on verkossa, myös nämä järjestelmät yhdistetään ja ovat siten alttiina kyberhyökkäyksille. Siksi meidän on etsittävä ratkaisua ja tapa turvata ne on suorittamalla due diligence, koska se auttaa yrityksiä ymmärtämään haavoittuvuuksia ja kuinka käsitellä niitä. Kyse ei ole siitä, että vain yritysten tarvitsee työskennellä, vaan myös muiden on autettava niitä arvioimalla ja ymmärtämällä, kuinka kriittiseen infrastruktuuriin kohdistuva hyökkäys voi vaikuttaa niihin ja kuinka paljon apua varasuunnitelmasta on. Siksi organisaatioita on autettava kehittämään sitä.

Verkkoturvallisuus

Verkkoturvallisuus on välttämätön, koska se on tietojesi ja luvattoman käytön välissä. Se suojaa tärkeitä tietojasi haitallisen koodin vaikutuksilta. Mutta monta kertaa sen turvaamiseksi käytetään erilaisia työkaluja, jotka tuottavat valtavia tietoja, joiden vuoksi todelliset uhat jätetään huomiotta. Siksi tietoturvatiimien tulisi alkaa käyttää koneoppimista verkon turvallisuuden hallitsemiseksi ja sen tarkistamiseksi, koska se auttaa täyttämään olemassa olevan aukon. Monet yritykset ovat jo alkaneet käyttää tätä tekniikkaa varmistaakseen tehokkaamman kyberturvallisuuden.

Pilvitietoturva

Kun yritykset siirtävät tietonsa pilveen, ne kohtaavat uusia tietoturvahaasteita. Vuosi 2017 ei ollut loistava vuosi pilveen tallennettujen tietojen turvallisuuden kannalta. Yritykset kohtasivat viikoittaisia tietomurtoja huonosti määritetyn pilviturvallisuuden vuoksi. Tästä syystä pilvipalveluntarjoajien on luotava tietoturvatyökaluja ja autettava yrityskäyttäjiä suojaamaan tietonsa, mutta lopputulos on: Datan siirtäminen ei ole ratkaisu tietoturvaan. Jos suoritamme asianmukaista huolellisuutta ja rakennamme oikeat strategiat, kyberturvallisuus voidaan saavuttaa.

Sovelluksen suojaus

Ihmisten lisäksi sovellukset, erityisesti verkkosovellukset, ovat heikoin tekninen hyökkäyskohta. Mutta harvemmat organisaatiot ymmärtävät tämän tosiasian, joten heidän on alettava kiinnittää huomiota sovellusten turvallisuuteen ja pitää koodausvirheet tasa-arvoisina, jotta he voivat käyttää penetraatiotestausta.

Internet of things (IoT) -suojaus

IoT viittaa toisiinsa yhdistettyihin järjestelmiin, koska IoT-laitteiden käytön lisääntyessä hyökkäysten riski kasvaa. IoT-kehittäjät eivät osanneet ennakoida, kuinka heidän laitteensa voivat vaarantua, ja he toimittivat laitteet huonolla tai ei lainkaan suojattuna, mikä uhkasi paitsi käyttäjiä, myös muita Internetin käyttäjiä. Näitä laitteita käytetään usein bottiverkkoina. Ne ovat turvallisuushaaste sekä kotikäyttäjille että yhteiskunnalle.

Kyberuhkien tyypit

Kyberuhat kuuluvat yleisimmin kolmeen yleiseen luokkaan, jotka selitetään alla:

Hyökkäykset yksityisyyttä vastaan

Verkkorikolliset varastavat tai kopioivat uhrin henkilökohtaisia tietoja suorittaakseen erilaisia kyberhyökkäyksiä, kuten luottokorttipetoksia, identiteettivarkauksia tai bitcoin-lompakoiden varastamista.

Hyökkäykset koskemattomuutta vastaan:

Yleisesti sabotaasina tunnetut eheyshyökkäykset on suunniteltu vahingoittamaan tai tuhoamaan tietoja tai järjestelmiä. Eheyshyökkäykset ovat erilaisia, ja ne voivat kohdistua pieneen organisaatioon tai koko kansakuntaan.

Saavutettavuuteen kohdistuvat hyökkäykset:

Nykyään tietojen kiristysohjelmat ovat hyvin yleinen uhka. Se estää uhria pääsemästä tietoihin ja tämän lisäksi DDOS-hyökkäykset ovat lisääntymässä. Palvelunestohyökkäys ylikuormittaa verkkoresurssin pyynnöillä, jolloin se ei ole käytettävissä.

Mutta miten nämä hyökkäykset toteutetaan, tämä on kysymys. Ymmärtääksemme sen, lue lisää.

Lue myös: Ei enää kyberriskejä mukautuvan todennuksen avulla

Social Engineering

Nykyään sosiaalista suunnittelua käytetään ransomware-hyökkäysten suunnitteluun, miksi? Henkilötietojen helppo saatavuus! Kun kyberrikolliset voivat hakkeroida ihmisen, miksi he viettäisivät aikaa järjestelmän hakkerointiin. Social engineering on ykkösmenetelmä, jota käytetään huijaamaan käyttäjiä suorittamaan Troijan hevosohjelmaa. Paras tapa suojautua näiltä hyökkäyksiltä on olla varovainen ja tuntea ne.

Tietojenkalasteluhyökkäykset

Se on paras tapa varastaa jonkun salasana. Verkkorikolliset suunnittelevat sähköpostit siten, että käyttäjä paljastaa talous- ja muiden tiliensä salasanan. Paras suoja on kaksivaiheinen todennus (2FA )

Päivittämätön ohjelmisto

Et voi syyttää yritystä, jos hyökkääjä asentaa sinua vastaan nollapäivän hyväksikäytön, koska tämä on tapahtunut due diligence -tarkastuksen epäonnistumisen vuoksi. Jos organisaatio ei asenna korjaustiedostoa haavoittuvuuden paljastamisen jälkeenkin, on sinun velvollisuutesi pyytää se ja saada se käyttöön.

Sosiaalisen median uhkat

Hyökkäyksen tekeminen erityiseen lahkoon ei ole vaikeampaa. Hyökkääjät käyttävät sosiaalisen verkostoitumisen sivustoja, olipa se sitten Facebook, LinkedIn, Twitter tai mikä tahansa suosittu sivusto aloittaakseen keskustelun ja tehdäkseen heistä kohteen profiilinsa perusteella.

Edistyneet jatkuvat uhat

Siitä puheen ollen, kyseessä on verkkohyökkäys, jossa luvaton henkilö pääsee verkkoon ja pysyy piilossa pitkän aikaa. Tällaisten hyökkäysten tarkoituksena on varastaa tietosi ja vahingoittaa verkkoa tai organisaatiota piilosta pelatessaan.

Ura kyberturvallisuuden parissa

Kun organisaatiot ovat alkaneet huomata kyberturvallisuuden tärkeyttä, väyliä uralle avautuu. GDPR:n käyttöönoton myötä Euroopan maissa alan ammattilaisten haku on lisääntynyt. Koska ne auttavat rakentamaan vahvaa kyberturvallisuusstrategiaa.

Koskaan aikaisemmin kyberturvallisuuden ammattilaisten kysyntä ei ole ollut näin korkea. Mutta kun yritykset alkavat ymmärtää sen tärkeyttä, ne etsivät kyberturvallisuuden asiantuntijoita tietoturva-analyytikon sijaan. Läpäisymittarista on tullut välttämätön tiukkuuden ja vahvan turvallisuuden lisäämiseksi.

CISO/CSO

Tietoturvapäällikkö (CISO) on organisaation ylin johtaja. Hän vastaa strategian luomisesta ja ylläpitämisestä tietovarojen ja tekniikoiden suojan varmistamiseksi.

Tietoturva-analyytikko

Henkilö, joka havaitsee ja estää kyberuhkien soluttautumisen organisaation verkkoon. Hän on vastuussa yrityksen turvajärjestelmän puutteiden tunnistamisesta ja korjaamisesta. Tyypillisesti tietoturva-analyytikon tulee hoitaa seuraavat vastuut:

Turva-arkkitehti

Tämä henkilö on vastuussa yrityksen turvallisuuden ylläpitämisestä. He ajattelevat kuin hakkeri ennakoidakseen liikkeitä ja suunnittelevat strategiaa tietokonejärjestelmän turvaamiseksi hakkeroitumiselta.

Turvainsinööri

Se on puolustuslinjan etulinja. Tehtävään katsotaan myös henkilö, jolla on vahvat tekniset, organisointi- ja viestintätaidot.

Lue myös: Ovatko yritykset valmiita kyberhyökkäuksiin?

Kaikki tämä osoittaa selvästi, kuinka tärkeää kyberturvallisuus on nykypäivän yhteenliitetyssä maailmassa. Jos hyvää kyberturvajärjestelmää ei ole olemassa, se on alttiina hyökkäyksille. Sillä ei ole väliä, onko organisaatio pieni vai suuri, tärkeintä on se, että hyökkääjät haluavat saada tietoja. Tiedämme kaikki, että mikään järjestelmä ei ole 100 % täysin varma, turvallinen, mutta se ei tarkoita, että meidän pitäisi lopettaa tietojemme suojaaminen. Kaikki edellä selitetty auttaa sinua ymmärtämään kyberturvallisuuden tärkeyden ja alueet, joilla se tulisi toteuttaa.

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

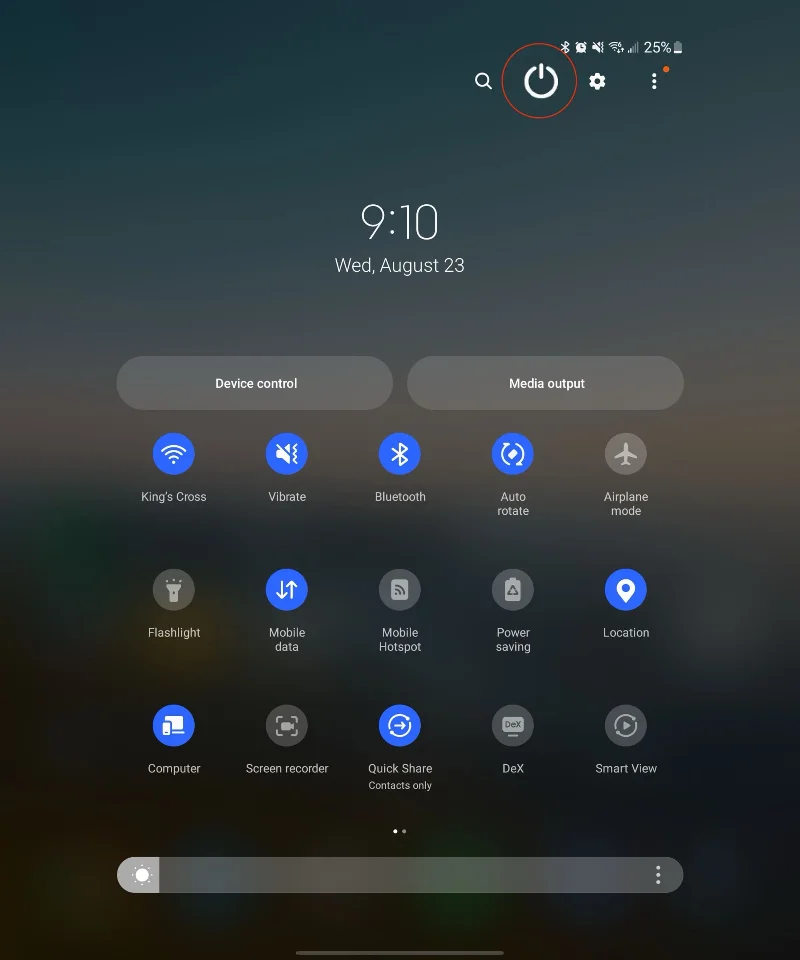

Aseta Chrome tyhjentämään evästeet poistuttaessa parantaaksesi tietoturvaa poistamalla evästeet heti, kun suljet kaikki selainikkunat. Tässä on kuinka se tehdään.

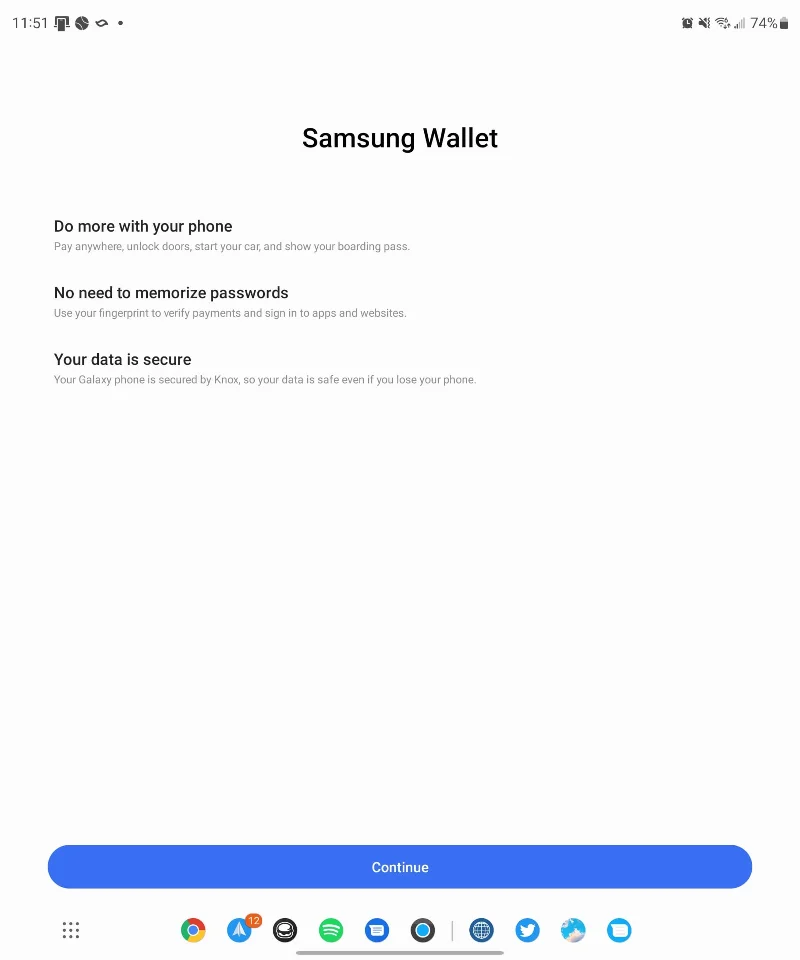

Oikean maksukortin etsiminen taskustasi tai lompakostasi voi olla todellinen vaiva. Viime vuosina useat yritykset ovat kehittäneet ja lanseeranneet lähimaksuratkaisuja.

Muuta minkä tahansa videon nopeutta Android-laitteellasi ilmaisella hyödyllisellä sovelluksella. Lisää sekä hidastustoiminto että nopeasti eteenpäin -efekti samaan videoon.

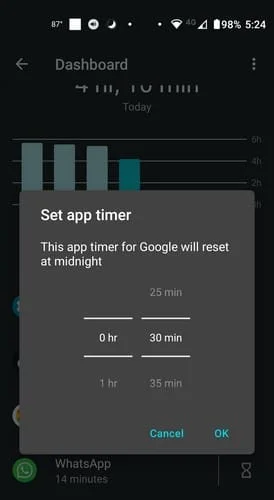

Aseta ajastimia Android-sovelluksiin ja pidä käytön hallinta erityisesti silloin, kun sinulla on tärkeitä töitä tehtävänä.

Facebook-kaverisi voivat nähdä kaikki kommentit, joita kirjoitat julkisille julkaisuilla. Facebookin kommentit eivät sisällä yksittäisiä yksityisyysasetuksia.

Kun kuulet sanan evästeet, saatat ajatella suklaahippuevästeitä. Mutta on myös evästeitä, joita löydät selaimista, jotka auttavat sinua saamaan sujuvan selailukokemuksen. Tässä artikkelissa kerrotaan, kuinka voit konfiguroida evästeasetuksia Opera-selaimessa Androidille.

Tyhjennä sovelluksen lataushistoria Google Playssa saadaksesi uuden alun. Tässä ovat aloittelijaystävälliset vaiheet, joita seurata.

Jos USB-äänet ilmenevät ilman syytä, on olemassa muutamia menetelmiä, joilla voit päästä eroon tästä kummallisesta laitteiden katkaisuääneistä.

Katso, mitä vaiheita sinun tulee seurata poistaaksesi Google Assistant käytöstä nopeasti rauhoittuaksesi. Tunne itsesi vähemmän vakoilluksi ja poista Google Assistant käytöstä.