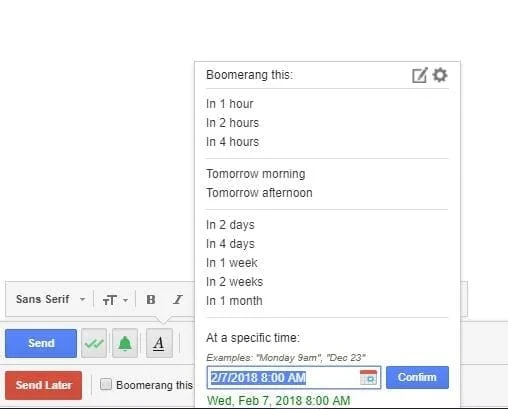

7 Chrome-laajennusta, jotka tekevät Gmailista tuottavampaa

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

Pilvi on muuttanut tapaa, jolla yritykset toimivat ja toteuttavat toimintoja ja liiketoimintapäätöksiä. Sovellusten ja palveluiden valikoima pilvilaskentaa on tarjonnut ja tehnyt nykyaikaisesta liiketoiminnasta ketterämpää, nopeampaa ja yhteentoimivampaa. Pilvipohjaisista talon sisäisistä tiedonjakoalustoista joustaviin resursseihin tietokantojen helppoon tallentamiseen, hakuun ja hallintaan, pilvi on tarjonnut yrityksille uuden, avaruusajan ympäristön liiketoiminnan harjoittamiseen.

Kun tällaisen verkkopohjaisen yritysarkkitehtuurin kysyntä on kasvanut, on myös pilvipalvelujen kehittäjien ja tarjoajien omaisuus kasvanut. Suurista yrityksistä, kuten Amazon Web Services ja Microsoft Azure, on tullut tämän alan johtavia toimijoita, jotka vaikuttavat pilvipohjaisiin palveluihin siinä määrin, että ne houkuttelevat jopa pieniä ja keskisuuria yrityksiä siirtymään niihin.

Kuvan lähde: Forbes

Mutta kuten kaikki muutkin palvelut, joihin liittyy Internet, pilvilaskenta on myös alttiina turvallisuusongelmille. Tietomurrot, tilin kaappaukset, kiristysohjelmahyökkäykset, DoS-hyökkäykset jne. ovat yleisiä pilviturvallisuusongelmia, jotka voivat vaarantaa yrityksen tulevia liiketoimia, strategioita ja pilveen tallennettuja taloudellisia valtuustietoja koskevien tietojen turvallisuuden. Joten jos aiot siirtyä pilveen, sinun tulee olla tietoinen myös sen haavoittuvuuksista.

Tässä on muutama vaihe, jotka sinun on suoritettava ennen pilveen siirtymistä, jotta voit rakentaa sen ympärille luotettavan kyberturvallisuusarkkitehtuurin :

Cloud Computing -suojaustoimenpiteet ennen siirtoa:

1. Harkitse pilvipalvelun turvallisuuteen liittyviä riskejä: Katso tapaustutkimukset

Kuvan lähde: IBM

Yksi tärkeimmistä muutoksen osista yrityksissä on riskien arviointi. On tärkeää, että viranomaiset ovat tietoisia siitä, mitä riskejä ehdottama muutos saattaa aiheuttaa heidän tiedoilleen. Sama koskee pilvipalvelua. Kun yritys haluaa siirtyä pilvilaskentaan, sen tulee olla tietoinen myös pilvipalveluiden tietoturvariskeistä.

Tällaisten riskien hallitsemiseksi paras tapa on tutkia aiempia pilvitietoturvarikkomuksia. Viime vuosina jopa kansainväliset organisaatiot ovat joutuneet pilvitietoturvaloukkausten uhriksi. Heidän tapaustensa tutkiminen ja niiden toimenpiteiden oppiminen, joita he epäonnistuivat, on ensimmäinen askel varmistaaksesi, että et tee samoja virheitä siirtyessäsi pilveen.

2. Tunnista tietosi ja hallitse niitä uudelleen asetusten mukaan

Kuvan lähde: Medium

Kun olet tietoinen kaikista pilvipalveluiden tietoturvaan liittyvistä haavoittuvuuksista ja riskeistä, sinun on ymmärrettävä, että nämä riskit voivat johtaa tietojen varkauksiin. Jos tietosi katoavat tällaisissa varkausyrityksissä, asiakkaasi ja kumppanisi voivat haastaa sinut oikeuteen tietojen väärinkäytöstä. Joten ensin järjestele tietosi ja jaa niiden sisältö mieltymysten ja prioriteettien mukaan. Testaa siirtymistä pilveen siirtämällä aluksi vähiten tärkeitä resursseja. Saat käsityksen siitä, miten asiat määritetään pilvessä, ja voit ottaa resurssit käyttöön huolellisemmin uudessa palvelussa.

3. Siirron kustannukset

Kuvan lähde: MakeUseOf

Suurille organisaatioille budjetin hallinta on nopea prosessi, jossa ne jakavat resursseja uudelleen tällaisten muutoksenhallintatehtävien suorittamiseksi. Mutta keskisuurille tai pienille yrityksille tämä on iso juttu. Ennen kuin siirryt pilveen, varmista, että se ei vahingoita yrityksesi tilejä millään tavalla. Varmista, että yrityksesi rahoitusvarojen saatavuus mahdollistaa tällaisen siirtymisen ja uuden teknologian mukauttamisen.

4. Aloita kyberturvallisuusarkkitehtuurin rakentamisesta

Kuvan lähde: Entrepreneur

Ymmärrä nykyinen kyberturvallisuusarkkitehtuurisi. Tarkista, millaisia uhkia se voi torjua ja mitä haavoittuvuuksia siinä on. Jos löydät, korjaa ne. Tarkastele kyberturvallisuusarkkitehtuurisi eri puolia erikseen. Arvioi päätepisteiden tietoturvanäkymät ja palvelimen suojaus. Kun olet arvioinut kaikki näkökohdat, tarkista, ovatko nykyiset kyberturvallisuuskäytäntösi pilvipalveluiden tietoturvamääräysten mukaiset. Jos olemassa olevissa toimenpiteissäsi on porsaanreikiä, joita voidaan rikkoa pilvessä, sinun on korvattava ne.

Nämä toimenpiteet suoritetaan analysoimalla palvelimillasi ja muilla yrityssektoreilla toteutettujen tietoturvaohjelmistojen lähdekoodien vahvuus. Hallitsemalla kriittisesti kyberturvallisuusarkkitehtuuriasi voit varmistaa turvallisen siirtymisen pilveen.

5. Tarkista turvallisuuden yhteentoimivuus

Kuvan lähde: Forbes

Vaikka kyberturvallisuustyökalut ovat vähemmän hyödyllisiä henkilökohtaisissa tietokoneissa , yritykset voivat paremmin käyttää lisäsuojaustasoja. Joten arvioi tällä hetkellä käyttämäsi palomuuri, verkkoturvallisuuden perusteet, salaustekniikka ja haittaohjelmasuojauspalvelut. Tarkista ne pilviturvallisuuden riskeiltä. On varmistettava, että olemassa olevat perusteet ovat yhtä hyödyllisiä myös pilvipalveluissa. Kun olet asettanut käyttöön kaikki perustietoturvatoimenpiteet, joita tarvitaan siirtoon ja sen jälkeen liiketoiminnan jatkamiseen pilvessä, jatka tietojen siirtoa vasta sitten.

6. Etsi sopiva Web-palveluntarjoaja, joka kuuluu myös budjettiisi

Huolimatta siitä, että kaikki turvatoimenpiteet on tarkistettu ja arvioitu, kaikki pilveen lisäämäsi tiedot ovat myös palveluntarjoajan vastuulla. On tärkeää, että tietty palveluntarjoaja on luotettava; sen turvallisuuskäytännöt on testattu ja että se on sinulle läpinäkyvä koskien tietojesi käyttöä ja valvontaa. Tällaisia sopimuksia varten on palvelutasosopimuksia (SLA). Palvelutasosopimusten perustana on, että palveluntarjoaja pysyy rehellisenä asiakkaiden (joka on yrityksen) tietojen tallentamiseen ja tallentamiseen liittyvissä toimenpiteissään. Tällaiset sopimukset lisäävät sitoumuksen kaikenlaisiin sopimussopimuksiin.

7. Vanhojen tietojen siirto

Vanhat tiedot on siirrettävä uusille pilvilaskenta-alustoille. Nämä aiemmat tiedot ovat välttämättömiä tulevien suuntausten ja operatiivisten päätösten ennustamiseksi. Mutta nämä tiedot on järjestettävä ja suojattava siirrettäessä. Yritykset voivat harkita Containerizationin käyttöä tällaisessa tilanteessa.

Containerizationissa sovellukset ja niihin liittyvät konfigurointitiedostot niputetaan yhteen laskentaympäristöön, jossa ei ole tietoturvavirheitä. Tällainen sisältämä data on turvallista siirtää tietokoneympäristöstä toiseen.

8. Työntekijöiden koulutus – kommunikoi muutoksesta

Kuvan lähde: Forbes

Siirtymä ei voi olla täydellinen, elleivät yrityksen työntekijät ole tietoisia pilvipalvelun käytöstä ja menetelmistä. Monissa pilvipalveluiden rikkomuksissa työntekijöiden virhe on aiheuttanut sen. Ei ole niin, että työntekijä olisi tietoisesti tehnyt jotain väärin, mutta hänelle ei kerrottu kunnolla pilviturvallisuuden rikkomiseen käytetyistä menetelmistä.

Siksi on tärkeää, että työntekijät koulutetaan käsittelemään tällaisia yrityksiä. Heille tulee kertoa menettelyistä, joita tulee noudattaa, kun he kohtaavat tällaisen tapauksen.

9. Tarkista kolmannen osapuolen integraatioiden tiedot

Kuvan lähde: CISO

Pilvipalveluiden tarjoajat tarjoavat kolmannen osapuolen integraatioita eri toimintojen suorittamiseen. Nämä integraatiot auttavat yrityksiä pienissäkin tehtävissä. Mutta käyttääksesi niitä, sinun on sallittava niiden pääsy tietoihin pilvipalvelutileiltäsi. Ennen kuin siirryt pilveen, tutustu siihen, mitä kolmannen osapuolen integraatioita siihen liittyy. Tarkista niiden aitous ja katso, onko aiemmin ollut pilviturvaloukkauksia näiden integraatioiden vuoksi.

10. Läpäisytestaus

Kuvan lähde: JSCM Group

On parempi, jos palveluntarjoajasi sallii penetraatiotestauksen tarjotun pilviturvallisuuden tason mittaamiseksi. Tunnustestauksessa pilvipalvelua vastaan tehdään simuloituja haitallisia hyökkäyksiä, joilla yritetään rikkoa tietoturvaa. Nämä simuloidut koodit löytävät porsaanreikiä pilvipalveluiden tietoturvatoimissa, sekä yrityksen toteuttamissa että pilvipalveluyrityksen toimittamissa.

Eri pilvipalveluissa on automatisoitu kyberturvallisuusominaisuus, joka tunnistaa tällaiset hyökkäykset ja sammuttaa pilvipalvelimet kerralla. Jos tämä ominaisuus ei pysty havaitsemaan simuloitua hyökkäystäsi, se tarkoittaa, että siinä on porsaanreikiä.

11. Tarkista etäkäytettävyyden uhkat

Kuvan lähde: Eureka

Useissa yrityksissä työntekijät voivat kirjautua kotoa käsin henkilökohtaisten laitteidensa ja henkilökohtaisen verkon kautta. Näitä laitteita ja verkkoja ei suojata samoilla toimenpiteillä kuin yritysjärjestelmiä. Siksi niitä on helpompi rikkoa, ja kun se on tehty, kaikki kyseisen yrityksen tilit voidaan hakkeroida. Varmista siis, että siirtämäsi pilvipalvelut tarjoavat samanlaisen suojan myös heidän tiliensä etäkäytölle.

Siirtyessään pilvilaskentaan yritysten tulee ottaa käyttöön parhaat käytännöt, jotka eivät täytä vain lakisääteisiä vaatimuksia vaan myös yrityksesi turvallisuusvaatimuksia. Koska pilvipalvelu on tehokas mutta haavoittuva teknologia, se tulisi toteuttaa mahdollisimman vähäisin riskein. Nämä kymmenen toimenpidettä voivat auttaa yrityksiä arvioimaan siirtymisprosessin kaikkia näkökohtia ja saavuttamaan korkealaatuisen pilviturvallisuuden.

Olivat täällä:

Täytä kommenttiosio näkemykselläsi pilvipalveluista. Luuletko, että yritysten kohtaama paine pilvilaskentaan siirtymisen aikana on loogista? Ja mitä mieltä olet pilviturvallisuudesta? Kerro meille.

Seuraa Systweakia Facebookissa ja Twitterissä saadaksesi uusia blogipäivityksiä tai tilaa uutiskirjeemme saadaksesi päivittäisiä blogi-ilmoituksia.

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

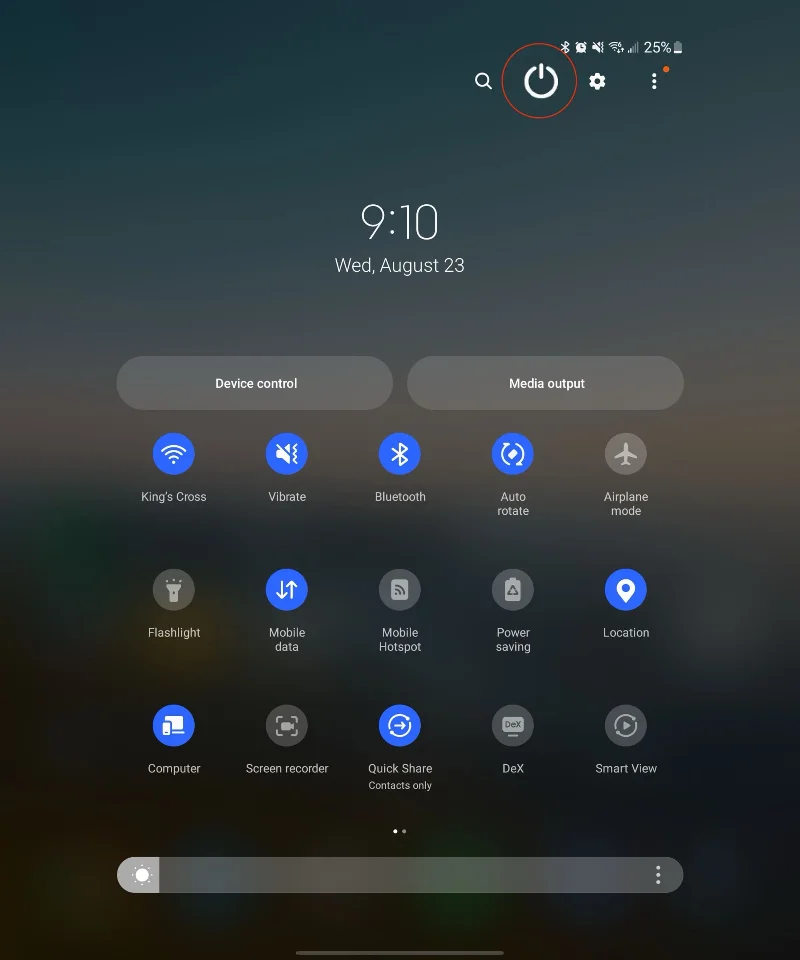

Aseta Chrome tyhjentämään evästeet poistuttaessa parantaaksesi tietoturvaa poistamalla evästeet heti, kun suljet kaikki selainikkunat. Tässä on kuinka se tehdään.

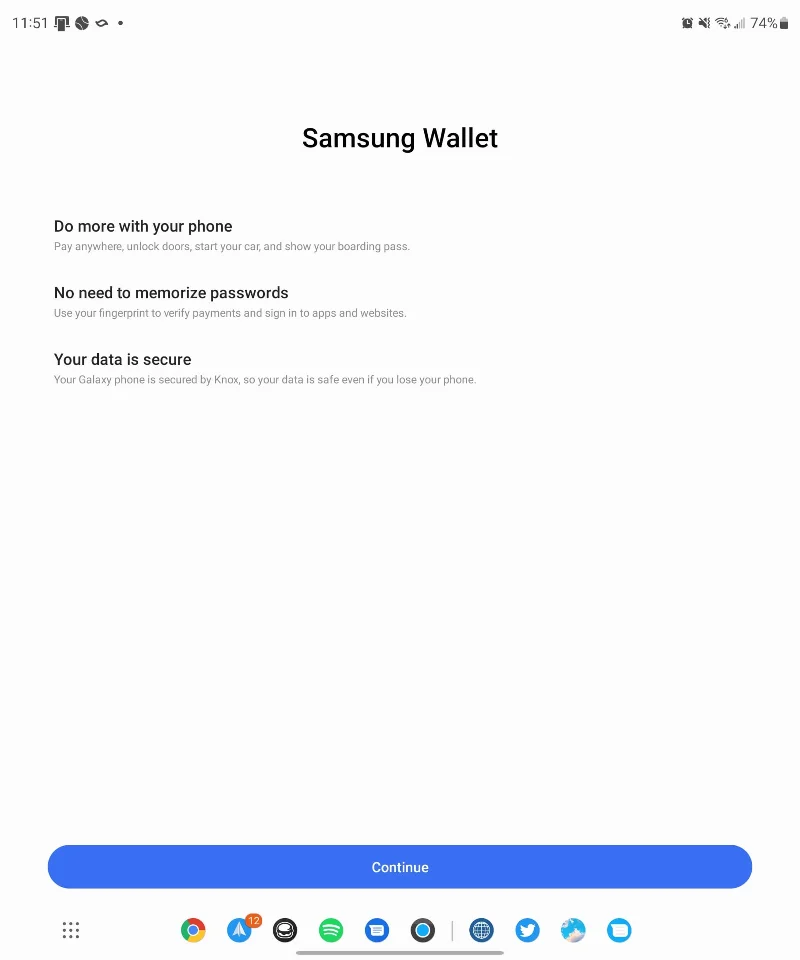

Oikean maksukortin etsiminen taskustasi tai lompakostasi voi olla todellinen vaiva. Viime vuosina useat yritykset ovat kehittäneet ja lanseeranneet lähimaksuratkaisuja.

Muuta minkä tahansa videon nopeutta Android-laitteellasi ilmaisella hyödyllisellä sovelluksella. Lisää sekä hidastustoiminto että nopeasti eteenpäin -efekti samaan videoon.

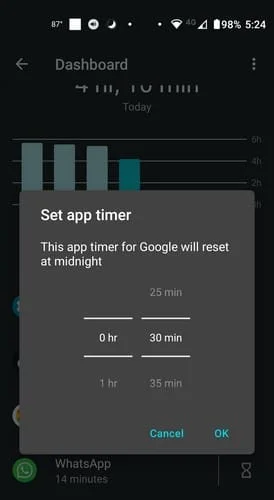

Aseta ajastimia Android-sovelluksiin ja pidä käytön hallinta erityisesti silloin, kun sinulla on tärkeitä töitä tehtävänä.

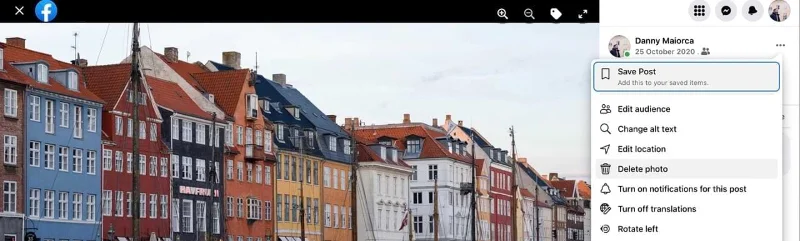

Facebook-kaverisi voivat nähdä kaikki kommentit, joita kirjoitat julkisille julkaisuilla. Facebookin kommentit eivät sisällä yksittäisiä yksityisyysasetuksia.

Kun kuulet sanan evästeet, saatat ajatella suklaahippuevästeitä. Mutta on myös evästeitä, joita löydät selaimista, jotka auttavat sinua saamaan sujuvan selailukokemuksen. Tässä artikkelissa kerrotaan, kuinka voit konfiguroida evästeasetuksia Opera-selaimessa Androidille.

Tyhjennä sovelluksen lataushistoria Google Playssa saadaksesi uuden alun. Tässä ovat aloittelijaystävälliset vaiheet, joita seurata.

Jos USB-äänet ilmenevät ilman syytä, on olemassa muutamia menetelmiä, joilla voit päästä eroon tästä kummallisesta laitteiden katkaisuääneistä.

Katso, mitä vaiheita sinun tulee seurata poistaaksesi Google Assistant käytöstä nopeasti rauhoittuaksesi. Tunne itsesi vähemmän vakoilluksi ja poista Google Assistant käytöstä.