Kuidas eksportida Chromei järjehoidjaid

Internetis navigeerimine tundub sageli nagu reis teadmiste piiritusse ookeani, kus teie lemmikveebisaidid ja -veebilehed on tuttavad

Nüüdseks on kõik tarkvaraarenduse maailmas teadlikud tõsistest turvariskidest, mis peituvad haldamata avatud lähtekoodiga programmides ja tööriistades. Siiski ignoreerivad paljud ettevõtted neid, andes häkkeritele lihtsa võimaluse. Seega, et püsida kaitstuna ja olla häkkeritest sammu võrra ees, peame teadma, kuidas tuvastada süsteemi turvahaavatavus ja astuda samme selle kaitsmiseks.

Turvahaavatavuste tuvastamiseks peavad ettevõtted kasutama turvatesti tarkvara testimise varianti. Kuna see mängib otsustavat rolli süsteemi, võrgu ja rakenduste arendamise turvavigade tuvastamisel.

Siin selgitame teile kõike, mis on turbetestimine, turbetestide tähtsust, turbetestide tüüpe, turvanõrkusi põhjustavaid tegureid, turvaohtude klasse ja seda, kuidas saame oma süsteemile ohtusid parandada tarkvara nõrkade külgede kohta.

Mis on turvatestimine?

Turvatestimine on protsess, mille eesmärk on tuvastada turvavigu ja soovitada viise, kuidas kaitsta andmeid nende nõrkuste tõttu ärakasutamise eest.

Turvatesti tähtsus?

Käesolevas stsenaariumis on turvatestimine kindel viis tarkvara või rakenduse turvaaukude näitamiseks ja nendega tegelemiseks, mis aitab vältida järgmisi olukordi:

Nüüd, kui teame, mis on turvatestimine, miks see oluline on. Vaatame edasi turbetestide tüüpe ja seda, kuidas need aitavad kaitsta.

Vaata ka:-

10 küberturvalisuse müüti, mida te ei tohiks uskuda . Eelistehnoloogia on suurendanud ohtu küberturvalisusele ja samamoodi on sellega seotud müüt. Lähme võtame...

Turvatestide tüübid

Rakenduse, võrgu ja süsteemi haavatavuse tuvastamiseks saab kasutada järgmist seitset peamist tüüpi turbetestimise meetodit, mida on kirjeldatud allpool.

Märkus . Neid meetodeid saab kasutada käsitsi turvaaukude tuvastamiseks, mis võivad kriitiliste andmete jaoks ohustada.

Haavatavuse kontrollimine : on automatiseeritud arvutiprogramm, mis kontrollib ja tuvastab turvalüngad, mis võivad võrgus süsteemi ohustada.

Turvaskannimine : see on nii automaatne kui ka käsitsi kasutatav meetod süsteemi ja võrgu haavatavuse tuvastamiseks. See programm suhtleb veebirakendusega, et tuvastada võrkude, veebirakenduste ja operatsioonisüsteemi võimalikud turvaaukud.

Turvaaudit : on metoodiline süsteem ettevõtte turvalisuse hindamiseks, et teada saada vigu, mis võivad ohustada ettevõtte kriitilist teavet.

Eetiline häkkimine : ettevõtte või turvaisiku poolt seaduslikult läbi viidud häkkimine, et leida võrgus või arvutis potentsiaalseid ohte. Eetiline häkker läheb süsteemi turvalisusest mööda, et tuvastada haavatavus, mida pahalased saavad süsteemi sisenemiseks ära kasutada.

Tungimise testimine : turvatest, mis aitab näidata süsteemi nõrkusi.

Kehaasendi hindamine : kui eetiline häkkimine, turvaskaneerimine ja riskihinnangud on ühendatud, et kontrollida organisatsiooni üldist turvalisust.

Riski hindamine: on tajutava turvanõrkusega kaasneva riski hindamise ja otsustamise protsess. Organisatsioonid kasutavad riski väljaselgitamiseks arutelusid, intervjuusid ja analüüsi.

Lihtsalt teades turbetestide tüüpe ja seda, mis on turvatestimine, ei saa me aru turvatestimisega seotud sissetungijate, ohtude ja tehnikate klassidest.

Selle kõige mõistmiseks peame edasi lugema.

Kolm sissetungijate klassi:

Pahad liigitatakse tavaliselt kolme klassi, mida selgitatakse allpool:

Ohtude klassid

Pealegi on sissetungijate klassil erinevad ohuklassid, mida saab kasutada turvanõrkuste ärakasutamiseks.

Cross-Site Scripting (XSS): see on turvaprobleem leitud veebirakendusi, see võimaldab küberkurjategijate süstida kliendipoolse skripti veebilehti petta neid klõpsates pahatahtliku URL. Pärast käivitamist võib see kood varastada kõik teie isikuandmed ja teha kasutaja nimel toiminguid.

Volitamata juurdepääs andmetele: peale SQL-i sisestamise on sanktsioneerimata juurdepääs andmetele ka kõige levinum ründetüüp. Selle ründe sooritamiseks saab häkker andmetele volitamata juurdepääsu, nii et neile pääseb juurde serveri kaudu. See hõlmab juurdepääsu andmetele andmete toomise toimingute kaudu, ebaseaduslikku juurdepääsu kliendi autentimisteabele ja volitamata juurdepääsu andmetele, jälgides teiste tegevusi.

Identiteedi trikitamine: häkker kasutab seda meetodit võrgu ründamiseks, kuna tal on juurdepääs seadusliku kasutaja mandaatidele.

SQL-i süstimine : tänapäeva stsenaariumi järgi on see kõige levinum tehnika, mida ründajad kasutavad serveri andmebaasist kriitilise teabe hankimiseks. Selle rünnaku puhul kasutab häkker ära süsteemi nõrkusi, et süstida tarkvarasse, veebirakendustesse ja muusse pahatahtlikku koodi.

Andmemanipulatsioon : nagu nimigi viitab, on protsess, mille käigus häkker kasutab saidil avaldatud andmeid, et pääseda ligi veebisaidi omaniku teabele ja muuta see millekski solvavaks.

Privilege Advancement: on ründeklass, kus pahalased loovad konto, et saada kõrgendatud privileege, mida ei ole mõeldud kellelegi anda. Eduka häkker pääseb juurde juurfailidele, mis võimaldab tal käivitada pahatahtlikku koodi, mis võib kahjustada kogu süsteemi.

URL-i manipuleerimine : on veel üks oht, mida häkkerid kasutavad URL-i manipuleerimise kaudu konfidentsiaalsele teabele juurdepääsu saamiseks. See juhtub siis, kui rakendus kasutab teabe edastamiseks serveri ja kliendi vahel HTTPS-i asemel HTTP-d. Kuna teave edastatakse päringustringina, saab parameetreid muuta, et rünnak õnnestuks.

Teenuse keelamine : see on katse alandada saiti või serverit nii, et see muutub kasutajate jaoks kättesaamatuks, mistõttu nad ei usalda seda saiti. Tavaliselt kasutatakse selle rünnaku õnnestumiseks robotvõrke.

Vaata ka:-

8 peamist küberturvalisuse suundumust Aastal 2021 on kätte jõudnud 2019. aasta ja seega on aeg oma seadmeid paremini kaitsta. Kuna küberkuritegevuse tase kasvab pidevalt, on need...

Turvalisuse testimise tehnikad

Allpool toodud turvaseaded võivad aidata organisatsioonil ülalnimetatud ohtudega toime tulla. Selleks on vaja head HTTP-protokolli, SQL-i süstimise ja XSS-i tundmist. Kui teil on sellest kõigest teadlikud, saate tuvastatud turvaaukude lappimiseks ning süsteemi ja kaitstuna püsimiseks hõlpsasti kasutada järgmisi meetodeid.

Saididevaheline skriptimine (XSS): nagu selgitatud, on saidiülene skriptimine meetod, mida ründajad kasutavad juurdepääsu saamiseks, seega peavad testijad turvalisuse tagamiseks kontrollima veebirakenduse XSS-i olemasolu. See tähendab, et nad peaksid kinnitama, et rakendus ei aktsepteeri ühtegi skripti, kuna see on suurim oht ja võib süsteemi ohtu seada.

Ründajad saavad pahatahtliku koodi käivitamiseks ja andmete varastamiseks hõlpsasti kasutada saitidevahelist skriptimist. Saididevahelise skriptimise testimiseks kasutatavad tehnikad on järgmised.

Saidiülese skriptimise testimist saab teha:

Paroolimurdmine: süsteemi testimise kõige olulisem osa on paroolide murdmine, konfidentsiaalsele teabele juurdepääsu saamiseks kasutavad häkkerid paroolide purustamise tööriista või tavalisi paroole, võrgus saadaolevaid kasutajanimesid. Seetõttu peavad testijad tagama, et veebirakendus kasutab keerulist parooli ja küpsiseid ei salvestata ilma krüptimiseta.

Peale selle tester vaja meeles pidada järgmisi seitse omadused turvalisuse testimine ja meetodid turvalisuse testimine :

Turvatestimise metoodikad:

Neid meetodeid kasutades saab organisatsioon parandada oma süsteemis tuvastatud turvaauke. Pealegi, kõige tavalisem asi, mida nad peavad meeles pidama, on vältida algajate kirjutatud koodi kasutamist, kuna neil on turvanõrkusi, mida ei saa enne ranget testimist hõlpsasti parandada ega tuvastada.

Loodame, et artikkel oli teile informatiivne ja see aitab teil parandada süsteemi turvalünki.

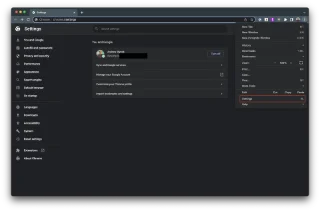

Internetis navigeerimine tundub sageli nagu reis teadmiste piiritusse ookeani, kus teie lemmikveebisaidid ja -veebilehed on tuttavad

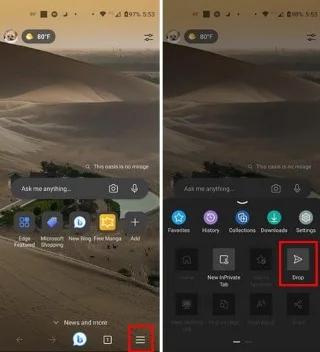

Kasutage Microsoft Edge Dropi ja jagage hõlpsalt faile ja sõnumeid seadmete vahel, järgides neid algajasõbralikke samme.

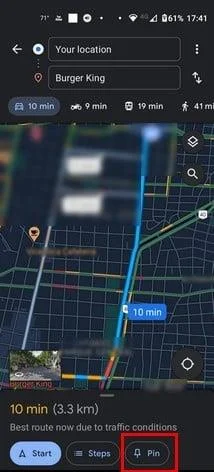

Vaadake, kui lihtne on arvutis ja Android-seadmes Google Mapsis marsruute salvestada ja jagada. Vaadake neid algajasõbralikke samme.

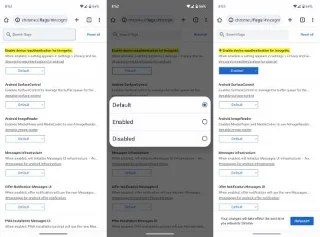

Funktsiooniga seotud probleemide lahendamiseks ja kasutamata vahelehtede uuesti laadimise vältimiseks lülitage Google Chrome'is mälusäästja välja.

Kas otsite elujõulist võimalust veebisaidi hostimiseks? Siit saate teada, mis vahe on pühendatud serveri ja jagatud hostimisserveri vahel.

Google Chromesi inkognito režiim on mugav funktsioon, mis võimaldab teil sirvida Internetti ilma sirvimisajalugu salvestamata. Siiski üks puudus

Mulle meeldib oma naabreid lõbustada, muutes oma WiFi-võrgu erinevate naljakate nimede vastu. Kui otsite ideid naljaka WiFi-nime jaoks, siis siin

Sügav linkimine on populaarsust koguv kasutajate ümbersuunamise tehnika. Siit leiate teavet sügava linkimise kohta, et kasutada seda oma veebisaidi või rakenduse liikluse suurendamiseks.

AR on meelelahutuse, töö või äri jaoks Internetis järgmine suur asi. Õppige üksikasjalikult AR-pilve, et saada teadlikuks kasutajaks.

Parandage WhatsApp Web QR-kood, mis ei tööta, järgides neid samme, mida saate kiiresti proovida isegi siis, kui teil on kiire.