Kuidas eksportida Chromei järjehoidjaid

Internetis navigeerimine tundub sageli nagu reis teadmiste piiritusse ookeani, kus teie lemmikveebisaidid ja -veebilehed on tuttavad

IT-kurjategijad kasutavad veebikasutajate ohvriks langetamiseks üha enam erinevaid küberrünnakuid. Ründed nagu andmete varastamine – üksikisiku või ettevõtte andmete varastamine, pettuste loomine jne on sagenenud. Küberkurjategijad kontrollivad vargsi meie süsteeme ja varastavad meie andmeid. Seega on kurjategijad lünkade ärakasutamises hästi kursis saanud ja omandanud kasutajate soovi järgi manipuleerimise. Kuid paljud Interneti-kasutajad pole ikka veel teadlikud lõksudest, mille need professionaalsed IT-kurjategijad nende privaatsust rikkuvad. Seetõttu oleme koostanud artikli, mis aitab teil olla kursis peamiste küberrünnakute ja nende vastu võitlemise viisidega. Loe edasi!

Pahavara

Pildi allikas: macobserver.com

See on kõige levinum rünnak, mida on aegade jooksul kasutatud tavakasutajate lõksu püüdmiseks. Kuigi rünnak on vana, on sellest saanud suurepärane tööriist andmete ja kasutajate privaatsuse rikkumiseks. Siin on näide pahavara rünnakust:

Internetis surfates satuvad kasutajad tavaliselt hüpikakendele, mis on loodud nende meelitamiseks. Tahtlikult või tahtmatult, kui kasutaja klõpsab hüpikaknal, algatab see rünnaku ja kasutaja jõuab oma seadmesse pahavaraga nakatumiseni.

Peab lugema: krüptovaluutatehingute kaitsmise viisid

Kuidas see teie süsteemi kahjustab?

Kuidas võidelda pahavaraga?

Pahavara pääseb teie seadmesse ainult siis, kui kasutaja käivitab pahatahtliku installi. Seetõttu ärge kunagi klõpsake hüpikakendel ega külastage ebausaldusväärseid veebisaite. Lisaks otsige veebis surfates HTTPS-turvalisi SSL-sertifikaate. Kasutage parimat pahavaratõrjet, et kaitsta oma seadmeid selliste rünnakute eest. Advanced System Protector on oma klassi parim pahavarakaitseprogramm, mis suudab kiiresti tuvastada ja puhastada pahavara. Selle andmebaas koosneb enam kui 10 miljonist pahavara määratlusest (täiendavalt kasvab). Laadige alla see kerge võimas rakendus, klõpsates allalaadimisnupul.

Andmepüük

Pildi allikas: itsecurity.blog.fordham.edu

Ründaja püüab e-kirjade ja muude suhtlusviiside abil kasutajateavet varastada. Sellist suhtlust kehastatakse seaduslikuks, et veenda kasutajaid, et need pärinevad usaldusväärsest allikast. E-kiri sisaldab manust. Kui kasutaja klõpsab manusel, laadib see pahavara automaatselt seadmesse alla.

Kuidas see teie süsteemi kahjustab?

Seejärel rikub pahavara seadme turvalisust, varastab teavet, kutsub välja muu pahavara või võtab seadme üle kontrolli.

Kuidas andmepüügiga võidelda?

See on tõsine probleem, kui seda alguses ei ennetata. See võib avada uksed teie seadme muudele tõsistele rünnakutele. Saate sündmust ära hoida, skannides meilimanused enne nende avamist. Kuigi paljudel juhtivatel meiliteenuse pakkujatel on andmepüügimeilide tuvastamiseks sisseehitatud meili skanner, on parem installida oma seadmesse e-posti skanneri tööriist täiendava turvakihina. Jällegi saate osta viiruse- või pahavaratõrjeprogrammi, mis skannib ka teie sissetulevaid e-kirju.

Peab lugema: 9 lihtsat viisi andmete rikkumise tõhusaks ärahoidmiseks

Identsed volikirjad

Inimeste seas on väga levinud tava erinevate kontode mandaatide taaskasutamine. Turvaeksperdid soovitavad kõigil erinevatel kontodel kasutada ainulaadseid tugevaid paroole. Kuid üldiselt seda ei järgita ja häkkerid kasutavad selliseid olukordi ära. Niipea, kui IT-kurjategijad saavad juurdepääsu kasutaja isikuandmetele, kasutavad nad olukorda ära ja üritavad seda teavet kasutada kontode murdmiseks.

Kuidas olukorraga toime tulla

Pole muud võimalust kui kasutada erinevatel kontodel ainulaadseid tugevaid mandaate. Saate kasutada paroolihalduri tööriista, et salvestada kõik oma olulised paroolid.

Märkus. - Saate paroolid asendada parooliga. Näiteks saate luua mandaadi, näiteks – “ ILove2RideBike$ ” .

Selliseid fraase on lihtne meelde tuletada ja need on kõva pähkel.

DoS rünnakud

Pildi allikas: windowsreport.com

DoS ehk teenuse keelamise rünnak on küberkurjategijate seas väga populaarne rünnak. Rünnaku eesmärk on tekitada veebisaitidel tihe liiklus, et tekitada kasutajatele teenuste keelamine.

Sellised rünnakud algatatakse IP-dest üle maailma, et varjata ründaja täpset asukohta. Küberkurjategijad kasutavad ründe, nagu DoS, käivitamiseks pahavara, näiteks robotvõrke.

Märkus. - Botivõrk võib DoS-i rünnaku käigus toota üle 100 000 erineva IP-aadressi.

Kuidas DoS-i rünnakut ära hoida?

DoS-rünnakut saate vältida, kui installite oma seadmesse võimsa viirusetõrjeprogrammi. Ettevõtete jaoks on olemas kolmanda osapoole teenused, mis kaitsevad veebisaite DoS-i rünnakute eest. Need võivad olla kallid, kuid võivad olla tõhusad.

Tuleb lugeda: 10 suurimat 21. sajandi andmete rikkumist

Mees-keskrünnak (MITM)

Pildi allikas: ebuddyblog.com

Tuntud ka kui seansi ID kaaperdamine, toimub see rünnak reaalajas Interneti-tegevuse ajal. Seansi ID võimaldab kasutajal veebisaidiga suhelda. Ründaja saabub kasutaja arvuti ja veebiserveri vahele ning varastab kasutaja teadmata jagatava teabe.

Kuidas vältida MITM-i rünnakuid?

Vältige otseühenduse loomist avatud WiFi-võrguga. Kui soovite ühenduse luua, kasutage brauseri pistikprogrammi, nagu ForceTLS või HTTPS Everywhere. Enamik asju, nagu autentimissertifikaatide rakendamine ja HSTS-i kasutamine veebisaidil, tuleb teha serveri poolel.

Ettevõtete jaoks

SQL-i, programmeerimiskeelt kasutatakse erinevate andmebaasidega suhtlemiseks. Andmebaasiserverid, mis salvestavad olulist veebisaidi teavet, kasutavad oma andmebaasi haldamiseks SQL-i.

Ründaja kasutab SQL-i süstimisrünnet, et pääseda juurde veebisaidil olevale teabele, sisestades andmebaasi pahatahtliku koodi.

Kuidas see teie süsteemi kahjustab?

See on tõsine rünnak, kuna see võib pärast saidi õnnestumist välja võtta kõik saidi jaoks salvestatud paroolid ja muu olulise kasutajateabe. Ründaja saab kontrolli saidi otsingukasti üle. Seejärel sisestab ründaja koodi, mis paljastab kasutajateabe vastavalt tema vajadustele.

Kuidas peatada SQL-i süstimise rünnak?

Rünnakut saab peatada:

Saidiülene skriptimisrünnak

Selle rünnaku korral sihib ründaja veebisaidi kasutajat. Ründaja sisestab pahatahtliku koodi populaarsele veebisaidile ning käivitab automaatselt skripte ja kommentaare, et varastada kasutajateavet. Seetõttu kahjustab see veebisaidi mainet.

Kuidas peatada saidiülene skriptirünnak?

Veebirakenduse tulemüüri installimine võib ära hoida saidiülese skriptimise või XSS-i rünnakud, kuna tulemüür kontrollib ristkontrolli, kas teie veebisait on XSS-i rünnakute suhtes haavatav, ja tugevdab veebisaidi turvalisust.

Tuleb lugeda: massiivne küberrünnak pühib maakera pärast Ukraina hävitamist

Kuna oleme Interneti-kasutaja, kes salvestab veebis isiklikku teavet, töö- ja muid faile, peaksime olema küberrünnakutest teadlikud. Nende rünnakute tundmine võimaldab meil võimalikult varakult takistada oma andmete ja seadmete turvalisust. Loodame, et see artikkel aitab teil oma IT-varasid kaitsta.

Internetis navigeerimine tundub sageli nagu reis teadmiste piiritusse ookeani, kus teie lemmikveebisaidid ja -veebilehed on tuttavad

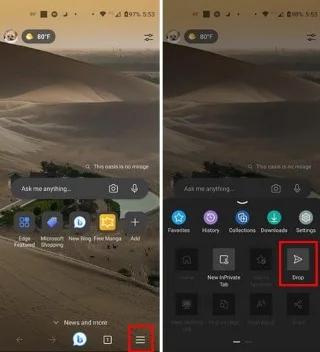

Kasutage Microsoft Edge Dropi ja jagage hõlpsalt faile ja sõnumeid seadmete vahel, järgides neid algajasõbralikke samme.

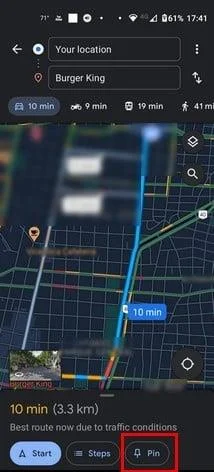

Vaadake, kui lihtne on arvutis ja Android-seadmes Google Mapsis marsruute salvestada ja jagada. Vaadake neid algajasõbralikke samme.

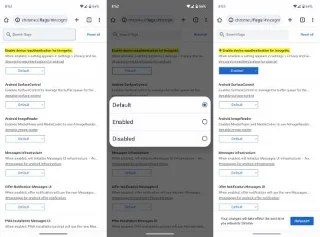

Funktsiooniga seotud probleemide lahendamiseks ja kasutamata vahelehtede uuesti laadimise vältimiseks lülitage Google Chrome'is mälusäästja välja.

Kas otsite elujõulist võimalust veebisaidi hostimiseks? Siit saate teada, mis vahe on pühendatud serveri ja jagatud hostimisserveri vahel.

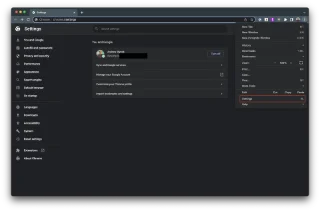

Google Chromesi inkognito režiim on mugav funktsioon, mis võimaldab teil sirvida Internetti ilma sirvimisajalugu salvestamata. Siiski üks puudus

Mulle meeldib oma naabreid lõbustada, muutes oma WiFi-võrgu erinevate naljakate nimede vastu. Kui otsite ideid naljaka WiFi-nime jaoks, siis siin

Sügav linkimine on populaarsust koguv kasutajate ümbersuunamise tehnika. Siit leiate teavet sügava linkimise kohta, et kasutada seda oma veebisaidi või rakenduse liikluse suurendamiseks.

AR on meelelahutuse, töö või äri jaoks Internetis järgmine suur asi. Õppige üksikasjalikult AR-pilve, et saada teadlikuks kasutajaks.

Parandage WhatsApp Web QR-kood, mis ei tööta, järgides neid samme, mida saate kiiresti proovida isegi siis, kui teil on kiire.