Μέχρι στιγμής, όλοι στον κόσμο της ανάπτυξης λογισμικού έχουν επίγνωση των σοβαρών κινδύνων ασφαλείας που βρίσκονται σε μη διαχειριζόμενα προγράμματα και εργαλεία ανοιχτού κώδικα. Ωστόσο, πολλές εταιρείες τα αγνοούν, δίνοντας στους χάκερ μια εύκολη ευκαιρία. Επομένως, για να παραμείνουμε προστατευμένοι και να είμαστε ένα βήμα μπροστά από τους χάκερ, πρέπει να γνωρίζουμε πώς να εντοπίζουμε ευπάθειες ασφαλείας στο σύστημα και βήματα για να παραμείνουμε προστατευμένοι.

Για να εντοπίσετε εταιρείες ευπάθειας ασφαλείας, πρέπει να χρησιμοποιήσετε τη δοκιμή ασφαλείας μια παραλλαγή της δοκιμής λογισμικού. Καθώς παίζει καθοριστικό ρόλο στον εντοπισμό ελαττωμάτων ασφαλείας στο σύστημα, το δίκτυο και την ανάπτυξη εφαρμογών.

Εδώ, θα σας εξηγήσουμε τα πάντα σχετικά με το τι είναι η δοκιμή ασφαλείας, τη σημασία των δοκιμών ασφαλείας, τους τύπους δοκιμών ασφαλείας, τους παράγοντες που προκαλούν ευπάθειες ασφαλείας, τις κατηγορίες απειλών ασφαλείας και πώς μπορούμε να διορθώσουμε τις αδυναμίες λογισμικού που απειλούν το σύστημά μας.

Τι είναι η δοκιμή ασφαλείας;

Η δοκιμή ασφαλείας είναι μια διαδικασία που έχει σχεδιαστεί για να ανιχνεύει ελαττώματα ασφαλείας και να προτείνει τρόπους προστασίας των δεδομένων από την εκμετάλλευση αυτών των αδυναμιών.

Σημασία των δοκιμών ασφαλείας;

Στο παρόν σενάριο, η δοκιμή ασφαλείας είναι ένας σαφής τρόπος εμφάνισης και αντιμετώπισης ευπαθειών ασφαλείας λογισμικού ή εφαρμογών που θα βοηθήσει στην αποφυγή των ακόλουθων καταστάσεων:

- Απώλεια εμπιστοσύνης πελατών.

- Διακοπή λειτουργίας δικτύου, συστήματος και ιστότοπου που οδηγεί σε απώλεια χρόνου και χρημάτων.

- Επενδυτικό κόστος για την ασφάλεια του συστήματος, του δικτύου από επιθέσεις.

- Νομικές επιπτώσεις που μπορεί να αντιμετωπίσει μια εταιρεία λόγω ακατάλληλων μέτρων ασφαλείας.

Τώρα που γνωρίζουμε τι είναι η δοκιμή ασφαλείας, γιατί είναι σημαντική. Ας προχωρήσουμε στη γνώση των τύπων δοκιμών ασφαλείας και πώς μπορούν να σας βοηθήσουν να παραμείνετε προστατευμένοι.

![Πώς να εντοπίσετε ευπάθεια ασφαλείας στο σύστημά σας Πώς να εντοπίσετε ευπάθεια ασφαλείας στο σύστημά σας]()

Δείτε επίσης:-

10 μύθοι για την ασφάλεια στον κυβερνοχώρο που δεν πρέπει να πιστεύετε Με την προηγμένη τεχνολογία, έχει αυξηθεί η απειλή για την ασφάλεια στον κυβερνοχώρο και το ίδιο ισχύει και για τον μύθο που σχετίζεται με το ίδιο. Ας πάρει...

Τύποι δοκιμών ασφαλείας

Για τον εντοπισμό ευπάθειας εφαρμογής, δικτύου και συστήματος μπορεί κανείς να χρησιμοποιήσει τους ακόλουθους επτά κύριους τύπους μεθόδων δοκιμής ασφαλείας που εξηγούνται παρακάτω:

Σημείωση : Αυτές οι μέθοδοι μπορούν να χρησιμοποιηθούν με μη αυτόματο τρόπο για τον εντοπισμό τρωτών σημείων ασφαλείας που ενδέχεται να αποτελούν κίνδυνο για κρίσιμα δεδομένα.

Σάρωση ευπάθειας : είναι ένα αυτοματοποιημένο πρόγραμμα υπολογιστή που σαρώνει και εντοπίζει κενά ασφαλείας που μπορεί να αποτελούν απειλή για το σύστημα σε ένα δίκτυο.

Σάρωση ασφαλείας : είναι μια αυτοματοποιημένη ή μη αυτόματη μέθοδος αναγνώρισης ευπάθειας συστήματος και δικτύου. Αυτό το πρόγραμμα επικοινωνεί με μια εφαρμογή Ιστού για να εντοπίσει πιθανές ευπάθειες ασφαλείας στα δίκτυα, την εφαρμογή Ιστού και το λειτουργικό σύστημα.

Έλεγχος Ασφάλειας : είναι ένα μεθοδικό σύστημα αξιολόγησης της ασφάλειας της εταιρείας για τη γνώση των ελαττωμάτων που μπορεί να αποτελούν κίνδυνο για τις κρίσιμες πληροφορίες της εταιρείας.

Ηθική παραβίαση : σημαίνει εισβολή που εκτελείται νόμιμα από την εταιρεία ή το πρόσωπο ασφαλείας για την εύρεση πιθανών απειλών σε ένα δίκτυο ή έναν υπολογιστή. Ο ηθικός χάκερ παρακάμπτει την ασφάλεια του συστήματος για να εντοπίσει μια ευπάθεια που μπορεί να εκμεταλλευτεί κακοί για να μπουν στο σύστημα.

Δοκιμή διείσδυσης : δοκιμή ασφάλειας που βοηθά στην εμφάνιση αδυναμιών του συστήματος.

Αξιολόγηση στάσης σώματος : όταν η ηθική εισβολή, η σάρωση ασφαλείας και οι αξιολογήσεις κινδύνου συνδυάζονται για να ελέγξουν τη συνολική ασφάλεια των οργανισμών.

![Πώς να εντοπίσετε ευπάθεια ασφαλείας στο σύστημά σας Πώς να εντοπίσετε ευπάθεια ασφαλείας στο σύστημά σας]()

Εκτίμηση Κινδύνου: είναι μια διαδικασία αξιολόγησης και λήψης απόφασης του κινδύνου που ενέχει η αντιληπτή ευπάθεια ασφαλείας. Οι οργανισμοί χρησιμοποιούν συζητήσεις, συνεντεύξεις και αναλύσεις για να καταλάβουν τον κίνδυνο.

Απλώς γνωρίζοντας τους τύπους δοκιμών ασφαλείας και τι είναι ο έλεγχος ασφαλείας, δεν μπορούμε να κατανοήσουμε κατηγορίες εισβολέων, απειλών και τεχνικών που εμπλέκονται στις δοκιμές ασφαλείας.

Για να κατανοήσουμε όλα αυτά πρέπει να διαβάσουμε περαιτέρω.

Τρεις κατηγορίες εισβολέων:

![Πώς να εντοπίσετε ευπάθεια ασφαλείας στο σύστημά σας Πώς να εντοπίσετε ευπάθεια ασφαλείας στο σύστημά σας]()

Οι κακοί συνήθως κατηγοριοποιούνται σε τρεις κατηγορίες που εξηγούνται παρακάτω:

- Masker: είναι ένα άτομο που δεν έχει εξουσιοδότηση πρόσβασης στο σύστημα. Για να αποκτήσετε πρόσβαση, ένα άτομο πλαστοπροσωπεί τον πιστοποιημένο χρήστη και αποκτά πρόσβαση.

- Deceiver: είναι ένα άτομο στο οποίο παρέχεται νόμιμη πρόσβαση στο σύστημα, αλλά το κάνει κατάχρηση για να αποκτήσει πρόσβαση σε κρίσιμα δεδομένα.

- Μυστικός χρήστης: είναι ένα άτομο που παρακάμπτει την ασφάλεια για να αποκτήσει τον έλεγχο του συστήματος.

Κατηγορίες απειλών

Επιπλέον, στην κατηγορία των εισβολέων έχουμε διαφορετικές κατηγορίες απειλών που μπορούν να χρησιμοποιηθούν για να επωφεληθούν από τις αδυναμίες ασφάλειας.

Cross-Site Scripting (XSS): είναι ένα ελάττωμα ασφαλείας που εντοπίζεται σε εφαρμογές Ιστού, επιτρέπει στους εγκληματίες του κυβερνοχώρου να εισάγουν σενάρια από την πλευρά του πελάτη σε ιστοσελίδες για να τους ξεγελάσουν ώστε να κάνουν κλικ σε κακόβουλο URL. Μόλις εκτελεστεί αυτός ο κωδικός μπορεί να κλέψει όλα τα προσωπικά σας δεδομένα και να εκτελέσει ενέργειες για λογαριασμό του χρήστη.

Μη εξουσιοδοτημένη πρόσβαση σε δεδομένα: εκτός από την έγχυση SQL, η μη εγκεκριμένη πρόσβαση σε δεδομένα είναι επίσης ο πιο συνηθισμένος τύπος επίθεσης. Για να εκτελέσει αυτήν την επίθεση, ο χάκερ αποκτά μη εξουσιοδοτημένη πρόσβαση στα δεδομένα, ώστε να είναι δυνατή η πρόσβαση σε αυτά μέσω διακομιστή. Περιλαμβάνει, πρόσβαση σε δεδομένα μέσω εργασιών ανάκτησης δεδομένων, παράνομη πρόσβαση σε πληροφορίες ελέγχου ταυτότητας πελάτη και μη εξουσιοδοτημένη πρόσβαση σε δεδομένα παρακολουθώντας δραστηριότητες που εκτελούνται από άλλους.

Identity Tricking: είναι μια μέθοδος που χρησιμοποιείται από χάκερ για να επιτεθεί σε ένα δίκτυο καθώς έχει πρόσβαση στα διαπιστευτήρια του νόμιμου χρήστη.

SQL Injection : στο σημερινό σενάριο είναι η πιο κοινή τεχνική που χρησιμοποιείται από τον εισβολέα για τη λήψη κρίσιμων πληροφοριών από τη βάση δεδομένων διακομιστή. Σε αυτήν την επίθεση, ο χάκερ εκμεταλλεύεται τις αδυναμίες του συστήματος για να εισάγει κακόβουλο κώδικα στο λογισμικό, τις εφαρμογές Ιστού και πολλά άλλα.

Χειρισμός δεδομένων : όπως υποδηλώνει το όνομα η διαδικασία κατά την οποία ο χάκερ εκμεταλλεύεται τα δεδομένα που δημοσιεύονται στον ιστότοπο για να αποκτήσει πρόσβαση στις πληροφορίες του ιδιοκτήτη του ιστότοπου και να τις αλλάξει σε κάτι προσβλητικό.

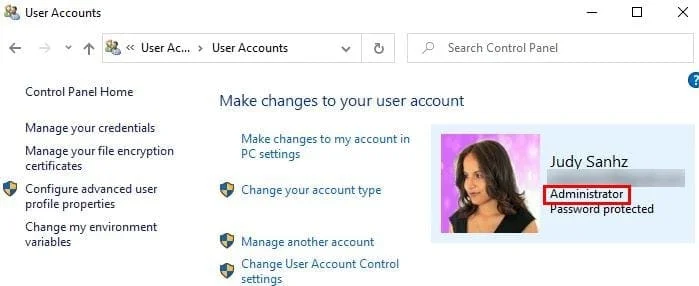

Privilege Advancement: είναι μια κατηγορία επιθέσεων όπου οι κακοί δημιουργούν έναν λογαριασμό για να αποκτήσουν υψηλό επίπεδο προνομίων που δεν προορίζεται να παραχωρηθεί σε κανέναν. Εάν ο επιτυχής χάκερ μπορεί να έχει πρόσβαση στα αρχεία ρίζας που του επιτρέπει να εκτελέσει τον κακόβουλο κώδικα που μπορεί να βλάψει ολόκληρο το σύστημα.

Χειρισμός URL : είναι μια άλλη κατηγορία απειλών που χρησιμοποιείται από χάκερ για να αποκτήσουν πρόσβαση σε εμπιστευτικές πληροφορίες μέσω διεύθυνσης URL χειραγώγησης. Αυτό πραγματοποιείται όταν η εφαρμογή χρησιμοποιεί HTTP αντί για HTTPS για τη μεταφορά πληροφοριών μεταξύ διακομιστή και πελάτη. Καθώς οι πληροφορίες μεταφέρονται με τη μορφή συμβολοσειράς ερωτήματος, οι παράμετροι μπορούν να αλλάξουν ώστε η επίθεση να είναι επιτυχημένη.

Άρνηση υπηρεσίας : είναι μια προσπάθεια κατάρριψης του ιστότοπου ή του διακομιστή έτσι ώστε να μην είναι διαθέσιμος για τους χρήστες που τους κάνει να μην εμπιστεύονται τον ιστότοπο. Συνήθως χρησιμοποιούνται botnet για να πετύχει αυτή η επίθεση.

![Πώς να εντοπίσετε ευπάθεια ασφαλείας στο σύστημά σας Πώς να εντοπίσετε ευπάθεια ασφαλείας στο σύστημά σας]()

Δείτε επίσης:-

Κορυφαίες 8 επερχόμενες τάσεις για την ασφάλεια στον κυβερνοχώρο Το 2021 έφτασε το 2019 και έτσι ήρθε η ώρα να προστατεύσετε καλύτερα τις συσκευές σας. Με τα συνεχώς αυξανόμενα ποσοστά εγκληματικότητας στον κυβερνοχώρο, αυτά είναι...

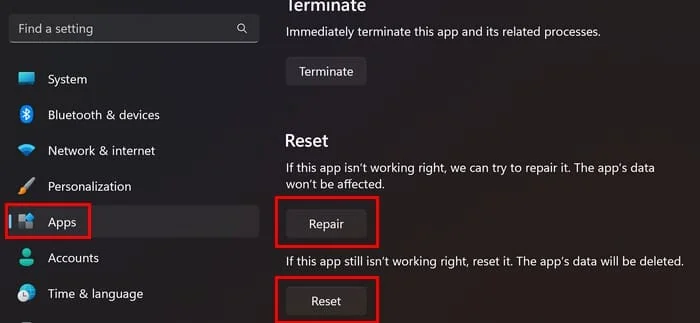

Τεχνικές δοκιμών ασφαλείας

Οι παρακάτω ρυθμίσεις ασφαλείας μπορούν να βοηθήσουν έναν οργανισμό να αντιμετωπίσει τις προαναφερθείσες απειλές. Για αυτό αυτό που χρειάζεται να έχει κανείς είναι καλή γνώση πρωτοκόλλου HTTP, SQL injection και XSS. Εάν έχετε γνώση όλων αυτών, μπορείτε εύκολα να χρησ��μοποιήσετε τις παρακάτω τεχνικές για να επιδιορθώσετε τις ευπάθειες ασφαλείας που εντοπίστηκαν και το σύστημα και να παραμείνετε προστατευμένοι.

Cross Site Scripting (XSS): όπως εξηγείται η δέσμη ενεργειών μεταξύ τοποθεσιών είναι μια μέθοδος που χρησιμοποιείται από τους εισβολείς για να αποκτήσουν πρόσβαση, επομένως για να παραμείνουν ασφαλείς οι δοκιμαστές πρέπει να ελέγξουν την εφαρμογή Ιστού για XSS. Αυτό σημαίνει ότι θα πρέπει να επιβεβαιώσουν ότι η εφαρμογή δεν δέχεται κανένα σενάριο, καθώς είναι η μεγαλύτερη απειλή και μπορεί να θέσει το σύστημα σε κίνδυνο.

Οι εισβολείς μπορούν εύκολα να χρησιμοποιήσουν δέσμες ενεργειών μεταξύ τοποθεσιών για να εκτελέσουν κακόβουλο κώδικα και να κλέψουν δεδομένα. Οι τεχνικές που χρησιμοποιούνται για τη δοκιμή στο cross site scripting είναι οι εξής:

Η δοκιμή δέσμης ενεργειών μεταξύ τοποθεσιών μπορεί να γίνει για:

- Σημάδι λιγότερο από

- Σημάδι Greater-Tan

- Απόστροφος

Password Cracking: το πιο σημαντικό μέρος της δοκιμής του συστήματος είναι η διάρρηξη κωδικού πρόσβασης, για να αποκτήσουν πρόσβαση σε εμπιστευτικές πληροφορίες οι χάκερ χρησιμοποιούν το εργαλείο σπάσιμο κωδικού πρόσβασης ή χρησιμοποιούν τους κοινούς κωδικούς πρόσβασης, το όνομα χρήστη που είναι διαθέσιμο στο διαδίκτυο. Επομένως, οι υπεύθυνοι δοκιμών πρέπει να εγγυηθούν ότι η εφαρμογή Ιστού χρησιμοποιεί περίπλοκο κωδικό πρόσβασης και ότι τα cookies δεν αποθηκεύονται χωρίς κρυπτογράφηση.

Εκτός από αυτόν τον ελεγκτή, πρέπει να έχετε κατά νου τα επτά χαρακτηριστικά των δοκιμών ασφαλείας και τις μεθοδολογίες δοκιμών ασφαλείας :

- Ακεραιότητα

- Αυθεντικοποίηση

- Διαθεσιμότητα

- Εξουσιοδότηση

- Εμπιστευτικότητα

- Ελαστικότητα

- Μη αποκήρυξη

Μεθοδολογίες στις δοκιμές ασφαλείας:

- Οι δοκιμαστές White Box έχουν πρόσβαση σε όλες τις πληροφορίες.

- Ο Black Boxtester δεν έχει καμία πληροφορία που χρειάζεται για να δοκιμάσει το σύστημα σε πραγματικό σενάριο.

- Grey Box- όπως υποδηλώνει το όνομα ορισμένες πληροφορίες παρέχονται στον ελεγκτή και ξεκούραση που πρέπει να γνωρίζουν μόνοι τους.

Χρησιμοποιώντας αυτές τις μεθόδους, ο οργανισμός μπορεί να επιδιορθώσει τα τρωτά σημεία ασφαλείας που εντοπίζονται στο σύστημά του. Επιπλέον, το πιο συνηθισμένο πράγμα που πρέπει να έχουν κατά νου είναι να αποφεύγουν τη χρήση κώδικα γραμμένου από αρχάριους, καθώς έχουν αδυναμίες ασφαλείας που δεν μπορούν εύκολα να επιδιορθωθούν ή να εντοπιστούν μέχρι να γίνει αυστηρός έλεγχος.

Ελπίζουμε ότι βρήκατε το άρθρο κατατοπιστικό και θα σας βοηθήσει να διορθώσετε τα κενά ασφαλείας στο σύστημά σας.