Το Cryptojacking, αλλιώς γνωστό ως κακόβουλο cryptomining, είναι μια αυξανόμενη απειλή που θάβεται βαθιά μέσα σε έναν υπολογιστή και χρησιμοποιεί τους πόρους της συσκευής για την εξόρυξη κρυπτονομισμάτων. Μπορεί να καταλάβει προγράμματα περιήγησης ιστού και να θέσει σε κίνδυνο διάφορες συσκευές, από υπολογιστές έως κινητές συσκευές, ακόμη και διακομιστές.

Όπως όλες οι άλλες επιθέσεις στον κυβερνοχώρο, ο τελικός στόχος είναι το κέρδος. Ωστόσο, σε αντίθεση με τους διαφορετικούς τύπους κυβερνοεπιθέσεων, ο κρυπτο-jacker στοχεύει να παραμείνει υπόγειος, απαρατήρητος, καθώς παρασιτούν τη συσκευή σας. Μπορεί τώρα να σκεφτείτε το πρόγραμμα προστασίας από ιούς και να θέλετε να διαβάσετε περισσότερα σχετικά με ορισμένες αποτελεσματικές επιλογές.

Ωστόσο, για να κατανοήσετε πλήρως τη μηχανική και να κατανοήσετε πώς να υπερασπιστείτε τις συσκευές σας έναντι αυτής της νέας απειλής, θα πρέπει να γνωρίζετε λίγο το ιστορικό.

Περιεχόμενα

Πώς λειτουργεί το Crypto-jacking

Οι χάκερ χρησιμοποιούν δύο μηχανισμούς για να κάνουν μια συσκευή να ξεκινήσει κρυφά την εξόρυξη κρυπτονομισμάτων . Η πρώτη μέθοδος περιλαμβάνει την εξαπάτηση των κατόχων συσκευών ώστε να εκτελούν εν αγνοία τους κώδικα κρυπτονομίας. Αυτό επιτυγχάνεται μέσω των συνηθισμένων ελιγμών που μοιάζουν με phishing.

Ένα θύμα θα λάβει ένα νόμιμο μήνυμα ηλεκτρονικού ταχυδρομείου που θα το ενθαρρύνει να κάνει κλικ σε έναν σύνδεσμο, ο οποίος στη συνέχεια θα εκτελέσει έναν κωδικό. Η προκύπτουσα ακολουθία γεγονότων θα καταλήξει σε μια δέσμη ενεργειών cryptomining που θα εγκατασταθεί στη συσκευή. Αυτό το σενάριο θα περάσει απαρατήρητο καθώς εκμεταλλεύεται την υπολογιστική ισχύ της συσκευής ενώ το θύμα εργάζεται.

![Crypto-jacking: Τι είναι και πώς λειτουργεί; Crypto-jacking: Τι είναι και πώς λειτουργεί;]()

Ο δεύτερος μηχανισμός περιλαμβάνει σενάρια και διαφημίσεις που βρίσκονται σε πολλούς ιστότοπους. Αυτά τα σενάρια εκτελούνται αυτόματα στις συσκευές των θυμάτων καθώς περιηγούνται στο διαδίκτυο και ανοίγουν διάφορους ιστότοπους. Σε αντίθεση με την πρώτη μέθοδο, δεν γίνεται λήψη κώδικα στη συσκευή του χρήστη.

Ωστόσο, θα πρέπει να σημειώσετε ότι ανεξάρτητα από τη μέθοδο που χρησιμοποιείται, ο τελικός στόχος είναι ο ίδιος. Τα σενάρια κρυπτοεξόρυξης θα εξακολουθούν να εκτελούν μαθηματικούς πολλαπλούς υπολογισμούς στις συσκευές των θυμάτων καθώς μεταδίδουν τα αποτελέσματα σε απομακρυσμένους διακομιστές που ανήκουν στους χάκερ.

Αυτοί οι δύο μηχανισμοί χρησιμοποιούνται συχνά χέρι-χέρι, καθώς οι χάκερ προσπαθούν να αξιοποιήσουν στο έπακρο τις συσκευές του θύματος. Για παράδειγμα, από εκατό υπολογιστές που χρησιμοποιούνται για κακόβουλη εξόρυξη κρυπτονομισμάτων, το ένα δέκατο από αυτούς μπορεί να παράγει έσοδα από σενάρια που εκτελούνται στους υπολογιστές των θυμάτων και οι υπόλοιποι θα μπορούσαν να επιτυγχάνουν το ίδιο μέσω προγραμμάτων περιήγησης .

Λιγότερο κοινές μέθοδοι

Μερικοί χάκερ δημιουργούν σενάρια που έχουν δυνατότητες σκουληκιών. Αυτά τα σενάρια μπορούν να μολύνουν μια δέσμη συσκευών και διακομιστών που χρησιμοποιούν το ίδιο δίκτυο. Σε αντίθεση με τα δύο πρώτα, είναι πολύ δύσκολο να εντοπιστούν και να αφαιρεθούν. Το αποτέλεσμα είναι ότι μπορούν να διατηρήσουν την παρουσία τους και να παραμείνουν στο συγκεκριμένο δίκτυο για μεγαλύτερο χρονικό διάστημα, καθώς ο κρυπτο-jacker επωφελείται περισσότερο.

Για να αυξήσουν την αποτελεσματικότητά τους, οι χάκερ μπορούν να δημιουργήσουν σενάρια cryptomining με πολλές εκδόσεις για να λάβουν υπόψη τις διάφορες αρχιτεκτονικές που βρίσκονται σε ένα δίκτυο. Αυτά τα κομμάτια κώδικα συνεχίζουν τη λήψη έως ότου κάποιος καταφέρει να διεισδύσει στο τείχος προστασίας και να το εγκαταστήσει.

Ο αρνητικός αντίκτυπος του Crypto-jacking στις υποθέσεις σας;

Ενώ το crypto-jacking μπορεί να ακούγεται αρκετά ακίνδυνο στην αρχή, έχει πολύ σημαντικά μειονεκτήματα. Τα σενάρια δεν θα διαβάσουν τα ευαίσθητα δεδομένα σας ούτε θα επιχειρήσουν να αποκτήσουν πρόσβαση στο σύστημα αρχείων σας. Ωστόσο, θα οδηγήσουν σε απρόβλεπτες λειτουργικές και αδικαιολόγητες δαπάνες από την τροφοδοσία συσκευών για να κάνουν δουλειά για κάποιον άλλο. Θα υπάρξει απροσδόκητη αύξηση των λογαριασμών ηλεκτρικής ενέργειας και επιταχυνόμενη φθορά στα μηχανήματα σας.

Η εργασία θα επιβραδυνθεί λόγω πιο αργών υπολογιστών. Εάν πιστεύετε ότι οι συσκευές και οι υπηρεσίες σας είναι αργές τώρα, περιμένετε έως ότου ένας χάκερ καταφέρει να διεισδύσει στο δίκτυό σας και να εγκαταστήσει ένα σενάριο cryptomining.

Αν και τα cryptominers δεν στοχεύουν συνήθως τα δεδομένα σας , η ζημιά που προκαλείται στους υπολογιστές σας μπορεί τελικά να οδηγήσει σε απώλεια πληροφοριών εάν οι συσκευές σας υποκύψουν στην υπερφόρτωση. Η μείωση της ταχύτητας μπορεί επίσης να ανοίξει πόρτες για επίθεση από άλλο κακόβουλο λογισμικό.

Οι επιχειρήσεις μπορεί να υποφέρουν από το κόστος φήμης και το διοικητικό κόστος της αναφοράς, της διερεύνησης και της εξήγησης της δραστηριότητας cryptomining στους πελάτες και τους επενδυτές τους.

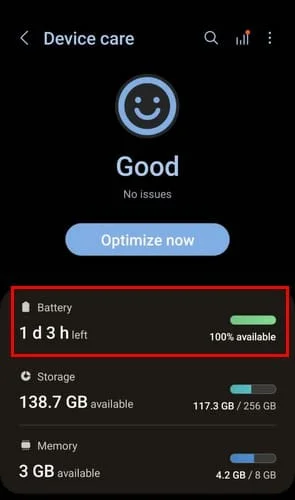

Στο τέλος, υπάρχουν μερικά ενδεικτικά σημάδια που μπορούν να υποδεικνύουν ότι έχετε υποστεί κρυπτο-γρύλο.

- Ανησυχητικοί λογαριασμοί ρεύματος

- Αργό δίκτυο

- Υποτονικοί υπολογιστές

- Αύξηση στην κατανάλωση CPU

Πώς να προστατεύσετε τον εαυτό σας

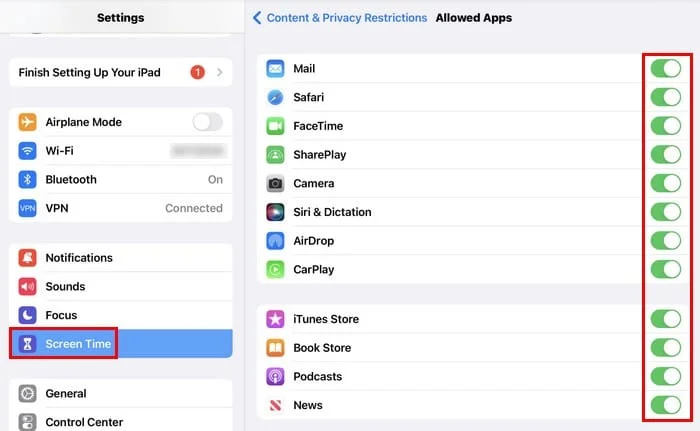

Για να προστατεύσετε τον εαυτό σας από κρυπτο-jackers, πρέπει να χρησιμοποιήσετε όχι μία αλλά έναν συνδυασμό μεθόδων.

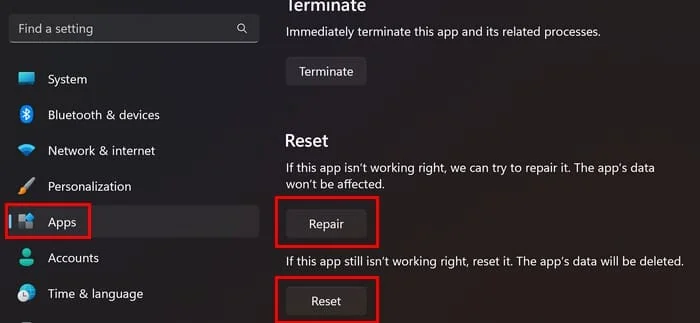

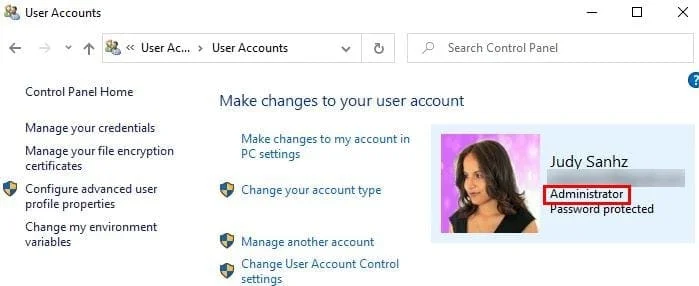

Η πρώτη και πιο απλή μέθοδος είναι η σωστή υγιεινή ασφαλείας . Αυτό σημαίνει ότι οι συσκευές σας θα πρέπει να διαθέτουν το πιο πρόσφατο και ενημερωμένο λογισμικό προστασίας από κακόβουλο λογισμικό και ιούς ανά πάσα στιγμή. Ως αποτέλεσμα, αυτό το μικρό βήμα μπορεί να βοηθήσει πολύ στην αποφυγή τέτοιων επιθέσεων.

Επιπλέον, θα πρέπει να εκπαιδεύσετε τους υπαλλήλους σας και να τους ενημερώσετε για τον κίνδυνο που ενέχει το crypto-jacking. Άλλα πράγματα που μπορείτε να κάνετε περιλαμβάνουν τη διατήρηση μιας σταθερής πολιτικής κωδικού πρόσβασης και τη τακτική δημιουργία αντιγράφων ασφαλείας των δεδομένων σας . Η ομάδα σας θα πρέπει επίσης να αποφεύγει να κάνει οποιαδήποτε επιχείρηση κρυπτονομισμάτων χρησιμοποιώντας υπολογιστές εργασίας.