Παρά το γεγονός ότι υπήρξαν αμέτρητα στελέχη Ransomware με ατελείωτες επιθέσεις, οι συντάκτες του Ransomware φαίνεται ότι σχεδίαζαν να τρομάξουν τους χρήστες με νεότερες τακτικές.

Έχουμε ήδη λάβει στελέχη Ransomware που θα διέγραφαν αρχεία εάν τα λύτρα δεν καταβληθούν εντός του καθορισμένου χρονικού ορίου. Επιπλέον, υπάρχουν παραλλαγές που κλειδώνουν τα δεδομένα του χρήστη αλλάζοντας το όνομα του αρχείου, καθιστώντας την αποκρυπτογράφηση ακόμη πιο δύσκολη. Ωστόσο, αυτή τη φορά, οι συντάκτες του Ransomware αποφάσισαν να εξασφαλίσουν την εύκολη ροή του Popcorn Time Ransomware για να μειώσουν την προσπάθειά τους. Ή ας πούμε, αποφάσισαν να είναι λίγο ελεήμονες με τα θύματα.

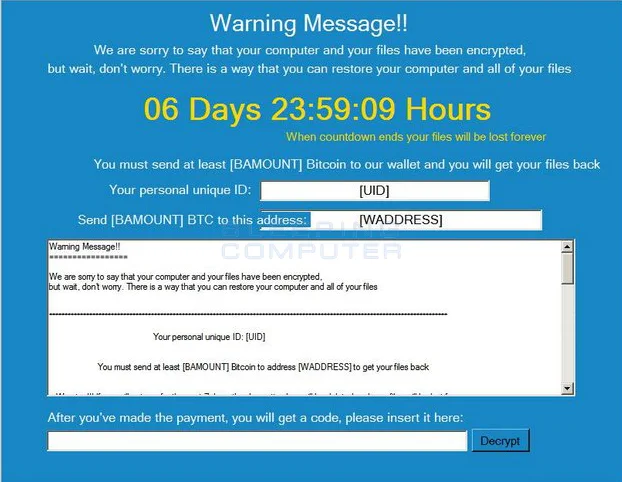

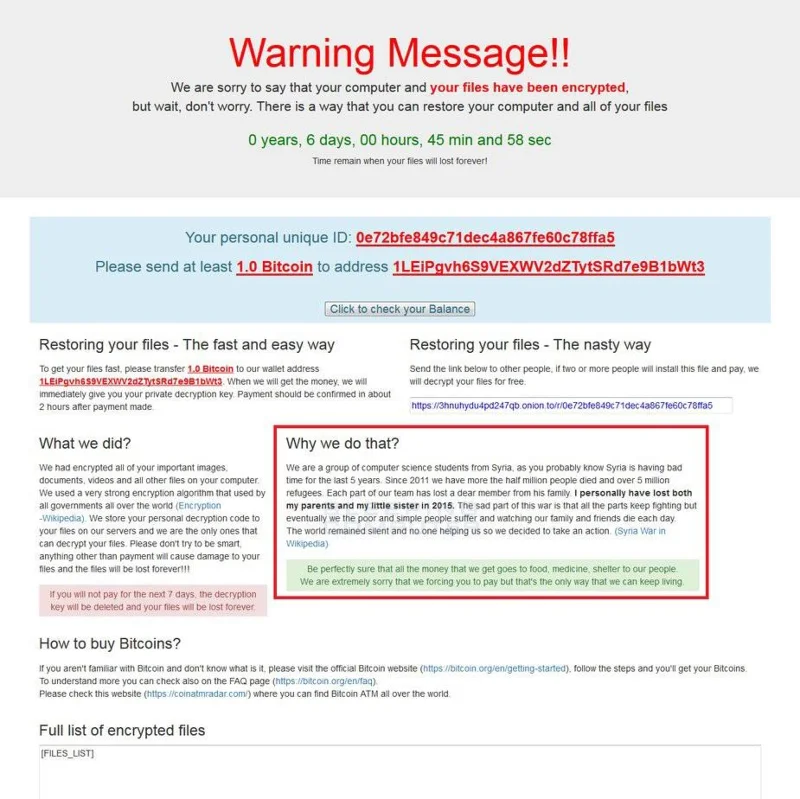

Πρόσφατα, ένα άλλο στέλεχος Ransomware που ονομάζεται Popcorn Time ανακαλύφθηκε από το MalwareHunterTeam. Η παραλλαγή έχει έναν ασυνήθιστο τρόπο εκβίασης χρημάτων από τους χρήστες. Εάν ένα θύμα περάσει με επιτυχία το στέλεχος σε δύο άλλους χρήστες, θα λάβει ένα δωρεάν κλειδί αποκρυπτογράφησης. Ίσως, το θύμα θα πρέπει να πληρώσει εάν δεν μπορεί να το περάσει. Για να γίνει ακόμα χειρότερο, υπάρχει ένας ημιτελής κώδικας στο ransomware που μπορεί να διαγράψει αρχεία εάν ο χρήστης εισάγει λάθος κλειδί αποκρυπτογράφησης 4 φορές.

Τι έχει να κάνει με το Popcorn Time Ransomware

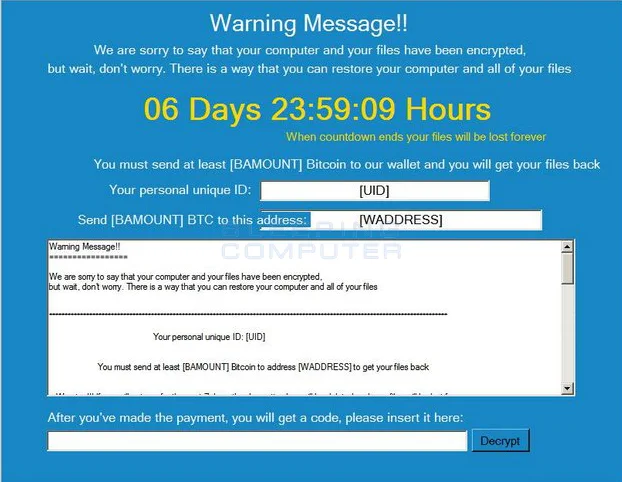

Το στέλεχος έχει έναν σύνδεσμο παραπομπής που διατηρείται για να το μεταδώσει σε άλλους χρήστες. Το αρχικό θύμα λαμβάνει το κλειδί αποκρυπτογράφησης όταν τα άλλα δύο έχουν πληρώσει λύτρα. Αλλά, εάν δεν το κάνουν, τότε το κύριο θύμα πρέπει να κάνει την πληρωμή. Το Bleeping Computer αναφέρει, «Για να διευκολυνθεί αυτό, η σημείωση λύτρων Popcorn Time θα περιέχει μια διεύθυνση URL που οδηγεί σε ένα αρχείο που βρίσκεται στον διακομιστή TOR του ransomware. Αυτή τη στιγμή ο διακομιστής είναι εκτός λειτουργίας, επομένως δεν είναι βέβαιο πώς θα εμφανιστεί ή θα κρυφτεί αυτό το αρχείο προκειμένου να εξαπατηθούν οι χρήστες για να το εγκαταστήσουν."

Επιπλέον, μπορεί να προστεθεί ένα άλλο χαρακτηριστικό στην παραλλαγή που θα διαγράψει αρχεία εάν ο χρήστης τύχει να τοποθετήσει εσφαλμένο κλειδί αποκρυπτογράφησης 4 φορές. Προφανώς, το Ransomware βρίσκεται ακόμα σε στάδιο ανάπτυξης και επομένως είναι άγνωστο αν αυτή η τακτική υπάρχει ήδη σε αυτό ή είναι απλώς μια φάρσα.

Δείτε επίσης: Year of Ransomware: A Brief Recap

Λειτουργεί το Popcorn Time Ransomware

Μόλις εγκατασταθεί επιτυχώς το Ransomware, ελέγχει εάν το ransomware έχει ήδη εκτελεστεί μέσω πολλών αρχείων, όπως το %AppData%\been_here και το %AppData%\server_step_one . Εάν το σύστημα έχει ήδη μολυνθεί με το Ransomware, τότε το στέλεχος τερματίζεται από μόνο του. Το Popcorn Time καταλαβαίνει αυτό εάν το σύστημα έχει αρχείο 'been_here'. Εάν κανένα τέτοιο αρχείο δεν εξέρχεται από έναν υπολογιστή, το ransomware συνεχίζει να εξαπλώνει την κακία. Κατεβάζει διάφορες εικόνες για να τις χρησιμοποιήσει ως φόντο ή να ξεκινήσει τη διαδικασία κρυπτογράφησης.

Δεδομένου ότι το Popcorn Time βρίσκεται ακόμα στο στάδιο ανάπτυξης, κρυπτογραφεί μόνο έναν δοκιμαστικό φάκελο που ονομάζεται Efiles . Αυτός ο φάκελος υπάρχει στην επιφάνεια εργασίας των χρηστών και περιέχει διάφορα αρχεία όπως .back, .backup, .ach κ.λπ. (ολόκληρη η λίστα με τις επεκτάσεις αρχείων δίνεται παρακάτω).

.1cd, .3dm, .3ds, .3fr, .3g2, .3gp, .3pr, .7z, .7zip, .aac, .aaf, .ab4, .accdb, .accde, .accdr, .accdt, .ach, .acr, .act, .adb, .adp, .ads, .aep, .aepx, .aes, .aet, .agdl, .ai, .aif, .aiff, .ait, .al, .amr, .aoi, .apj, .apk, .arch00, .arw, .as, .as3, .asf, .asm, .asp, .aspx, .asset, .asx, .atr, .avi, .awg, .back, .backup, .backupdb, .bak, .bar, .bay, .bc6, .bc7, .bdb, .bgt, .big, .bik, .bin, .bkf, .bkp, .blend, .blob, .bmd, .bmp, .bpw, .bsa, .c, .cas, .cdc, .cdf, .cdr, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .cdx, .ce1, .ce2, .cer, .cfg, .cfr, .cgm, .cib, .class, .cls, .cmt, .config, .contact, .cpi, .cpp, .cr2, .craw, .crt, .crw, .cs, .csh, .csl, .css, .csv, .d3dbsp, .dac, .dar, .das, .dat, .dazip, .db, .db0, .db3, .dba, .dbf, .dbx, .db_journal, .dc2, .dcr, .dcs, .ddd, .ddoc, .ddrw, .dds, .der, .des, .desc, .design, .dgc, .dir, .dit, .djvu, .dmp, .dng, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .drf, .drw, .dtd, .dwg, .dxb, .dxf, .dxg, .easm, .edb, .efx, .eml, .epk, .eps, .erbsql, .erf, .esm, .exf, .fdb, .ff, .ffd, .fff, .fh, .fhd, .fla, .flac, .flf, .flv, .flvv, .forge, .fos, .fpk, .fpx, .fsh, .fxg, .gdb, .gdoc, .gho, .gif, .gmap, .gray, .grey, .groups, .gry, .gsheet, .h, .hbk, .hdd, .hkdb, .hkx, .hplg, .hpp, .htm, .html, .hvpl, .ibank, .ibd, .ibz, .icxs, .idml, .idx, .iff, .iif, .iiq, .incpas, .indb, .indd, .indl, .indt, .inx, .itdb, .itl, .itm, .iwd, .iwi, .jar, .java, .jnt, .jpe, .jpeg, .jpg, .js, .kc2, .kdb, .kdbx, .kdc, .key, .kf, .kpdx, .kwm, .laccdb, .layout, .lbf, .lck, .ldf, .lit, .litemod, .log, .lrf, .ltx, .lua, .lvl, .m, .m2, .m2ts, .m3u, .m3u8, .m4a, .m4p, .m4u, .m4v, .map, .max, .mbx, .mcmeta, .md, .mdb, .mdbackup, .mdc, .mddata, .mdf, .mdi, .mef, .menu, .mfw, .mid, .mkv, .mlb, .mlx, .mmw, .mny, .mos, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .mpp, .mpqge, .mrw, .mrwref, .msg, .myd, .nc, .ncf, .nd, .ndd, .ndf, .nef, .nk2, .nop, .nrw, .ns2, .ns3, .ns4, .nsd, .nsf, .nsg, .nsh, .ntl, .nvram, .nwb, .nx2, .nxl, .nyf, .oab, .obj, .odb, .odc, .odf, .odg, .odm, .odp, .ods, .odt, .ogg, .oil, .orf, .ost, .otg, .oth, .otp, .ots, .ott, .p12, .p7b, .p7c, .pab, .pages, .pak, .pas, .pat, .pcd, .pct, .pdb, .pdd, .pdf, .pef, .pem, .pfx, .php, .pif, .pkpass, .pl, .plb, .plc, .plt, .plus_muhd, .pmd, .png, .po, .pot, .potm, .potx, .ppam, .ppj, .ppk, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prel, .prf, .prproj, .ps, .psafe3, .psd, .psk, .pst, .ptx, .pwm, .py, .qba, .qbb, .qbm, .qbr, .qbw, .qbx, .qby, .qcow, .qcow2, .qdf, .qed, .qic, .r3d, .ra, .raf, .rar, .rat, .raw, .rb, .rdb, .re4, .rgss3a, .rim, .rm, .rofl, .rtf, .rvt, .rw2, .rwl, .rwz, .s3db, .safe, .sas7bdat, .sav, .save, .say, .sb, .sd0, .sda, .sdf, .ses, .shx, .sid, .sidd, .sidn, .sie, .sis, .sldasm, .sldblk, .sldm, .sldprt, .sldx, .slm, .snx, .sql, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srt, .srw, .st4, .st5, .st6, .st7, .st8, .stc, .std, .sti, .stl, .stm, .stw, .stx, .sum, .svg, .swf, .sxc, .sxd, .sxg, .sxi, .sxm, .sxw, .syncdb, .t12, .t13, .tap, .tax, .tex, .tga, .thm, .tif, .tlg, .tor, .txt, .upk, .v3d, .vbox, .vcf, .vdf, .vdi, .vfs0, .vhd, .vhdx, .vmdk, .vmsd, .vmx, .vmxf, .vob, .vpk, .vpp_pc, .vtf, .w3x, .wab, .wad, .wallet, .wav, .wb2, .wma, .wmo, .wmv, .wotreplay, .wpd, .wps, .x11, .x3f, .xf, .xis, .xla, .xlam, .xlk, .xll, .xlm, .xlr, .xls, .xlsb, .xlsb3dm, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xxx, .ycbcra, .yuv, .zip, .ztmp

Στη συνέχεια, το ransomware αναζητά αρχεία που ταιριάζουν με συγκεκριμένες επεκτάσεις και ξεκινά την κρυπτογράφηση αρχείων με κρυπτογράφηση AES-256. Μόλις ένα αρχείο κρυπτογραφηθεί με Popcorn Time, προσθέτει το .filock ως προέκτασή του. Για παράδειγμα, εάν ένα όνομα αρχείου είναι "abc.docx", τότε θα άλλαζε σε "abc.docx.filock". Όταν η μόλυνση πραγματοποιηθεί με επιτυχία, μετατρέπει δύο συμβολοσειρές base64 και τις αποθηκεύει ως σημειώσεις λύτρων που ονομάζονται restore_your_files.html και restore_your_files.txt . Στη συνέχεια, το ransomware εμφανίζει σημείωση λύτρων HTML.

![Είναι το Popcorn Time Ransomware Γίνεται Ελεήμων ή Είναι Απλώς Φάρσα; Είναι το Popcorn Time Ransomware Γίνεται Ελεήμων ή Είναι Απλώς Φάρσα;]()

Πηγή εικόνας: bleepingcomputer.com

Προστασία από Ransomware

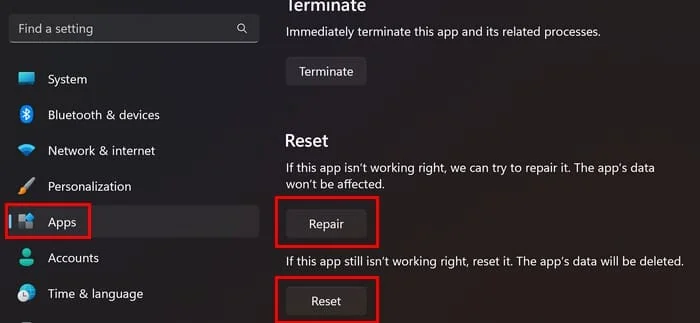

Αν και μέχρι τώρα δεν έχει αναπτυχθεί κανένας ανιχνευτής ή εργαλείο αφαίρεσης ransomware που να μπορεί να βοηθήσει τον χρήστη αφού έχει μολυνθεί με αυτό, ωστόσο, συνιστάται στους χρήστες να λαμβάνουν προληπτικά μέτρα για την αποφυγή επίθεσης ransomware . Το κυριότερο από όλα είναι να δημιουργήσετε αντίγραφα ασφαλείας των δεδομένων σας . Στη συνέχεια, μπορείτε επίσης να διασφαλίσετε την ασφαλή πλοήγηση στο διαδίκτυο, να ενεργοποιήσετε την επέκταση αποκλεισμού διαφημίσεων, να διατηρήσετε ένα αυθεντικό εργαλείο κατά του κακόβουλου λογισμικού και επίσης να ενημερώσετε έγκαιρα το λογισμικό, τα εργαλεία, τις εφαρμογές και το πρόγραμμα εγκατεστημένα στο σύστημά σας. Προφανώς, πρέπει να βασιστείτε σε αξιόπιστα εργαλεία για το ίδιο. Ένα τέτοιο εργαλείο είναι το Right Backup που είναι μια λύση αποθήκευσης cloud . Σας βοηθά να αποθηκεύσετε τα δεδομένα σας στην ασφάλεια cloud με κρυπτογράφηση AES 256-bit.