Alt om iOS 26

Apple har introduceret iOS 26 – en større opdatering med et helt nyt design med frostet glas, smartere oplevelser og forbedringer af velkendte apps.

Det grundlæggende i krypteringsalgoritmer er ret lette at forstå. Et input eller klartekst tages sammen med en nøgle og behandles af algoritmen. Outputtet er krypteret og kendt som chifferteksten. En kritisk del af en krypteringsalgoritme er dog, at du kan vende processen om. Hvis du har en chiffertekst og dekrypteringsnøglen, kan du køre algoritmen igen og få klarteksten tilbage. Nogle typer krypteringsalgoritmer kræver, at den samme nøgle bruges til både at kryptere og dekryptere data. Andre kræver et par nøgler, en til at kryptere og en anden til at dekryptere.

Konceptet med en hashing-algoritme er relateret, men har et par kritiske forskelle. Den vigtigste forskel er det faktum, at en hashing-algoritme er en envejsfunktion. Du sætter almindelig tekst ind i en hash-funktion og får et hash-sammendrag ud, men der er ingen måde at vende det hash-sammendrag tilbage til den originale almindelige tekst.

Bemærk: Outputtet af en hash-funktion er kendt som et hash-sammendrag, ikke en chiffertekst. Udtrykket hash-fordøjelse er også almindeligvis forkortet til "hash", selvom brugen af det nogle gange kan mangle klarhed. I en godkendelsesproces genererer du f.eks. en hash og sammenligner den med den hash, der er gemt i databasen.

En anden nøglefunktion ved en hash-funktion er, at hash-sammendraget altid er det samme, hvis du angiver det samme klartekst-input. Derudover, hvis du foretager selv en lille ændring af klarteksten, er hash-sammenfatningen helt anderledes. Kombinationen af disse to funktioner gør hashing-algoritmer nyttige i kryptografi. En almindelig brug er med adgangskoder.

Adgangskode-hash-algoritmer

Når du logger ind på et websted, giver du det dit brugernavn og adgangskode. På overfladeniveau kontrollerer hjemmesiden derefter, at de oplysninger, du har indtastet, stemmer overens med de oplysninger, den har på filen. Processen er dog ikke helt så enkel.

Databrud er relativt almindelige, det er ret sandsynligt, at du allerede er blevet ramt af et. Kundedata er et af de store mål i et databrud. Lister over brugernavne og adgangskoder kan handles og sælges. For at gøre hele processen sværere for hackere, kører websteder generelt hver adgangskode gennem en hash-algoritme og gemmer kun hashen af adgangskoden i stedet for selve adgangskoden.

Dette virker, fordi når en bruger forsøger at godkende, kan webstedet også hash det indsendte kodeord og sammenligne det med det gemte hash. Hvis de matcher, så ved den, at den samme adgangskode blev indsendt, selvom den ikke ved, hvad den faktiske adgangskode var. Derudover, hvis databasen med adgangskode-hasherne gemt i den bliver brudt af hackere, kan de ikke umiddelbart se, hvad de faktiske adgangskoder er.

Stærke hashes

Hvis en hacker har adgang til hash-kodeord, er der ikke meget, de kan gøre med dem med det samme. Der er ingen omvendt funktion til at dekryptere hasherne og se de originale adgangskoder. I stedet skal de forsøge at knække hashen. Dette involverer dybest set en brute-force-proces med at lave mange password-gæt og se, om nogen af hasherne matcher dem, der er gemt i databasen.

Der er to problemer, når det kommer til styrken af en hash. Styrken af selve hashing-funktionen og styrken af adgangskoden, der blev hashed. Forudsat at der bruges en stærk adgangskode og hash-algoritme, skal en hacker prøve nok adgangskoder til at beregne 50 % af hele hash-outputpladsen for at have en 50/50 chance for at knække en enkelt hash.

Mængden af behandling kan reduceres dramatisk, hvis hashing-algoritmen har svagheder i sig, som enten lækker data eller har en øget chance for i øvrigt at have den samme hash, kendt som en kollision.

Brute force-angreb kan være langsomme, da der er et stort antal mulige adgangskoder at prøve. Desværre har folk en tendens til at være ret forudsigelige, når de kommer med adgangskoder. Dette betyder, at der kan foretages kvalificerede gæt ved hjælp af lister over almindeligt anvendte adgangskoder. Hvis du vælger en svag adgangskode, kan den blive gættet betydeligt tidligere, end de 50 % af vejen gennem hash-output-pladsen antyder.

Derfor er det vigtigt at bruge stærke adgangskoder. Hvis hashen af din adgangskode er involveret i et databrud, er det ligegyldigt, om hjemmesiden brugte den bedst mulige og sikreste hashing-algoritme, der findes, hvis din adgangskode er "password1", vil den stadig blive gættet næsten øjeblikkeligt.

Konklusion

En hashing-algoritme er en envejsfunktion. Det producerer altid det samme output, hvis det forsynes med det samme input. Selv mindre forskelle i input ændrer output betydeligt, hvilket betyder, at du ikke kan se, om du var tæt på det rigtige input. Hash-funktioner kan ikke vendes. Der er ingen måde at fortælle, hvilket input der blev brugt til at generere et givet output uden blot at gætte. En kryptografisk hashfunktion er kryptografisk sikker og velegnet til brug, der har brug for den slags sikkerhed. Et almindeligt tilfælde er at hash kodeord. Andre brugssager inkluderer hashing-filer som en integritetsbekræftelse.

Apple har introduceret iOS 26 – en større opdatering med et helt nyt design med frostet glas, smartere oplevelser og forbedringer af velkendte apps.

Studerende har brug for en specifik type bærbar computer til deres studier. Den skal ikke kun være kraftig nok til at præstere godt i deres valgte fag, men også kompakt og let nok til at kunne bæres rundt hele dagen.

I denne artikel vil vi guide dig til, hvordan du genvinder adgang til din harddisk, når den fejler. Lad os følge med!

Ved første øjekast ligner AirPods alle andre ægte trådløse øretelefoner. Men alt dette ændrede sig, da et par mindre kendte funktioner blev opdaget.

Det er enkelt at tilføje en printer til Windows 10, selvom processen for kablede enheder vil være anderledes end for trådløse enheder.

Som du ved, er RAM en meget vigtig hardwaredel i en computer, der fungerer som hukommelse til at behandle data og er den faktor, der bestemmer hastigheden på en bærbar computer eller pc. I artiklen nedenfor vil WebTech360 introducere dig til nogle måder at kontrollere for RAM-fejl ved hjælp af software på Windows.

Har du lige købt en SSD i håbet om at opgradere din computers interne lager, men ved ikke, hvordan du installerer SSD? Læs denne artikel nu!

Sådan aktiveres scanning på Canon Pixma MG5220, når du er løbet tør for blæk.

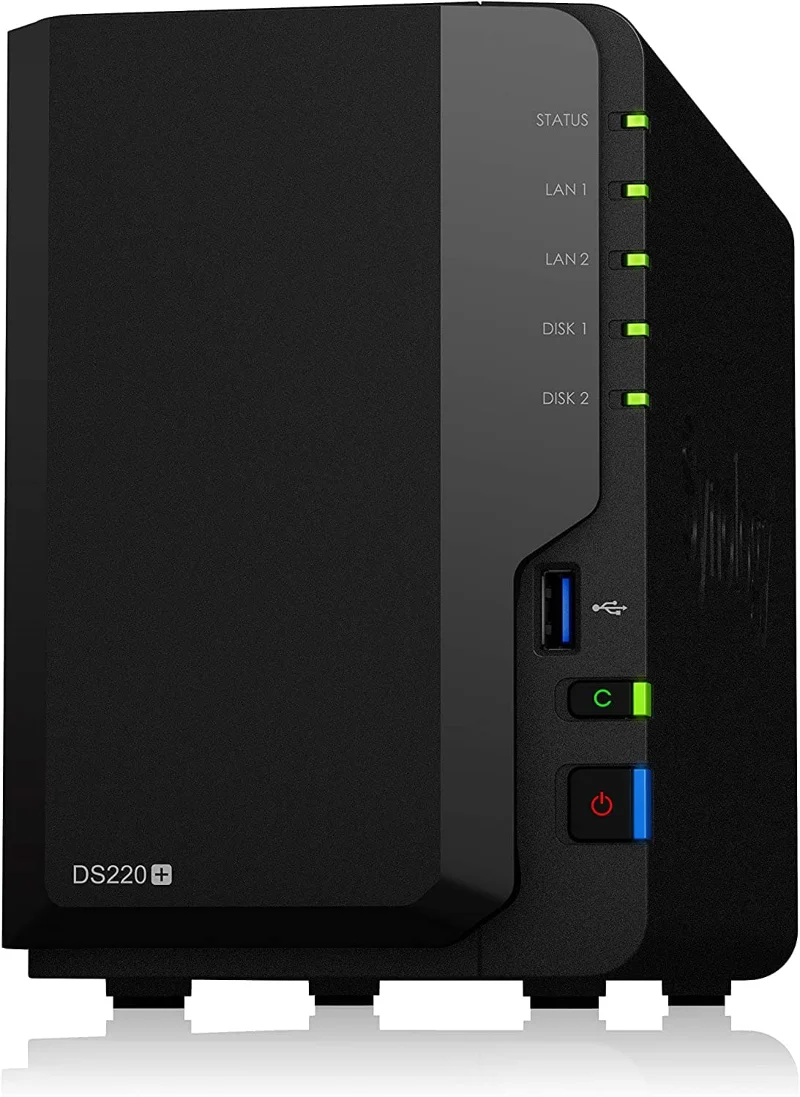

Uanset om du leder efter en NAS til dit hjem eller kontor, så tjek denne liste over de bedste NAS lagringsenheder.

Hvis din Powerbeats Pro ikke oplades, skal du bruge en anden strømkilde og rengøre dine earbuds. Lad etuiet være åbent, mens du oplader dine earbuds.