Alt om iOS 26

Apple har introduceret iOS 26 – en større opdatering med et helt nyt design med frostet glas, smartere oplevelser og forbedringer af velkendte apps.

Der er masser af malware, der flyder rundt derude på internettet. Heldigvis er der mange beskyttelsesforanstaltninger tilgængelige. Nogle af dem, såsom antivirusprodukter, er designet til at køre på en enhedsbasis og er ideelle til personer med et lille antal enheder. Antivirussoftware er også nyttig i store virksomhedsnetværk. Et af problemerne der er dog simpelthen antallet af enheder, der så har antivirussoftware kørende, der kun rapporterer på maskinen. Et virksomhedsnetværk ønsker virkelig, at rapporter om antivirushændelser skal centraliseres. Hvad der er en fordel for hjemmebrugere, er en svaghed for virksomhedens netværk.

Går ud over antivirus

For at bringe tingene videre er det nødvendigt med en anden tilgang. Denne tilgang kaldes et IDS eller Intrusion Detection System. Der er mange forskellige variationer af IDS, hvoraf mange kan supplere hinanden. For eksempel kan en IDS have til opgave at overvåge en enhed eller netværkstrafik. En enhed, der overvåger IDS, omtales som HIDS eller Host(baseret) Intrusion Detection System. Et netværksovervågnings-IDS er kendt som et NIDS eller Network Intrusion Detection System. En HIDS ligner en antiviruspakke, der overvåger en enhed og rapporterer tilbage til et centraliseret system.

En NIDS er generelt placeret i et område med høj trafik på netværket. Ofte vil dette være enten på et kernenetværk/backbone-router eller ved grænsen af netværket og dets forbindelse til internettet. En NIDS kan konfigureres til at være inline eller i en tap-konfiguration. En inline NIDS kan aktivt filtrere trafik baseret på detektioner som en IPS (en facet, vi vender tilbage til senere), men den fungerer som et enkelt fejlpunkt. En tap-konfiguration spejler grundlæggende al netværkstrafik til NIDS. Det kan derefter udføre sine overvågningsfunktioner uden at fungere som et enkelt fejlpunkt.

Overvågningsmetoder

En IDS bruger typisk en række detektionsmetoder. Den klassiske tilgang er præcis, hvad der bruges i antivirusprodukter; signaturbaseret detektion. I dette sammenligner IDS den observerede software eller netværkstrafik med et stort udvalg af signaturer af kendt malware og ondsindet netværkstrafik. Dette er en velkendt og generelt ret effektiv måde at imødegå kendte trusler på. Signaturbaseret overvågning er dog ikke en sølvkugle. Problemet med signaturer er, at du først skal opdage malwaren for derefter at tilføje dens signatur til sammenligningslisten. Dette gør den ubrugelig til at opdage nye angreb og sårbar over for variationer af eksisterende teknikker.

Den vigtigste alternative metode, en IDS bruger til identifikation, er unormal adfærd. Anomali-baseret detektion tager en basislinje for standardbrug og rapporterer derefter om usædvanlig aktivitet. Dette kan være et stærkt værktøj. Det kan endda fremhæve en risiko fra en potentiel falsk insidertrussel. Hovedproblemet med dette er, at det skal tunes til basislinjeadfærden for hvert system, hvilket betyder, at det skal trænes. Dette betyder, at hvis systemet allerede er kompromitteret, mens IDS'en trænes, vil det ikke se den ondsindede aktivitet som usædvanlig.

Et område i udvikling er brugen af kunstige neurale netværk til at udføre den anomali-baserede detektionsproces. Dette felt viser lovende, men er stadig ret nyt og står sandsynligvis over for lignende udfordringer som de mere klassiske versioner af anomali-baseret detektion.

Centralisering: En forbandelse eller en velsignelse?

Et af nøglefunktionerne ved en IDS er centralisering. Det giver et netværkssikkerhedsteam mulighed for at indsamle live netværks- og enhedsstatusopdateringer. Dette inkluderer en masse information, hvoraf de fleste er "alt er i orden". For at minimere chancerne for falske negativer, dvs. mistet ondsindet aktivitet, er de fleste IDS-systemer konfigureret til at være meget "twitchy". Selv den mindste antydning af, at noget er slukket, rapporteres. Ofte skal denne rapport så triageres af et menneske. Hvis der er mange falske positiver, kan det ansvarlige team hurtigt blive overvældet og blive udbrændt. For at undgå dette kan der indføres filtre for at reducere IDS'ens følsomhed, men det øger risikoen for falske negativer. Derudover

Centralisering af systemet involverer også ofte tilføjelse af et komplekst SIEM-system. SIEM står for Security Information and Event Management system. Det involverer typisk en række indsamlingsagenter rundt om på netværket, der samler rapporter fra enheder i nærheden. Disse indsamlingsagenter sender derefter rapporterne tilbage til det centrale ledelsessystem. Introduktionen af et SIEM øger netværkstrusselsoverfladen. Sikkerhedssystemer er ofte ret godt sikret, men det er ikke en garanti, og de kan selv være sårbare over for infektion med malware, der så forhindrer sig selv i at blive rapporteret. Dette er dog altid en risiko for ethvert sikkerhedssystem.

Automatisering af svar med en IPS

En IDS er dybest set et advarselssystem. Den leder efter ondsindet aktivitet og sender derefter advarsler til overvågningsteamet. Det betyder, at alt bliver kigget over af et menneske, men dette kommer med risiko for forsinkelser, især i tilfælde af et udbrud af aktivitet. For eksempel. Forestil dig, hvis det lykkes en ransomware-orm at komme ind på netværket. Det kan tage noget tid for de menneskelige anmeldere at identificere en IDS-alarm som legitim, hvorefter ormen meget vel kan have spredt sig yderligere.

En IDS, der automatiserer processen med at handle på advarsler med høj sikkerhed, kaldes en IPS eller en IDPS, hvor "P" står for "Protection". En IPS foretager automatisk handling for at forsøge at minimere risikoen. Med den høje falsk-positive rate af en IDS ønsker du selvfølgelig ikke, at en IPS skal reagere på hver alarm, kun på dem, der anses for at have en høj sikkerhed.

På en HIDS fungerer en IPS som en antivirussoftwarekarantænefunktion. Den låser automatisk den formodede malware og advarer sikkerhedsteamet om at analysere hændelsen. På en NIDS skal en IPS være inline. Det betyder, at al trafik skal køre gennem IPS'en, hvilket gør det til et enkelt fejlpunkt. Omvendt kan den dog aktivt fjerne eller droppe mistænkelig netværkstrafik og advare sikkerhedsteamet om at gennemgå hændelsen.

Den vigtigste fordel ved en IPS i forhold til en ren IDS er, at den automatisk kan reagere på mange trusler meget hurtigere, end det kunne opnås med kun menneskelig gennemgang. Dette gør det muligt at forhindre ting som dataeksfiltreringshændelser, mens de sker, i stedet for blot at identificere, at det er sket efter kendsgerningen.

Begrænsninger

En IDS har flere begrænsninger. Den signaturbaserede detektionsfunktionalitet er afhængig af opdaterede signaturer, hvilket gør den mindre effektiv til at fange potentielt farligere ny malware. Den falske positive rate er generelt rigtig høj, og der kan gå lange perioder mellem legitime problemer. Dette kan føre til, at sikkerhedsteamet bliver desensibiliseret og blaseret over alarmer. Denne holdning øger risikoen for, at de fejlkategoriserer en sjælden sand positiv som en falsk positiv.

Værktøjer til analyse af netværkstrafik bruger typisk standardbiblioteker til at analysere netværkstrafikken. Hvis trafikken er ondsindet og udnytter en fejl i biblioteket, kan det være muligt at inficere selve IDS-systemet. Inline NIDS fungerer som single points of failure. De skal analysere en stor mængde trafik meget hurtigt, og hvis de ikke kan følge med, skal de enten droppe det, hvilket forårsager problemer med ydeevne/stabilitet, eller tillade det at komme igennem, potentielt gå glip af ondsindet aktivitet.

Træning af et anomali-baseret system kræver, at netværket er sikkert i første omgang. Hvis der allerede er malware, der kommunikerer på netværket, vil dette blive inkluderet som normalt i basislinjen og ignoreret. Derudover kan basislinjen langsomt udvides ved, at en ondsindet skuespiller simpelthen tager sig tid til at skubbe grænserne, strække dem i stedet for at bryde dem. Endelig kan en IDS ikke alene analysere krypteret trafik. For at kunne gøre dette, skal virksomheden bemande i midten (MitM) trafikken med et virksomhedsrodcertifikat. Dette har tidligere introduceret sine egne risici. Med den procentdel af moderne netværkstrafik, der forbliver ukrypteret, kan dette i nogen grad begrænse anvendeligheden af en NIDS. Det er værd at bemærke, at selv uden at dekryptere trafikken,

Konklusion

En IDS er et Intrusion Detection System. Det er dybest set en opskaleret version af et antivirusprodukt designet til brug i virksomhedsnetværk og byder på centraliseret rapportering gennem en SIEM. Den kan fungere både på individuelle enheder og overvåge generel netværkstrafik i varianter kendt som henholdsvis HIDS og NIDS. En IDS lider af meget høje falske positive rater i et forsøg på at undgå falske negativer. Typisk triageres rapporter af et menneskeligt sikkerhedsteam. Nogle handlinger, når registreringssikkerheden er høj, kan blive automatiseret og derefter markeret til gennemgang. Et sådant system er kendt som en IPS eller IDPS.

Apple har introduceret iOS 26 – en større opdatering med et helt nyt design med frostet glas, smartere oplevelser og forbedringer af velkendte apps.

Studerende har brug for en specifik type bærbar computer til deres studier. Den skal ikke kun være kraftig nok til at præstere godt i deres valgte fag, men også kompakt og let nok til at kunne bæres rundt hele dagen.

I denne artikel vil vi guide dig til, hvordan du genvinder adgang til din harddisk, når den fejler. Lad os følge med!

Ved første øjekast ligner AirPods alle andre ægte trådløse øretelefoner. Men alt dette ændrede sig, da et par mindre kendte funktioner blev opdaget.

Det er enkelt at tilføje en printer til Windows 10, selvom processen for kablede enheder vil være anderledes end for trådløse enheder.

Som du ved, er RAM en meget vigtig hardwaredel i en computer, der fungerer som hukommelse til at behandle data og er den faktor, der bestemmer hastigheden på en bærbar computer eller pc. I artiklen nedenfor vil WebTech360 introducere dig til nogle måder at kontrollere for RAM-fejl ved hjælp af software på Windows.

Har du lige købt en SSD i håbet om at opgradere din computers interne lager, men ved ikke, hvordan du installerer SSD? Læs denne artikel nu!

Sådan aktiveres scanning på Canon Pixma MG5220, når du er løbet tør for blæk.

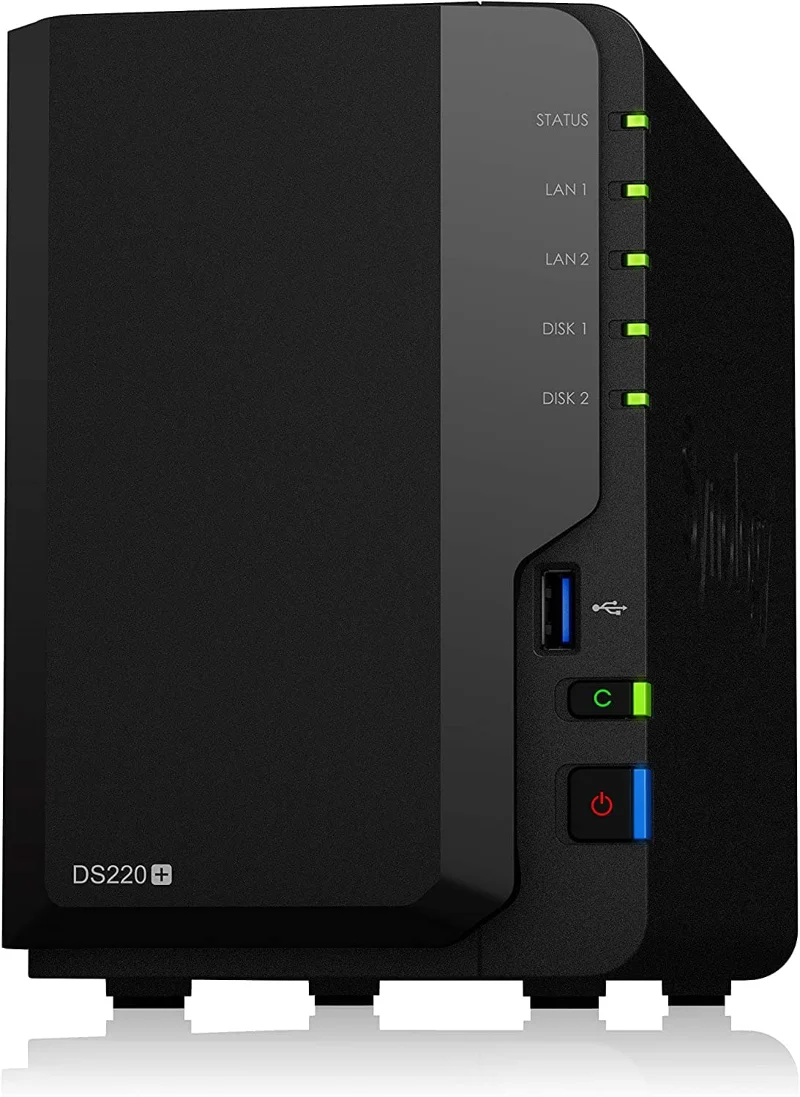

Uanset om du leder efter en NAS til dit hjem eller kontor, så tjek denne liste over de bedste NAS lagringsenheder.

Hvis din Powerbeats Pro ikke oplades, skal du bruge en anden strømkilde og rengøre dine earbuds. Lad etuiet være åbent, mens du oplader dine earbuds.