Alt om iOS 26

Apple har introduceret iOS 26 – en større opdatering med et helt nyt design med frostet glas, smartere oplevelser og forbedringer af velkendte apps.

Det er nemt at have den enkle opfattelse, at alle hackere er skurke, der er ude på at forårsage databrud og implementere ransomware. Dette er dog ikke sandt. Der er masser af dårlige hackere derude. Nogle hackere bruger deres færdigheder etisk og lovligt. En "etisk hacker" er en hacker, der hacker inden for rammerne af en juridisk aftale med den legitime systemejer.

Tip: Som det modsatte af en black hat hacker kaldes en etisk hacker ofte en white hat hacker.

Kernen i dette er en forståelse af, hvad der gør hacking ulovligt. Selvom der er variationer over hele kloden, bunder de fleste hackinglove ned til "det er ulovligt at få adgang til et system, hvis du ikke har tilladelse til det." Konceptet er enkelt. De faktiske hacking-handlinger er ikke ulovlige; det er bare at gøre det uden tilladelse. Men det betyder, at der kan gives tilladelse til, at du kan gøre noget, der ellers ville være ulovligt.

Denne tilladelse kan ikke bare komme fra enhver tilfældig person på gaden eller online. Det kan ikke engang komme fra regeringen ( selvom efterretningstjenester opererer under lidt andre regler ). Tilladelse skal gives af den legitime systemejer.

Tip: For at være klar, henviser "legitim systemejer" ikke nødvendigvis til den person, der købte systemet. Det refererer til en person, der lovligt har det juridiske ansvar at sige; det er ok for dig. Dette vil typisk være CISO'en, den administrerende direktør eller bestyrelsen, selvom muligheden for at give tilladelse også kan uddelegeres længere nede i kæden.

Selvom tilladelse blot kunne gives mundtligt, bliver dette aldrig gjort. Da den person eller virksomhed, der udfører testen, vil være juridisk ansvarlig for at teste, hvad de ikke skal, er en skriftlig kontrakt påkrævet.

Vigtigheden af kontrakten kan ikke overvurderes. Det er det eneste, der giver den etiske hackers hackerhandlinger lovlighed. Kontrakttilskuddet giver erstatning for de angivne handlinger og mod de angivne mål. Som sådan er det væsentligt at forstå kontrakten, og hvad den dækker over, da at gå uden for kontraktens anvendelsesområde betyder at gå uden for den juridiske skadeserstatning og bryde loven.

Hvis en etisk hacker forvilder sig uden for kontraktens rækkevidde, løber de en juridisk stram snor. Alt, hvad de gør, er teknisk ulovligt. I mange tilfælde ville et sådant skridt være tilfældigt og hurtigt selvfanget. Når det håndteres korrekt, er dette ikke nødvendigvis et problem, men afhængigt af situationen kan det bestemt være det.

Den tilbudte kontrakt behøver ikke nødvendigvis at være specifikt skræddersyet. Nogle virksomheder tilbyder en bug bounty-ordning. Dette indebærer udgivelse af en åben kontrakt, der giver enhver mulighed for at forsøge at hacke deres system etisk, så længe de følger de specificerede regler og rapporterer ethvert problem, de identificerer. Rapporteringsproblemer, i dette tilfælde, belønnes typisk økonomisk.

Standardformen for etisk hacking er "penetrationstesten" eller pentest. Det er her en eller flere etiske hackere bliver engageret for at forsøge at trænge ind i et systems sikkerhedsforsvar. Når engagementet er afsluttet, rapporterer de etiske hackere, kaldet pentestere i denne rolle, deres resultater til klienten. Klienten kan bruge detaljerne i rapporten til at rette de identificerede sårbarheder. Mens individuelt arbejde og kontraktarbejde kan udføres, er mange pentestere interne ressourcer i virksomheden, eller specialiserede pentestingfirmaer ansættes.

Tip: Det er "pentesting" ikke "pentesting." En penetrationstester tester ikke penne.

I nogle tilfælde er det ikke nok at teste, om en eller flere applikationer eller netværk er sikre. I dette tilfælde kan der udføres mere dybtgående tests. Et rødt team-engagement involverer typisk test af en meget bredere række af sikkerhedsforanstaltninger. Handlinger kan omfatte udførelse af phishing-øvelser mod medarbejdere, at forsøge at socialt manipulere din vej ind i en bygning eller endda fysisk at bryde ind. Selvom hver øvelse for rødt hold varierer, er konceptet typisk meget mere en worst-case "så hvad nu hvis"-test . På linje med "denne webapplikation er sikker, men hvad nu hvis nogen bare går ind i serverrummet og tager harddisken med alle data på den."

Stort set ethvert sikkerhedsproblem, der kan bruges til at skade en virksomhed eller et system, er teoretisk åbent for etisk hacking. Dette forudsætter dog, at systemejeren giver tilladelse, og at de er klar til at betale for det.

Etiske hackere skriver, bruger og deler hackingværktøjer for at gøre deres liv lettere. Det er rimeligt at stille spørgsmålstegn ved etikken i dette, da sorte hatte kunne vælge disse værktøjer for at skabe mere kaos. Realistisk set er det dog helt rimeligt at antage, at angriberne allerede har disse værktøjer, eller i det mindste noget lignende, da de forsøger at gøre deres liv lettere. Ikke at have værktøj og forsøge at gøre det sværere for sorte hatte er at stole på sikkerhed gennem uklarhed. Dette koncept er dybt ilde set i kryptografi og det meste af sikkerhedsverdenen generelt.

En etisk hacker kan nogle gange snuble over en sårbarhed, når han browser på et websted eller bruger et produkt. I dette tilfælde forsøger de typisk at rapportere det ansvarligt til den legitime systemejer. Det vigtigste herefter er, hvordan situationen håndteres. Den etiske ting at gøre er at afsløre det privat til den legitime systemejer for at give dem mulighed for at løse problemet og distribuere en softwarepatch.

Enhver etisk hacker er naturligvis også ansvarlig for at informere brugere, der er berørt af en sådan sårbarhed, så de kan vælge at træffe deres egne sikkerhedsbevidste beslutninger. Typisk ses en tidsramme på 90 dage fra privat offentliggørelse som en passende mængde tid til at udvikle og offentliggøre en rettelse. Mens forlængelser kan gives, hvis der er brug for lidt mere tid, er dette ikke nødvendigvis gjort.

Selvom en rettelse ikke er tilgængelig, kan det være etisk at detaljere problemet offentligt. Dette forudsætter dog, at den etiske hacker har forsøgt at afsløre problemet ansvarligt, og generelt, at de forsøger at informere normale brugere, så de kan beskytte sig selv. Mens nogle sårbarheder kan være detaljerede med fungerende proof of concept-udnyttelser, bliver dette ofte ikke gjort, hvis en rettelse ikke er tilgængelig endnu.

Selvom dette måske ikke lyder helt etisk, kommer det i sidste ende brugeren til gode. I et scenarie er virksomheden under nok pres til at levere en rettidig løsning. Brugere kan opdatere til en fast version eller i det mindste implementere en løsning. Alternativet er, at virksomheden ikke kan implementere en rettelse til et alvorligt sikkerhedsproblem med det samme. I dette tilfælde kan brugeren træffe en informeret beslutning om at fortsætte med at bruge produktet.

En etisk hacker er en hacker, der handler inden for lovens begrænsninger. Typisk er de indgået i kontrakt eller på anden måde givet tilladelse af den legitime systemejer til at hacke et system. Dette gøres med det forbehold, at den etiske hacker vil rapportere de identificerede problemer ansvarligt til den legitime systemejer, så de kan løses. Etisk hacking er bygget på "indstil en tyv til at fange en tyv." Ved at bruge viden om etiske hackere kan du løse de problemer, som black hat hackere kunne have udnyttet. Etiske hackere omtales også som white hat hackere. Andre udtryk kan også bruges under visse omstændigheder, såsom "pentestere" til at ansætte fagfolk.

Apple har introduceret iOS 26 – en større opdatering med et helt nyt design med frostet glas, smartere oplevelser og forbedringer af velkendte apps.

Studerende har brug for en specifik type bærbar computer til deres studier. Den skal ikke kun være kraftig nok til at præstere godt i deres valgte fag, men også kompakt og let nok til at kunne bæres rundt hele dagen.

I denne artikel vil vi guide dig til, hvordan du genvinder adgang til din harddisk, når den fejler. Lad os følge med!

Ved første øjekast ligner AirPods alle andre ægte trådløse øretelefoner. Men alt dette ændrede sig, da et par mindre kendte funktioner blev opdaget.

Det er enkelt at tilføje en printer til Windows 10, selvom processen for kablede enheder vil være anderledes end for trådløse enheder.

Som du ved, er RAM en meget vigtig hardwaredel i en computer, der fungerer som hukommelse til at behandle data og er den faktor, der bestemmer hastigheden på en bærbar computer eller pc. I artiklen nedenfor vil WebTech360 introducere dig til nogle måder at kontrollere for RAM-fejl ved hjælp af software på Windows.

Har du lige købt en SSD i håbet om at opgradere din computers interne lager, men ved ikke, hvordan du installerer SSD? Læs denne artikel nu!

Sådan aktiveres scanning på Canon Pixma MG5220, når du er løbet tør for blæk.

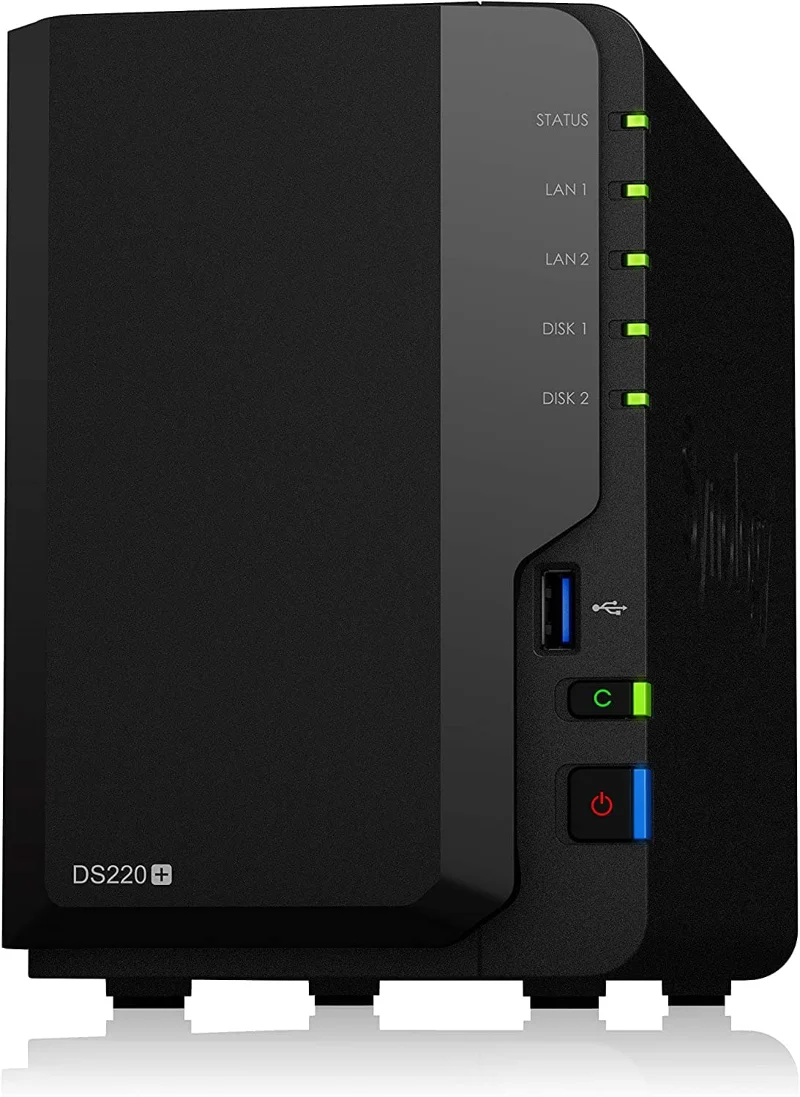

Uanset om du leder efter en NAS til dit hjem eller kontor, så tjek denne liste over de bedste NAS lagringsenheder.

Hvis din Powerbeats Pro ikke oplades, skal du bruge en anden strømkilde og rengøre dine earbuds. Lad etuiet være åbent, mens du oplader dine earbuds.