Jak někoho zablokovat a odblokovat v Microsoft Teams a jaké jsou alternativy

Microsoft Teams je klíčovou platformou pro videokonference. Naučte se, jak zablokovat a odblokovat uživatele, aby byl váš chat čistý.

Jamf je společnost zabývající se vývojem softwaru, která poskytuje řešení pro správu Mac a vyvíjí aplikace pro iOS a macOS. Tato firma učinila šokující objev zranitelnosti v počítačích macOS, která může umožnit malwaru XCSSET přístup bez omezení k těm částem operačního systému, které obvykle vyžadují povolení. Mezi dostupné funkce patří mikrofon, webová kamera a nahrávání obrazovky bez povolení.

Obrazové kredity: Jamf

Malware XCSSET objevily služby Trend Micro Antivirus loni v roce 2020. Bylo zjištěno, že tento malware cílil na vývojáře společnosti Apple a jejich projekty Xcode. Jakmile byly neúplné aplikace infikovány, malware se rozšířil na všechny, kdo tyto aplikace používají, kódují nebo testují. Trend Micro popsal tuto strategii jako Supply Chain Attack, což znamenalo, že malware v počáteční fázi neútočil na koncové uživatele, ale spíše se soustředil na instalátory aplikací a maskoval se uvnitř. Tento malware byl pravidelně aktualizován o novější varianty nalezené po celém světě zaměřené také na zařízení Apple s čipem M1 .

Obrázek: Trend Micro

Jak funguje malware XCSSET?

Trend Micro popisuje fungování malwaru na počítači oběti jako dva dny nula. První den je nabourat se do prohlížeče Safari a získat všechny cookies, pomocí kterých se hacker dostane ke všem online účtům uživatele. Druhý zero-day se používá k instalaci vývojové verze prohlížeče Safari, která umožňuje hackerům řídit přístup na libovolný web. Jamf však zjistil, že existuje třetí zero-day, který útočníkovi umožňoval pořizovat snímky obrazovky uživatele, aniž by o tom věděl.

Obrázek: Apple

Výzkumníci Jamf Jaron Bradley, Ferdous Saljooki a Stuart Ashenbrenner dále vysvětlili, že tento malware hledá již nainstalované aplikace v počítači oběti, které mají oprávnění ke sdílení obrazovky . Jakmile je tento malware identifikován, vloží kód pro záznam obrazovky do těchto aplikací, které pak fungují jako jízda na zádech. Mezi nejoblíbenější aplikace patří Zoom, Slack a WhatsApp, které nevědomky sdílejí svá oprávnění v macOS s tímto malwarem. Malware XCSSET také podepisuje nový certifikát balíčku aplikace, který mu pomáhá vyhnout se nahlášení bezpečnostním systémem macOS.

Obrázek: Google

V ideálním případě je macOS navržen tak, aby získal oprávnění od uživatele předtím, než udělí přístup a práva jakékoli aplikaci. To zahrnuje nahrávání obrazovky, používání mikrofonu webové kamery a úložiště. Tento malware však dokázal tato oprávnění obejít, protože využíval koncept navázání doufat v jízdu, aby unikl radaru s legitimním softwarem.

Nakonec společnost Jamf také uvedla, že ačkoli jejich zjištění zahrnovala skutečnost, že malware zachycoval snímky plochy oběti, mohl být naprogramován na mnohem víc. Tento malware může přistupovat k uživatelské webové kameře, mikrofonu, klávesnicím a zachytit všechna osobní data uživatele.

Apple potvrdil, že jejich nejnovější aktualizace opraví tuto chybu v macOS 11.4, který se již začal zavádět uživatelům

Microsoft Teams je klíčovou platformou pro videokonference. Naučte se, jak zablokovat a odblokovat uživatele, aby byl váš chat čistý.

Všechny informace o tom, jak snadno a rychle odinstalovat aplikace nebo programy ve Windows 10. Uvolněte místo na vašem PC.

Když pracujete mimo svůj stůl, můžete získat přístup k počítači pomocí Připojení ke vzdálené ploše systému Windows. Naučte se, jak správně povolit připojení ke vzdálené ploše v systému Windows 10.

Naučte se, jak upravit profilový obrázek v Microsoft Teams a vylepšit svou online prezentaci. Získejte tipy na změnu a řešení problémů.

Zjistěte, jak zjistit, kolik hodin jste strávili hraním Fortnite. Návod krok za krokem a tipy na sledování herních statistik.

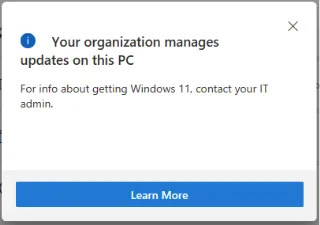

Objevilo se na obrazovce oznámení „Vaše organizace spravuje aktualizace na tomto počítači“? Zde je návod, jak se této zprávy zbavit se špičkovými řešeními.

Zjistěte, jak získat Crown Emote ve Fortnite a posuňte své herní dovednosti na vyšší úroveň. Vytvořte si strategii a získejte respekty ostatních hráčů!

Pokud se lišta nástrojů nezobrazuje v Dokumentech Google, vraťte ji zpět jejím skrytím nebo získáním oprávnění k úpravám. Pokud selžou, použijte doporučený prohlížeč.

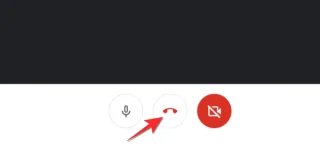

Zjistěte, jak efektivně ukončit schůzku Google Meet jako hostitel nebo účastník, a co dělat, když chcete pokračovat ve schůzce bez hostitele.

Nechte výčitky odesílatele pryč a zjistěte, jak odstranit zprávy Slack. Zde také najdete podrobný návod pro hromadné mazání zpráv Slack.