Vše o iOS 26

Apple představil iOS 26 – velkou aktualizaci s novým designem z matného skla, chytřejšími funkcemi a vylepšeními známých aplikací.

Základy šifrovacích algoritmů jsou poměrně snadno pochopitelné. Vstup nebo prostý text je přijat spolu s klíčem a zpracován algoritmem. Výstup je zašifrovaný a známý jako šifrovaný text. Kritickou součástí šifrovacího algoritmu však je, že můžete proces obrátit. Pokud máte šifrovaný text a dešifrovací klíč, můžete spustit algoritmus znovu a získat zpět prostý text. Některé typy šifrovacích algoritmů vyžadují použití stejného klíče k šifrování i dešifrování dat. Jiné vyžadují pár klíčů, jeden k šifrování a druhý k dešifrování.

Koncept hashovacího algoritmu je příbuzný, ale má několik zásadních rozdílů. Nejdůležitějším rozdílem je skutečnost, že hashovací algoritmus je jednosměrná funkce. Vložíte prostý text do hašovací funkce a získáte hašovací výtah, ale neexistuje způsob, jak tento hašovací výtah přeměnit zpět na původní prostý text.

Poznámka: Výstup hashovací funkce je znám jako hash digest, nikoli šifrovaný text. Termín hash digest se také běžně zkracuje na „hash“, i když jeho použití může být někdy nejasné. Například v procesu ověřování vygenerujete hash a porovnáte ho s hashem uloženým v databázi.

Další klíčovou vlastností hašovací funkce je, že hashovací výtah je vždy stejný, pokud zadáte stejný vstup ve formátu prostého textu. Navíc, pokud provedete byť jen malou změnu v prostém textu, výstup hash digestu bude úplně jiný. Díky kombinaci těchto dvou funkcí jsou hashovací algoritmy užitečné v kryptografii. Běžné použití je s hesly.

Algoritmy hašování hesel

Když se přihlásíte na web, poskytnete mu své uživatelské jméno a heslo. Na povrchové úrovni pak web zkontroluje, zda se zadané údaje shodují s údaji, které má v záznamech. Postup ale není tak jednoduchý.

Únik dat je poměrně častý, je dost pravděpodobné, že vás už nějaký postihl. Zákaznická data jsou jedním z velkých cílů při úniku dat. Seznamy uživatelských jmen a hesel lze obchodovat a prodávat. Aby byl celý proces pro hackery obtížnější, webové stránky obvykle spouštějí každé heslo pomocí hashovacího algoritmu a ukládají pouze hash hesla, nikoli samotné heslo.

Funguje to proto, že když se uživatel pokusí ověřit, web může také zahašovat zadané heslo a porovnat ho s uloženým hashem. Pokud se shodují, pak ví, že bylo odesláno stejné heslo, i když neví, jaké bylo skutečné heslo. Pokud navíc databázi s uloženými hashemi hesel prolomí hackeři, nemohou okamžitě vidět, jaká jsou skutečná hesla.

Silné hashe

Pokud má hacker přístup k heslům hesel, není toho moc, co by s nimi mohl hned dělat. Neexistuje žádná zpětná funkce pro dešifrování hashů a zobrazení původních hesel. Místo toho se musí pokusit prolomit hash. To v podstatě zahrnuje proces brutální síly, při kterém se uhodne mnoho hesel a zjistí se, zda se některý z hashů shoduje s těmi uloženými v databázi.

Pokud jde o sílu hashe, existují dva problémy. Síla samotné hashovací funkce a síla zahašovaného hesla. Za předpokladu, že je použito silné heslo a hashovací algoritmus, by hacker měl vyzkoušet dostatek hesel, aby vypočítal 50 % celého výstupního prostoru hash, aby měl šanci 50/50 prolomit jakýkoli jednotlivý hash.

Množství zpracování lze dramaticky snížit, pokud má hašovací algoritmus v sobě slabiny, že buď unikají data, nebo mají zvýšenou šanci, že náhodně budou mít stejný hash, známý jako kolize.

Útoky hrubou silou mohou být pomalé, protože existuje velké množství možných hesel, která lze vyzkoušet. Bohužel lidé bývají při vymýšlení hesel docela předvídatelní. To znamená, že lze provádět kvalifikované odhady pomocí seznamů běžně používaných hesel. Pokud zvolíte slabé heslo, může být uhodnuto podstatně dříve, než by naznačovalo 50 % cesty přes výstupní prostor hash.

Proto je důležité používat silná hesla. Pokud je hash vašeho hesla zapojen do úniku dat, nezáleží na tom, zda web použil nejlepší možný a nejbezpečnější hashovací algoritmus, který je k dispozici, pokud je vaše heslo „password1“, bude stále uhodnuto téměř okamžitě.

Závěr

Hašovací algoritmus je jednosměrná funkce. Vždy produkuje stejný výstup, pokud má stejný vstup. I malé rozdíly ve vstupu výrazně mění výstup, což znamená, že nemůžete říct, zda jste byli blízko správnému vstupu. Hashovací funkce nelze vrátit zpět. Neexistuje způsob, jak zjistit, jaký vstup byl použit k vygenerování daného výstupu, aniž by bylo nutné pouze hádat. Kryptografická hašovací funkce je kryptograficky bezpečná a vhodná pro použití, která vyžadují tento druh zabezpečení. Častým případem použití je hašování hesel. Mezi další případy použití patří hašování souborů jako ověření integrity.

Apple představil iOS 26 – velkou aktualizaci s novým designem z matného skla, chytřejšími funkcemi a vylepšeními známých aplikací.

Studenti potřebují pro studium specifický typ notebooku. Měl by být nejen dostatečně výkonný, aby dobře poskytoval výkon ve zvoleném oboru, ale také dostatečně kompaktní a lehký, aby ho bylo možné nosit s sebou celý den.

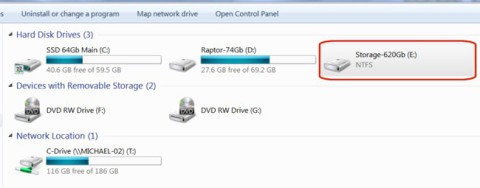

V tomto článku vám ukážeme, jak znovu získat přístup k pevnému disku, když selže. Pojďme na to!

Na první pohled vypadají AirPods stejně jako kterákoli jiná bezdrátová sluchátka. To se ale všechno změnilo, když bylo objeveno několik málo známých funkcí.

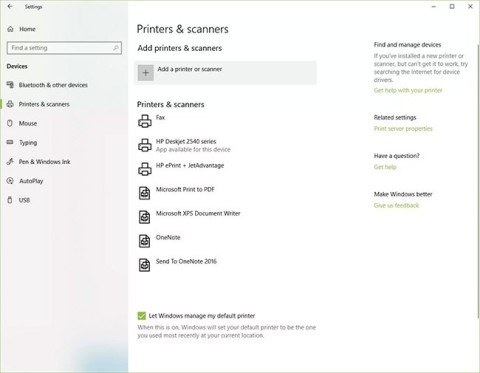

Přidání tiskárny do systému Windows 10 je jednoduché, i když proces pro kabelová zařízení se bude lišit od postupu pro bezdrátová zařízení.

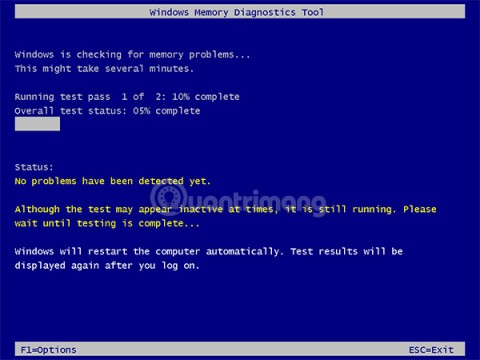

Jak víte, RAM je velmi důležitá hardwarová součást počítače, která slouží jako paměť pro zpracování dat a je faktorem, který určuje rychlost notebooku nebo stolního počítače. V níže uvedeném článku vám WebTech360 představí několik způsobů, jak kontrolovat chyby RAM pomocí softwaru ve Windows.

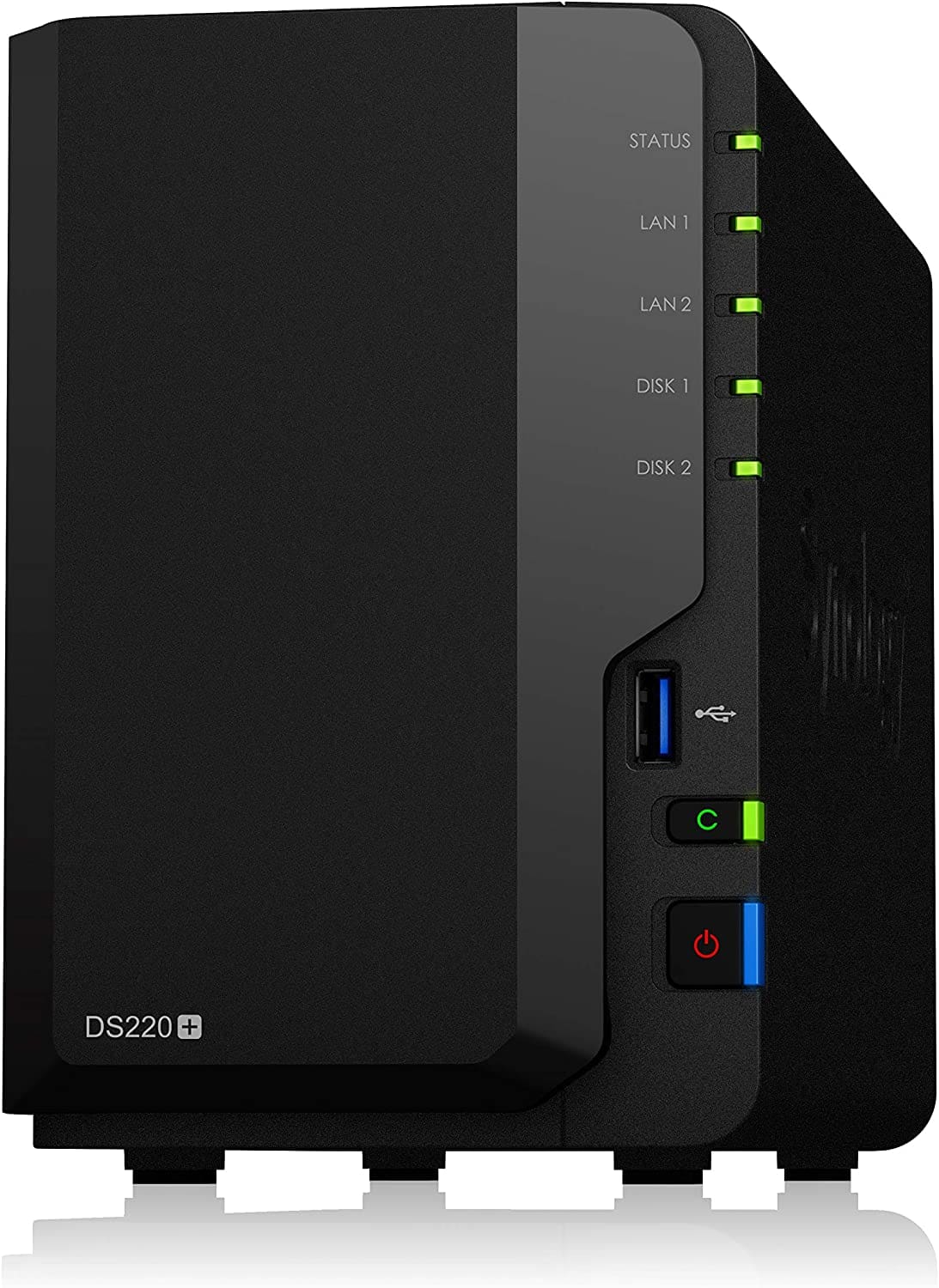

Ať už hledáte NAS pro váš domov nebo kancelář, podívejte se na tento seznam nejlepších NAS zařízení pro ukládání dat.

Údržba vašich 3D tiskáren je velmi důležitá pro dosažení nejlepších výsledků. Zde jsou některé důležité tipy, které je dobré mít na paměti.

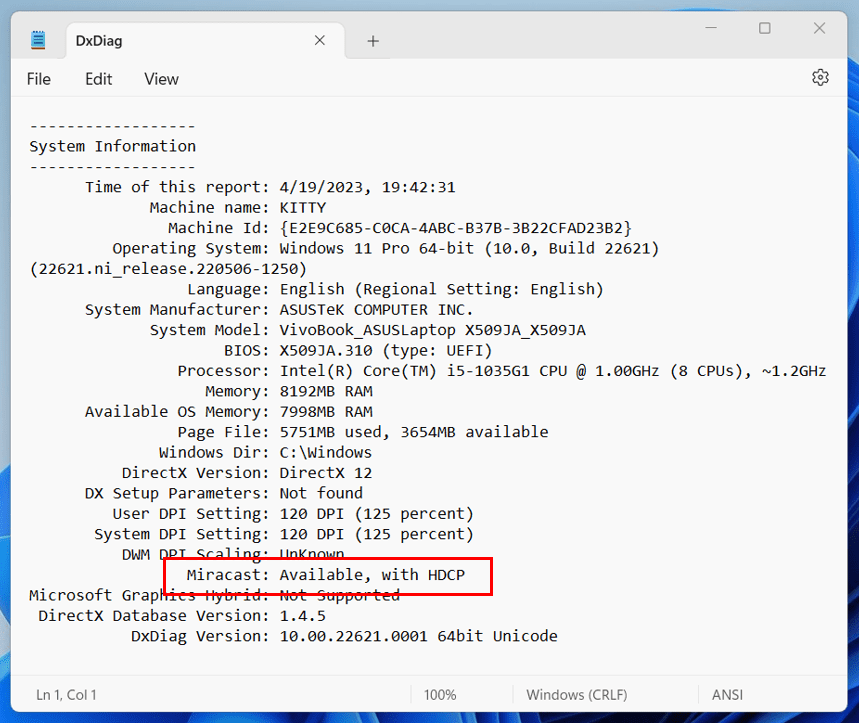

Přečtěte si tento článek, abyste se dozvěděli jednoduchý krok za krokem proces, jak připojit notebook k projektoru nebo TV v OS Windows 11 a Windows 10.

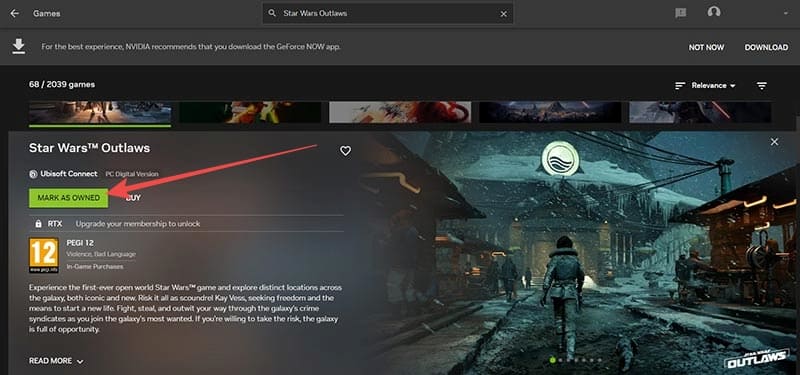

Připravujete se na večer her a bude to velké - právě jste si pořídili hru „Star Wars Outlaws“ na streamovací službě GeForce Now. Objevte jediný známý způsob, jak opravit kód chyby GeForce Now 0xC272008F, abyste mohli znovu hrát hry od Ubisoftu.