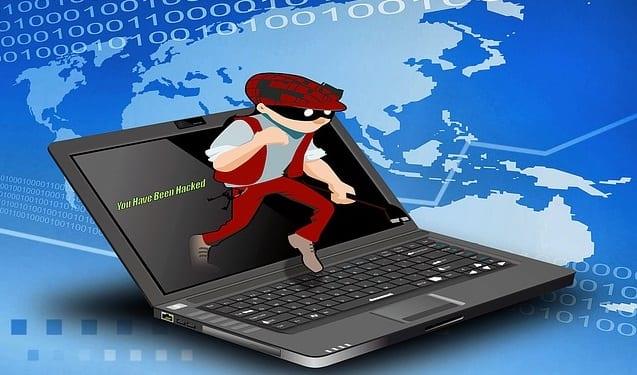

Si aquesta és la primera vegada que escolteu el terme " ordinador zombie " i no esteu segur de què vol dir, seguiu llegint aquesta guia per obtenir-ne més informació. Per cert, la vostra màquina pot ser un ordinador zombi sense que en sigueu conscients.

Què significa "ordinador zombi"?

Un ordinador zombi és una màquina compromesa que els pirates informàtics poden controlar de forma remota i instruir-la perquè realitzi diverses tasques malicioses. La majoria dels ordinadors zombis són en realitat màquines domèstiques propietat i utilitzades per Joe i Jane mitjans. El pitjor és que els usuaris poques vegades sospiten que els pirates informàtics s'han fet càrrec dels seus ordinadors i els han convertit en zombis.

Què és un atac zombi?

Un atac zombi és un assalt informàtic zombi coordinat que implica milers d'ordinadors controlats de forma remota per pirates informàtics. Tots aquests ordinadors treballen junts per aconseguir un objectiu comú, com ara enviar correu brossa als usuaris, robar dades o obstruir sistemes sencers.

Els pirates informàtics prefereixen els atacs zombies perquè són barats (no han de pagar per l'ample de banda) i són difícils de detectar.

Per a què serveixen els ordinadors zombis?

Els pirates informàtics solen utilitzar ordinadors zombis per llançar atacs de correu brossa . De fet, els investigadors de seguretat estimen que al voltant del 80 per cent dels atacs de correu brossa impliquen ordinadors zombis. Els pirates informàtics sovint confien en zombis per llançar atacs de pesca i robatori de dades .

Els zombis són perfectes per llançar atacs DDoS . En dirigir un gran nombre de sol·licituds a un sol lloc web simultàniament, els pirates informàtics poden frenar i fins i tot bloquejar els servidors d'aquest lloc web.

Els cibercriminals també poden utilitzar ordinadors zombis per emmagatzemar i distribuir fitxers il·legals . Per cert, recordeu l'onada d' atacs de ransomware del 2017 amb Wannacry i Petya al capdavant? Sí, els pirates informàtics van utilitzar ordinadors zombis per llançar aquests atacs de ransomware.

Com saber si el vostre ordinador és un zombi

Sovint, un ordinador zombi és difícil de detectar perquè els símptomes rarament fan sonar les alarmes. Això es deu al fet que els dispositius romanen inactius i funcionen com es pretenia fins que els pirates informàtics comencen a donar-los ordres. Quan els símptomes es fan visibles, els propietaris solen experimentar problemes de ralentització de l'ordinador , processos desconeguts poden aparèixer al Gestor de tasques; també podeu notar un augment de l'ús d'ample de banda, així com un ús elevat de CPU i RAM.

Quina diferència hi ha entre un bot i un zombi?

Un bot és un script o una eina que permet als pirates informàtics executar tasques en màquines infectades. Un zombi és un ordinador que ha estat infectat per bots. En poques paraules, els robots infecten ordinadors normals i els converteixen en zombis. En altres paraules, els robots són els mitjans i els ordinadors zombis són el resultat. Quan els pirates informàtics utilitzen ordinadors zombis per difondre programari maliciós, els converteixen en robots.

Per què els pirates informàtics necessiten tenir tantes màquines zombis?

Els pirates informàtics busquen constantment augmentar el seu grup d'ordinadors zombis per realitzar atacs a gran escala, com ara atacs DDoS. Com més gran sigui el nombre d'ordinadors zombis, més danys poden infligir els pirates informàtics. Una xarxa de màquines zombis preparades per difondre programari maliciós o oferir atacs zombis s'anomena botnet.

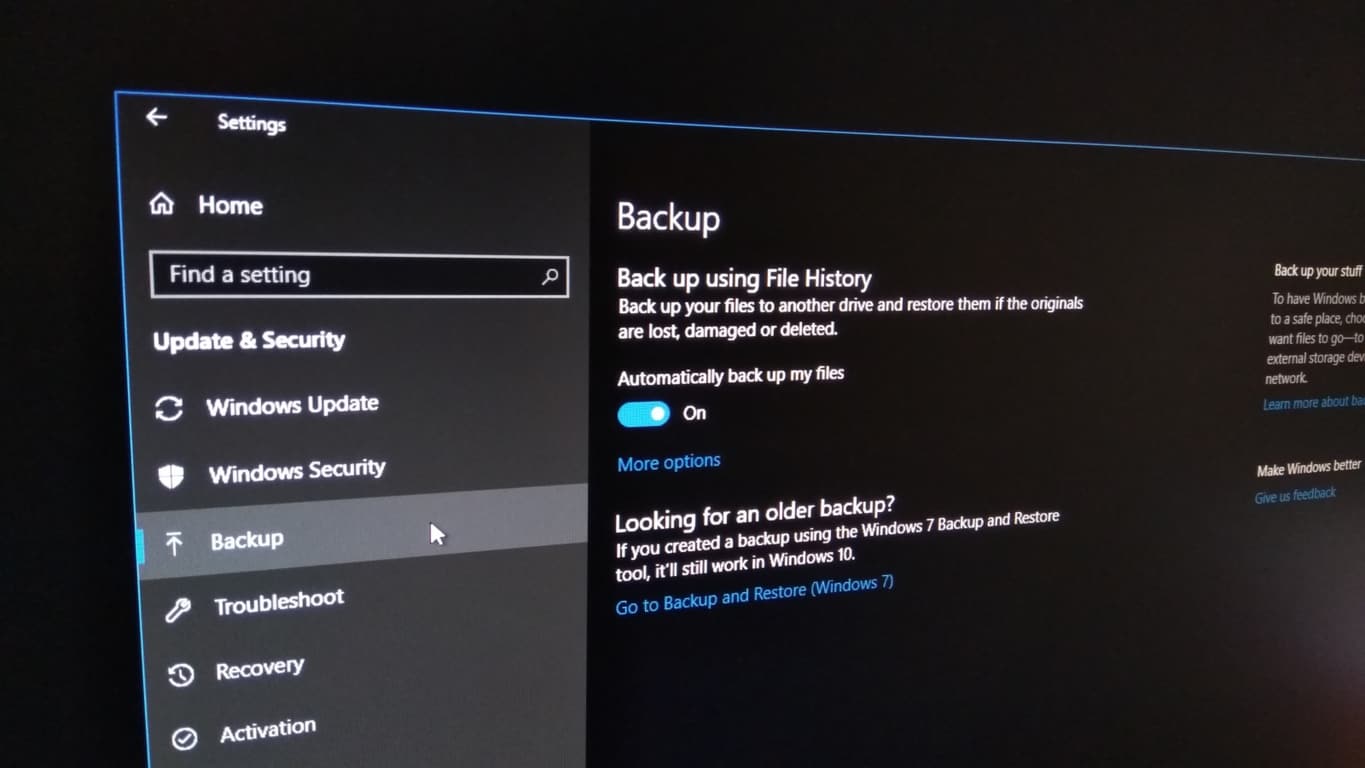

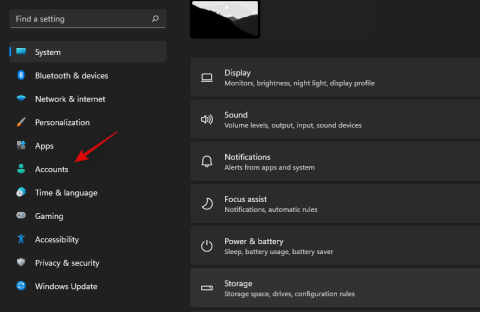

Com mantenir el vostre PC segur

Si voleu mantenir el vostre ordinador segur i evitar que es converteixi en un zombi, seguiu els consells següents.

- Si un correu electrònic sembla sospitós, no l'obriu. Envieu-lo directament a la carpeta Paperera i suprimiu-lo permanentment del vostre compte.

- No obriu ni baixeu fitxers adjunts de fonts desconegudes.

- No descarregueu programari sospitós. Si necessiteu descarregar un programa, feu-ho des de la pàgina web oficial. Eviteu llocs web de baixada de tercers.

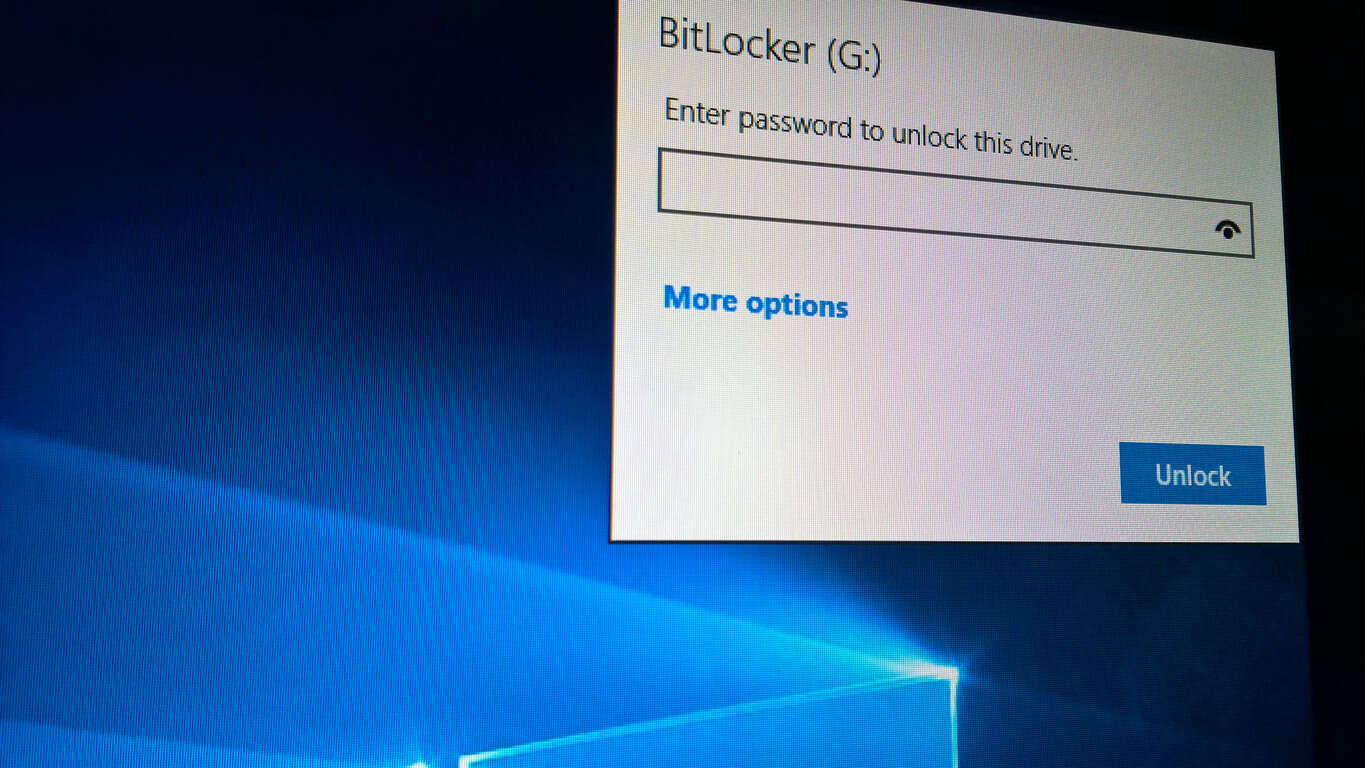

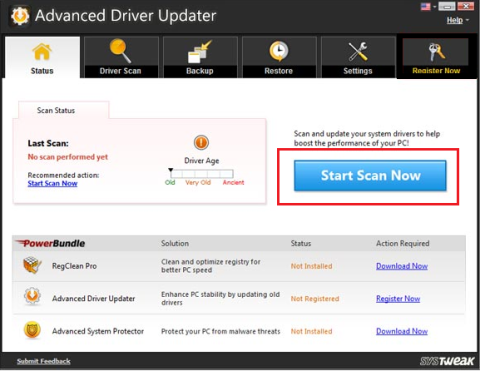

- Cada setmana més o menys, feu una exploració antivirus en profunditat. Assegureu-vos que el vostre antivirus i el tallafoc estiguin activats tot el temps i mantingueu-los actualitzats.

- A més, utilitzeu un programa anti-malware i anti-spam compatible amb el vostre antivirus i tallafoc.

Conclusió

Un ordinador zombi és una màquina que ja no té voluntat pròpia, igual que els morts vius. Això es deu al fet que els pirates informàtics poden controlar el seu comportament de forma remota i utilitzar-lo per difondre programari maliciós i correu brossa o llançar atacs DDoS. Per mantenir el vostre ordinador segur, instal·leu un programa antivirus fiable i una eina antimalware compatible.

Alguna vegada has sospitat que la teva màquina podria ser un ordinador zombi? Quins van ser els senyals que van fer sonar l'alarma? Feu-nos-ho saber als comentaris a continuació.