Впровадження технології хмарного сховища поставило перед комп’ютерною безпекою нові виклики. Раніше дані мали лише кілька точок збою в залежності від того, скільки резервних копій інформації було створено.

Сьогодні хмарні технології надають кожному можливість отримати доступ до даних з будь-якого пристрою у світі. Мета хмари — отримати у ваші руки дані з будь-якого технологічного пристрою, який може підключатися до Інтернету. Однак існує ймовірність того, що хтось інший отримає доступ до хмарного сервісу, на якому розміщуються ваші дані.

Зміст

Основні ризики безпеки хмарного сховища

Як для державних, так і для приватних організацій слабка безпека хмарного сховища може мати страшні наслідки. Нижче ви знайдете найбільші загрози хмарній безпеці.

1. Порушення конфіденційності даних

Навіть до початку Інтернету завжди були порушення даних. На жаль, легкість доступу до даних за допомогою хмари дає можливість навіть хакерам-любителям отримати інформацію.

Існує також питання культури кібербезпеки в самій компанії хмарних сервісів. Навіть якщо компанія, яка використовує хмару, дотримується всіх інструкцій з безпеки, що, якщо точка збою виникне через хмарне сховище?

Теоретично, незважаючи на переваги хмари, компанії, які її використовують, більш схильні до порушення конфіденційності даних.

2. Злом облікового запису

Коли хакер отримує ваші облікові дані для входу, ваші дані в хмарі можуть бути розкриті. Найгірше те, що ця злом даних може статися з будь-якого місця, і для цього потрібно невеликий досвід злому.

Компанія, яка ділиться конфіденційними файлами компанії кільком співробітникам, практично має кілька точок збою. Все, що потрібно, це щоб працівник був застигнутий зненацька; стала можливою крадіжка даних.

Співробітники люблять використовувати попередні паролі. Кіберзлочинець може отримати правильні облікові дані для входу за допомогою грубого злому та вкрасти інформацію з облікового запису.

3. Ін'єкція шкідливого програмного забезпечення

Зловмисне програмне забезпечення або шкідливе програмне забезпечення – це все, що пов’язано з комп’ютером, що дозволяє хакерам стежити за мережевою активністю іншого комп’ютера. Іноді шкідливе програмне забезпечення може потрапити в саму службу хмарного сховища.

![Посібник із безпеки хмарного сховища Посібник із безпеки хмарного сховища]()

Якщо це станеться, кожен біт даних, що зберігаються підприємствами в цьому конкретному хмарному сервісі, буде відкритий.

Підтримка високого рівня кібербезпеки для вашого хмарного сховища

1. Використовуйте надійні паролі

Співробітники повинні використовувати надійні паролі для захисту своїх облікових записів. Попередній пароль може бути виявлений і використаний під час грубої атаки. Слабкий пароль також можна легко вгадати та використати для зламу облікового запису.

Надійний пароль можна описати як поєднання букв, символів і цифр. Пароль стає кращим, якщо він не має словникового значення. Наприклад, такий пароль, як 'venes& [email protected] ' не має значення, що ускладнює його розшифрування.

Якщо ви хочете прискорити процес створення пароля для свого облікового запису хмарного сховища, скористайтеся менеджером паролів .

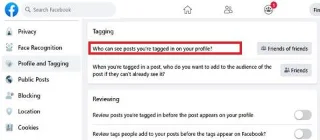

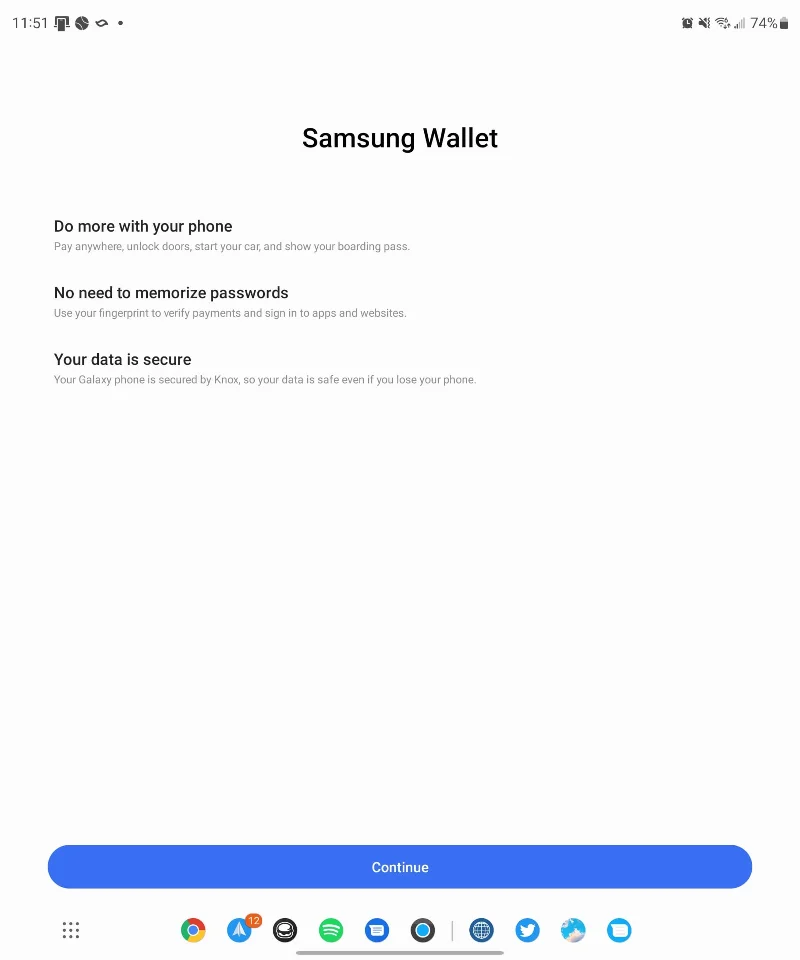

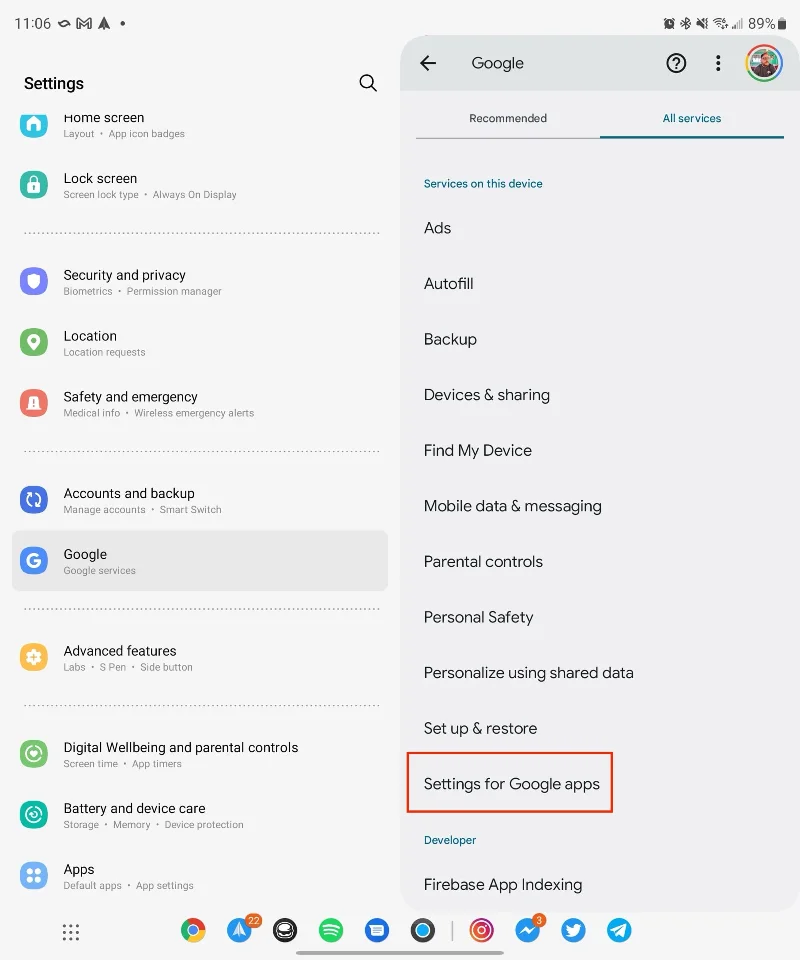

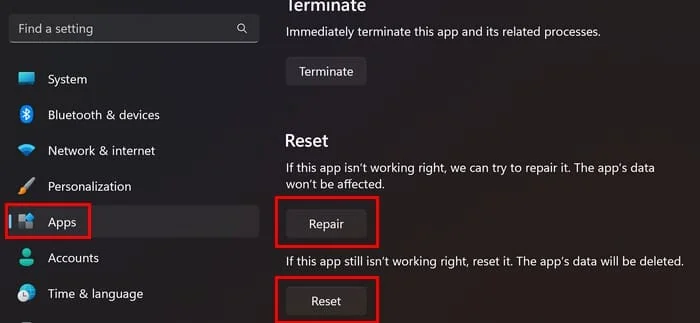

2. Використовуйте двофакторну аутентифікацію

Що, якби був спосіб заблокувати хакера з доступом до даних для входу у ваш хмарний обліковий запис? Ця відповідь у формі двофакторної аутентифікації.

Для цієї форми аутентифікації потрібен додатковий код, перш ніж можна буде надати вхід. Цей код можна надіслати на ваш номер або показати в додатку для аутентифікації. Активуйте двофакторну аутентифікацію для вашого хмарного сховища в розділі безпеки налаштувань.

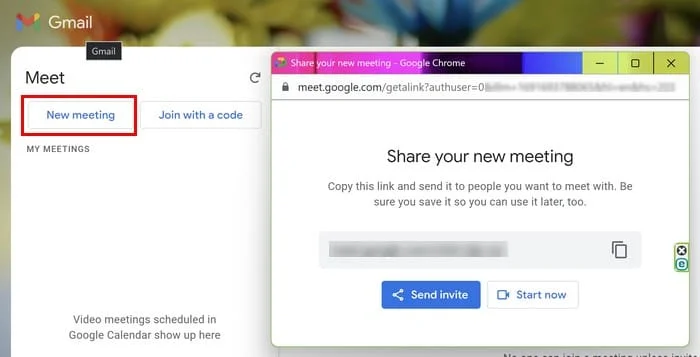

3. Використовуйте VPN для безпеки мережі

Дані облікового запису хмарного сховища можуть бути порушені двома значними способами:

- Під час міграції файлів у хмару.

- Під час спроби входу за допомогою зламаного загальнодоступного Wi-Fi.

Щоб запобігти цьому, ви можете підписатися та завантажити VPN . VPN (віртуальна приватна мережа) забезпечує значний рівень шифрування мережі, що не дозволяє хакерам шпигувати за вашими обліковими даними та даними. Будь-який хакер, який намагається шпигувати за вашою мережевою активністю, не матиме сенсу в інформаційному потокі.

Хмарні компанії, які заохочують співробітників використовувати VPN, є більш безпечними, ніж середня компанія. Передача працівникам знань про безпеку мережі має вирішальне значення.

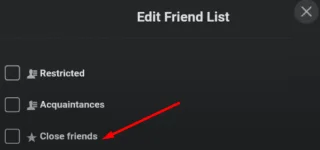

4. Блокуйте старі, втрачені або вкрадені пристрої

Пристрій, який ви використовуєте для доступу до свого облікового запису хмарного сховища, може отримати необмежений доступ до вашого облікового запису, навіть якщо він проданий, вкрадений або втрачений. Іноді таким чином націлені співробітники, тому хакери можуть вкрасти в них дані.

Вам потрібно від’єднати попередні пристрої від облікового запису. Ви можете зробити це, перевіривши розділ «Пристрої» у розділі безпеки вашого хмарного облікового запису.

Висновок

Завдяки його простоті багато компаній використовують служби хмарного сховища, однак такі загрози, як порушення конфіденційності даних і злом облікового запису, зачіпають хмарне сховище. Щоб захистити свій обліковий запис у хмарному сховищі, ви можете видалити застарілі пристрої, використовувати VPN та використовувати надійніші паролі для свого облікового запису.