Паролі існують з моменту появи технологічних пристроїв і навіть раніше в загальній криптології та шифруванні. Якби вам потрібно було щось захистити, ви б помістили це під пароль. Це відомо протягом більшої частини нашого життя, незалежно від того, скільки вам років.

Незважаючи на те, що ефективність конкретних паролів була гарячою дискусією через розвиток інструментів і методів злому, досі ніколи не було нічого кращого для заміни паролів у масовому масштабі.

Ключі доступу — це новий гарячий технологічний термін, і всі великі корпорації та виробники технологій жадають його. Дізнайтеся, що це таке та чому ключі доступу замінюють паролі. Прочитайте нижче, щоб дізнатися більше про цю тему, наприклад, як ви використовуєте ключі доступу на своєму смартфоні.

Пов'язане читання:

Що таке ключі доступу?

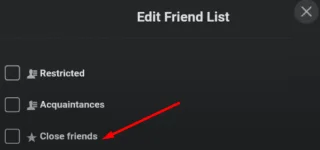

Простіше кажучи, ключі доступу — це спосіб для користувачів використовувати біометричні дані, такі як технологія розпізнавання обличчя або сканування відбитків пальців, для входу на веб-сайти та служби. Говорячи більш складними термінами, ключі доступу передають криптографічні ключі WebAuthn безпосередньо на веб-сайт, тому веб-сайту не потрібно зберігати будь-які дані для входу, наприклад зашифровану копію вашого пароля. Оскільки ми всі знаємо, що ці бази даних можуть бути дуже вразливими. Отже, тепер із ключами доступу немає потреби створювати бази даних паролів, які вимагають підвищеної безпеки та можуть відкликати зашифрований пароль.

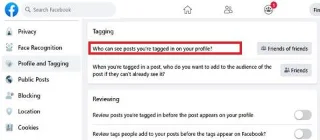

Велика проблема з ключами доступу полягає в тому, що зараз на кожному веб-сайті є поле, у яке користувачі можуть вводити свої паролі. Проте не всі веб-сайти та служби мають можливість взаємодіяти за допомогою ключів доступу. У кожному менеджері паролів, програмі, службі та веб-сайті має бути реалізована технологія, яка використовується в паролях. На щастя, такі великі корпорації, як Microsoft, Google, Apple і FIDO Alliance, працюють над створенням стандартизованого протоколу для впровадження ключів доступу до всіх цифрових веб-сайтів і служб. Отже, ви можете бути впевнені, що найближчим часом зможете почати використовувати ключі доступу на своїх смартфонах і комп’ютерах.

Чому ключі доступу замінюють паролі?

Ключі доступу є набагато ефективнішим і безпечнішим способом входу на веб-сайти та цифрові служби. Якщо ви коли-небудь були учасником витоку або злому бази даних, ви знаєте, наскільки нервово може бути здивування, який із ваших облікових записів використовує той самий пароль. Коли зловмисник отримає ваш пароль і електронну адресу, він зможе увійти в більшість ваших облікових записів, якщо ви використовуєте ту саму інформацію. Двофакторна автентифікація допомогла, але не багато людей прийняли цю вдосконалену систему безпеки, оскільки вона була надто громіздкою та виснажливою. Ключі доступу забезпечують двофакторну автентифікацію, але вам не потрібно мати програму автентифікації.

Як використовувати ключі доступу

Ключі доступу ще не є основними, оскільки кожен веб-сайт, додаток і служба повинні спочатку впровадити цю технологію. Кілька служб використовують ключі доступу, наприклад PayPal, eBay, Google, GoDaddy та інші значні корпорації. Ось як ви можете використовувати ключі доступу на своїх пристроях:

На комп'ютері

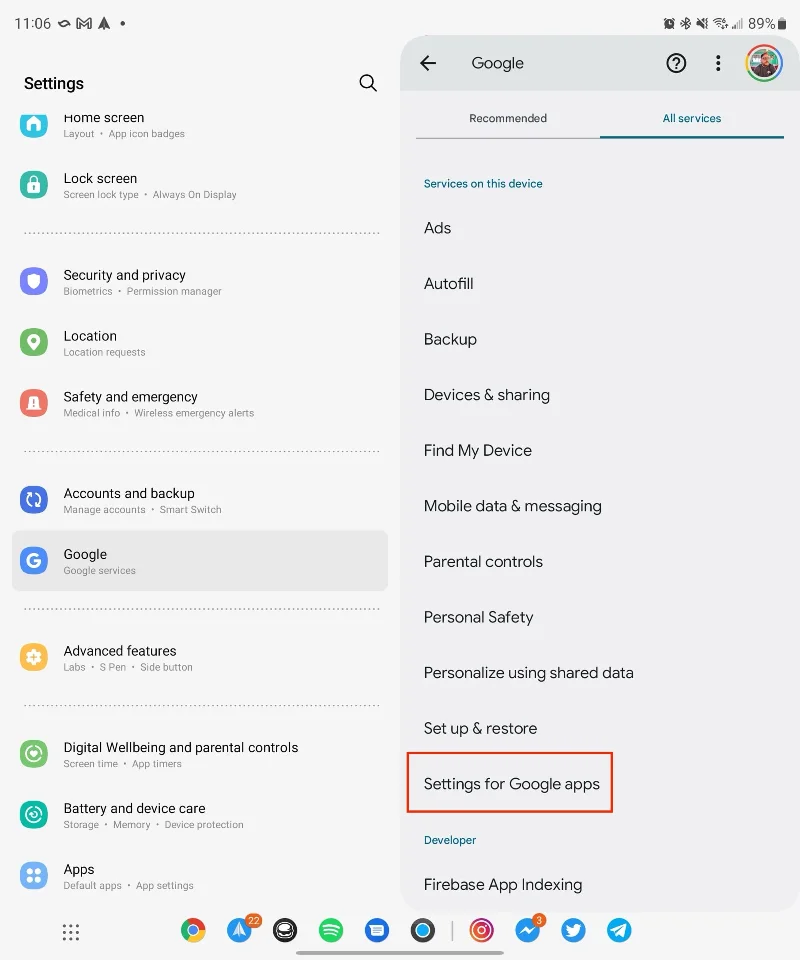

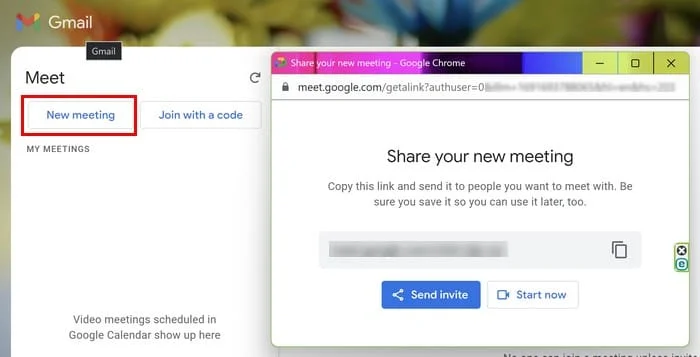

Якщо ви користуєтеся комп’ютером, вам потрібне з’єднання Bluetooth між ним і телефоном. Google і Apple, два найбільші виробники смартфонів, наполягають на використанні смартфона як способу автентифікації ваших даних для входу замість локалізованого менеджера паролів на пристрої, за допомогою якого ви входите в систему.

Отже, наразі вам знадобиться ваш смартфон і з’єднання Bluetooth. Процес створення ключа доступу та його використання надзвичайно простий. Подібно до створення пароля на веб-сайті, вас проведуть через кожен крок. Якщо ви хочете використовувати розпізнавання обличчя, ви можете вибрати це або використати натомість свій відбиток пальця.

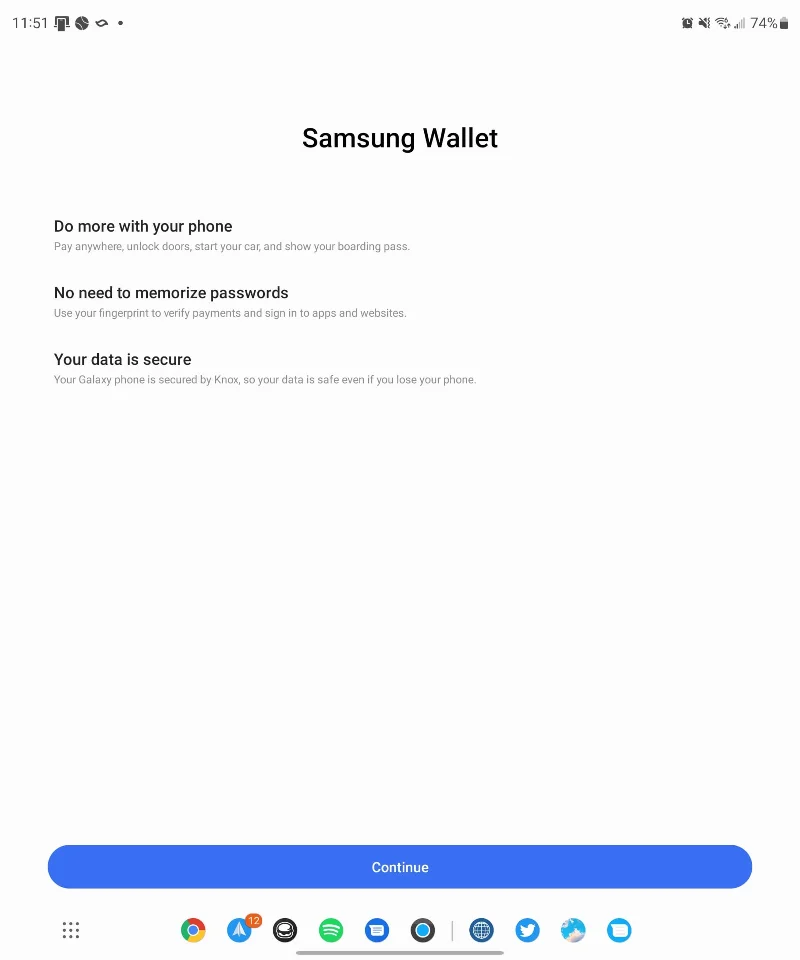

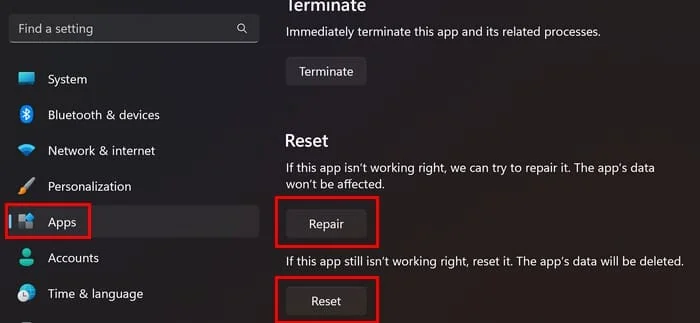

На смартфоні/планшеті

Використовувати ключі доступу на смартфоні ще простіше, оскільки основні виробники смартфонів використовують їх як засоби автентифікації. Отже, пройдіть процес реєстрації у своєму додатку чи на веб-сайті та зареєструйтеся як зазвичай. Виберіть параметр ключа доступу ( якщо він є ), і ви можете виконати підказки, щоб налаштувати його. Чудова річ про ключі доступу полягає в тому, що, хоча він реалізує досить просунуту технологію шифрування, він надзвичайно простий у використанні для споживача.