Це Святвечір. Люди рвуться купувати нові речі для своїх сімей і друзів, щоб проявити свою любов. Ялинку прикрашають; панчохи наповнені шоколадками та подарунками для близьких. Діти не можуть дочекатися, щоб розгорнути свої подарунки.

Оскільки технології поступово проникли в наше життя і розпустили кігті, тепер все стосується технологій. Тому не дивно, що подарунки, які ми даруємо та отримуємо, спираються на технології.

Як ми завжди говорили, технологія не є ні хорошою, ні поганою; це інструменти, використання цих інструментів у напрямку, який міг би перетворити це на блаженство або перетворити на прокляття, знаходиться в наших руках.

Якщо ви отримаєте або подаруєте пристрій, підключений до Інтернету, цього Різдва чи святкового сезону, переконайтеся, що ви знаєте все про нього, і повідомте людині, якій ви даруєте, про те, особливо про потенційні загрози.

Останні випадки крадіжки або запису небажаних даних Amazon Echo або інших розумних пристроїв були страшними. Дуже важливо знати, на що ви підписалися, коли купуєте або отримуєте розумний пристрій. Через технічні збої тепер розумні колонки Amazon мають багато непотрібної інформації про своїх користувачів, яку користувачі ніколи б не захотіли ляпнути.

Це свято, найочікуваніша пора року, коли сім’ї та друзі упаковують один одному подарунки. Отже, якщо ви отримаєте підключений до Інтернету пристрій у цей святковий день, який може порушити вашу конфіденційність, вам слід знати про це все, перш ніж використовувати його.

У цій публікації ми перерахували деякі з порад, які допоможуть захистити вашу цифрову конфіденційність і зробити цей святковий час веселішим цього року.

Читайте також: -

Кібербезпека покращується чи погіршується? Знову і знову впроваджуються нові технології, але атаки все одно не зменшуються. Чому таке...

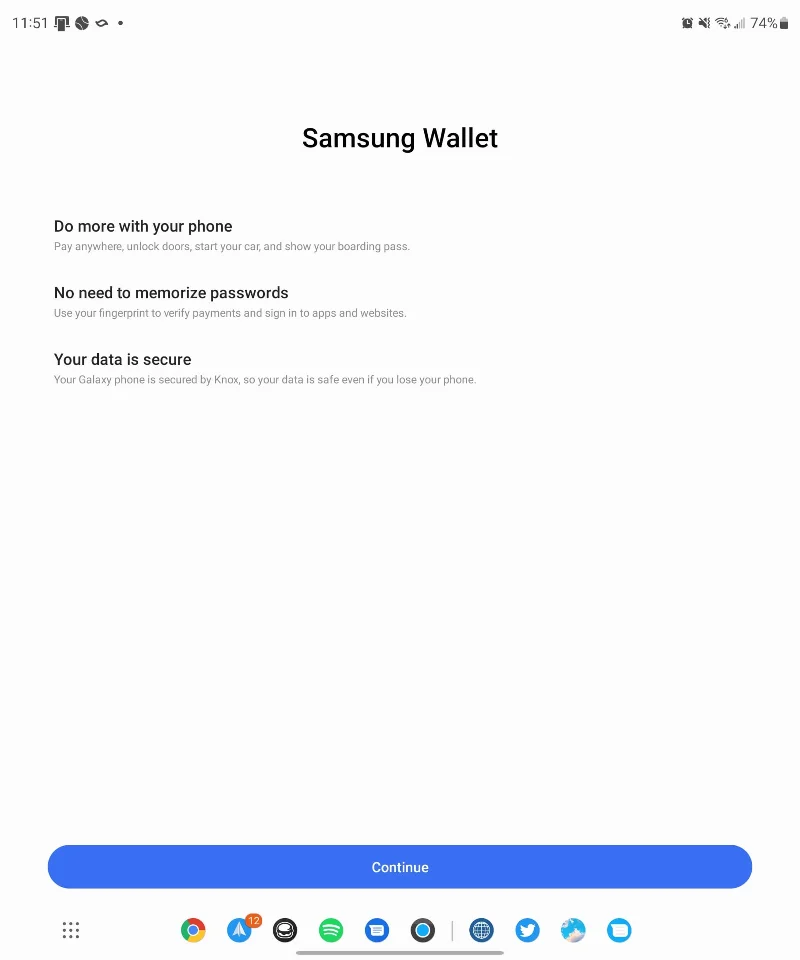

Не давайте дозволу на непотрібні речі:

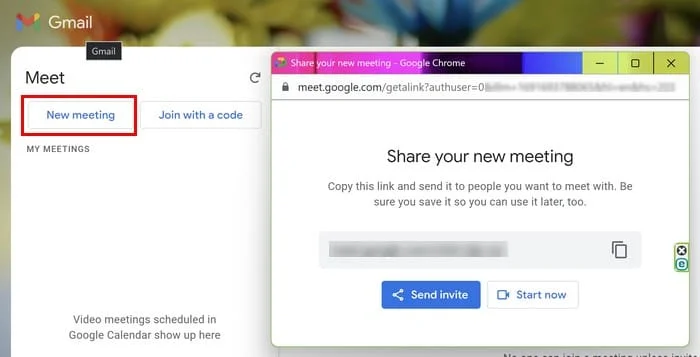

Незалежно від того, який пристрій купили або отримали під час першого налаштування, він запитуватиме певні дозволи, переконайтеся, що ви знаєте, що ви дозволяєте своєму пристрою. Скажімо, ви налаштовуєте розумний динамік Amazon, Echo, для початкового налаштування, він запитає ваш список контактів або адресну книгу, щоб активувати функцію голосового дзвінка Alexa.

Якщо ви не хочете використовувати Echo для телефонних дзвінків, не дозволяйте йому доступ до вашого списку контактів. Оскільки дозвіл доступу означає передачу даних ваших друзів. Однак ви завжди можете дозволити пристрою використовувати те саме, коли вам це потрібно.

Завжди читайте всі підказки та дозволи, які ви надаєте своїм пристроям. Якщо ви вважаєте будь-який з них непотрібним, ви можете відмовитися або пропустити. Ви також можете внести зміни до налаштувань, які, на вашу думку, є надмірними. Таким чином, це перевірить пристрій, і лише та інформація, до якої ви хочете отримати доступ, буде певною мірою захищена.

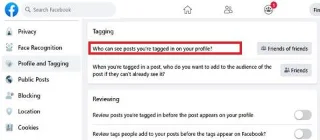

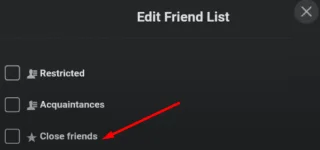

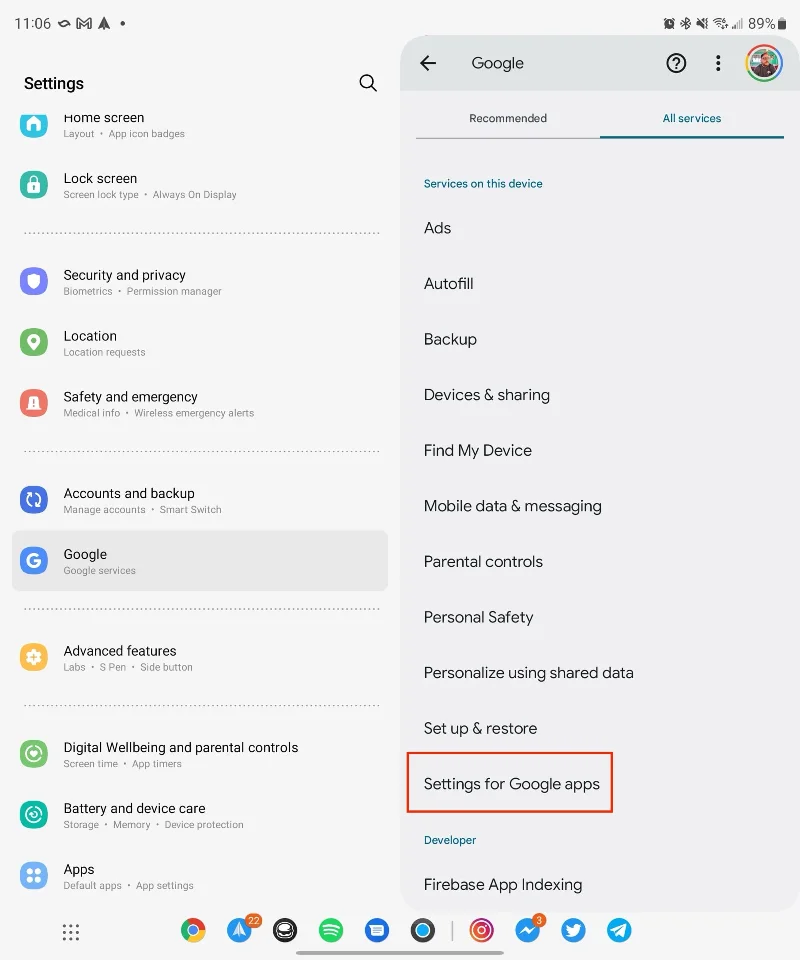

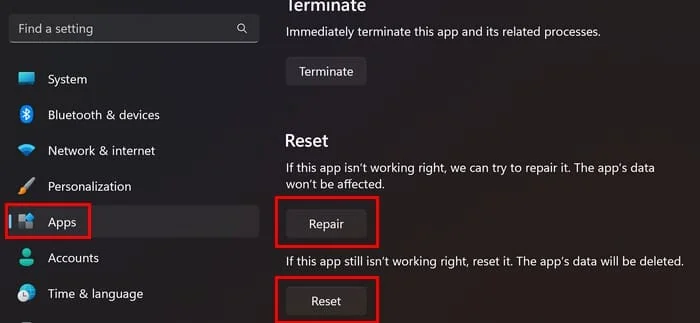

Будьте ретельними з налаштуваннями

Налаштування пристрою за замовчуванням встановлюються таким чином, щоб пристрій працював найкращим чином. Таким чином, щоразу, коли ви вперше налаштовуєте пристрій, ви повинні пройти його налаштування. Перевірте, які з функцій важливі для вас, а які здаються непотрібними. Налаштуйте налаштування, щоб отримати максимальний контроль над пристроєм і його діями. Це допоможе вам стежити за тим, як використовуються дані, а також покращить роботу користувачів.

Читайте також: -

Багаторівнева безпека: виправте лазівки в кібербезпеці Чи захищені ваші пристрої? Сучасна практика безпеки має кілька лазівок. Прочитайте цю статтю, щоб дізнатися, як багаторівнева безпека може охоплювати...

Деякі пристрої безнадійні

Ви можете налаштувати пристрій, щоб отримати максимум від нього, але що робити, якщо цей технічний пристрій — це плюшевий ведмедик з камерою в носі чи очах. Це, безумовно, може бути привабливим для дитини, але чи можете ви бути впевнені, що іграшку не зламали та не створили для крадіжки вашої особистої інформації. Щоб цього уникнути, можна лише вийняти батарейки і використовувати як м’яку іграшку.

Подарунки можуть змусити вас відчути себе коханими, але враховуючи технологічні тенденції та атаки безпеки, з якими світ зіткнувся у 2018 році, краще перестрахуватися, ніж шкодувати. Наступного разу ви отримаєте подарунок, пов’язаний із технологіями, тоді не повертайте його, підключіть його та почніть використовувати. Спочатку виконайте всі запобіжні заходи, наприклад, перевірте наданий дозвіл, увімкнені налаштування.

Хіба це не лякає? Раніше отримувати подарунки було весело, але тепе�� прогресивний світ і зловмисні хакери вирвали комфорт і радість святкового сезону.

Як ти гадаєш? Будь ласка, опишіть свої думки в розділі коментарів нижче.