En av de nyare typerna av skadlig programvara är känd som ransomware. Ransomware är en särskilt otäck typ av skadlig kod när den går igenom och krypterar varje fil på din dator och visar dig sedan en lösennota. För att låsa upp din enhet måste du betala lösensumman för att sedan få en upplåsningskod. Historiskt sett dekrypterar de flesta ransomware-kampanjer faktiskt filerna när lösensumman är betald, eftersom publicitet om hackare som håller fast vid deras slut på köpet är en viktig del av att övertala människor att betala.

Obs: Det rekommenderas generellt att du inte betalar lösen. Att göra det fortsätter att bevisa att ransomware kan vara lönsamt, det garanterar inte heller att du kommer att få tillgång till din data igen.

Tips: Kryptering är en process för att kryptera data med ett krypteringschiffer och en nyckel. Den krypterade informationen kan endast dekrypteras med hjälp av dekrypteringsnyckeln.

Hur fungerar det?

Som alla andra skadliga program måste ransomware komma in på din dator för att kunna köras. Det finns många potentiella infektionsmetoder, men några av de vanligaste metoderna är infekterade nedladdningar på webbsidor, malvertising och skadliga e-postbilagor.

Tips: Malvertising är metoden att leverera skadlig programvara via annonsnätverk.

När det har laddats ner till din dator kommer ransomwaren att börja kryptera filer i bakgrunden. Vissa varianter kommer att göra det så snabbt som möjligt, du kanske märker att detta påverkar din systemprestanda, men har då lite tid att göra något åt det. Vissa ransomware-varianter kommer att kryptera data långsamt för att minska risken för att den upptäcks i aktion. Ett fåtal ransomware-varianter låg vilande i veckor eller månader för att inkluderas i eventuella säkerhetskopior som skulle kunna användas för att återställa systemet.

Tips: Ransomware undviker vanligtvis att kryptera kritiska systemfiler. Windows bör fortfarande fungera, men alla personliga filer etc kommer att krypteras.

När ransomwaren väl har krypterat allt på datorn är den sista handlingen att skapa en lösennota, vanligtvis på skrivbordet. Lösennotan förklarar generellt vad som har hänt, ger instruktioner om hur du betalar lösen och vad som kommer att hända om du inte gör det. I allmänhet sätts också en tidsgräns, med hot om prishöjning eller radering av nyckeln som används för att uppmana folk att betala.

Ett antal ransomware-varianter tillhandahåller en funktion som låter dig dekryptera ett litet antal filer som en "goodwill"-gest för att bevisa att dina filer kan dekrypteras. Betalningsmetoden kommer vanligtvis att vara bitcoin eller olika andra kryptovalutor. Lösenedeln innehåller i allmänhet en rad länkar till webbplatser där du kan köpa relevanta kryptovalutor, i ett försök att göra det lättare för människor att betala dem.

När du väl har tillhandahållit betalning, eller ibland betalningsbevis, kommer du i allmänhet att få en dekrypteringsnyckel som du kan använda för att dekryptera dina data. Tyvärr finns det vissa varianter som aldrig dekrypterar, även om du betalar – du ska med andra ord INTE betala utan leta efter andra lösningar.

Krypteringsprocessen på din dator utförs vanligtvis med en slumpmässigt genererad symmetrisk krypteringsnyckel. Denna krypteringsnyckel krypteras sedan med en asymmetrisk krypteringsnyckel, för vilken skaparen av ransomware har den matchande dekrypteringsnyckeln. Detta innebär att bara skaparen av ransomware kan dekryptera lösenordet du behöver för att dekryptera din dator.

Tips: Det finns två typer av krypteringsalgoritmer, symmetriska och asymmetriska. Symmetrisk kryptering använder samma krypteringsnyckel för att både kryptera och dekryptera data, medan asymmetrisk kryptering använder en annan nyckel för att kryptera och dekryptera data. Asymmetrisk kryptering tillåter en person att ge flera personer samma krypteringsnyckel samtidigt som den enda dekrypteringsnyckeln behålls.

Vissa ransomware-varianter inkluderar även supportfunktioner som gör att du kan kontakta personen som driver bluffen. Detta är utformat för att hjälpa dig att gå igenom betalningsprocessen, men vissa personer har lyckats använda det för att försöka pruta ner priset.

Tips: I vissa fall kommer ransomware att distribueras som en sekundär infektion för att försöka dölja förekomsten av ett annat virus som kan ha stulit annan data i hemlighet. Avsikten, i det här fallet, är i första hand att kryptera loggfilerna och försvåra incidentresponsen och forensiska processen. Den här typen av attacker används i allmänhet endast i mycket riktade attacker mot företag snarare än allmänna datoranvändare.

Hur du skyddar dig själv

Du kan minska risken för att du blir infekterad av ransomware och annan skadlig programvara genom att vara försiktig på internet. Du bör inte öppna e-postbilagor som du inte förväntade dig, även om du litar på avsändaren. Du bör aldrig aktivera makron i kontorsdokument, särskilt om dokumentet laddades ner från internet. Office-dokumentmakron är en vanlig infektionsmetod.

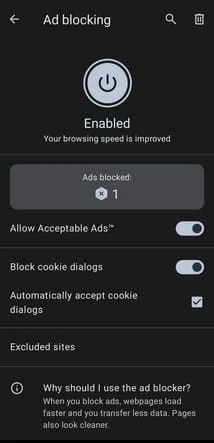

En annonsblockerare, såsom uBlock Origin, kan vara ett bra verktyg för att skydda mot malvertising. Du bör också se till att du bara laddar ner filer från legitima och pålitliga webbplatser, eftersom skadlig programvara ofta kan döljas i infekterade nedladdningar som maskerar sig som gratisversioner av betalprogram.

Att ha och använda ett antivirus- eller anti-malware-program är i allmänhet ett bra back-stop-försvar mot skadlig programvara som lyckas ta sig förbi din första försvarslinje.

Hjälp, jag är smittad!

Om du befinner dig i den positionen att ransomware har tagit över din dator, kanske du kan låsa upp ransomware gratis. Ett ganska stort antal ransomware-system var dåligt utformade och/eller har redan tagits bort av brottsbekämpande myndigheter.

I dessa fall är det möjligt att huvuddekrypteringsnyckeln har identifierats och är tillgänglig. Europols EC3 (European Cybercrime Centre) har ett verktyg som heter " Crypto Sheriff " som kan användas för att identifiera vilken typ av ransomware du har och sedan länka dig till rätt dekrypteringsverktyg om ett sådant finns.

Ett av de bästa skydden du kan ha mot ransomware är bra säkerhetskopior. Dessa säkerhetskopior bör lagras på en hårddisk som inte är ansluten till datorn eller samma nätverk som datorn för att förhindra att de också blir infekterade. Säkerhetskopieringen bör endast anslutas till den drabbade datorn när ransomware har tagits bort, annars kommer den också att krypteras.