En ny ransomware-stam upptäcktes av säkerhetstjänstemän i Forcepoint, Texas, som riktar sig mot hälso- och sjukvårdsorganisationer. Philadelphia ransomware kommer från familjen Stampado. Detta ransomware-kit säljs online för några hundra dollar och angripare kräver lösen i form av Bitcoins.

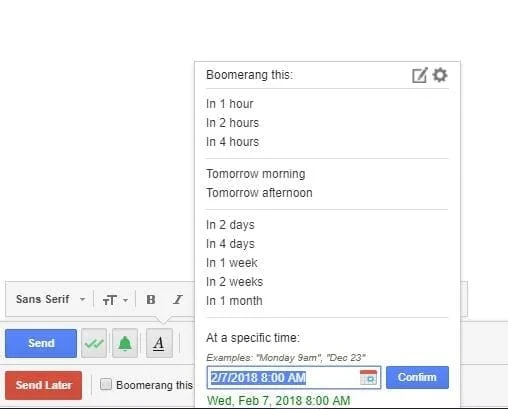

Forskare fann att Philadelphia ransomware transporteras via spear-phishing-e-postmeddelanden. Sådana e-postmeddelanden skickas till sjukhusen med en meddelandetext med en förkortad URL som leder till ett personligt lagringsutrymme som betjänar en vapeniserad DOCX-fil med logotypen för den riktade sjukvårdsorganisationen. De anställda fastnar och slutar med att klicka på dessa länkar som får ransomware att infiltrera i systemet.

Bildkälla: forcepoint.com

När ransomware har etablerats i systemet kontaktar den C&C-servern och överför all information om offrets dator som operativsystem, land, systemspråk och användarnamn på maskinen. C&C-servern genererar sedan ett offer-ID, lösenpris och Bitcoin-plånboks-ID och skickar det över till den riktade maskinen.

Krypteringstekniken som används av Philadelphia Ransomware är AES-256, som kräver en lösensumma på 0,3 Bitcoins när den är klar med att låsa dina filer. Dess engagemang för hälsoindustrin kan observeras av katalogsökvägen som visar "sjukhus/spam" som en sträng i dess krypterade JavaScript tillsammans med "sjukhus/spa" i dess C&C-serverväg.

Bildkälla: funender.com

Vad är Philadelphia:

Okej, alla vet att det är den största staden i Pennsylvania och bla bla bla... men när det gäller cyberbrottslighet är det också en uppdaterad version av det ökända viruset Stampado ransomware. I nätfiske-e-postmeddelanden kan du stöta på dem med falska aviseringar om försenade betalningar. Dessa e-postmeddelanden innehåller oftast länkar till Philadelphias webbplatser, som hålls redo med Java-applikationer för att installera ransomware i ditt system.

Se även: Topp 5 verktyg för skydd mot ransomware

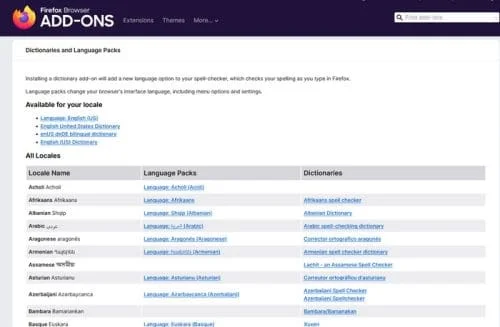

Philadelphia börjar kryptera filer med olika tillägg som .doc, .bmp, .avi, .7z, .pdf etc., efter ett lyckat intrång i systemet. Du kan identifiera en krypterad fil låst av Philadelphia med dess tillägg som ' .locked '. Till exempel skulle en fil i ditt system med namnet 'abc.bmp' krypteras och döpas om till 'KD24KIH83483BJAKDF8JDR7.locked'. När du försöker öppna den krypterade filen öppnar ransomware ett nytt fönster med en lösensumma som krävs i meddelandet.

Lösenmeddelandet informerar dig om att filerna har krypterats och att du måste betala dem för att återställa dem. Philadelphia använder en asymmetrisk krypteringsalgoritm som skapar en offentlig (kryptering) och privat (dekrypterings) nycklar samtidigt som filerna krypteras och låses. Att dekryptera de låsta filerna utan den privata nyckeln är som att koka ett hav eftersom de finns på fjärrservrar som bevakas av cyberbrottslingar.

Fönstret innehåller två intressanta timers: Deadline och Russian Roulette. Medan deadline-timern indikerar den tid som återstår för att hämta din privata nyckel, visar Russian Roulette tiden för att radera nästa fil (pressar dig att köpa den utan att spara tid på att söka efter hjälp). Det är verkligen ett hot men det är det enda med det som inte är falskt.

Bildkälla: forbes.com

Kan du undvika den här situationen?

Ja. Du kan räddas från att bli sågad av Philadelphia ransomware ; dock måste du hålla din dator beväpnad med de bästa anti ransomware och antimalware. Observera att vissa ransomware kan kringgå den bästa anti ransomwaren, så den bästa praxisen är att bli en vaksam användare och inte klicka på något ovanligt och misstänkt.

Se även: Topp 5 tips för att bekämpa ransomware-havoc

Med tanke på allt kan Philadelphia Ransomware antas vara en penetrerande typ av infektion. Även om det bara har riktat sig mot sjukvårdsorganisationerna nu, men du kan också bli ett offer eftersom källkoden för detta virus öppnas för försäljning för $400 över den mörka webben. Alla aspirerande cyberbrottslingar kan få koden och börja jaga efter ett byte. Att hålla din dator immuniserad och skyddad av antimalware och anti-ransomware borde hjälpa.