Säkerheten för ett VPN baseras på två faktorer, krypteringsalgoritmen som används för att ansluta dig till VPN-servern och eventuella sårbarheter som ingår i den faktiska VPN-klienten. Den här guiden kommer att täcka vilka säkerhetsfunktioner och röda flaggor att hålla utkik efter när du väljer ett VPN.

Sårbarheter

Precis som all programvara kan VPN-klienter ha misstag eller förbiseenden i sin kod. Dessa problem kan resultera i säkerhetsbrister som kan äventyra vissa eller alla dina data eller till och med din enhet. Att lösa säkerhetssårbarheter är en otroligt viktig anledning till att tillämpa och köra de senaste uppdateringarna för all din programvara, inte bara din VPN-klient. Med andra ord – uppdateringar hjälper till att hålla dig och din anslutning säkra och säkra.

Att identifiera om programvara har kodats på ett säkert sätt är inte så lätt som att räkna hur många sårbarheter som har identifierats i den, tyvärr. En dåligt skriven mjukvara som aldrig har fått en säkerhetsgranskning kommer att ha färre kända sårbarheter än ett allmänt välskrivet och hårt granskat alternativ. Den bästa indikatorn på att ett företag åtgärdar säkerhetsproblem i sin programvara är utgivningen av regelbundna uppdateringar.

Kryptering

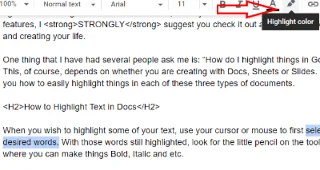

Den krypterade anslutningen mellan dig och VPN-servern är det som ger dig integritet från din ISP och säkerhet på opålitliga nätverk. Det viktigaste att hålla utkik efter är användningen av modern kryptering som 128-bitars eller 256-bitars AES-kryptering.

En annan bra indikator är förkortningen "PFS" eller Perfect Forward Secrecy. PFS är en teknik som regelbundet ändrar krypteringsnyckeln som används för att kryptera dina data. Det betyder att om en krypteringsnyckel någonsin knäcks kan endast en liten mängd data faktiskt dekrypteras med den.

Om möjligt bör du undvika VPN som använder det svaga PPTP-protokollet. Dessutom bör krypteringschiffrorna som involverar RC4 eller CBC undvikas eftersom de innehåller kända svagheter. Tack och lov är de flesta VPN-leverantörer väl medvetna om detta och undviker dem.

Läckor

En potentiell sårbarhet som är specifik för VPN är VPN-läckor. Dessa kan påverka enskilda protokoll, såsom läckande DNS-förfrågningar eller kan innebära att man tyst kopplar från och inte dirigerar någon trafik genom VPN. DNS är en tjänst som används för att lösa webbadresser till IP-adresser. Om dessa förfrågningar läcker utanför VPN till din ISP kan de avgöra vilka webbplatser du surfar till, även om de inte kan avgöra vilken exakt sida du begärde. Vissa VPN annonserar för DNS-läckagetester eller anger att de inte läcker dina DNS-förfrågningar.

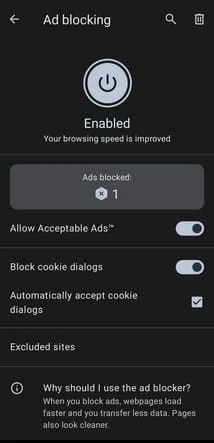

Om din VPN tyst kopplar från, kanske du inte märker det och kan fortsätta att surfa på internet i det falska antagandet att din integritet fortfarande var skyddad. En VPN-kill switch är den bästa lösningen på detta potentiella problem, eftersom den automatiskt blockerar all nätverkskommunikation om din enhet kopplar bort från VPN.