Vid det här laget är alla i mjukvaruutvecklingsvärlden medvetna om allvarliga säkerhetsrisker som ligger i ohanterade program och verktyg med öppen källkod. Fortfarande ignorerar många företag dem, vilket ger hackare en lätt chans. För att förbli skyddade och vara ett steg före hackare måste vi därför veta hur man upptäcker säkerhetssårbarhet i systemet och steg för att förbli skyddade.

För att upptäcka säkerhetssårbarhet företag måste använda säkerhetstestning en variant av mjukvarutestning. Eftersom det spelar en avgörande roll för att identifiera säkerhetsbrister i system, nätverk och applikationsutveckling.

Här kommer vi att förklara dig allt om vad säkerhetstester är, vikten av säkerhetstestning, typer av säkerhetstester, faktorer som orsakar säkerhetssårbarheter, klasser av säkerhetshot och hur vi kan korrigera mjukvarusvagheter hot mot vårt system.

Vad är säkerhetstestning?

Säkerhetstestning är en process utformad för att upptäcka säkerhetsbrister och föreslå sätt att skydda data från att utnyttjas genom dessa svagheter.

Betydelsen av säkerhetstestning?

I det aktuella scenariot är säkerhetstestning ett definitivt sätt att visa och åtgärda säkerhetssårbarheter för programvara eller applikationer som hjälper till att undvika följande situationer:

- Förlust av kundernas förtroende.

- Nätverks-, system- och webbplatsavbrott som leder till förlust av tid och pengar.

- Investeringskostnad lagt in för att säkra systemet, nätverk mot attacker.

- Juridiska konsekvenser ett företag kan behöva möta på grund av slarviga säkerhetsåtgärder.

Nu när vi vet vad säkerhetstester är, varför är det viktigt. Låt oss gå vidare för att veta vilka typer av säkerhetstester och hur de kan hjälpa till att förbli skyddade.

![Hur man upptäcker säkerhetssårbarhet i ditt system Hur man upptäcker säkerhetssårbarhet i ditt system]()

Se även:-

10 cybersäkerhetsmyter du inte bör tro Med avancerad teknik har hotet mot cybersäkerhet ökat och så har myten relaterat till detsamma. Låt oss ta...

Typer av säkerhetstester

För att upptäcka applikations-, nätverks- och systemsårbarhet kan man använda följande sju huvudtyper av säkerhetstestmetoder som förklaras nedan:

Obs : Dessa metoder kan användas manuellt för att upptäcka säkerhetsbrister som kan utgöra en risk för kritiska data.

Sårbarhetsskanning : är ett automatiserat datorprogram som skannar och identifierar säkerhetskryphål som kan utgöra ett hot mot systemet i ett nätverk.

Säkerhetsskanning : det är både en automatiserad eller manuell metod för att identifiera system- och nätverkssårbarhet. Detta program kommunicerar med en webbapplikation för att upptäcka potentiella säkerhetsbrister i nätverken, webbapplikationen och operativsystemet.

Säkerhetsrevision : är ett metodiskt system för att utvärdera företagssäkerhet för att känna till de brister som kan utgöra en risk för företagets kritiska information.

Etisk hacking : betyder hackning som utförs lagligt av företaget eller säkerhetspersonen för att hitta potentiella hot på ett nätverk eller en dator. Etisk hackare kringgår systemsäkerhet för att upptäcka en sårbarhet som kan utnyttjas av skurkar för att komma in i systemet.

Penetrationstestning : säkerhetstestning som hjälper till att visa systemsvagheter.

Posture Assessment : när etisk hackning, säkerhetsskanning och riskbedömningar kombineras för att kontrollera organisationens övergripande säkerhet.

![Hur man upptäcker säkerhetssårbarhet i ditt system Hur man upptäcker säkerhetssårbarhet i ditt system]()

Riskbedömning: är en process för att utvärdera och bestämma risken som är involverad i den upplevda säkerhetssårbarheten. Organisationer använder diskussioner, intervjuer och analyser för att ta reda på risken.

Bara genom att veta vilka typer av säkerhetstester och vad säkerhetstester är, kan vi inte förstå klasser av inkräktare, hot och tekniker som är involverade i säkerhetstester.

För att förstå allt detta måste vi läsa vidare.

Tre klasser av inkräktare:

![Hur man upptäcker säkerhetssårbarhet i ditt system Hur man upptäcker säkerhetssårbarhet i ditt system]()

Bad guys delas vanligtvis in i tre klasser som förklaras nedan:

- Masker: är en person som inte har behörighet att komma åt systemet. För att få åtkomst utger sig individen som den autentiserade användaren och får åtkomst.

- Bedragare: är en individ som ges laglig tillgång till systemet, men han missbrukar det för att få tillgång till kritisk data.

- Hemlig användare: är en individ som kringgår säkerheten för att få kontroll över systemet.

Klasser av hot

Dessutom, klassen av inkräktare har vi olika klasser av hot som kan användas för att dra fördel av säkerhetsbrister.

Cross-Site Scripting (XSS): det är ett säkerhetsfel som finns i webbapplikationer, det tillåter cyberbrottslingar att injicera klientsideskript på webbsidor för att lura dem att klicka på skadlig URL. När den har körts kan den här koden stjäla all din personliga information och kan utföra åtgärder på uppdrag av användaren.

Obehörig dataåtkomst: förutom SQL-injektion är osanktionerad dataåtkomst också den vanligaste typen av attack. För att utföra denna attack får hackaren obehörig åtkomst till data så att den kan nås via en server. Det inkluderar tillgång till data via datahämtningsoperationer, olaglig åtkomst till klientautentiseringsinformation och obehörig åtkomst till data genom att hålla koll på aktiviteter som utförs av andra.

Identitetslurar: det är en metod som används av hackare för att attackera ett nätverk eftersom han har tillgång till den legitima användarens referenser.

SQL-injektion : i dagens scenario är det den vanligaste tekniken som används av angripare för att få kritisk information från serverdatabasen. I denna attack utnyttjar hackare systemsvagheter för att injicera skadlig kod i programvaran, webbapplikationer och mer.

Datamanipulation : som namnet antyder är det den process där hackare utnyttjar informationen som publiceras på webbplatsen för att få tillgång till information från webbplatsägaren och ändra den till något stötande.

Privilege Advancement: är en klass av attacker där skurkar skapar ett konto för att få förhöjda privilegier som inte är avsedda att ges till någon. Om framgångsrik hacker kan komma åt rotfilerna som låter honom köra den skadliga koden som kan skada hela systemet.

URL-manipulation : är en annan klass av hot som används av hackare för att få tillgång till konfidentiell information genom manipulering av URL. Detta sker när applikationen använder HTTP istället för HTTPS för att överföra information mellan server och klient. Eftersom informationen överförs i form av frågesträng kan parametrarna ändras för att göra attacken framgångsrik.

Denial of Service : det är ett försök att få ner webbplatsen eller servern så att den blir otillgänglig för användarna vilket gör att de inte litar på webbplatsen. Vanligtvis används botnät för att göra denna attack till en framgång.

![Hur man upptäcker säkerhetssårbarhet i ditt system Hur man upptäcker säkerhetssårbarhet i ditt system]()

Se även:-

Topp 8 kommande trender inom cybersäkerhet under 2021 2019 har kommit och därför är det dags att skydda dina enheter bättre. Med den ständigt växande cyberbrottsligheten är dessa...

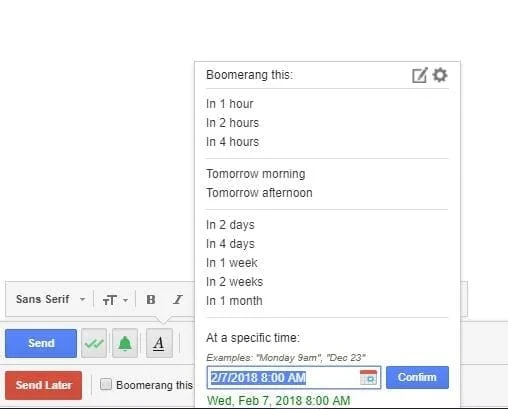

Säkerhetstesttekniker

Anlitade säkerhetsinställningar nedan kan hjälpa en organisation att hantera de ovan nämnda hoten. För detta behöver man ha goda kunskaper i HTTP-protokoll, SQL-injektion och XSS. Om du har kunskap om allt detta kan du enkelt använda följande tekniker för att korrigera säkerhetsbrister som upptäckts och system och förbli skyddad.

Cross Site Scripting (XSS): som förklarat är cross site scripting en metod som används av angripare för att få åtkomst, därför måste testare kontrollera webbapplikationen för XSS för att vara säkra. Detta betyder att de bör bekräfta att applikationen inte accepterar något skript eftersom det är det största hotet och kan utsätta systemet för risk.

Angripare kan enkelt använda cross site scripting för att exekvera skadlig kod och stjäla data. Teknikerna som används för att testa i cross site scripting är följande:

Cross Site Scripting Testing kan göras för:

- Mindre än-tecken

- Större än-tecken

- Apostrof

Lösenordsknäckning: den viktigaste delen av systemtestning är lösenordsknäckning, för att få tillgång till konfidentiell information använder hackare lösenordsknäckningsverktyg eller använder de vanliga lösenorden, användarnamn tillgängligt online. Därför måste testare garantera att webbapplikationen använder komplexa lösenord och att cookies inte lagras utan kryptering.

Bortsett från denna testare måste du tänka på följande sju egenskaper för säkerhetstestning och metoder för säkerhetstestning :

- Integritet

- Autentisering

- Tillgänglighet

- Tillstånd

- Sekretess

- Elasticitet

- Icke förkastande

Metoder för säkerhetstestning:

- White Box- testare får tillgång till all information.

- Black Box-testaren är inte försedd med någon information de behöver för att testa systemet i verkliga scenarion.

- Grey Box- som namnet antyder ges viss information till testaren och vila som de behöver veta på egen hand.

Med hjälp av dessa metoder kan organisationen korrigera säkerhetssårbarheter som upptäckts i deras system. Dessutom är det vanligaste de behöver tänka på att undvika att använda kod skriven av nybörjare eftersom de har säkerhetsbrister som inte enkelt kan korrigeras eller identifieras förrän rigorösa tester är gjorda.

Vi hoppas att du tyckte att artikeln var informativ och att den kommer att hjälpa dig att fixa kryphål i säkerheten i ditt system.