Cryptojacking, även känt som skadlig kryptominering, är ett växande hot som begraver sig djupt inne i en dator och använder enhetens resurser för att bryta kryptovalutor. Den kan ta över webbläsare och äventyra olika enheter, från datorer till mobila enheter och till och med servrar.

Liksom alla andra cyberattacker är slutmålet vinst. Men, till skillnad från olika typer av cyberattacker, strävar krypto-jackern efter att hålla sig under jorden, obemärkt när de parasiterar din enhet. Du kanske nu tänker på antivirus och vill läsa mer om några effektiva alternativ.

Ändå, för att få en fullständig förståelse av mekaniken och förstå hur du försvarar dina enheter mot detta nya hot, bör du känna till lite bakgrund.

Innehåll

Hur Crypto-jacking fungerar

Hackare använder två mekanismer för att få en enhet att börja bryta kryptovalutor i hemlighet. Den första metoden går ut på att lura enhetsägare att omedvetet köra kryptomineringskod. Detta uppnås genom de vanliga phishing-liknande manövrarna.

Ett offer kommer att få ett e-postmeddelande som ser lagligt ut som uppmuntrar dem att klicka på en länk, som sedan kör en kod. Den resulterande händelsesekvensen kommer att sluta med att ett kryptomineringsskript installeras på enheten. Detta skript kommer sedan att förbli obemärkt eftersom det drar fördel av enhetens datorkraft medan offret arbetar.

![Crypto-jacking: vad är det och hur det fungerar? Crypto-jacking: vad är det och hur det fungerar?]()

Den andra mekanismen involverar skript och annonser som finns på flera webbplatser. Dessa skript körs automatiskt på offrens enheter när de surfar på internet och öppnar olika webbplatser. Till skillnad från den första metoden laddas ingen kod ner till användarens enhet.

Du bör dock notera att oavsett vilken metod som används är slutmålet detsamma. De kryptominerande skripten kommer fortfarande att köra multiplex matematiska beräkningar på offrens enheter när de överför resultaten till fjärrservrar som tillhör hackarna.

Dessa två mekanismer används ofta hand i hand när hackare försöker få ut det mesta av offrets enhet(er). Till exempel, av hundra datorer som används för att uppsåtligt bryta kryptovalutor, kan en tiondel av dem generera intäkter från skript som körs på offrens datorer, och resten kan uppnå samma sak via webbläsare .

Mindre vanliga metoder

Vissa hackare skapar skript som har avmaskningsfunktioner. Dessa skript kan infektera ett gäng enheter och servrar som kör på samma nätverk. Till skillnad från de två första är dessa mycket svåra att spåra och ta bort. Resultatet är att de kan upprätthålla en närvaro och vara kvar på det specifika nätverket längre eftersom krypto-jackaren drar mer nytta av.

För att öka sin effektivitet kan hackare skapa kryptomineringsskript med många versioner för att ta hänsyn till de olika arkitekturerna som finns i ett nätverk. Dessa kodbitar fortsätter att laddas ner tills man lyckas infiltrera brandväggen och installera.

Den negativa inverkan av krypto-jackning på dina angelägenheter?

Även om krypto-jackning kan låta ganska ofarligt till en början, har det mycket betydande nackdelar. Skripten kommer inte att läsa dina känsliga data eller ens försöka komma åt ditt filsystem. Men de kommer att resultera i oförutsedda driftskostnader och omotiverade utgifter för att driva enheter för att utföra arbete åt någon annan. Det kommer att bli oväntat skyhöga elräkningar och accelererat slitage på dina maskiner.

Arbetet kommer att saktas ner på grund av långsammare datorer. Om du tycker att dina enheter och servar är långsamma nu, vänta tills en hacker lyckas infiltrera ditt nätverk och plantera ett kryptominerande skript.

Även om kryptominerare vanligtvis inte riktar in sig på dina data , kan skadorna på dina datorer så småningom leda till förlust av information om dina enheter ger efter för överbelastningen. Hastighetssänkningen kan också öppna dörrar för attacker från annan skadlig programvara.

Företag kan drabbas av anseende och administrativa kostnader för att rapportera, undersöka och förklara kryptomineringsaktiviteten för sina kunder och investerare.

I slutändan finns det några kontrolltecken som kan indikera att du har blivit kryptojackad.

- Alarmerande elräkningar

- Långsamt nätverk

- Tröga datorer

- Topp i CPU- förbrukning

Hur du skyddar dig själv

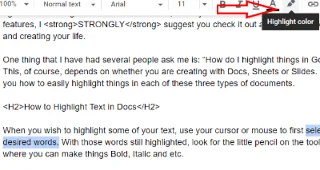

För att skydda dig mot krypto-jackare måste du inte använda en utan en kombination av metoder.

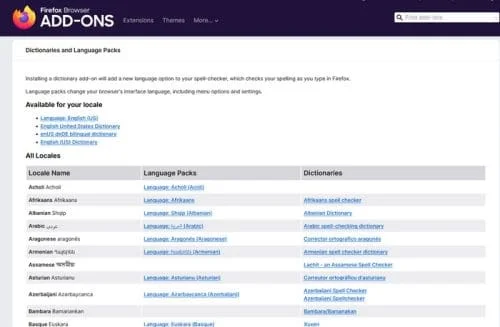

Den första och enklaste metoden är att ha ordentlig säkerhetshygien . Det betyder att dina enheter ska ha det senaste och uppdaterade antimalware- och antivirusprogrammet hela tiden. Som ett resultat kan detta lilla steg gå långt för att undvika sådana attacker.

Dessutom bör du utbilda dina anställda och göra dem medvetna om faran som krypto-jackning utgör. Andra saker du kan göra är att hålla en fast lösenordspolicy och regelbundet säkerhetskopiera dina data . Ditt team bör också undvika att göra någon kryptovalutaaffär med hjälp av arbetsdatorer.