Шта је дубоко повезивање?

Дубоко повезивање је техника преусмеравања корисника у тренду. Сазнајте више о дубоком повезивању овде да бисте га користили за повећање саобраћаја на веб локацији или у апликацији.

Сајбер рат – који се обично назива сајбер рат – користи сајбер нападе против непријатеља. Најчешће, термин се користи да опише једну земљу или идеолошку групу која напада другу земљу или групу у великом циљаном нападу. Циљ може варирати – од једноставног прикупљања информација до ометања виталних рачунарских система, изазивања хаоса и још много тога.

Сајбер ратовање се користи као саботажа, шпијунажа, пропаганда, па чак и економски рат. Постоји безброј различитих начина на који се сајбер рат може користити за наношење штете жртви напада. Ни ова врста напада није неуобичајена – готово све велике силе савременог света су учествовале ( или још увек јесу ) у њему. САД, Велика Британија, Русија, Кина, Иран, Израел и Северна Кореја су међу земљама које користе сајбер рат као стратегију.

У сваком случају, стратегије и циљеви напада су различити. Напади на Кину, на пример, често се фокусирају на контрапропаганду, док они против Русије често имају за циљ да поремете виталне услуге и проток информација. Горе наведене земље имају активне јединице стручњака из области које се баве офанзивним и одбрамбеним операцијама.

Савет: Упркос називу сајбер рат, сајбер рат се генерално не сматра „правим“ чином рата. То може да изазове праву штету, а људи могу и да су умрли због тога. Експерти обично посматрају овај концепт помало двосмислено и не сматра се 'правилним' ратовањем. То је углавном зато што напади имају тенденцију да буду високо циљани и малог обима у поређењу са конвенционалним кинетичким ратом. Такође обично не трају толико дуго нити заузимају толико ресурса.

Тхе Тхреат Ацторс

Да би се укључили у сајбер рат, потребни су стручњаци за сајбер безбедност. Различити типови сајбер напада захтевају различите врсте стручњака и знања да би се извршили – и наравно, обе стране сваког сајбер сукоба ће стално радити на покушају да остану испред једне друге. Док велике нације запошљавају такве стручњаке у службеном својству, сајбер ратовање није нужно само питање запослења. Сајбер напади вештих сајбер криминалаца могу бити једнако разорни и тријумфални. Понекад се ти напади врше из идеолошких разлога, као што су домаћи, међународни или еколошки тероризам – али често и са једноставнијим циљевима, као што су крађа и лична корист.

Велики део ( барем успешног ) сајбер ратовања су дезинформације – сви играчи имају снажан интерес да чувају своје тајне и добију приступ тајнама других играча. Као такве, операције се обично откривају тек накнадно, а често уопште не. Ово доводи до релативно мало опште доступних информација о овој теми. Ово је често на штету безбедности система које користе цивили.

Ако група хакера има поуздан експлоат који се може користити за стратешке операције, није вероватно да ће га открити организацији одговорној за решавање проблема. Ово је чак случај и ако је погођени систем првенствено цивилни, а хакерска група је национална држава са нивоом надлежности да заштити цивиле. Нација открива рањивости за које зна тек када их открије други непријатељски актер. Често се ови проблеми решавају само зато што фирма за сајбер безбедност открије упад.

Мотивације

Многе националне државе имају неке одељења за сајбер операције, чак и она релативно мала. Земље за које се генерално сматра да имају врхунске сајбер способности укључују САД, УК, Русију, Кину, Иран, Израел и Северну Кореју. Свака од ових група има тенденцију да делује на начин који помаже у јачању њихових економских, политичких или чак војних позиција. Северна Кореја има тенденцију да се специјализује за нападе који могу да донесу приход, као што је рансомваре, како би се заобишле међународне санкције.

Израел и Иран се често првенствено фокусирају на нападе једни на друге или на различите групе којима се противе. Кина се историјски фокусирала на корпоративну шпијунажу, иако је у протеклој деценији прешла на традиционалнију шпијунажу и почела да користи предности свог моћног производног сектора за нападе на ланац снабдевања. Русија често користи дезинформације или пропагандно оријентисане нападе, мада и она врши доста шпијунаже. САД и Велика Британија имају снажне и широке могућности, укључујући високо циљане нападе и опсежне технике прикупљања информација.

Актери претњи који нису национална држава могу или не морају бити повезани са националном државом. Они се генерално називају спонзорисаним од државе ако су повезани са државом. Учесници претњи које спонзорише држава могу, али не нужно, добити државна средства. Они могу бити активно усмеравани од стране неког облика руковаоца или им се може дати царте бланцхе. Русија, на пример, често игнорише руске актере претњи све док они не утичу на руске грађане или интересе. Међутим, показало се да ова политика има ограничења.

Потпуно независни актери претњи су обично знатно мање напредни. Такође је много вероватније да ће бити или криминални или идеолошки вођени. Ово може учинити њихове акције мање предвидљивим са геополитичког становишта.

Технике

Специфичне технике иза сваког напада се разликују. Већина напада усмерених на саботажу посебно траже софтверске или хардверске рањивости у критичним системима. Овај напад може чак имати за циљ да уведе системске рањивости за каснију експлоатацију. Акције шпијунаже се обично врте око компромитовања уређаја или комуникационих система. Обично ово укључује циљање циљева високе вредности или тражење начина за приступ системима високе вредности. Економски сајбер акти имају за циљ да донесу новчану корист нападачу и првенствено су криминалног порекла. Све пролази; све што се може користити или продати сматра се поштеном игром од стране претњи актера у овој равни. Пропагандни чинови имају тенденцију да буду или отворена контрапропаганда или суптилније кампање дезинформација.

Већина акција сајбер ратовања има тенденцију да буде суптилна, до одређене тачке. У дигиталном царству, постоји врло мала вредност увођења сајбер еквивалента „убијача врата“. Пошто се системи могу искључити са интернета или чак и напајања ако је потребно. Осим ДДоС напада, не постоји много класа „гласних“ сајбер напада. Већина напада укључује искоришћавање слабости за коју сте већ открили, а за коју противник не зна.

Мали, али све већи број напада такође укључује активно увођење рањивости у оно што је познато као напад на ланац снабдевања. То значи да је већина опција за сајбер рат ретка, вредна и лако изгубљена ако се протраће. Поређење у стварном свету било би као пиштољ који може да испали само један метак и након тога је обично бескорисан.

Многи напади и даље, нажалост, имају облик јавно познатих рањивости. Док војни системи имају тенденцију да буду строже ојачани, критична национална инфраструктура често није тако сигурна као што се можда надате или мислите.

Закључак

Сајбер рат је концепт рата или ратних акција које се предузимају у сајбер простору. Сајбер акције свакако имају своје место у традиционалном ратовању. Мало је вероватно да ћете видети било какве случајеве „рата“ који се води искључиво у сајбер простору ван еспорта. Многа сајбер оружја су у великој мери прилагођена за циљање одређених противника. Чак и они који то нису вероватно ће брзо постати неефикасни након употребе и могу постати бескорисни у било ком тренутку. То је зато што, за разлику од традиционалног оружја, које функционише, иако уз одређену контраигру у облику оклопних система, сајбер оружје није генеричко. Не можете само да направите „сајбер пиштољ“ и затим га уперите у систем, а он је хакован; то једноставно не функционише тако.

Сајбер оружје треба да искористи специфичне рањивости. Или сами суптилно убаците те рањивости у напад на ланац снабдевања или користите оне које нађете опортунистички. То значи да је сајбер рат стална трка у сајбер наоружавању. Концепт је још тежи јер актери претње не смеју нужно бити националне државе. Што је још горе, често је прилично тешко тачно одредити ко је одговоран. На пример, ако напад долази са руске ИП адресе, да ли га је усмерила руска влада, случајни руски хакер или хакер са неког другог места који је извршио напад преко хакованог руског уређаја?

Дубоко повезивање је техника преусмеравања корисника у тренду. Сазнајте више о дубоком повезивању овде да бисте га користили за повећање саобраћаја на веб локацији или у апликацији.

АР је следећа велика ствар интернета за забаву, посао или посао. Научите детаљно АР облак да бисте постали информисани корисник.

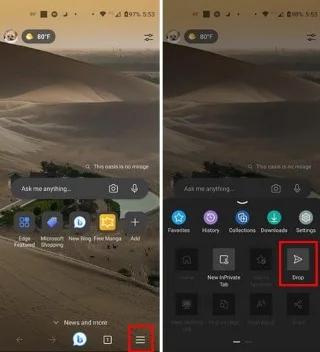

Користите Мицрософт Едге Дроп и лако делите датотеке и поруке између уређаја пратећи ове кораке прилагођене почетницима.

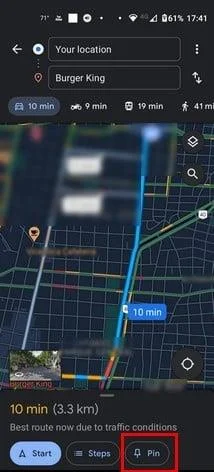

Погледајте како је лако сачувати и делити руте на Гоогле мапама на рачунару и на Андроид-у. Погледајте ове кораке прилагођене почетницима.

Волим да забављам своје комшије тако што мењам своју Ви-Фи мрежу у друга смешна имена. Ако тражите идеје за смешно Ви-Фи име, овде

Гмаил је вероватно један од најбољих сервиса за е-пошту који су данас доступни, нудећи низ импресивних функција које комуникацију чине ефикаснијом и

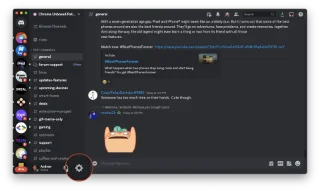

Дисцорд корисничко име је неопходно из неколико разлога, јер служи као ваш јединствени идентификатор на платформи и омогућава вам да комуницирате са другим

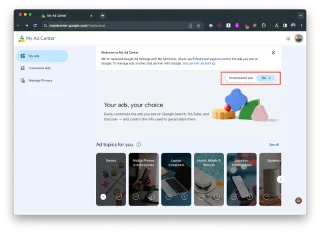

Режим без архивирања Гоогле Цхроме-а је згодна функција која вам омогућава да претражујете интернет без чувања историје прегледања. Међутим, један недостатак

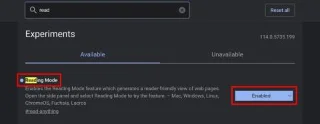

Откријте како можете да пронађете и користите Реадер Моде и за Цхроме и за Фирефок. Ево једноставних корака које треба пратити.

Да ли тражите одрживу опцију за хостовање веб локација? Научите разлику између наменског сервера и сервера за дељени хостинг.