Шта је дубоко повезивање?

Дубоко повезивање је техника преусмеравања корисника у тренду. Сазнајте више о дубоком повезивању овде да бисте га користили за повећање саобраћаја на веб локацији или у апликацији.

Једна од најпознатијих рањивости средином 2010-их звала се „Хеартблеед“. Хеартблеед је био посебно озбиљан јер је софтвер на који је утицао „ОпенССЛ“, главну криптографску библиотеку за ХТТПС везе, које се веома широко користе. Да ствар буде гора, рањивост је била присутна у ОпенССЛ-у више од две године пре него што је откривена, објављена и закрпљена, што је значило да је много људи користило рањиву верзију.

Хеартблеед је била рањивост на цурење података у проширењу за откуцаје срца који је приликом експлоатације пропуштао податке из РАМ-а са сервера на клијента. Екстензија откуцаја срца се користи за одржавање везе између веб сервера и клијента без прављења уобичајеног захтева за страницу.

У случају ОпенССЛ-а, клијент шаље поруку серверу и обавештава сервер колико је дуга порука, до 64 КБ. Сервер би тада требало да врати исту поруку. Међутим, најважније је то што сервер заправо није проверио да ли је порука дугачка онолико колико је клијент тврдио да јесте. То је значило да клијент може послати поруку од 10 КБ, тврдити да је 64 КБ и добити одговор од 64 КБ, при чему се додатних 54 КБ састоји од наредних 54 КБ РАМ-а, без обзира на то који су подаци тамо ускладиштени. Овај процес је добро визуелизован у КСКЦД стрипу #1354 .

Слика љубазношћу ккцд.цом .

Правећи много малих захтева за откуцаје срца и тврдећи да су они велики, нападач би могао да направи слику већине РАМ-а сервера тако што ће спојити одговоре. Подаци који се чувају у РАМ-у који би могли да процуре укључују кључеве за шифровање, ХТТПС сертификате, као и нешифроване ПОСТ податке као што су корисничка имена и лозинке.

Напомена: Мање је познато, али протокол откуцаја срца и експлоатација су такође радили у другом правцу. Злонамерни сервер је могао бити конфигурисан да чита до 64 КБ кори��ничке меморије по захтеву за откуцаје срца.

Проблем је открило више истраживача безбедности независно првог априла 2014. и приватно је откривено ОпенССЛ-у како би се могла креирати закрпа. Грешка је објављена када је закрпа објављена 7. априла 2014. Најбоље решење за решавање проблема је била примена закрпе, али је такође било могуће решити проблем тако што ћете онемогућити проширење откуцаја срца ако одмах закрпа није била опција.

Нажалост, упркос томе што је експлоатација била јавна и опште позната, многе веб странице се и даље нису ажурирале одмах, а рањивост се и даље повремено откривала чак и годинама касније. То је довело до бројних инстанци експлоатације која је коришћена за добијање приступа налозима или цурење података.

Дубоко повезивање је техника преусмеравања корисника у тренду. Сазнајте више о дубоком повезивању овде да бисте га користили за повећање саобраћаја на веб локацији или у апликацији.

АР је следећа велика ствар интернета за забаву, посао или посао. Научите детаљно АР облак да бисте постали информисани корисник.

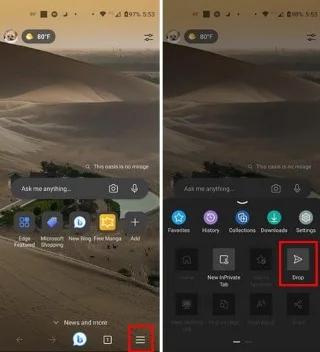

Користите Мицрософт Едге Дроп и лако делите датотеке и поруке између уређаја пратећи ове кораке прилагођене почетницима.

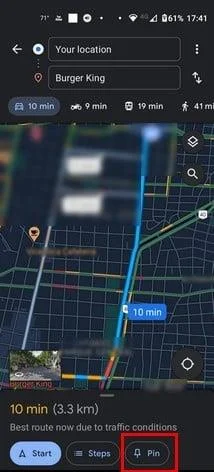

Погледајте како је лако сачувати и делити руте на Гоогле мапама на рачунару и на Андроид-у. Погледајте ове кораке прилагођене почетницима.

Волим да забављам своје комшије тако што мењам своју Ви-Фи мрежу у друга смешна имена. Ако тражите идеје за смешно Ви-Фи име, овде

Гмаил је вероватно један од најбољих сервиса за е-пошту који су данас доступни, нудећи низ импресивних функција које комуникацију чине ефикаснијом и

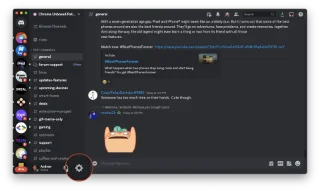

Дисцорд корисничко име је неопходно из неколико разлога, јер служи као ваш јединствени идентификатор на платформи и омогућава вам да комуницирате са другим

Режим без архивирања Гоогле Цхроме-а је згодна функција која вам омогућава да претражујете интернет без чувања историје прегледања. Међутим, један недостатак

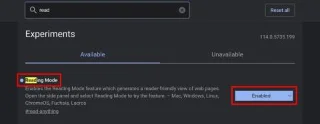

Откријте како можете да пронађете и користите Реадер Моде и за Цхроме и за Фирефок. Ево једноставних корака које треба пратити.

Да ли тражите одрживу опцију за хостовање веб локација? Научите разлику између наменског сервера и сервера за дељени хостинг.