Шта је дубоко повезивање?

Дубоко повезивање је техника преусмеравања корисника у тренду. Сазнајте више о дубоком повезивању овде да бисте га користили за повећање саобраћаја на веб локацији или у апликацији.

Гарантовано је да софтвер има грешке. У софтверу може бити много хиљада линија кода, а људска грешка значи да бар неки од њих неће бити цели како је замишљено. Животни циклус развоја софтвера је процес дизајниран да покуша да смањи ове проблеме редовним тестирањем.

Проблем је у томе што тестирање често раде програмери, који су можда научили како нешто кодирати, али можда нису научили безбедне праксе кодирања. Чак иу темељно тестираним системима, гледање спољног посматрача и уношење нове перспективе може помоћи у идентификацији нових проблема.

Уобичајени начин на који се то ради је путем теста пенетрације, обично скраћеног на пентест. Ово укључује тражење професионалног, етичког хакера, пентестера, да погледа систем и пронађе било какве безбедносне проблеме.

Савет: То је „пентест“ и „пентестер“, а не „тест оловке“. Пентестер не тестира оловке. „Тест оловком“ је мало прихватљивији од „тест оловке“, али га генерално треба избегавати.

Циљ сваког пентестирања је да идентификује све безбедносне пропусте у систему који се тестира и да их пријави клијенту. Међутим, обично су ангажмани донекле временски ограничени на основу трошкова. Ако компанија има интерни пентестер или пентест тим, они могу стално радити за компанију. Ипак, многе компаније са скалом за то имају широк портфолио система који се морају тестирати. Ово укључује и производе који се продају и пословне системе компаније.

Као такви, не могу провести све своје време тестирајући једну ствар. Многе компаније радије ангажују спољну компанију за пентестирање да изврши ангажман. Ово је и даље временски ограничено на основу трошкова. Трошкови су узроковани чињеницом да је пентест веома ручан процес и да је тај скуп вештина у недостатку.

Обично ће пентест бити ограничен на одређени временски оквир. Ово се ради на основу мете о којој је реч и колико дуго треба да буде разумно уверен да сте пронашли све. Временски оквир за проналажење рањивости је углавном звонаста крива. Не налази се много тога одмах док пентестер разгледа апликацију. Тада се велика већина налаза може постићи унутар одређеног временског оквира пре него што се смањи. У неком тренутку, цена трошења више времена на тражење није вредна шансе да се не нађе ништа друго.

Понекад је чак и наведена цена за препоручено време превисока. У овом случају, тест може бити „ограничен са временом“. Овде клијент прихвата да не тестира онолико колико је препоручено, али жели да пентестери ураде најбоље што могу у скраћеном временском оквиру. Обично је ово укључено као упозорење у извештају.

Неки алати су доступни за аутоматско тестирање безбедности. Ово може бити корисно. Међутим, они често имају високе стопе лажно позитивних и лажно негативних. То значи да морате да проведете време копајући по проблемима верификације, знајући да то можда неће бити свеобухватно. Већина ових алата тражи специфичне индикаторе, као што су познате рањиве верзије софтвера или познате рањиве функције. Међутим, постоји много начина да то не буду стварни проблеми или да се ублажи у пракси.

Безбедносне рањивости се могу повезати из гомиле наизглед безазлених делова. Најбољи начин да се ово уочи је ручним људским напором. Пентестери користе алате, али знају како да протумаче резултате, ручно их верификују и изводе независне ручне радње. Овај ручни напор одваја пентест од скенирања рањивости или процене рањивости.

Типично, пентест укључује тестирање целог производа како би се применио. У идеалном случају, ово се дешава у стварном производном окружењу. Међутим, ово није увек практично. Прво, постоји страх да би пентест могао да избаци мету ван мреже. Генерално, овај страх је у суштини неоснован. Пентестови генерално не генеришу превише мрежног саобраћаја, што је можда еквивалент неколико екстра активних корисника. Пентестери такође неће намерно тестирати проблеме типа ускраћивања услуге, посебно у производним окружењима. Уместо тога, обично ће пријавити сумњиве проблеме са ускраћивањем услуге како би омогућили клијенту да то сам истражи.

Поред тога, вреди напоменути да ако је систем повезан на Интернет, он је стално подложан „бесплатним пентестовима“ правих црних хакера и њихових ботова. Други разлог за избегавање производних окружења су проблеми са приватношћу са живим корисничким подацима. Пентестери су етички хакери према НДА и уговорима, али ако тестно окружење постоји и слично је, може се користити.

Савет: „Бесплатни пентест“ је шаљив начин да се каже да сте под нападом црних шешира на интернету.

Пентестови се могу изводити против било којег технолошког система. Веб локације и мрежна инфраструктура су најчешћи типови тестова. Такође добијате АПИ тестове, тестове „дебелог клијента“, тестове за мобилне уређаје, тестове хардвера и још много тога.

Реално, пхисхинг, ОСИНТ и вежбе црвеног тима су повезане, али мало другачије. Вероватно сте свесни претње пхисхинг-а. Неки тестови укључују тестирање да се види како запослени реагују на пхисхинг е-поруке. Праћењем начина на који корисници ступају у интеракцију – или не – са пхисх-ом, могуће је научити како да прилагодите будућу обуку о пхисхинг-у.

ОСИНТ је скраћеница од Опен Соурце ИНТеллигенце. ОСИНТ тест се врти око прикупљања јавно доступних информација да би се видело како се вредни подаци могу прикупити и како се они могу користити. Ово често укључује генерисање спискова запослених са места као што су ЛинкедИн и веб локација компаније. Ово може омогућити нападачу да идентификује старије личности које би могле бити добре мете за напад пхисхинг-а, пхисхинг посебно прилагођен појединачном примаоцу.

Ангажман црвеног тима је обично много дубљи и може укључивати неке или све друге компоненте. Такође може укључити тестирање физичке безбедности и придржавање безбедносне политике. Што се тиче политике, ово укључује друштвени инжењеринг. То покушава да вас убеди да уђете у зграду. Ово може бити једноставно као да се дружите у простору за пушење и да се вратите са пушачима након паузе за дим.

Може се представљати као званичник или тражити од некога да вам отвори врата док носите послужавник за шољу кафе. Што се тиче физичке безбедности, то чак може укључивати покушај физичког провале, тестирање покривености камере, квалитета брава и слично. Ангажмани црвеног тима обично укључују тим људи и могу трајати много дуже од уобичајених пентестова.

Црвена тимска вежба може изгледати мање етично од стандардног пентест. Тестер се активно бави запосленима који ништа не сумњају. Кључно је да имају дозволу од руководства компаније, обично са нивоа одбора. Ово је једини разлог зашто је у реду да црвени тим заиста покуша да упадне. Међутим, ништа не дозвољава да буде насилан. Вежба црвеног тима никада неће покушати да повреди или покори чувара, да га заобиђе или превари.

Да би спречили хапшење црвеног тимарича, обично ће носити потписан уговор са потписима чланова одбора који одобравају. Ако буду ухваћени, ово се може искористити да се докаже да су имали дозволу. Наравно, понекад се ово користи као двоструки блеф. Црвени тим може да носи две дозволе, једну праву и једну лажну.

Када их ухвате, они у почетку предају лажни листић за дозволу да виде да ли могу да убеде обезбеђење да је легитиман чак и када није. У том циљу, често ће користити стварна имена одбора компаније, али ће укључити телефонски број за верификацију који иде другом црвеном тиму који је упућен да потврди насловну причу. Наравно, ако обезбеђење прође кроз ово, права дозвола се предаје. Међутим, ово се онда може третирати са великом сумњом.

У зависности од тога како је црвени тим ухваћен, можда ће бити могуће наставити тест, под претпоставком да су заобишли појединачног чувара који их је ухватио. Међутим, могуће је да се идентитет тестера „провали“, што ће га у суштини уклонити из даљег личног тестирања. У овом тренутку, други члан тима може да се замени са или без обавештавања обезбеђења.

Пентест је ангажман у којем се од стручња��а за сајбер безбедност тражи да тестира безбедност рачунарског система. Тест укључује ручно тражење и проверу присуства рањивости. Аутоматски алати се могу користити као део тога. На крају теста, добија се извештај са детаљима о пронађеним проблемима и саветима за поправку.

Важно је да овај извештај није само аутоматизовани излаз из алата, већ да је све ручно тестирано и верификовано. Било који рачунарски систем, хардвер, мрежа, апликација или уређај могу бити тестирани. Вештине потребне за сваку се разликују, али су често комплементарне.

Дубоко повезивање је техника преусмеравања корисника у тренду. Сазнајте више о дубоком повезивању овде да бисте га користили за повећање саобраћаја на веб локацији или у апликацији.

АР је следећа велика ствар интернета за забаву, посао или посао. Научите детаљно АР облак да бисте постали информисани корисник.

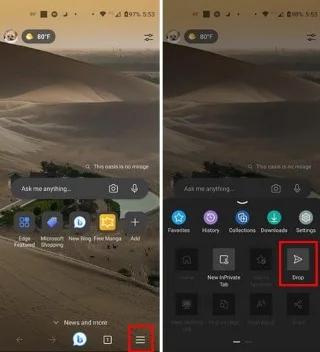

Користите Мицрософт Едге Дроп и лако делите датотеке и поруке између уређаја пратећи ове кораке прилагођене почетницима.

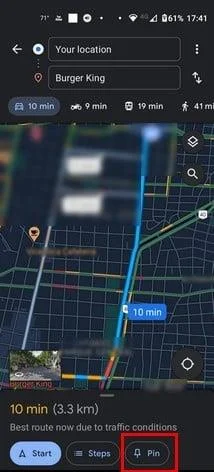

Погледајте како је лако сачувати и делити руте на Гоогле мапама на рачунару и на Андроид-у. Погледајте ове кораке прилагођене почетницима.

Волим да забављам своје комшије тако што мењам своју Ви-Фи мрежу у друга смешна имена. Ако тражите идеје за смешно Ви-Фи име, овде

Гмаил је вероватно један од најбољих сервиса за е-пошту који су данас доступни, нудећи низ импресивних функција које комуникацију чине ефикаснијом и

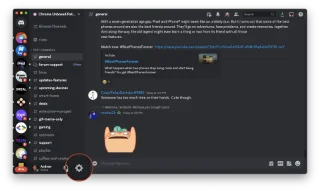

Дисцорд корисничко име је неопходно из неколико разлога, јер служи као ваш јединствени идентификатор на платформи и омогућава вам да комуницирате са другим

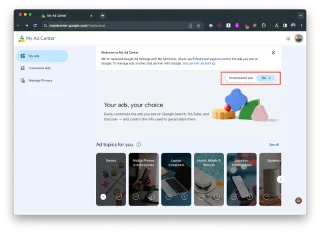

Режим без архивирања Гоогле Цхроме-а је згодна функција која вам омогућава да претражујете интернет без чувања историје прегледања. Међутим, један недостатак

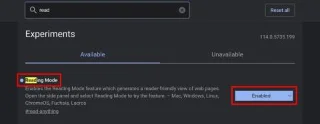

Откријте како можете да пронађете и користите Реадер Моде и за Цхроме и за Фирефок. Ево једноставних корака које треба пратити.

Да ли тражите одрживу опцију за хостовање веб локација? Научите разлику између наменског сервера и сервера за дељени хостинг.