Шта је дубоко повезивање?

Дубоко повезивање је техника преусмеравања корисника у тренду. Сазнајте више о дубоком повезивању овде да бисте га користили за повећање саобраћаја на веб локацији или у апликацији.

„ЕтерналБлуе“ је назив за експлоатацију коју је развио НСА за рањивост у СМБв1 која је била присутна у свим Виндовс оперативним системима између Виндовс 95 и Виндовс 10. Сервер Мессаге Блоцк верзија 1, или СМБв1, је комуникациони протокол који се користи за дељење приступа на датотеке, штампаче и серијске портове преко мреже.

Савет: НСА је раније идентификована као актер претње „Екуатион Гроуп” пре него што су ова и друга експлоатација и активност били везани за њих.

НСА је идентификовала рањивост у протоколу за мала и средња предузећа најмање још 2011. У оквиру своје стратегије гомилања рањивости за сопствену употребу, одлучила је да је не открије Мицрософт-у како би проблем могао да се закрпи. НСА је затим развила експлоатацију за проблем који су назвали ЕтерналБлуе. ЕтерналБлуе је способан да додели потпуну контролу над рањивим рачунаром јер дозвољава извршавање произвољног кода на нивоу администратора без потребе за интеракцијом корисника.

У неком тренутку, пре августа 2016. године, НСА је хаковала група која себе назива „Брокери у сенци“, за коју се верује да је руска хакерска група коју спонзорише држава. Схадов Брокерс су добили приступ великом броју података и алата за хаковање. У почетку су покушали да их продају на аукцији и продају за новац, али су добили мало интереса.

Савет: „Хакерска група коју спонзорише држава“ је један или више хакера који раде или уз изричит пристанак, подршку и упутства владе или за званичне владине офанзивне сајбер групе. Било која опција указује на то да су групе веома добро квалификоване, циљане и промишљене у својим акцијама.

Након што је схватио да су њихови алати компромитовани, НСА је обавестила Мицрософт о детаљима рањивости како би се могла развити закрпа. Првобитно заказано за издавање у фебруару 2017. године, закрпа је померена за март како би се осигурало да су проблеми исправно решени. Мицрософт је 14. марта 2017. објавио исправке, при чему је рањивост ЕтерналБлуе детаљно описана у безбедносном билтену МС17-010, за Виндовс Виста, 7, 8.1, 10, Сервер 2008, Сервер 2012 и Сервер 2016.

Месец дана касније, 14. априла, Тхе Схадов Брокерс су објавили експлоатацију, заједно са десетинама других експлоата и детаља. Нажалост, упркос томе што су закрпе биле доступне месец дана пре објављивања експлоата, многи системи нису инсталирали закрпе и остали су рањиви.

Нешто мање од месец дана након што су експлоатације објављене, 12. маја 2017. покренут је црв „Ваннацри“ рансомваре користећи ЕтерналБлуе експлоатацију како би се проширио на што више система. Следећег дана Мицрософт је објавио хитне безбедносне закрпе за неподржане верзије оперативног система Виндовс: КСП, 8 и Сервер 2003.

Савет: „Рансомваре“ је класа злонамерног софтвера који шифрује заражене уређаје, а затим држи кључ за дешифровање за откуп, обично за Битцоин или друге криптовалуте. „Црв“ је класа малвера који се аутоматски шири на друге рачунаре, уместо да захтева да се рачунари појединачно инфицирају.

Према ИБМ Кс-Форце- у, „Ваннацри“ рансомваре црв је одговоран за више од 8 милијарди америчких долара штете у 150 земаља, иако је експлоатација поуздано функционисала само на Виндовс 7 и Сервер 2008. У фебруару 2018. истраживачи безбедности су успешно модификовали експлоатацију у моћи поуздано да ради на свим верзијама Виндовс-а од Виндовс-а 2000.

У мају 2019. амерички град Балтимор је погођен сајбер нападом који је користио ЕтерналБлуе експлоатацију. Бројни стручњаци за сајбер безбедност истакли су да се ова ситуација у потпуности може спречити јер су закрпе биле доступне више од две године у том периоду, у временском периоду током којег је требало да се инсталирају најмање „критичне безбедносне закрпе“ са „јавним експлоатацијама“.

Дубоко повезивање је техника преусмеравања корисника у тренду. Сазнајте више о дубоком повезивању овде да бисте га користили за повећање саобраћаја на веб локацији или у апликацији.

АР је следећа велика ствар интернета за забаву, посао или посао. Научите детаљно АР облак да бисте постали информисани корисник.

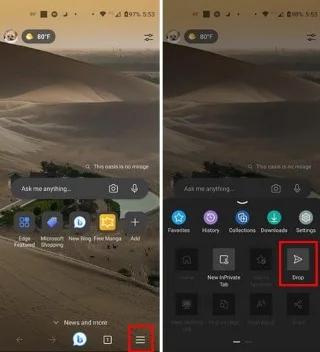

Користите Мицрософт Едге Дроп и лако делите датотеке и поруке између уређаја пратећи ове кораке прилагођене почетницима.

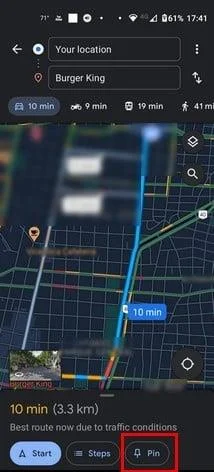

Погледајте како је лако сачувати и делити руте на Гоогле мапама на рачунару и на Андроид-у. Погледајте ове кораке прилагођене почетницима.

Волим да забављам своје комшије тако што мењам своју Ви-Фи мрежу у друга смешна имена. Ако тражите идеје за смешно Ви-Фи име, овде

Гмаил је вероватно један од најбољих сервиса за е-пошту који су данас доступни, нудећи низ импресивних функција које комуникацију чине ефикаснијом и

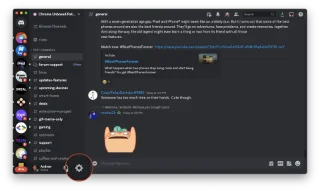

Дисцорд корисничко име је неопходно из неколико разлога, јер служи као ваш јединствени идентификатор на платформи и омогућава вам да комуницирате са другим

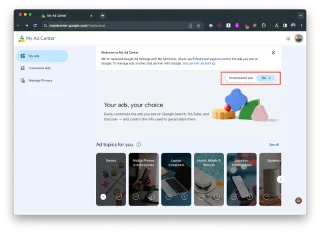

Режим без архивирања Гоогле Цхроме-а је згодна функција која вам омогућава да претражујете интернет без чувања историје прегледања. Међутим, један недостатак

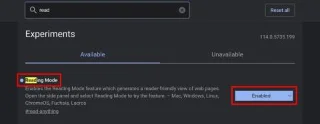

Откријте како можете да пронађете и користите Реадер Моде и за Цхроме и за Фирефок. Ево једноставних корака које треба пратити.

Да ли тражите одрживу опцију за хостовање веб локација? Научите разлику између наменског сервера и сервера за дељени хостинг.