Шта је дубоко повезивање?

Дубоко повезивање је техника преусмеравања корисника у тренду. Сазнајте више о дубоком повезивању овде да бисте га користили за повећање саобраћаја на веб локацији или у апликацији.

До сада су сви у свету развоја софтвера свесни озбиљних безбедносних ризика који леже у неуправљаним програмима и алатима отвореног кода. И даље их многе компаније игноришу, дајући хакерима лаку прилику. Стога, да бисмо остали заштићени и да бисмо били корак испред хакера, морамо знати како да откријемо безбедносну рањивост у систему и кораке да останемо заштићени.

Да бисте открили безбедносне рањивости компаније, потребно је да користе безбедносно тестирање као варијанту тестирања софтвера. Пошто игра кључну улогу у идентификацији безбедносних недостатака у развоју система, мреже и апликација.

Овде ћемо вам објаснити шта је безбедносно тестирање, важност тестирања безбедности, врсте безбедносног тестирања, факторе који изазивају безбедносне пропусте, класе безбедносних претњи и како можемо да закрпимо претње слабости софтвера за наш систем.

Шта је безбедносно тестирање?

Безбедносно тестирање је процес дизајниран да открије безбедносне пропусте и предложи начине за заштиту података од искоришћавања путем ових слабости.

Важност безбедносног тестирања?

У садашњем сценарију, тестирање безбедности је дефинитиван начин за показивање и адресирање безбедносних рањивости софтвера или апликација које ће помоћи да се избегну следеће ситуације:

Сада када знамо шта је безбедносно тестирање, зашто је важно. Хајде да наставимо са упознавањем типова безбедносног тестирања и како они могу помоћи да останемо заштићени.

Такође видети:-

10 митова о сајбер безбедности у које не би требало да верујете Са напредном технологијом, повећана је претња сајбер безбедности, а тако је и мит везан за исту. Идемо добити...

Врсте тестирања безбедности

Да бисте открили рањивост апликација, мреже и система, можете користити следећих седам главних типова метода безбедносног тестирања објашњених у наставку:

Напомена : Ове методе се могу користити ручно за откривање сигурносних пропуста који могу представљати ризик за критичне податке.

Скенирање рањивости : је аутоматизовани рачунарски програм који скенира и идентификује безбедносне рупе које могу представљати претњу систему у мрежи.

Безбедносно скенирање : то је и аутоматизована или ручна метода идентификације рањивости система и мреже. Овај програм комуницира са веб апликацијом да би открио потенцијалне безбедносне пропусте у мрежама, веб апликацији и оперативном систему.

Ревизија безбедности : је методички систем процене безбедности компаније како би се сазнали недостаци који могу представљати ризик за критичне информације компаније.

Етичко хаковање : значи хаковање које законито обавља компанија или безбедносна особа да би се пронашле потенцијалне претње на мрежи или рачунару. Етички хакер заобилази безбедност система да би открио рањивост коју лоши момци могу да искористе да уђу у систем.

Тестирање пенетрације: тестирање безбедности које помаже да се покажу слабости система.

Процена положаја : када се етичко хаковање, безбедносно скенирање и процене ризика споје да би се проверила укупна безбедност организације.

Процена ризика: је процес процене и одлучивања о ризику који је укључен у уочену безбедносну рањивост. Организације користе дискусије, интервјуе и анализе да би откриле ризик.

Само познавањем типова безбедносног тестирања и шта је безбедносно тестирање, не можемо разумети класе уљеза, претњи и техника укључених у тестирање безбедности.

Да бисмо све ово разумели, морамо да читамо даље.

Три класе уљеза:

Лоши момци се обично категоришу у три класе објашњене у наставку:

Класе претњи

Осим тога, класа уљеза има различите класе претњи које се могу искористити да се искористе безбедносне слабости.

Цросс-Сите Сцриптинг (КССС): то је безбедносна грешка која се налази у веб апликацијама, омогућава сајбер криминалцима да убаце скрипту на страни клијента у веб странице како би их преварили да кликну на злонамерни УРЛ. Када се изврши, овај код може украсти све ваше личне податке и може обављати радње у име корисника.

Неовлашћени приступ подацима: осим СКЛ ињекције, недозвољени приступ подацима је такође најчешћи тип напада. Да би извршио овај напад, хакер добија неовлашћени приступ подацима тако да им се може приступити преко сервера. То укључује приступ подацима путем операција преузимања података, незаконит приступ информацијама о аутентификацији клијента и неовлашћени приступ подацима праћењем активности које обављају други.

Превара идентитета: то је метод који хакер користи за напад на мрежу пошто има приступ акредитивима легитимног корисника.

СКЛ ињекција : у данашњем сценарију то је најчешћа техника коју нападач користи за добијање критичних информација из базе података сервера. У овом нападу, хакер користи предности системских слабости да убаци злонамерни код у софтвер, веб апликације и још много тога.

Манипулација подацима : као што име сугерише процес у којем хакер користи податке објављене на сајту да би добио приступ информацијама власника веб локације и променио их у нешто увредљиво.

Унапређење привилегија: је класа напада у којој лоши момци креирају налог да би добили повишени ниво привилегија који није намењен никоме. Ако је успешан, хакер може да приступи роот фајловима који му омогућавају да покрене злонамерни код који може да нашкоди целом систему.

УРЛ манипулација : је још једна класа претњи коју хакери користе да би добили приступ поверљивим информацијама манипулацијом УРЛ-а. Ово се дешава када апликација користи ХТТП уместо ХТТПС за пренос информација између сервера и клијента. Како се информације преносе у облику низа упита, параметри се могу мењати како би напад био успешан.

Ускраћивање услуге : то је покушај да се сајт или сервер сруши тако да постану недоступни за кориснике због чега немају поверења у сајт. Обично се ботнетови користе да би овај напад био успешан.

Такође видети:-

Топ 8 предстојећих трендова у сајбер безбедности у 2021. 2019. је дошла и време је да боље заштитите своје уређаје. Уз стално растућу стопу сајбер криминала, ово су...

Технике тестирања безбедности

Доленаведена безбедносна подешавања могу помоћи организацији да се носи са горе наведеним претњама. За ово је потребно добро познавање ХТТП протокола, СКЛ ињекције и КССС-а. Ако знате о свему овоме, лако можете користити следеће технике да закрпите откривене безбедносне пропусте и систем и останете заштићени.

Скриптовање на више локација (КССС): као што је објашњено, скриптовање на више локација је метод који нападачи користе да би добили приступ, стога да би остали безбедни тестери морају да провере веб апликацију за КССС. То значи да треба да потврде да апликација не прихвата никакву скрипту јер је то највећа претња и може да угрози систем.

Нападачи могу лако да користе скриптовање на више локација за извршавање злонамерног кода и крађу података. Технике које се користе за тестирање у унакрсном скриптовању су следеће:

Тестирање унакрсних скрипти може се обавити за:

Разбијање лозинке: најважнији део тестирања система је разбијање лозинке, да би добили приступ поверљивим информацијама, хакери користе алатку за пробијање лозинки или користе уобичајене лозинке, корисничко име доступно на мрежи. Стога, тестери морају да гарантују да веб апликација користи сложену лозинку и да се колачићи не чувају без шифровања.

Поред овог тестера треба имати на уму и следећих седам карактеристика тестирања безбедности и методологија тестирања безбедности :

Методологије у безбедносном тестирању:

Користећи ове методе, организација може да закрпи безбедносне пропусте откривене у њиховом систему. Осим тога, најчешћа ствар коју треба да имају на уму је да избегавају коришћење кода који је написао почетник јер имају безбедносне слабости које се не могу лако закрпити или идентификовати док се не обави ригорозно тестирање.

Надамо се да вам је чланак био информативан и да ће вам помоћи да поправите безбедносне рупе у вашем систему.

Дубоко повезивање је техника преусмеравања корисника у тренду. Сазнајте више о дубоком повезивању овде да бисте га користили за повећање саобраћаја на веб локацији или у апликацији.

АР је следећа велика ствар интернета за забаву, посао или посао. Научите детаљно АР облак да бисте постали информисани корисник.

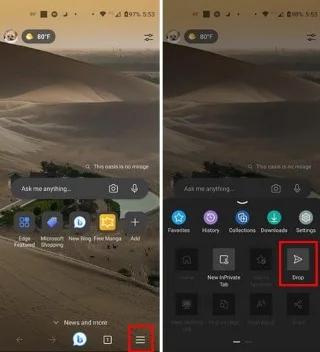

Користите Мицрософт Едге Дроп и лако делите датотеке и поруке између уређаја пратећи ове кораке прилагођене почетницима.

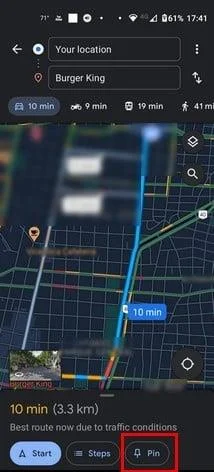

Погледајте како је лако сачувати и делити руте на Гоогле мапама на рачунару и на Андроид-у. Погледајте ове кораке прилагођене почетницима.

Волим да забављам своје комшије тако што мењам своју Ви-Фи мрежу у друга смешна имена. Ако тражите идеје за смешно Ви-Фи име, овде

Гмаил је вероватно један од најбољих сервиса за е-пошту који су данас доступни, нудећи низ импресивних функција које комуникацију чине ефикаснијом и

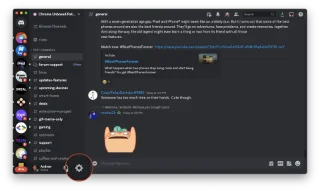

Дисцорд корисничко име је неопходно из неколико разлога, јер служи као ваш јединствени идентификатор на платформи и омогућава вам да комуницирате са другим

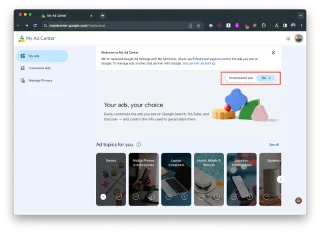

Режим без архивирања Гоогле Цхроме-а је згодна функција која вам омогућава да претражујете интернет без чувања историје прегледања. Међутим, један недостатак

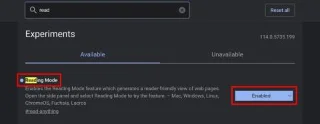

Откријте како можете да пронађете и користите Реадер Моде и за Цхроме и за Фирефок. Ево једноставних корака које треба пратити.

Да ли тражите одрживу опцију за хостовање веб локација? Научите разлику између наменског сервера и сервера за дељени хостинг.