Vse o iOS-u 26

Apple je predstavil iOS 26 – veliko posodobitev s povsem novo zasnovo iz matiranega stekla, pametnejšimi izkušnjami in izboljšavami znanih aplikacij.

Če povežete računalnik z odprtim internetom brez kakršnega koli filtra vhodnega prometa, bo običajno začel prejemati napadalni promet v nekaj minutah. Tolikšen je obseg avtomatiziranih napadov in skeniranja, ki se nenehno dogajajo na internetu. Velika večina tovrstnega prometa je popolnoma avtomatizirana. To so samo roboti, ki skenirajo internet in morda preizkušajo nekaj naključnih koristnih podatkov, da bi videli, ali naredijo kaj zanimivega.

Seveda, če uporabljate spletni strežnik ali katero koli drugo obliko strežnika, potrebujete vaš strežnik povezan z internetom. Odvisno od vašega primera uporabe boste morda lahko uporabili nekaj, kot je VPN, da omogočite dostop samo pooblaščenim uporabnikom. Če pa želite, da je vaš strežnik javno dostopen, morate biti povezani v internet. Kot tak se bo vaš strežnik soočil z napadi.

Morda se zdi, da morate to v bistvu sprejeti kot del tečaja. Na srečo obstaja nekaj stvari, ki jih lahko storite.

Izvedite honeypot

Honeypot je orodje, ki je zasnovano za privabljanje napadalcev. Obljublja sočne informacije ali ranljivosti, ki bi lahko vodile do informacij, vendar je le past. Honeypot je namenoma nastavljen tako, da zvabi napadalca. Obstaja nekaj različnih različic, odvisno od tega, kaj želite storiti.

Honeypot z visoko interakcijo je napreden. Je zelo kompleksen in ponuja veliko stvari, s katerimi lahko napadalec zaposli. Ti se večinoma uporabljajo za varnostne raziskave. Lastniku omogočajo, da vidi, kako napadalec deluje v realnem času. To se lahko uporabi za obveščanje o trenutni ali celo prihodnji obrambi. Cilj honeypota z visoko interakcijo je, da napadalec ostane čim dlje zaposlen in da igre ne izda. V ta namen jih je zapleteno postaviti in vzdrževati.

Honeypot z nizko interakcijo je v bistvu past, ki jo postavite in pozabite. Običajno so preprosti in niso zasnovani za uporabo v poglobljenih raziskavah ali analizah. Namesto tega so honeypots z nizko interakcijo namenjeni zaznavanju, da nekdo poskuša narediti nekaj, česar ne bi smel, in jih nato popolnoma blokirajo. To vrsto honeypot je enostavno nastaviti in izvesti, vendar je lahko bolj nagnjena k lažnim pozitivnim rezultatom, če ni skrbno načrtovana.

Primer honeypota z nizko interakcijo

Če upravljate spletno stran, je del funkcionalnosti, ki jo morda poznate, robots.txt. Robots.txt je besedilna datoteka, ki jo lahko postavite v korenski imenik spletnega strežnika. Kot standard vedo, da roboti, zlasti pajki za iskalnike, preverijo to datoteko. Konfigurirate ga lahko s seznamom strani ali imenikov, za katere želite ali ne želite, da jih bot preiskuje in indeksira. Legitimni roboti, kot je pajek iskalnika, bodo upoštevali navodila v tej datoteki.

Oblika je običajno v skladu z "lahko si ogledate te strani, vendar ne preiskujte ničesar drugega". Včasih pa imajo spletna mesta veliko strani, ki jih je treba dovoliti, le nekaj pa želijo preprečiti pajkanje po vsebini. Tako uberejo bližnjico in rečejo “ne glej tega, lahko pa zlezeš karkoli drugega”. Večina hekerjev in botov bo videla "ne glej sem" in nato naredila ravno nasprotno. Namesto da bi preprečili, da bi Google preiskal vašo skrbniško prijavno stran, ste napadalce usmerili naravnost nanjo.

Glede na to, da je to znano vedenje, je z njim precej enostavno manipulirati. Če nastavite honeypot z občutljivim imenom in nato datoteko robots.txt konfigurirate tako, da piše »ne išči sem«, bodo številni roboti in hekerji naredili točno to. Nato je zelo preprosto zabeležiti vse naslove IP, ki kakor koli komunicirajo s honeypotom, in jih vse blokirati.

Izogibanje lažnim pozitivnim rezultatom

V velikem številu primerov lahko ta vrsta skritega honeypota samodejno blokira promet z naslovov IP, ki bi povzročil nadaljnje napade. Paziti je treba, da zakoniti uporabniki spletnega mesta nikoli ne obiščejo honeypot. Avtomatiziran sistem, kot je ta, ne more razlikovati med napadalcem in zakonitim uporabnikom. Zato se morate prepričati, da se noben legitimen vir sploh ne povezuje s honeypotom.

V datoteko robots.txt lahko vključite komentar, ki nakazuje, da je vnos honeypot honeypot. To bi moralo zakonite uporabnike odvrniti od poskusov potešitve njihove radovednosti. To bi tudi odvrnilo hekerje, ki ročno preiskujejo vaše spletno mesto in jih potencialno razjezijo. Nekateri roboti imajo morda nameščene tudi sisteme, s katerimi poskušajo zaznati tovrstne stvari.

Druga metoda za zmanjšanje števila lažno pozitivnih rezultatov bi bila zahteva poglobljene interakcije s honeypotom. Namesto da blokirate vsakogar, ki sploh naloži stran honeypot, lahko blokirate vsakogar, ki nato še naprej komunicira z njo. Spet je ideja, da bi bilo videti legitimno, medtem ko dejansko ne vodi nikamor. Dobra ideja je, da je vaš honeypot obrazec za prijavo na /admin, če vas dejansko ne more prijaviti v nič. Če bi se nato prijavil v nekaj, kar je videti kot zakonit sistem, a je v resnici samo globlje v honeypot, bi bilo bolj kot honeypot z visoko interakcijo.

Zaključek

Lonec za med je past. Zasnovan je tako, da je videti, kot da bi lahko bil koristen hekerju, medtem ko je dejansko neuporaben. Osnovni sistemi preprosto blokirajo naslove IP vseh, ki komunicirajo s honeypotom. Za vodenje hekerja je mogoče uporabiti naprednejše tehnike, potencialno za daljše časovno obdobje. Prvi se običajno uporablja kot varnostno orodje. Slednje je bolj orodje za varnostne raziskave, saj lahko da vpogled v napadalčeve tehnike. Paziti je treba, da zakonitim uporabnikom preprečite interakcijo s honeypotom. Takšna dejanja bi povzročila blokiranje zakonitega uporabnika ali motilo zbiranje podatkov. Tako honeypot ne bi smel biti povezan z dejansko funkcionalnostjo, ampak bi ga bilo treba najti z nekaj osnovnega truda.

Honeypot je lahko tudi naprava, nameščena v omrežju. V tem scenariju je ločen od vseh zakonitih funkcij. Ponovno bi bilo zasnovano tako, da bi bilo nekomu, ki pregleduje omrežje, videti, kot da ima zanimive ali občutljive podatke, vendar noben zakoniti uporabnik ne bi smel nikoli naleteti na to. Tako je vsakdo, ki komunicira s honeypotom, vreden pregleda.

Apple je predstavil iOS 26 – veliko posodobitev s povsem novo zasnovo iz matiranega stekla, pametnejšimi izkušnjami in izboljšavami znanih aplikacij.

Študenti za študij potrebujejo določeno vrsto prenosnika. Ta ne sme biti le dovolj zmogljiv za dobro delo pri izbranem študijskem programu, temveč tudi dovolj kompakten in lahek, da ga lahko nosijo s seboj ves dan.

V tem članku vam bomo pokazali, kako ponovno pridobiti dostop do trdega diska, če ta odpove. Pa sledimo!

Na prvi pogled so AirPods videti kot vse druge prave brezžične slušalke. Vse pa se je spremenilo, ko so odkrili nekaj manj znanih funkcij.

Dodajanje tiskalnika v sistem Windows 10 je preprosto, čeprav se postopek za žične naprave razlikuje od postopka za brezžične naprave.

Kot veste, je RAM zelo pomemben del strojne opreme v računalniku, ki deluje kot pomnilnik za obdelavo podatkov in je dejavnik, ki določa hitrost prenosnika ali osebnega računalnika. V spodnjem članku vam bo WebTech360 predstavil nekaj načinov za preverjanje napak RAM-a s programsko opremo v sistemu Windows.

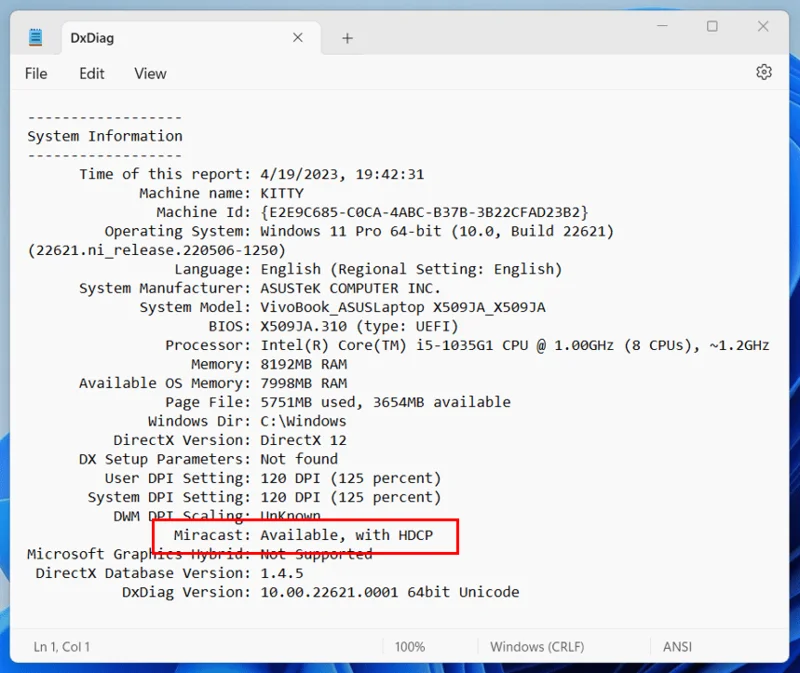

Preberite ta članek, da se naučite preprostega postopka povezovanja prenosnega računalnika s projektorjem ali TV na operacijskih sistemih Windows 11 in Windows 10.

Imate težave pri iskanju IP naslova vašega tiskalnika? Pokažemo vam, kako ga najti.

Pripravljate se na večer igranja in to bo velika noč – ravno ste prevzeli "Star Wars Outlaws" na pretočni storitvi GeForce Now. Odkrijte edino znano rešitev, ki vam pokaže, kako odpraviti napako GeForce Now s kodo 0xC272008F, da se lahko spet igralite Ubisoftove igre.

Ohranjanje vaših 3D tiskalnikov je zelo pomembno za dosego najboljših rezultatov. Tukaj je nekaj pomembnih nasvetov, ki jih je treba upoštevati.