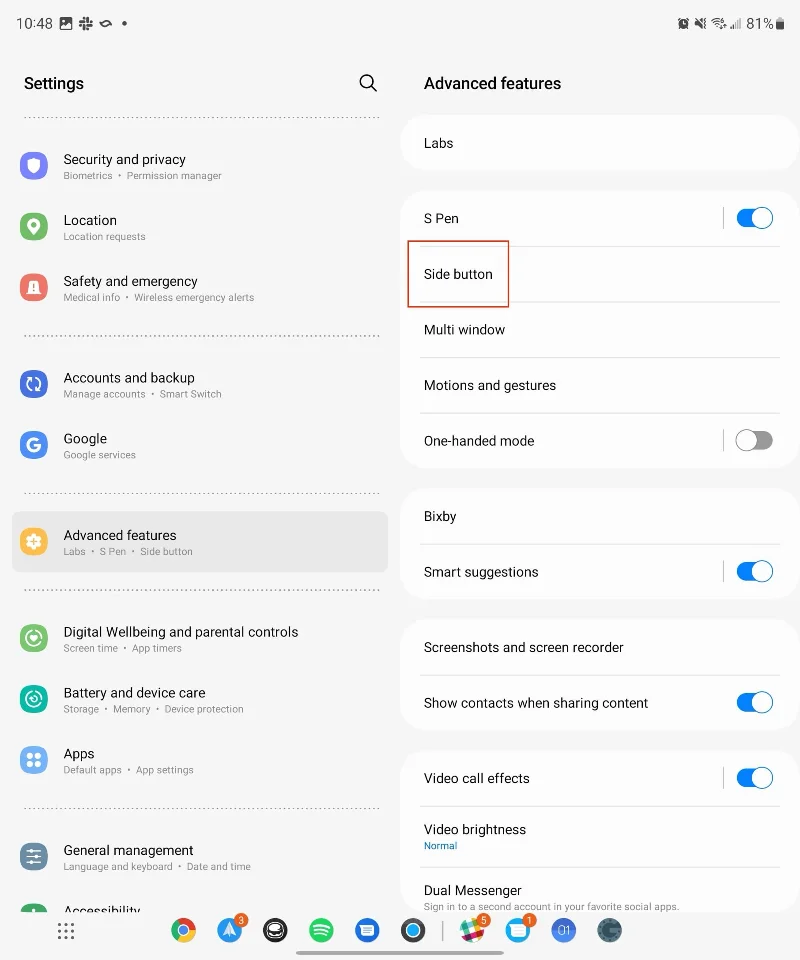

Kiwi za Android: Kako omogočiti blokator oglasov

Kako omogočiti blokator oglasov na vaši napravi z Androidom in kar najbolje izkoristiti možnost motenih oglasov v brskalniku Kiwi.

Do zdaj se vsi v svetu razvoja programske opreme zavedajo resnih varnostnih tveganj, ki so v neupravljanih odprtokodnih programih in orodjih. Še vedno jih mnoga podjetja ignorirajo, kar hekerjem omogoča enostavno možnost. Zato, da ostanemo zaščiteni in da smo korak pred hekerji, moramo vedeti, kako zaznati varnostno ranljivost v sistemu in kako ostati zaščiteni.

Za odkrivanje varnostne ranljivosti podjetja morajo uporabiti varnostno testiranje kot različico testiranja programske opreme. Ker ima ključno vlogo pri prepoznavanju varnostnih napak v razvoju sistema, omrežja in aplikacij.

Tukaj vam bomo razložili, kaj je varnostno testiranje, pomen varnostnega testiranja, vrste varnostnega testiranja, dejavnike, ki povzročajo varnostne ranljivosti, razrede varnostnih groženj in kako lahko popravimo grožnjo slabosti programske opreme za naš sistem.

Kaj je varnostno testiranje?

Varnostno testiranje je postopek, zasnovan za odkrivanje varnostnih pomanjkljivosti in predlaganje načinov za zaščito podatkov pred izkoriščanjem s temi pomanjkljivostmi.

Pomen varnostnega testiranja?

V tem scenariju je varnostno testiranje dokončen način za prikaz in obravnavanje varnostnih ranljivosti programske opreme ali aplikacij, ki bo pomagal preprečiti naslednje situacije:

Zdaj, ko vemo, kaj je varnostno testiranje, zakaj je pomembno. Nadaljujmo s spoznavanjem vrst varnostnega testiranja in kako lahko pomagajo ostati zaščiteni.

Poglej tudi:-

10 mitov o kibernetski varnosti, ki jim ne bi smeli verjeti. Napredna tehnologija je povečala grožnjo kibernetski varnosti in tako je mit povezan z istim. pojdimo ...

Vrste varnostnega testiranja

Za odkrivanje ranljivosti aplikacij, omrežja in sistema lahko uporabite naslednjih sedem glavnih vrst varnostnih metod testiranja, ki so razložene spodaj:

Opomba : Te metode je mogoče ročno uporabiti za odkrivanje varnostnih ranljivosti, ki lahko predstavljajo tveganje za kritične podatke.

Skeniranje ranljivosti : je avtomatiziran računalniški program, ki skenira in identificira varnostne vrzeli, ki bi lahko ogrožale sistem v omrežju.

Varnostno skeniranje : je avtomatizirana ali ročna metoda za prepoznavanje sistemske in omrežne ranljivosti. Ta program komunicira s spletno aplikacijo, da odkrije morebitne varnostne ranljivosti v omrežjih, spletni aplikaciji in operacijskem sistemu.

Varnostna revizija : je metodični sistem ocenjevanja varnosti podjetja, da bi ugotovili pomanjkljivosti, ki bi lahko bile tveganje za kritične informacije podjetja.

Etično vdiranje : pomeni vdiranje, ki ga zakonito izvede podjetje ali varnostna oseba, da najde morebitne grožnje v omrežju ali računalniku. Etični heker zaobide varnost sistema, da odkrije ranljivost, ki jo lahko zlobni fantje izkoristijo za vstop v sistem.

Testiranje penetracije : varnostno testiranje, ki pomaga pokazati slabosti sistema.

Ocena drže : ko se etično vdiranje, varnostno skeniranje in ocene tveganja združijo za preverjanje splošne varnosti organizacije.

Ocena tveganja: je proces ocenjevanja in odločanja o tveganju, ki je vključeno v zaznano varnostno ranljivost. Organizacije uporabljajo razprave, intervjuje in analize, da ugotovijo tveganje.

Samo s tem, ko poznamo vrste varnostnega testiranja in kaj je varnostno testiranje, ne moremo razumeti razredov vsiljivcev, groženj in tehnik, ki so vključene v varnostno testiranje.

Da bi razumeli vse to, moramo prebrati še naprej.

Trije razredi vsiljivcev:

Slabi fantje so običajno razvrščeni v tri razrede, ki so razloženi spodaj:

Razredi groženj

Poleg tega imamo v razredu vsiljivcev različne razrede groženj, ki jih lahko uporabimo za izkoriščanje varnostnih pomanjkljivosti.

Skriptiranje med spletnimi stranmi (XSS): je varnostna napaka, ki jo najdemo v spletnih aplikacijah, omogoča kibernetskim kriminalcem, da v spletne strani vbrizgajo skript na strani odjemalca, da jih zavedejo, da kliknejo zlonamerni URL. Ko se izvede, lahko ta koda ukrade vse vaše osebne podatke in lahko izvaja dejanja v imenu uporabnika.

Nepooblaščen dostop do podatkov: poleg vbrizgavanja SQL je tudi nedovoljen dostop do podatkov najpogostejša vrsta napada. Za izvedbo tega napada heker pridobi nepooblaščen dostop do podatkov, tako da je do njih mogoče dostopati prek strežnika. Vključuje dostop do podatkov prek operacij pridobivanja podatkov, nezakonit dostop do informacij za preverjanje pristnosti strank in nepooblaščen dostop do podatkov z opazovanjem dejavnosti, ki jih izvajajo drugi.

Identity Tricking: to je metoda, ki jo uporablja heker za napad na omrežje, saj ima dostop do poverilnic zakonitega uporabnika.

Injekcija SQL : v današnjem scenariju je to najpogostejša tehnika, ki jo napadalec uporablja za pridobivanje kritičnih informacij iz baze podatkov strežnika. Pri tem napadu heker izkoristi slabosti sistema za vbrizgavanje zlonamerne kode v programsko opremo, spletne aplikacije in drugo.

Manipulacija s podatki : kot že ime pove, proces, v katerem heker izkoristi podatke, objavljene na spletnem mestu, da pridobi dostop do informacij lastnika spletnega mesta in jih spremeni v nekaj žaljivega.

Napredovanje privilegijev: je razred napada, pri katerem slabi fantje ustvarijo račun, da pridobijo povišano raven privilegijev, ki ni namenjena nikomur. Če je uspešen heker, lahko dostopa do korenskih datotek, ki mu omogočajo zagon zlonamerne kode, ki lahko škoduje celotnemu sistemu.

URL Manipulation : je še en razred groženj, ki jih uporabljajo hekerji za pridobitev dostopa do zaupnih informacij z manipulacijo URL. To se zgodi, ko aplikacija uporablja HTTP namesto HTTPS za prenos informacij med strežnikom in odjemalcem. Ker se informacije prenašajo v obliki poizvedbenega niza, se lahko parametri spremenijo, da bo napad uspešen.

Zavrnitev storitve : je poskus uničenja spletnega mesta ali strežnika, tako da postane nedostopen za uporabnike, zaradi česar mestu ne zaupajo. Običajno se za uspeh tega napada uporabljajo botneti.

Poglej tudi:-

Top 8 prihajajočih trendov v zvezi s kibernetsko varnostjo v letu 2021. 2019 je prišel in tako je čas, da bolje zaščitite svoje naprave. Z nenehno rastočo stopnjo kibernetskega kriminala so to...

Tehnike varnostnega testiranja

Spodnje varnostne nastavitve lahko pomagajo organizaciji pri soočanju z zgoraj omenjenimi grožnjami. Za to je potrebno dobro poznavanje protokola HTTP, injekcije SQL in XSS. Če poznate vse to, lahko preprosto uporabite naslednje tehnike, da popravite odkrite varnostne ranljivosti in sistem ter ostanete zaščiteni.

Skriptiranje med spletnimi mesti (XSS): kot je razloženo, je skriptiranje na več mestih metoda, ki jo uporabljajo napadalci za pridobitev dostopa, zato morajo preizkuševalci, da ostanejo varni, preveriti spletno aplikacijo za XSS. To pomeni, da morajo potrditi, da aplikacija ne sprejema nobenega skripta, saj je največja grožnja in lahko ogrozi sistem.

Napadalci lahko preprosto uporabijo skripte med spletnimi mesti za izvajanje zlonamerne kode in krajo podatkov. Tehnike, ki se uporabljajo za preizkušanje skriptov med spletnimi mesti, so naslednje:

Testiranje skriptov med spletnimi mesti je mogoče izvesti za:

Vkiranje gesla: najpomembnejši del testiranja sistema je razbijanje gesla, za dostop do zaupnih informacij hekerji uporabljajo orodje za razbijanje gesel ali uporabljajo običajna gesla, uporabniško ime, ki je na voljo na spletu. Zato morajo preizkuševalci zagotoviti, da spletna aplikacija uporablja zapleteno geslo in da piškotki niso shranjeni brez šifriranja.

Poleg tega preizkuševalec mora upoštevati še sedem značilnosti varnostnega testiranja in metodologij varnostnega testiranja :

Metodologije varnostnega testiranja:

Z uporabo teh metod lahko organizacija popravi varnostne ranljivosti, odkrite v njihovem sistemu. Poleg tega je najpogostejša stvar, ki jo morajo upoštevati, izogibanje uporabi kode, ki jo napišejo novinci, saj imajo varnostne pomanjkljivosti, ki jih ni mogoče zlahka popraviti ali prepoznati, dokler ni opravljeno strogo testiranje.

Upamo, da vam je bil članek informativen in da vam bo pomagal odpraviti varnostne vrzeli v vašem sistemu.

Kako omogočiti blokator oglasov na vaši napravi z Androidom in kar najbolje izkoristiti možnost motenih oglasov v brskalniku Kiwi.

Če niste prepričani, kaj so prikazi, doseg in angažiranje na Facebooku, berite naprej, da izvedete več. Oglejte si to enostavno razlago.

Ali se sprašujete, kako prenesti datoteke iz sistema Windows na naprave iPhone ali iPad? Ta praktični vodnik vam pomaga pri tem procesu brez težav.

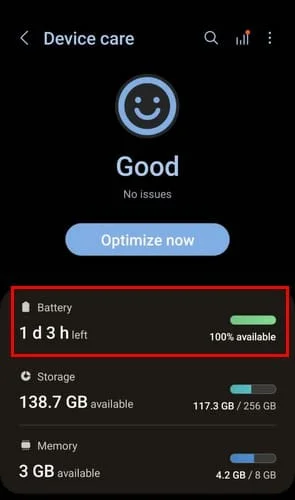

Ko omogočite odstotek baterije na svojem Android telefonu, boste vedeli, koliko baterije je še preostalo. Tukaj je enostaven način, kako to omogočiti.

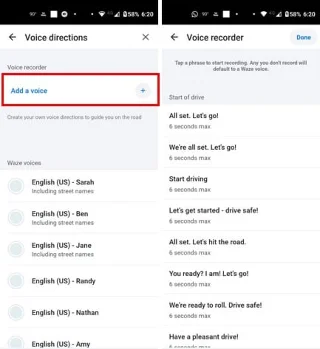

Sprememba nastavitev glasu za aplikacijo Waze vam omogoča, da slišite drugačen glas, vsakič, ko potrebujete potovati. Tukaj je, kako ga spremeniti.

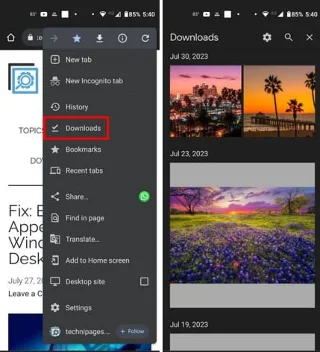

Izbris zgodovine prenosov Android vam pomaga pridobiti več prostora za shranjevanje med drugimi stvarmi. Tukaj so koraki, ki jih morate sprejeti.

Samsung Galaxy Z Fold 5 je eno najbolj privlačnih naprav svojega časa v letu 2023. Z obsežnim zložljivim zaslonom velikosti 7,6 palca in 6,2-palčnim sprednjim zaslonom, Z Fold 5 ustvarja občutek, da držite in se ukvarjate z prihodnostjo.

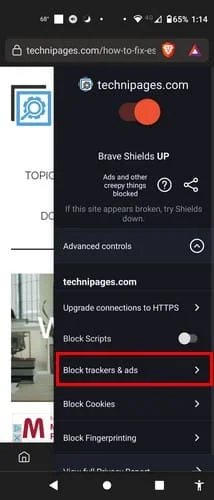

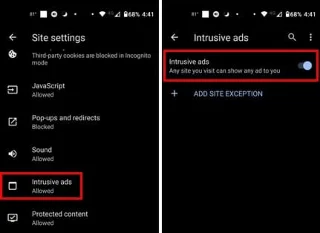

Kako konfigurirati nastavitve blokiranja oglasov za Brave na Androidu s pomočjo teh korakov, ki jih lahko izvedete v manj kot minuti. Zavarujte se pred vsiljivimi oglasi z uporabo teh nastavitev blokiranja oglasov v brskalniku Brave za Android.

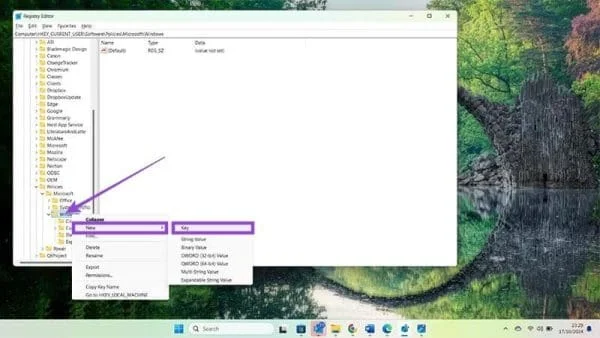

Pokažemo vam, kako rešiti težavo, kjer so možnosti varčevalnika zaslona v Microsoft Windows 11 sivkaste.

Iščete telefon, ki se lahko zloži? Odkrijte, kaj ponuja najnovejši Samsung Galaxy Z Fold 5 5G.