Alt om iOS 26

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Denial of Service eller DoS er et begrep som brukes for å beskrive et digitalt angrep på en maskin eller nettverk ment å gjøre den ubrukelig. I mange tilfeller betyr det å oversvømme mottakeren med så mange forespørsler eller så mye trafikk at det forårsaker en funksjonsfeil. Noen ganger kan det også bety å sende en mindre mengde spesifikk, skadelig informasjon for å utløse en krasj, for eksempel.

For å forklare prosessen mer detaljert – en maskin koblet til et nettverk kan håndtere ( det vil si sende og motta ) en viss mengde trafikk og fortsatt fungere. Mengden trafikk avhenger av flere faktorer, for eksempel størrelsen på forespørslene og informasjonen som overføres. Samt kvaliteten og styrken til nettverkstilkoblingen.

Når det kommer for mange forespørsler, vil nettverket slite med å henge med. I noen tilfeller vil forespørsler bli henlagt eller forbli ubesvart. Hvis overskuddet er for høyt, kan enten nettverket eller mottaksmaskinen få problemer, opp til og inkludert feil og nedleggelser.

Typer angrep

Det finnes mange forskjellige typer DoS-angrep, med forskjellige mål og angrepsmetoder. Noen av de mest populære inkluderer:

SYN Flood

En SYN-flom ( uttales «synd» ) er et angrep der angriperen sender raske, gjentatte tilkoblingsforespørsler uten å fullføre dem. Dette tvinger mottakersiden til å bruke ressursene sine til å åpne og holde nye forbindelser, mens de venter på at de skal løse seg. Dette skjer ikke. Dette bruker ressurser og enten bremser eller gjør det berørte systemet helt ubrukelig.

Tenk på det som å svare på DM - hvis en selger mottar hundre forespørsler om en bil de ønsker å selge. De må bruke tid og krefter på å svare dem alle. Hvis 99 av dem forlater selgeren og leser, kan det hende at den eneste ekte kjøperen ikke får svar eller får det alt for sent.

SYN flomangrepet har fått navnet sitt fra pakken som ble brukt i angrepet. SYN er pakkens navn som brukes til å etablere en forbindelse via Transmission Control Protocol eller TCP som er grunnlaget for det meste av internetttrafikken.

Bufferoverløpsangrep

En bufferoverflyt oppstår når et program som bruker det minnet et system har tilgjengelig, overskrider minnetildelingen. Så hvis det er oversvømmet med så mye informasjon, er det tildelte minnet ikke nok til å håndtere det. Den overskriver derfor også tilstøtende minneplasseringer.

Det finnes forskjellige typer bufferoverløpsangrep. For eksempel å sende en liten bit informasjon for å lure systemet til å lage en liten buffer før den oversvømmes med en større bit informasjon. Eller de som sender en misformet type input. Enhver form for det kan forårsake feil, nedleggelser og feil resultater uansett hvilket program som er berørt.

Ping of Death

Det relativt humoristisk navngitte PoD-angrepet sender et misformet eller ondsinnet ping til en datamaskin for å få den til å fungere feil. Vanlige ping-pakker er rundt 56-84 byte på det meste. Det er imidlertid ikke begrensningen. De kan være så store som 65k byte.

Noen systemer og maskiner er ikke designet for å kunne håndtere den slags pakker, noe som fører til en såkalt bufferoverflyt som vanligvis får systemet til å krasje. Den kan også brukes som et verktøy for å injisere ondsinnet kode, i noen tilfeller der en nedleggelse ikke er målet.

Distribuerte DoS-angrep

DDoS-angrep er en mer avansert form for DoS-angrep – de består av flere systemer som jobber sammen for å utføre et koordinert DoS-angrep på et enkelt mål. I stedet for et 1-til-1-angrep, er dette en mange-til-1-situasjon.

Generelt sett er det mer sannsynlig at DDoS-angrep vil lykkes ettersom de kan generere mer trafikk, er vanskeligere å unngå og forhindre, og lett kan forkles som "normal" trafikk. DDoS-angrep kan til og med gjøres med proxy. Anta at en tredjepart klarer å infisere en "uskyldig" brukermaskin med skadelig programvare. I så fall kan de bruke den brukerens maskin til å bidra til angrepet deres.

Forsvar mot (D)DoS-angrep

DoS- og DDoS-angrep er relativt enkle metoder. De krever ikke en eksepsjonelt høy grad av teknisk kunnskap eller ferdigheter fra angriperens side. Når de lykkes, kan de ha stor innvirkning på viktige nettsteder og systemer. Imidlertid har selv offentlige nettsteder funnet seg selv tatt ned på denne måten.

Det er flere forskjellige måter å forsvare seg mot DoS-angrep på. De fleste av dem fungerer noe likt og krever overvåking av innkommende trafikk. SYN-angrep kan blokkeres ved å blokkere en spesifikk kombinasjon av pakker fra å bli behandlet som ikke forekommer i den kombinasjonen i vanlig trafikk. Når det er identifisert som DoS eller DDoS, brukes blackholing for å beskytte et system. Dessverre blir all innkommende trafikk ( inkludert ekte forespørsler ) viderekoblet og forkastet for å bevare systemets integritet.

Du kan konfigurere rutere og brannmurer for å filtrere ut kjente protokoller og problematiske IP-adresser brukt i tidligere angrep. De vil ikke hjelpe mot mer sofistikerte og godt distribuerte angrep. Men er fortsatt viktige verktøy for å stoppe enkle angrep.

Selv om det ikke teknisk sett er et forsvar, kan det å sørge for at det er rikelig med ledig båndbredde og redundante nettverksenheter i systemet også være effektivt for å hindre DoS-angrep fra å lykkes. De er avhengige av å overbelaste nettverket. Et sterkere nettverk er vanskeligere å overbelaste. En 8-felts motorvei krever flere biler å sperre enn en 2-felts motorvei, noe sånt som dette.

En god del av DoS-angrep kan forhindres ved å bruke patcher til programvare, inkludert operativsystemene dine. Mange av problemene som utnyttes er feil i programvaren som utviklere fikser eller i det minste tilbyr avbøtende tiltak for. Noen angrepstyper, som DDoS, kan imidlertid ikke fikses ved å lappe.

Konklusjon

Effektivt vil ethvert nettverk som forsvarer seg mot DoS- og DDoS-angrep gjøre det ved å kombinere et sett med forskjellige forebyggende og mottiltak som fungerer godt sammen. Etter hvert som angrep og angripere utvikler seg og blir mer sofistikerte, gjør også forsvarsmekanismer det.

Riktig oppsett, konfigurert og vedlikeholdt kan beskytte et system relativt godt. Men selv det beste systemet vil sannsynligvis slippe litt legitim trafikk og slippe gjennom noen få illegitime forespørsler, siden det ikke er en perfekt løsning.

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Studenter trenger en spesifikk type bærbar PC til studiene sine. Den bør ikke bare være kraftig nok til å prestere bra i det valgte fagområdet, men også kompakt og lett nok til å bæres rundt hele dagen.

I denne artikkelen vil vi veilede deg i hvordan du får tilbake tilgang til harddisken din når den svikter. La oss følge med!

Ved første øyekast ser AirPods ut som alle andre ekte trådløse ørepropper. Men alt dette endret seg da noen få lite kjente funksjoner ble oppdaget.

Det er enkelt å legge til en skriver i Windows 10, selv om prosessen for kablede enheter vil være annerledes enn for trådløse enheter.

Som du vet, er RAM en svært viktig maskinvaredel i en datamaskin. Den fungerer som minne for å behandle data, og er faktoren som bestemmer hastigheten til en bærbar PC eller PC. I artikkelen nedenfor vil WebTech360 introdusere deg for noen måter å sjekke RAM-feil på ved hjelp av programvare på Windows.

Har du nettopp kjøpt en SSD og håper å oppgradere den interne lagringen på PC-en din, men vet ikke hvordan du installerer SSD? Les denne artikkelen nå!

Å holde utstyret ditt i god stand er et must. Her er noen nyttige tips for å holde 3D-printeren din i topp stand.

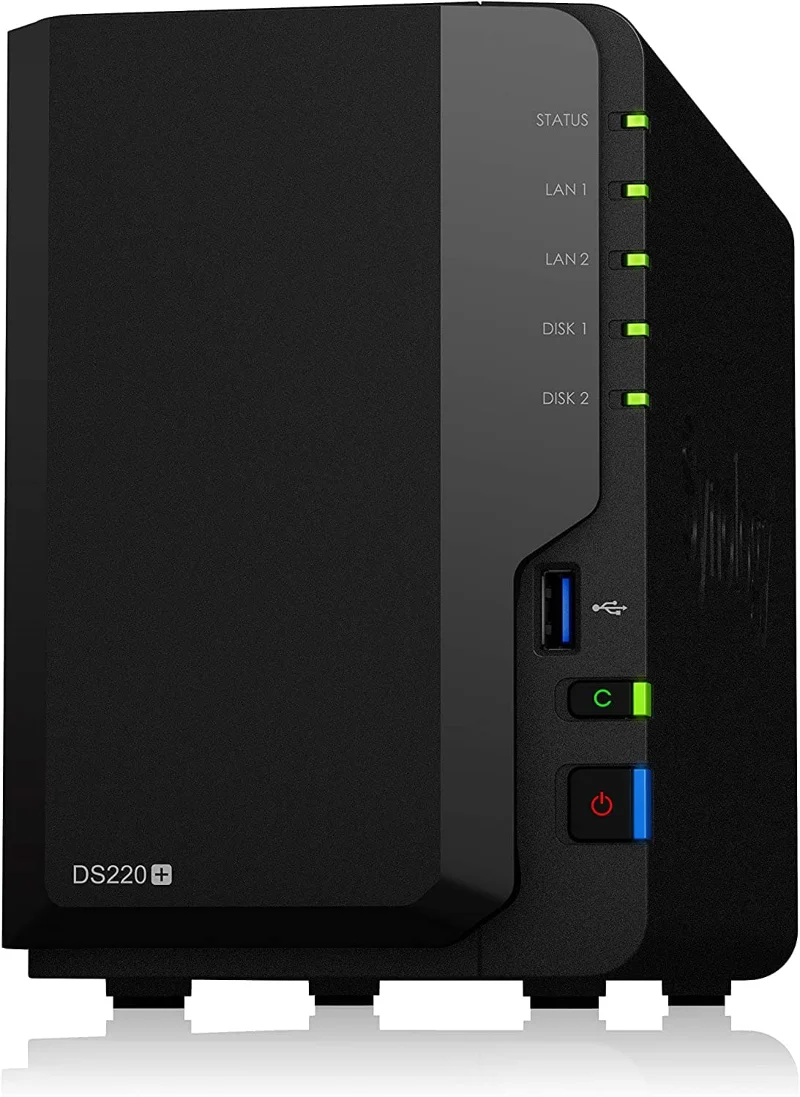

Enten du leter etter en NAS for hjemmet eller kontoret, sjekk ut denne listen over de beste NAS-lagringsenhetene.

Har du problemer med å finne ut hvilken IP-adresse skrivere bruker? Vi viser deg hvordan du finner den.