Alt om iOS 26

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Det grunnleggende om krypteringsalgoritmer er ganske enkelt å forstå. Et input eller ren tekst tas sammen med en nøkkel og behandles av algoritmen. Utdataene er kryptert og kjent som chifferteksten. En kritisk del av en krypteringsalgoritme er imidlertid at du kan reversere prosessen. Hvis du har en chiffertekst og dekrypteringsnøkkelen, kan du kjøre algoritmen på nytt og få klarteksten tilbake. Noen typer krypteringsalgoritmer krever at den samme nøkkelen brukes både til å kryptere og dekryptere data. Andre krever et par nøkler, en for å kryptere og en annen for å dekryptere.

Konseptet med en hashing-algoritme er relatert, men har noen få kritiske forskjeller. Den viktigste forskjellen er det faktum at en hashing-algoritme er en enveisfunksjon. Du legger ren tekst inn i en hash-funksjon og får ut en hash-sammendrag, men det er ingen måte å gjøre det hash-sammendraget tilbake til den opprinnelige klarteksten.

Merk: Utdata fra en hash-funksjon er kjent som en hash-sammendrag, ikke en chiffertekst. Begrepet hash-fordøyelse er også ofte forkortet til "hash", selv om bruken av det noen ganger kan være uklar. I en autentiseringsprosess genererer du for eksempel en hash og sammenligner den med hashen som er lagret i databasen.

En annen nøkkelfunksjon ved en hash-funksjon er at hash-sammendraget alltid er det samme hvis du oppgir samme klartekst. I tillegg, hvis du gjør selv en liten endring i klarteksten, er hash-sammendraget helt annerledes. Kombinasjonen av disse to funksjonene gjør hashing-algoritmer nyttige i kryptografi. En vanlig bruk er med passord.

Algoritmer for passordhashing

Når du logger på et nettsted, oppgir du brukernavn og passord. På overflatenivå sjekker nettsiden at detaljene du skrev inn samsvarer med detaljene den har registrert. Prosessen er imidlertid ikke så enkel.

Datainnbrudd er relativt vanlige, det er ganske sannsynlig at du allerede har blitt rammet av et. Kundedata er et av de store målene i et datainnbrudd. Lister over brukernavn og passord kan handles og selges. For å gjøre hele prosessen vanskeligere for hackere, kjører nettsteder generelt hvert passord gjennom en hash-algoritme og lagrer bare hashen til passordet i stedet for selve passordet.

Dette fungerer fordi når en bruker prøver å autentisere, kan nettstedet også hash det innsendte passordet og sammenligne det med den lagrede hashen. Hvis de samsvarer, så vet den at det samme passordet ble sendt inn selv om det ikke vet hva det faktiske passordet var. I tillegg, hvis databasen med passord-hashene lagret i den blir brutt av hackere, kan de ikke umiddelbart se hva de faktiske passordene er.

Sterke hasjer

Hvis en hacker har tilgang til passord-hasher, er det ikke mye de kan gjøre med dem med en gang. Det er ingen omvendt funksjon for å dekryptere hashen og se de originale passordene. I stedet må de prøve å knekke hasjen. Dette innebærer i utgangspunktet en brute-force-prosess med å gjøre mange passordgjettinger og se om noen av hashene samsvarer med de som er lagret i databasen.

Det er to problemer når det gjelder styrken til en hash. Styrken til selve hashing-funksjonen og styrken til passordet som ble hash-kodet. Forutsatt at et sterkt passord og hashing-algoritme brukes, bør en hacker måtte prøve nok passord til å beregne 50 % av hele hash-utdataplassen for å ha en 50/50 sjanse til å knekke en enkelt hash.

Mengden prosessering kan reduseres dramatisk hvis hashing-algoritmen har svakheter i seg som enten lekker data eller har en økt sjanse for tilfeldigvis å ha samme hash, kjent som en kollisjon.

Brute force-angrep kan være sakte ettersom det er et stort antall mulige passord å prøve. Dessverre har folk en tendens til å være ganske forutsigbare når de kommer opp med passord. Dette betyr at utdannede gjetninger kan gjøres ved å bruke lister over ofte brukte passord. Hvis du velger et svakt passord, kan det gjettes betydelig tidligere enn 50 % av veien gjennom hash-utdataplassen tilsier.

Derfor er det viktig å bruke sterke passord. Hvis hashen av passordet ditt er involvert i et datainnbrudd, spiller det ingen rolle om nettstedet brukte den best mulige, sikreste hashing-algoritmen som er tilgjengelig, hvis passordet ditt er "password1" vil det fortsatt bli gjettet nesten umiddelbart.

Konklusjon

En hashing-algoritme er en enveisfunksjon. Den produserer alltid samme utgang hvis den leveres med samme inngang. Selv små forskjeller i input endrer utgangen betydelig, noe som betyr at du ikke kan se om du var i nærheten av riktig inngang. Hash-funksjoner kan ikke reverseres. Det er ingen måte å fortelle hvilken inngang som ble brukt til å generere en gitt utgang uten å bare gjette. En kryptografisk hash-funksjon er kryptografisk sikker og egnet for bruk som trenger den slags sikkerhet. En vanlig brukssak er å hash passord. Andre brukstilfeller inkluderer hashing-filer som en integritetsverifisering.

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Studenter trenger en spesifikk type bærbar PC til studiene sine. Den bør ikke bare være kraftig nok til å prestere bra i det valgte fagområdet, men også kompakt og lett nok til å bæres rundt hele dagen.

I denne artikkelen vil vi veilede deg i hvordan du får tilbake tilgang til harddisken din når den svikter. La oss følge med!

Ved første øyekast ser AirPods ut som alle andre ekte trådløse ørepropper. Men alt dette endret seg da noen få lite kjente funksjoner ble oppdaget.

Det er enkelt å legge til en skriver i Windows 10, selv om prosessen for kablede enheter vil være annerledes enn for trådløse enheter.

Som du vet, er RAM en svært viktig maskinvaredel i en datamaskin. Den fungerer som minne for å behandle data, og er faktoren som bestemmer hastigheten til en bærbar PC eller PC. I artikkelen nedenfor vil WebTech360 introdusere deg for noen måter å sjekke RAM-feil på ved hjelp av programvare på Windows.

Har du nettopp kjøpt en SSD og håper å oppgradere den interne lagringen på PC-en din, men vet ikke hvordan du installerer SSD? Les denne artikkelen nå!

Å holde utstyret ditt i god stand er et must. Her er noen nyttige tips for å holde 3D-printeren din i topp stand.

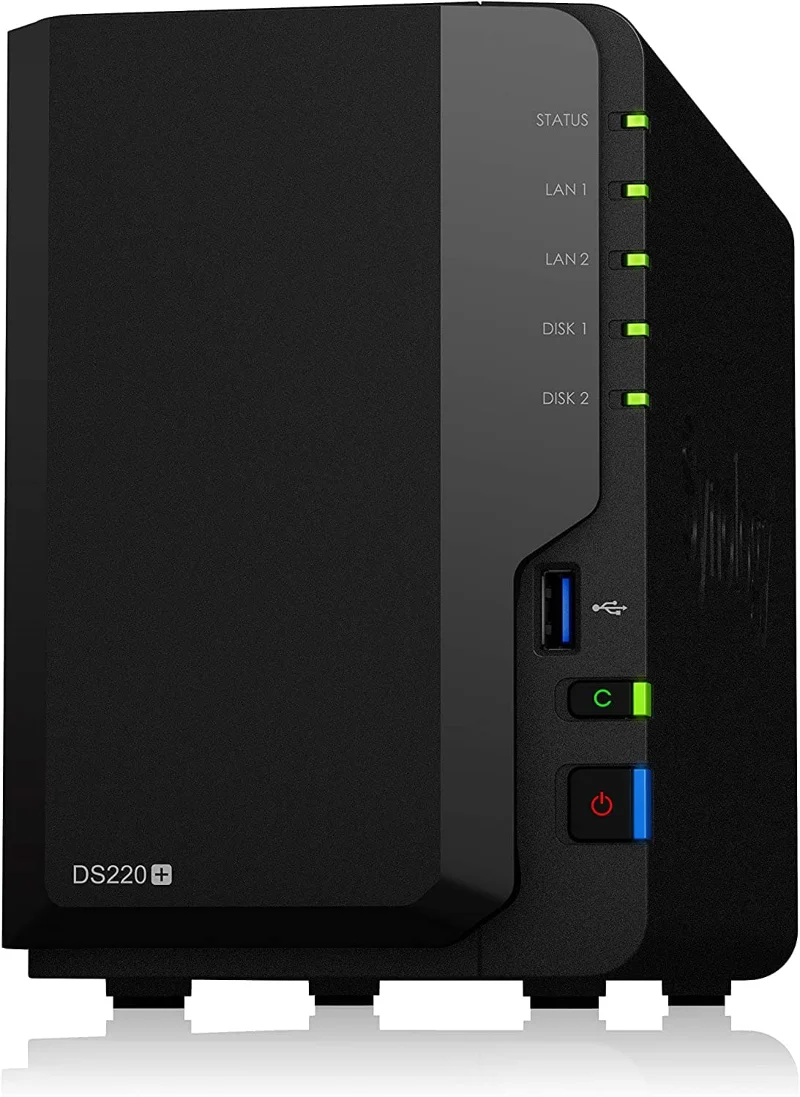

Enten du leter etter en NAS for hjemmet eller kontoret, sjekk ut denne listen over de beste NAS-lagringsenhetene.

Har du problemer med å finne ut hvilken IP-adresse skrivere bruker? Vi viser deg hvordan du finner den.